Descubren una vulnerabilidad sin parchear que puede modificar tu ordenador con Windows

El pasado mes de diciembre de 2017, se descubrió una técnica que permitía hackear con facilidad Windows 10 para obtener permisos de administrador. Sin embargo, no recibió mucha cobertura mediática ni tampoco fue usado en grandes campañas de infección de malware. Ahora sí ha salido a la luz al incluirlo en Metasploit y no estar parcheado.

Windows 10 tiene una vulnerabilidad que permite a un atacante obtener privilegios de administrador

Ha sido a través de un investigador colombiano donde se ha demostrado que es posible obtener permisos de administrador en un ordenador con Windows, además de conseguir hacerlo persistente en el sistema operativo aunque este se reinicie. Así, cumple con todos los requisitos que busca un atacante.

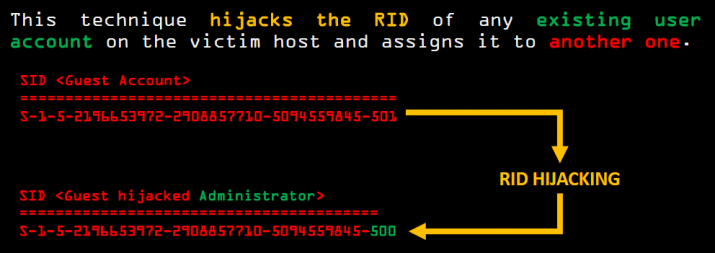

El ataque afecta al Relative Identifier (RID) de las cuentas de usuario de Windows 10. Este código se añade al final de los Security Identifiers (SID) de las cuentas de Windows, y tiene como objetivo determinar los permisos que tiene cada grupo de usuarios. Hay varios, pero los más comunes son el 501 para las cuentas de invitados, y 500 para las cuentas con permisos de administrador.

Para poder modificar el RID, los investigadores simplemente tuvieron que modificar las claves del registro que almacenan la información de cada cuenta de Windows. Con ello, podían modificar el RID asociado a cada una de las cuentas y asignarle otro que perteneciera a otro grupo (el de administradores en este caso).

Este ataque, por suerte, no puede ser ejecutado de manera remota (a no ser que se deje un PC conectado a Internet sin contraseña). Sin embargo, sí es posible llevarlo a cabo si el atacante tiene acceso físico al ordenador, o si lo infecta con malware o consigue obtener la contraseña de acceso mediante un ataque de fuerza bruta. Con esto, el atacante podría obtener permisos de SYSTEM para modificar Windows a su antojo, donde por ejemplo pueden cambiar los permisos a un archivo en Windows 10.

Microsoft no lo ha parcheado todavía, y está presente en todas las versiones de Windows

Las claves del registro se quedan guardadas incluso aunque se reinicie el ordenador, por lo que cualquier modificación que se haga al RID es permanente. Se ha comprobado que funciona en todas las versiones de Windows desde Windows XP hasta Windows 10, además de las versiones de Windows Server desde 2003 hasta 2016. Los investigadores no lo han comprobado, pero afirman que podría estar presente incluso en versiones anteriores.

Este ataque es también muy difícil de detectar, ya que puede ser lanzado usando recursos del sistema y que no muestren ninguna alerta al usuario infectado. Se puede detectar con herramientas de analítica forense, pero es necesario saber dónde mirar para identificar inconsistencias. Lo más claro es analizar si una cuenta de invitado tiene un SID que acaba en 500, pero en el nombre sigue poniendo Guest.

Este ataque ya se encuentra presente en el Metasploit para realizar pruebas de seguridad en busca de vulnerabilidades. Los investigadores contactaron a Microsoft al mismo tiempo que lanzaban el módulo, sin dejar que la compañía tuviese al menos 60 o 90 días de cortesía para echarle un vistazo y poder parchearlo. Microsoft todavía no les ha respondido, y, por ello, esta vulnerabilidad todavía está presente en todos los sistemas operativos.