Casi 100 extensiones de Chrome pueden saber qué visitas y robar tus datos

Nuestra actividad por Internet dice mucho de nosotros. Es por ello que existen los llamados “scripts de repetición de sesión”, o Session Replay scripts. Estos recogen datos de la actividad del usuario en diversas webs, permitiendo conocer lo que los usuarios hacen en páginas web, como dónde ponen el ratón en todo momento o lo que escriben. Ahora, hay extensiones maliciosas de Chrome que roban estos datos sin que el usuario se dé cuenta.

Los scripts de repetición de sesión llegan a las extensiones de Chrome

Así lo ha descubierto Trend Micro, en una investigación donde han identificado hasta 89 extensiones maliciosas diseñadas para Google Chrome. Según otras investigaciones, se estima que el 1% de las 50.000 páginas más visitadas según el ranking de Alexa utilizan este tipo de scripts, incluyendo algunas como WordPress, Microsoft, Adobe o Softonic.

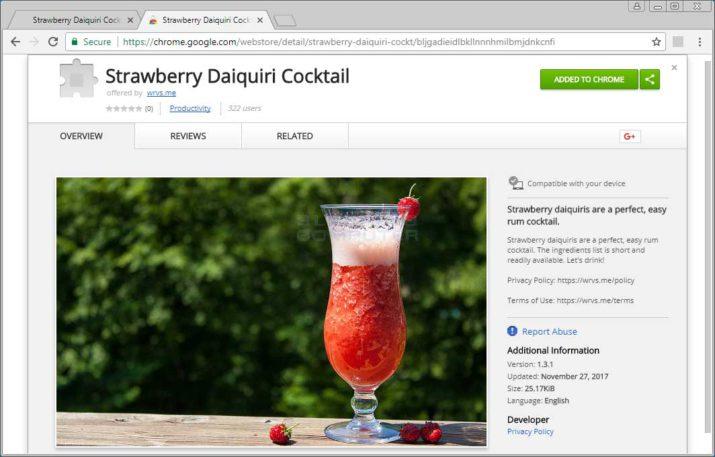

Las extensiones maliciosas utilizaban nombres azarosos y sin explicitar exactamente cuál es su funcionalidad. Entre ellos encontramos algunos como Air Plant Holder, Applesauce Christmas Ornaments, Cuban Sandwich o Strawberry Daiquiri Cocktail. En la descripción se mencionan cosas como que “El daiquiri de fresa es muy fácil de preparar”.

Los scripts están pensados para funcionar en todo el navegador, en lugar de funcionar sólo en cada página. Gracias a eso puede conocer la actividad del usuario en cualquier página que visita, recopilando cualquier contenido. Esto se aplica a lo que escribimos con el teclado, incluyendo nombre, tarjetas de crédito, direcciones, etc. La única excepción son las contraseñas, donde los scripts (al parecer) no están diseñados para recopilarlas.

Google sigue sin hacer nada por evitar este tipo de ataques

Todas las extensiones analizadas tienen en común que utilizan un script de Yandex, y desde Trend Micro afirman que están operados por un grupo que la propia compañía ha bautizado como Droidclub. En el PDF que publicaron con todas las extensiones asociadas a la compañía, las extensiones de controlan de manera remota por un servidor en manos de los atacantes. Con esos servidores y el control total de navegador pueden inyectar publicidad en las páginas visitadas por los usuarios. Otras versiones incorporaban directamente un script de Coinhive para mirar criptomonedas.

Después de conocerse la actividad de las extensiones, Google pasó a eliminarlas todas. En total, se estima que unos 423.000 usuarios habían instalado las extensiones en sus navegadores, exponiéndose a que sus datos fueran robados. Las extensiones solían instalarse a través de ingeniería social para engañar a los usuarios y forzarles a instalar las extensiones para poder obtener cosas a cambio.

Las extensiones maliciosas siguen siendo un gran quebradero de cabeza para Google. La compañía afirmó que estaba poniendo medidas para evitar que se dieran casos como este, pero vemos que no paran de sucederse. Mientras que se le siga dando permiso a las extensiones para acceder a todos los datos de todas las webs, seguiremos viendo más situaciones así.