¿Respeta la privacidad tu navegador? Comprueba si utiliza Secure DNS, DNSSEC, TLS 1.3 y más en un clic

La privacidad en Internet es un asunto que cada vez preocupa a más usuarios. Los graves casos de espionajes masivos o las diferentes brechas de seguridad de nuestros datos que se registran cada dos por tres, nos tienen bastante mosqueados. Por esa razón, debemos adoptar todas las medidas de privacidad que sean posibles, tanto relacionadas con nuestro comportamiento en Internet como medidas a nivel técnico. En este caso, vamos a ver cómo saber si nuestro navegador utiliza Secure DNS, DNSSEC, TLS 1.3 y más en un clic gracias a la herramienta Browsing Experience Security Check.

Existen una serie de tecnologías que buscan mejorar nuestra seguridad y privacidad en Internet. Algunas de ellas han sido adoptadas por los principales navegadores en sus versiones más recientes mientras que otras están en proceso, y sólo unos pocos nos aseguran tener el máximo nivel de privacidad. Entre las tecnologías, algunos nombres conocidos como DNSSEC o TLS 1.3.

Comprueba si tu navegador utiliza Secure DNS, DNSSEC, TLS 1.3…

Como ya hemos comentado, la privacidad es un asunto cada vez más importante para muchos usuarios, por lo que es recomendable comprobar si el navegador que utilizamos cuidad este aspecto o no. Para ello, es bueno saber si es compatible con las tecnologías más avanzadas que buscan proteger la privacidad de los usuarios y asegurar las comunicaciones.

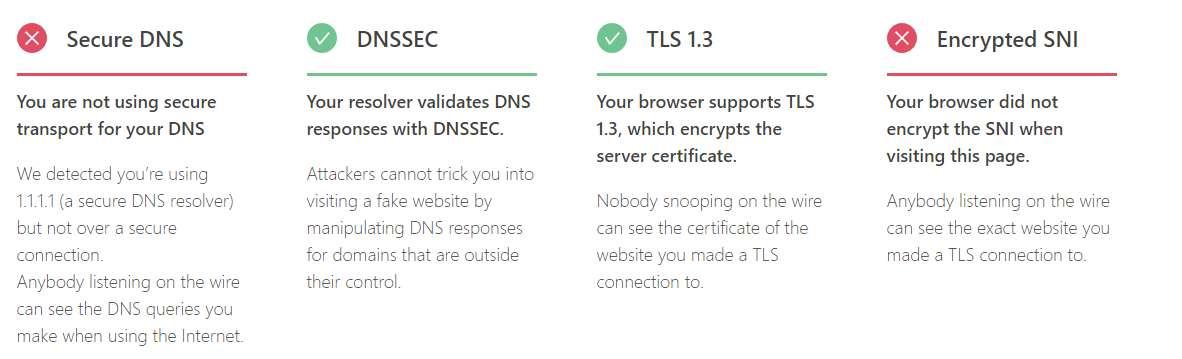

Browsing Experience Security Check es la herramienta gratuita que nos ofrece Cloudflare para comprobar que nuestro navegador tiene activado el soporte para Secure DNS, DNSSEC, TLS 1.3 y Encrypted SNI. El test se completa en unos pocos segundos y nos dice si cumplimos o no cumplimos cada uno de los cuatro puntos, además de una explicación de las razones para no cumplirlo (en caso de no hacerlo).

Browsing Experience Security Check es la herramienta gratuita que nos ofrece Cloudflare para comprobar que nuestro navegador tiene activado el soporte para Secure DNS, DNSSEC, TLS 1.3 y Encrypted SNI. El test se completa en unos pocos segundos y nos dice si cumplimos o no cumplimos cada uno de los cuatro puntos, además de una explicación de las razones para no cumplirlo (en caso de no hacerlo).

Las tecnologías analizadas son:

- Secure DNS: una tecnología que cifra las consultas DNS e incluye DNS-over-TLS y DNS-over-HTTPS.

- DNSSEC: tecnología diseñada para verificar la autenticidad de las consultas DNS.

- TLS 1.3: la última versión del protocolo TLS que incluye muchas mejoras y cierra brechas de seguridad de las anteriores.

- Encrypted SNI: siglas de Server Name Indication cifrado que desvela el nombre del hostname durante una conexión TLS. Esta tecnología busca asegurar que sólo pueda filtrarse la dirección IP.

Ya os adelantamos que el único navegador que soporta las cuatro tecnologías es Firefox mientras que otros están trabajando en ello. Sin embargo, para activar algunas debemos acceder a about:config y activar network.security.esni.enabled, network.trr.mode (valor 2) y network.trr.uri (valor https://mozilla.cloudflare-dns.com/dns-query).

¿Qué resultado obtenéis en vuestro navegador?