Para evitar un nuevo WannaCry, Microsoft eliminará una función de 1990 de Windows 10

Siempre sorprenden comprobar cómo se descubren agujeros de seguridad que han estado presentes en aplicaciones y sistemas operativos durante décadas. De la misma forma, sorprende que se siga dando soporte a tecnologías con muchos años a sus espaldas, con el problema de seguridad que ello conlleva. Por ello y para evitar un nuevo WannaCry, Microsoft eliminará una función de 1990 de Windows 10.

El brutal ataque de ransomware conocido como WannaCry o WannaCrypt, todavía sigue coleando. Fueron muchos los sistemas afectados e incluso se lanzó un parche de seguridad para un sistema operativo (Windows XP) que había dejado de recibirlos oficialmente. A partir de ese momento, se empezaron a buscar soluciones para evitar que esto volviera a suceder en el futuro.

Adiós a una función de Windows presente desde 1990

WannaCrypt aprovechó una vulnerabilidad en SMBv1, protocolo que data de 1990, para extenderse dentro de una red Windows sin que los usuarios fueran conscientes de ello. Microsoft lleva tiempo recomendando no utilizarla el protocolo, al menos desde 2014, debido a los problemas que puede generar usar una tecnología tan obsoleta.

Sin embargo, tras el ataque de ransomware, ha decidido tomar una decisión drástica y eliminarlo por completo de Windows 10. Esto sucederá en otoño con la llegada de Windows 10 Fall Creators Update, la segunda gran actualización del año que seguirá mejorando el sistema operativo, corrigiendo problemas y añadiendo nuevas funciones.

La noticia ya ha sido confirmada por Microsoft, además de reconocer que han estado probando internamente versiones de Windows 10 Enterprise y Windows Server 2016 con SMBv1 desactivado completamente. No obstante, también comenta que esto puede cambiar en algún momento ya que no se trata de una línea de actuación definida.

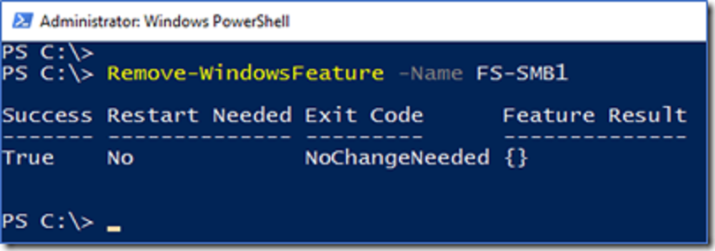

No obstante, sabemos que el protocolo solo se desactivará en instalaciones “limpias” de Windows 10 que se realicen desde cero. Por ello, no debería afectar a muchos usuarios. Estos, pueden optar por desactivarlo de forma manual tal y como explica Microsoft en su página web. El proceso no es demasiado complicado, aunque no está recomendado para los usuarios con los conocimientos más básicos.

En otro orden de cosas, durante el fin de semana conocimos que el ataque WannaCry fue lanzado, con casi toda probabilidad, por Corea del Norte y el ‘grupo de hackers’ Lazarus. Al menos, es lo que han encontrado empresas de seguridad al analizar su código o la Agencia de Seguridad Nacional de los Estados Unidos.