Cuando descargas un archivo, de prácticamente cualquier fuente de Internet, siempre es recomendable revisar el hash MD5 para comprobar que es idéntico al original. Es decir, que este procedimiento sirve para conocer si ha sido modificado el archivo y se trata de una descarga corrupta o incompleta, o si bien alguien ha podido modificar el fichero para introducir cualquier forma de malware. Pero ¿qué es el MD5? Te lo explicamos, para que sepas por qué es importante revisarlo, y cómo se utiliza exactamente.

No es el único, pero uno de los usos más extendidos de MD5 es la comprobación de autenticidad de un archivo, sea del tipo que sea. Es un algoritmo de reducción criptográfico, de 128 bits, que reemplazó a MD4 por las vulnerabilidades del anterior. Sin embargo, desde el año 1996 han sido varios los estudios que han cuestionado su fiabilidad, y en el año 2004 se probaron sus problemas con un ataque de una hora de cálculo en un ataque de fuerza bruta. Por eso, también se ha sustituido en algunos casos por el algoritmo SHA 256.

Resúmenes MD5, o cómo comprobar que un archivo no se ha modificado

Este método permite comprobar que un archivo no se haya modificado respecto al original. Es decir, que por un lado podemos saber si se ha alterado para introducir malware, o sencillamente revisar si la descarga está corrupta y no se ha llevado a cabo correctamente. Y se hace, de forma automática con programas especializados, con la comprobación contra su suma MD5. Se compara la suma MD5 del archivo en cuestión con un archivo MD5SUM con el resumen del archivo original.

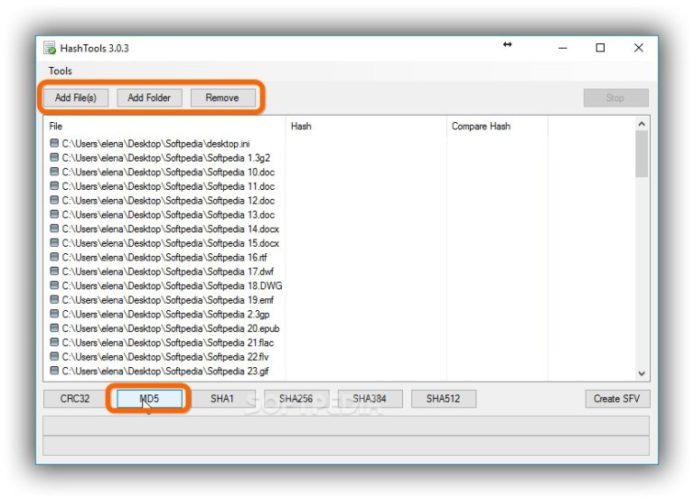

Existen decenas de programas posibles para este tipo de comprobaciones, y algunos como MD5 & SHA Checksum Utility sirven igualmente para extraer datos como el SHA 256, CRC32, SHA384 y SHA512. En páginas web de torrents –y no son las únicas, evidentemente-, desde tiempo atrás es habitual encontrar publicada la información necesaria para hacer las comprobaciones justo al lado de los enlaces magnet. De esta forma, en las redes P2P –donde es más fácil hacer modificaciones parciales- también se puede comprobar que los archivos no estén modificados cuando llegan a su destino, y respecto al original