Hace años que usar el WiFi en hoteles costaba dinero. Puede que lo recuerdes: había que pagar por usarlo un día, dos días, cinco días. Tarjetas prepago que activa babas y te permitían conectarte a Internet durante ese tiempo. Pero en la actualidad prácticamente todos cuentan con conexión WiFi gratuita. Algunas más rápidas y otras más lentas, algunas más seguras y otras menos. Pero casi todos nos permiten conectarnos a Internet desde el ordenador, el teléfono, la tablet. Por eso repasamos qué tener en cuenta a la hora de conectarnos en WiFi en hoteles.

Hay una serie de aspectos que debemos tener en cuenta a la hora de conectarnos a la red WiFi de un hotel si queremos estar protegidos. En los próximos párrafos te explicaremos los tipos de conexión que podemos encontrar, cuáles son las más recomendables, las más seguras y las más inseguras o qué debemos hacer siempre que nos conectemos… Aunque sientas siempre la tentación de llegar a la habitación de tu hotel cuando estás de viaje y ponerte a subir fotos del día, no siempre es buena idea hacerlo conectados a la red WiFi del mismo. Ni para trabajar ni para enviar emails… y vamos a ver por qué.

Tipos de conexión

Cuando vas a un hotel y preguntas cómo conectarte al WiFi hay varias opciones que nos dan en esos casos: que sea abierta y pueda conectarse todo el mundo, que sea abierta y simplemente debas registrarte con un correo electrónico y una contraseña que hayas elegido. O las clásicas, como lade tu casa, en la que tiene una red Wi-Fi con una contraseña única que hay que usar para conectarse. Como es lógico, más segura será la red que tenga una contraseña exclusiva y no redes abiertas con acceso para todos.

Sin contraseña o abiertas

Son redes públicas a las que todos pueden conectarse. Es como las de las cafeterías o restaurantes. Una red a la que accedes sin necesidad de usar una contraseña ni ningún tipo de autenticación. No hace falta crear un usuario ni iniciar sesión ni nada parecido, sino que simplemente abrimos la red desde nuestro teléfono o desde el ordenador y empezamos a navegar sin necesidad de hacer nada más.

Como es lógico, son las redes más inseguras ya que no solo puedes acceder desde el propio establecimiento sino cualquier persona que viva en edificios cercanos, en bares o en la propia calle pueden acceder a la red para interponerse en nuestras conexiones.

Con registro

Es una de las más habituales en el caso de los Wi-Fi en hoteles. Te conectas a una red que te pide un usuario y contraseña que debes crear para acceder. Generalmente tenemos que dar el número de habitación, nuestro nombre y crear una contraseña que vas a usar temporalmente para acceder a la red.

Esto ocurre en los hoteles y habitualmente en otros servicios como puede ser un tren de RENFE que te pide tu número de billete para poder registrarte, por ejemplo. Y lo recomendable es que utilices un correo electrónico que no uses demasiado, así como una contraseña totalmente diferente a las que usas en tus redes sociales, aplicaciones y en tus cuentas del banco y otras tiendas online. No repitas contraseña y recuerda que esto no implicará que la red sea segura, aunque requiera registro.

Con contraseña

Como la que tienes enc asa o en el trabajo: una red Wi-Fi que necesita una contraseña para acceder. El establecimiento elige esa contraseña y puede cambiarla de forma periódica. Te la da a ti al hacer el check-in o incluso la tiene e un cartel en el ascensor. Es una red como la que usamos de forma privada en casa y a la que nos conectamos igual: buscamos el nombre en la lista de redes disponibles y escribimos la contraseña. Puede parecer la más segura pero ten en cuenta que hay cientos de personas (o incluso miles, dependiendo del tamaño del hotel) que pueden acceder a la misma conexión que tú y con la que estás conectándote a la misma red.

Aquí influirá también la periodicidad con la que el hotel cambie la clave o si existen varias redes diferentes en función de la planta de este, por ejemplo. Pero a nivel de usuario simplemente debemos tener una contraseña que introducir para acceder.

Cómo conectarse

Conectarse desde el teléfono móvil es muy sencillo porque basta con ir a la sección de WiFi del mismo y acceder a la red. Aunque evitar conectarse es la mejor forma posible de protegernos y lo más recomendable es que utilicemos el tethering de nuestro teléfono móvil, te explicamos cómo hacerlo si no te queda más remedio. Dependiendo del tipo que se use de los tres anteriores debemos seguir unos pasos u otros: escribir la contraseña, registrarnos… En cualquier caso, apenas nos llevará unos segundos y la ruta puede variar de un teléfono a otro pero todos nos permitirán hacerlo independientemente del sistema operativo que tengas instalado en tu teléfono móvil. Los pasos son:

- Abre los ajustes de tu teléfono

- Ve a Conexiones y red o algún apartado similar

- Abre la sección de WiFi

- Busca la red del hotel a la que quieres conectarte

- Toca sobre ella

- Inicia sesión, escribe la contraseña o sigue los pasos dependiendo del tipo

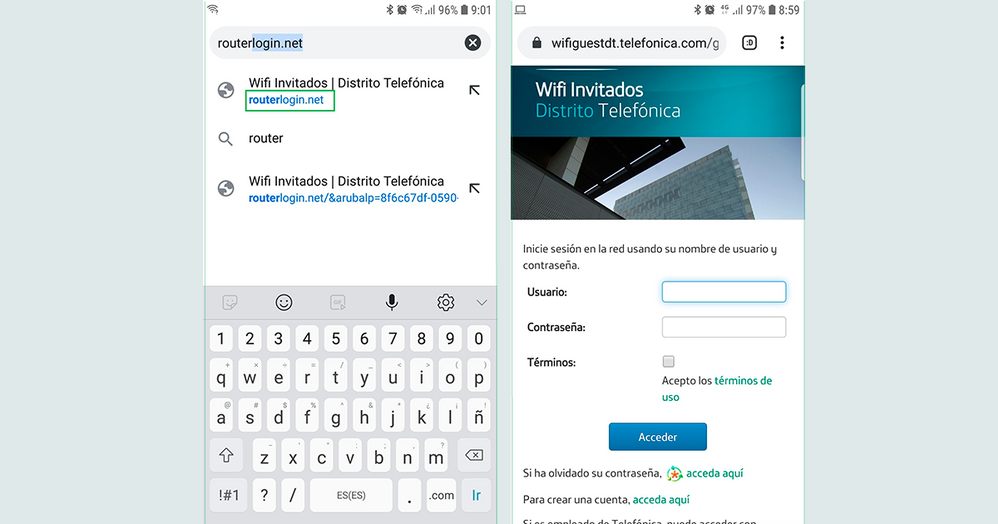

Si tienes que iniciar sesión es probable que debas ir al navegador y aquí nos aparecerá el nombre de la red y una serie de recuadros donde podemos rellenar todos los datos que nos hacen falta. Una vez listo, podrás empezar a navegar.

Si no te salen los pasos que debemos seguir para iniciar sesión, podemos hacerlo desde la web routerlogin.net en la barra de búsquedas del navegador. Podemos abrirla, iniciar sesión y escribir el usuario y la contraseña correspondiente.

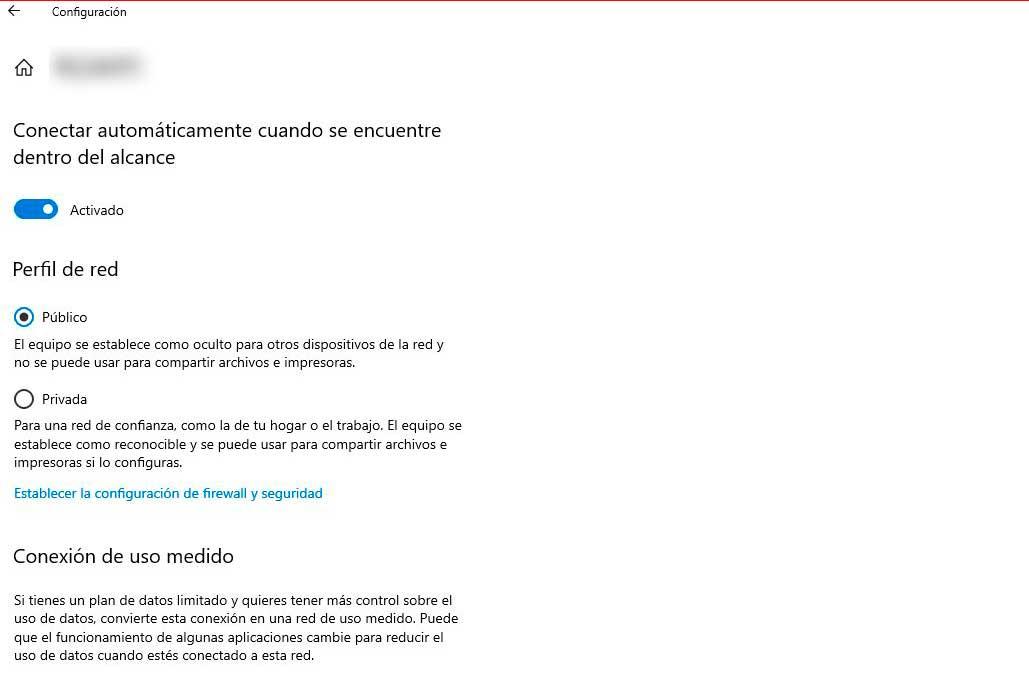

Si vas a conectarte desde el ordenador los pasos serían iguales: buscamos la red en cuestión e introducimos la contraseña. Pero Windows nos permite elegir entre redes publicas y privadas y conviene tenerlo en cuenta en el caso del WiFi en hoteles ya que así nos ocultaremos, en la medida de lo posible, de los demás. Recuerda que puede haber mil personas conectadas a la misma red que tú y no sabemos quiénes son así que Windows nos permite elegir redes públicas para que nuestro equipo aparezca como oculto para otros dispositivos de la red. Simplemente debemos ir a:

- Abre Configuración

- Ve al menú “Red e Internet”

- Abre el apartado de Wi-Fi de tu ordenador

Aquí verás si está activado y conectado a qué red. Si tocas sobre ella, se abrirán las opciones y un menú como el que puedes ver en la captura a continuación y donde se ven dos opciones del perfil de red: Público o privada. Como podemos leer en el propio menú de configuración, es recomendable que elijas «Público” porque “el equipo se establece como oculto para otros dispositivos de la red y no se puede usar para compartir archivos e impresoras”.

¿Esto hace que estemos absolutamente protegidos? No y por eso es aconsejable seguir los pasos a continuación y unos consejos mínimos de seguridad.

Principales riesgos

El uso de redes públicas no seguras conlleva ciertos riesgos. Así que debemos tener cuidado cuando iniciamos sesión en una red de hotel, incluso aunque creamos que está vacía.

- Conexiones desprotegidas

Mientras estamos conectados a una red Wi-Fi pública, el usuario se comunica con el servidor a través de una conexión abierta. Esto significa que los datos están en un formato no seguro, lo que los convierte en un blanco fácil para la interceptación.

Sin embargo, no necesariamente el WiFi del hotel tiene por qué ser una red desprotegida. Por lo general, los hoteles ofrecen un nivel básico de seguridad para su red Wi-Fi, como un sistema de autenticación que requiere una contraseña o un portal de inicio de sesión para los huéspedes. Sin embargo, esto no significa que la red esté completamente segura.

El nivel de seguridad de la red Wi-Fi del hotel puede variar según el establecimiento y las medidas de seguridad que hayan implementado. A veces, la red puede estar desprotegida y no requerir una contraseña para acceder a ella, lo que la hace más vulnerable a ataques. También puede haber otros riesgos de seguridad, como los mencionados anteriormente, como la posibilidad de que se produzcan ataques de phishing o la existencia de puntos de acceso falsos.

- Malware

La falta de seguridad en las redes públicas permite a los piratas atacarlas e infectarlas con malware. Luego, cuando un dispositivo se conecta a la red Wi-Fi infectada, el malware se propaga. Una vez que tengamos el malware en nuestro dispositivo, los piratas informáticos podrían continuar vigilándonos incluso después de que nos desconectemos de la red. Hay varios tipos de malware en un punto de acceso Wi-Fi público no seguro, como virus o troyanos.

Los ciberdelincuentes también pueden crear sitios web falsos o enviar correos electrónicos engañosos para hacerse pasar por el hotel y solicitar información personal o financiera. Si los usuarios caen en la trampa y proporcionan información confidencial, podrían ser víctimas de fraude o robo de identidad.

- Ciberataques

Al entrar en conexiones no cifradas y no seguras, el Wi-Fi público nos deja vulnerables a los ataques cibernéticos: los ataques de intermediarios, los ataques de espionaje y rastreo son solo algunos ejemplos.

Los dispositivos móviles y ordenadores portátiles pueden tener vulnerabilidades de seguridad que permiten a los ciberdelincuentes ingresar al sistema sin ser detectados. Si no se tienen actualizaciones de software y antivirus adecuadas, esto puede permitir que los atacantes instalen malware en el dispositivo.

- Puntos de acceso falsos

A veces, es posible que el Wi-Fi al que te estás conectando ni siquiera pertenezca al hotel. Aunque la red real puede ser segura, es probable que exista una versión gemela falsa que podría engañarnos para que nos conectemos a una red controlada por piratas informáticos. De esta forma podrían obtener cualquier dato nuestro.

Es también conocido como Man-in-the-Middle. Los atacantes pueden interceptar la conexión a la red Wi-Fi del hotel y espiar o manipular el tráfico de internet, lo que puede permitirles robar información confidencial, como contraseñas o información de tarjetas de crédito.

Consejos de seguridad

¿Es segura la red? No. Independientemente del método elegido nunca será seguro conectarte a una misma red que cientos de personas. Si te conectas con la clave que ha elegido el hotel, aunque tenga letras y números y símbolos y se cambie de forma periódica, estarás conectados a la misma red Wi-Fi que otros cientos de personas que están en el mismo hotel que tú. No sabes quiénes son esas personas o qué conocimientos tienen de Internet que puedan acceder a tus dispositivos usando la red, que puedan enviar malware…

Usa datos y tethering

Lo más seguro, sin duda, es utilizar tethering en caso de tener que utilizar una tablet o un ordenador. Desde el teléfono móvil podemos usar los datos si tenemos bastantes gigas contratadas o una tarifa ilimitada. Así nos ahorraremos problemas con la seguridad y la privacidad a largo plazo… Muchos operadores nos ofrecen una gran cantidad de gigas en la tarifa mensual y no vas a gastarlos porque estés en el hotel utilizándolos. Además, quizá merece la pena comprar un bono de datos si vas a hacer un consumo excesivo durante dos o tres días pero siempre será más recomendable usar tethering y los datos de nuestro teléfono móvil que utilizar la red Wi-Fi con todo tipo de peligros y riesgos posibles, por mucha seguridad que intentes tener o precauciones que tomes.

Si simplemente tienes que ver algo en el portátil y tienes 50 GB de datos contratados no afectará demasiado que navegues dos o tres día desde utilizando estos datos. Puedes trabajar con normalidad, consultar emails e incluso hacer compras online sin que afecte al consumo… Apenas gastarás tres, cuatro o cinco gigas en esto. No se gastarán salvo que veas películas en 4K durante todo el tiempo que estés en el hotel, por ejemplo. Y tampoco los gastarás al completo si tenemos una tarifa de 100 GB y simplemente vamos a ver una película de dos o tres horas.

Hacer tethering depende del teléfono que tengamos, pero todos nos permiten compartir WiFi. Lo que hacemos es crear una especie de red WiFi única a través de nuestros datos para que nos podamos conectar desde otro dispositivo. Por ejemplo, desde el ordenador. Vamos a los ajustes del teléfono móvil, buscamos la sección de redes y buscamos “Compartir”, “Punto de acceso personal” o algo similar que nos permita crear una red con una contraseña a la que luego nos conectamos desde el ordenador. Intenta que la clave sea lo más segura posible: larga, única, variada…

Usa VPN

Es un consejo habitual pero una VPN nos ayuda a crear una red mucho más protegida si no nos queda más remedio que conectarnos a una red. Una VPN es una herramienta muy útil para protegerte al usar redes públicas. Su función principal es establecer una conexión segura y cifrada entre tu dispositivo y un servidor remoto, creando un túnel virtual a través del cual tu tráfico de datos viaja de forma más segura.

Cuando te conectas a una red WiFi pública, como la de un hotel, tu información personal y datos pueden estar expuestos a posibles amenazas. Aquí es donde comienza a actuar la VPN. En lugar de enviar tus datos directamente a través de la red WiFi, la VPN los cifra antes de enviarlos, lo que significa que cualquier intento de interceptar estos datos, solo capturaría paquetes cifrados e ilegibles.

Además, una VPN oculta tu dirección IP y la reemplaza con la del servidor al que te conectas. Esto no solo proporciona una capa adicional de seguridad, sino que también te da anonimato cuando navegas por Internet. Por ello, incluso si estás utilizando una red WiFi pública, tu privacidad y seguridad estarán más protegidas.

Lo más cómodo es que utilices un navegador como Opera que incluye la VPN y que nos protege cuando estemos navegando por Internet. Es rápido y no implica ningún tipo de registro por lo que puedes usarlo en el portátil si sueles viajar, por ejemplo.

Pero también podemos usar otras VPN que sean gratuitas. Dependiendo lo que necesitemos puede que merezca la pena usar VPNs de pago para navegar sin límites o hacerlo desde diferentes dispositivos pero también las hay sin coste que permite que usemos Internet de forma anónima y nuestros datos “viajen” de forma segura.

Toma precauciones previas

Hay precauciones que debemos tomar siempre y no solo durante la navegación sino también antes. Lo más recomendable es que utilices un antivirus o lo tengas instalado. Si no quieres uno independiente debes asegurarte que tienes activado Windows Defender porque será capaz de detectar amenazas en el ordenador.

Otra precaución tanto para hoteles como para cualquier otra conexión es que actualices todo lo que usas cada día y no solo en el ordenador, también en el teléfono móvil. Actualiza el sistema operativo, instala los parches que haya de mejoras, revisa programas y aplicaciones para que estén en su última versión, actualiza el navegador o revisa los drivers. Asegúrate que tienes versiones actualizadas de todo.

Cuidado cuando navegues

Al navegar también debemos tener precauciones. Lo más recomendable es que no uses tus aplicaciones bancarias ni pagues si estás utilizando una red compartida Si estás conectado a la red pública es recomendable que no te dediques a comprar online e introduzcas continuamente tu tarjeta. Ni que abras la aplicación del banco o la web correspondiente ya que esto puede hacer que alguien se interponga y sepa tus credenciales y pueda acceder, por ejemplo. En esos casos, mejor esperar a llegar a casa o hacerlo utilizando tus datos móviles en lugar de con el WiFi.

Lo mismo ocurre con tiendas o aplicaciones donde tienes que dar datos personales y no bancarios: evita dar tu dirección, tu nombre, tu correo electrónico. Puedes mirar tiendas siempre que te aburras, pero ten en cuenta que deberías evitar rellenar formularios con información privada si quieres mejorar tu seguridad online.

Además, hay otros consejos básicos al navegar: es recomendable comprobar que la web es https y no http para saber que nadie está accediendo a nuestros datos (o es más difícil, al menos) y puedes apostar por abrir una ventana de incógnito en el ordenador, aunque esto no nos protegerá de posibles ataques a través de la red. También podemos intentar apostar por navegadores más seguros o específicos, por ejemplo, que nos ayuden a cuidar nuestra privacidad o seguridad online.