Pasamos nuestra vida conectados al WiFi y son cada vez más los aparatos que están conectados vía inalámbrica a Internet. Desde nuestro móvil o nuestro ordenador hasta nuestra aspiradora o incluso el cepillo de dientes. Por eso, las vulnerabilidades WiFi son un gran problema que pueden afectar a nuestros datos y nuestra conexión. Son muchos los fallos descubiertos en las conexiones WiFi en los últimos años y estos son algunos de ellos.

Hay algunas grandes vulnerabilidades que han sido descubiertas en los últimos años y que muestran los riesgos que implica la conexión inalámbrica para todos los usuarios por culpa de estos fallos cuya única solución suele ser un parche o actualización del fabricante. KRACK, Kr00k, Dragonblood…

Peligros en la red WiFi

Puedes seguir consejos de seguridad, tener cuidado y actualizar frecuentemente pero casi todos los routers son susceptibles de vulnerabilidades. Un estudio del año 2020 decía que ningún router estaba libre de vulnerabilidades tras haber analizado 127 aparatos teniendo en cuenta aspectos como último firmware, tipos de credenciales, versión de sistema operativo o técnicas para mitigar exploits. Routers de siete marcas diferentes que daban a entender que ningún dispositivo está libre, a nivel de hardware o de software, de tener algún fallo que pueda ponerlo en riesgo.

Es uno de los dispositivos que más peligros corren en el hogar y eso puede conllevar la entrada de malware aunque cuides otras vías como SMS falsos o emails de phishing.

Vulnerabilidades en WEP

Antes de llegar a WPA2, el estándar era WEP o Wired Equivalent Privacy. Sus muchas vulnerabilidades hicieron que hubiese que modificar y mejorar la seguridad. Aunque no cuentan con nombres “propios” como las que vinieron después, eran muchos los riesgos en la privacidad y en la seguridad para los usuarios de redes inalámbricas.

El principal problema de WEP, desarrollado en 1990, creaba claves de 64 o 128 bits pero que consistía en una clave de 40 bits junto con 24 bits de vector de inicialización IV. ¿Qué ocurre? Que hackear WEP era excesivamente sencillo, la seguridad de las redes era mínima y esos mencionados valores IV se podían reutilizar, por ejemplo. Además, las claves de solo 24 bits permitían muy pocas posibilidades a la hora de desbloquear una contraseña y se lograría en menos de un día. También existía el problema que estos valores eran, en ocasiones, excesivamente débiles y fáciles de ser atacados por lo que WEP era una solución de seguridad poco segura que llevó a avanzar y mejorar hasta crear alternativas como WPA2 que, como veremos en los próximos párrafos, tampoco es ni era infalible.

Vulnerabilidades en WPA2 y posteriores

Se han descubierto grandes vulnerabilidades WiFi que afectan al protocolo WPA2 pero también al protocolo WPA3 desde su lanzamiento en el año 2018. La mayoría de ellas ponen en peligro la seguridad de los usuarios de todos los sistemas operativos, de todos los dispositivos.

KRACK

KRACK o Key Reinstallation Attack fue descubierto por Mathy Vanhoef en el año 2017 y expuso en la web krackattacks.com toda la información. Se trata de un método de hackeo de redes WIFi con WPA2 que podía afectar a cualquier sistema operativo: Android, Windows, Linux, MacOS, iOS, OpenBSD y a todo tipo de hardware que esté conectado a una red WiFi, sea el que sea, tanto de hogares como de empresas. Todos los dispositivos podían estar afectados y era recomendable actualizarlos todos.

En su momento, Vanhoef explicó en un vídeo cómo se realizaría el hackeo de la red WPA2. Lo hace atacando al handshake de cuatro vías. Cuando el cliente quiere unirse a una red WiFi protegida escribe las credenciales para ello y el atacante consigue que utilice una clave que ya está siendo utilizada aunque generalmente el protocolo WPA2 lo impide pero esta vulnerabilidad lo consigue y puede inyectar malware o ransomware.

Cuando se descubrió KRACK se descubrió otro problema: no había ninguna opción para protegerse de esta vulnerabilidad porque no sirve cambiar la contraseña del router ni el protocolo de seguridad a una versión anterior aunque sí había parches para algunos sistemas operativos concretos, por ejemplo. O una de las posibles soluciones siempre es utilizar una VPN para que el tráfico no sea capturado. Microsoft también anunció su propio parche ya que la actualización de software de los dispositivos era la única solución para evitar estos hackeos.

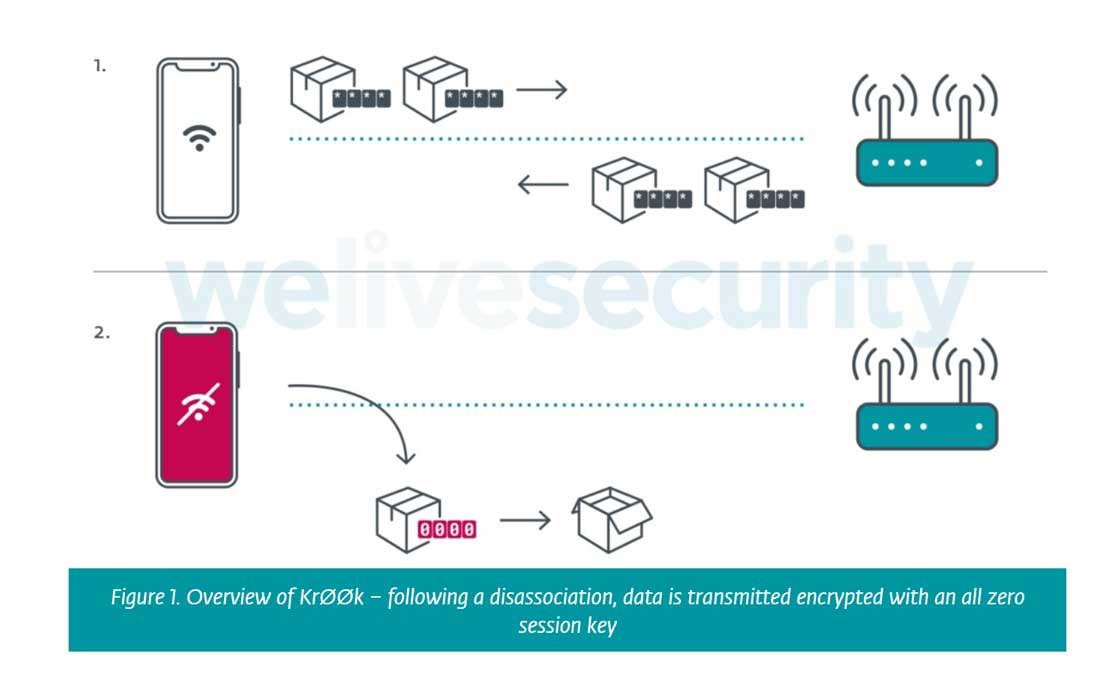

Kr00k

Kr00k es una vulnerabilidad WiFi descubierta en el mes de febrero de 2020 por parte de la empresa de seguridad ESET. La vulnerabilidad Kr00k o KrØØk (CVE-2019-15126) permite descifrar paquetes en redes WiFi WPA2 por parte del atacante. ¿Qué hace? Puede forzar a un dispositivo a emitir datos no cifrados en lugar de emitir datos cifrados y se detectó en chips Qualcomm o en chips MediaTek, por ejemplo. El atacante accede a nuestros dispositivos sin necesidad de tener nuestra red WiFi por lo que tiene la posibilidad de introducir malware para espiar nuestras conexiones.

Por suerte, las compañías anunciaron pronto la solución y tanto Qualcomm como MediaTek lanzaron parches en marzo y abril y en julio para que se solucionase el problema y no causase daños. Entre los dispositivos afectados por Kr00k había Google Pixel, iPad, iPhone, Amazon Echo, Raspberry PI, routers de las marcas ASUS y Huawei, teléfonos móviles Samsung Galaxy y otros muchos. El principal problema que se encontró con los parches de actualización es que muchos de los dispositivos móviles no contaban con esta actualización de seguridad.

Dragonblood

Dragonblood debe su ataque a su función: afecta al cifrado Dragonfly de los routers y eso hace que este ataque deba a él su nombre. El estándar WPA3 se presentó en el año 2018 con el fin de arreglar y mejorar los problemas o vulnerabilidades de versiones anteriores pero los fallos de seguridad en WPA3 fueron descubiertos pronto por Mathy Vanhoef y Enyal Ronen, encargados de otros muchos fallos de seguridad WiFi de esta lista y que redactaron el artículo Analysing WPA3’s Dragonfly Handhsake sobre esta vulnerabilidad. El handshake utilizado para atacar el estándar WPA3 permite robar o revelar la contraseña pero también permite acceder al tráfico entre el router inalámbrico y los clientes.

FragAttacks

FragAttacks no es una vulnerabilidad sino un grupo de vulnerabilidades que afectan a cualquier usuario con un dispositivo con WiFi y fue descubierto en mayo de 2021. Estas vulnerabilidades pueden provocar que accedan a nuestros dispositivos, que roben nuestra información, etc. El investigador encargado de su descubrimiento en 2021 fue Mathy Vanhoef y explicó en una web especializada que FragAttacks afectan al protocolo WPA2 de la de la red WiFi.

Como explicábamos en la noticia del 12 de mayo de 2021 en ADSLZone, Vanhoef publicada el estudio “Fragment and Forge: Breaking Wi-Fi Through Frame Aggregation and Fragmentation” que indicaba que había vulnerabilidades que afectan a todos los protocolos del WiFi desde 1997, desde WEP hasta WPA3.

Para hacer la prueba y comprobar de qué eran posibles estos llaados FragAttacks se utilizaron 75 dispositivos de todo tipo, con diferentes sistemas operativos. Lo que se demostró es que las vulnerabilidades permitían que un hacker o ciberatacante pueda falsificar frames y extraer información sensible.

El listado completo de CVE de las vulnerabilidades es el siguiente:

- CVE-2020-24588: ataque de combinación

- CVE-2020-24587: ataque de clave combinada

- CVE-2020-24586: ataque de caché de fragmentos

- CVE-2020-26144: Aceptación de frames de texto A-MSDU sin formato con un encabezado RFC1042 con EtherType EAPOL en una red cifrada.

- CVE-2020-26140: Aceptación de frames de datos de texto sin formato en una red protegida.

- CVE-2020-26143: Aceptación de frames de datos de texto plano fragmentados en una red protegida.

- CVE-2020-26139: Reenvío de tramas EAPOL aunque el remitente no esté autenticado

- CVE-2020-26146: Reensamblaje de fragmentos cifrados con números de paquete no consecutivos.

- CVE-2020-26147: Reensamblaje de fragmentos mixtos cifrados o sin cifrar.

- CVE-2020-26142: Procesamiento de frames fragmentados como frames completos.

- CVE-2020-26141: No se verifica el TKIP MIC de frames fragmentados.