El malware es una de las principales amenazas a las que nos enfrentamos en nuestro día a día cada vez que navegamos por Internet, descargamos o usamos el teléfono móvil. Y es en ese momento cuando sistemas como Pegasus pueden infectarnos. Pegasus es uno de los spyware más conocidos del mundo pero también más peligrosos y en los próximos párrafos te contamos por qué y cómo afecta a tu móvil.

¿Qué es Pegasus?

Pegasus es uno de los spyware más peligrosos del mundo y del que hemos escuchado hablar mucho en los últimos años. Lo que permite el hackeo de dispositivos Android y iOS de manera remota, y para acceder a información como entradas del calendario, mensajes de correo electrónico y de WhatsApp, SMS, la ubicación del usuario, el micrófono y la cámara, y un largo etcétera en el que la víctima no percibe absolutamente nada. Su principal peligrosidad es que puede actuar o entrar en tu teléfono de forma muy sencilla y rápida: solo con que pinches en un enlace o en un vídeo.

Tras Pegasus está la empresa israelí NSO Group. Una compañía polémica dedicada a recopilar vulnerabilidades de dispositivos de todo tipo. Entre ellos, móviles o tabletas Android e iOS. Aprovechando las vulnerabilidades elaboran software que permite acceder a dispositivos de forma remota. Es decir, espiar teléfonos de forma remota sin complicaciones… Es aquí donde entra en juego el software Pegasus. No está pensado para espiar tu teléfono sino con intención de detectar ataques de terrorismo, por ejemplo. Pero ha sido usado para todo y para todos.

Cómo funciona

Este malware se extiende mediante el uso de tácticas de engaño y manipulación psicológica, conocidas como phishing e ingeniería social. Este tipo de software dañino a menudo se oculta o se inserta en aplicaciones o archivos multimedia aparentemente normales.

Pegasus usa o ha usado siempre dos mecanismos diferentes. El primero era una videollamada perdida a través de la aplicación de mensajería WhatsApp. Solo con una llamada perdida a alguien que ni siquiera respondíamos, podíamos infectar el teléfono móvil de una persona para conocer todos sus datos e información. Pero esta forma de hackeo se bloqueó o parcheó en el año 2019. Aunque no era el fin. El segundo método utilizado tras parchear el primero consistía en enviar un SMS o mensaje de chat con un enlace. Al pinchar en el enlace, automáticamente nos podía hackear el teléfono móvil. Solemos pinchar en enlaces recibidos y luego arrepentirnos y es así cómo este malware afectó a millones de personas.

Como hemos explicado en alguna ocasión, a través del enlace al móvil activamos el malware. Automáticamente es capaz de recopilar todos los archivos que necesita, acceder a todos los datos de nuestra ubicación o de nuestros contactos y hasta es capaz de grabar todo lo que ve la cámara del teléfono o lo que escucha el micrófono.

¿Quién puede acceder? Según NSO Group solo pueden acceder algunos gobiernos democráticos con el fin de perseguir criminales o de detectar posibles amenazas terroristas. Pero no son los únicos y sabemos, según una investigación publicada hace algunos años, que se ha usado para espiar a ejecutivos, políticos o periodistas.

Qué objetivos tiene

Para que Pegasus se haga un espacio en el teléfono móvil de la persona no es necesario hacer clic en algún enlace, sino que simplemente explota vulnerabilidades en el dispositivo. Una vez instalado, accede a todos los datos, puede activar la cámara o el micrófono y la geolocalización.

Tanto si se usa Android como un iPhone, la empresa israelí desarrolló su software espía para alcanzar a ambos sistemas operativos. También puede instalarse en macOS y en Linux y, aunque incluye instrucciones dentro de los archivos para su uso, es complicado, ya que necesitamos realizar comandos en los mismos terminales.

Aun así, no todo el mundo es un objetivo potencial, pues solo se ha encontrado en terminales de personas relacionadas con la política, como periodistas, defensores de derechos humanos, políticos, o sus familiares. Los métodos de infección se programan para que sólo lleguen a los móviles de esas personas.

Con todo, y al igual que los sistemas operativos a los que ataca, Pegasus ha llegado a un punto del que ya cuenta con diferentes vías de ataque y opciones, donde, si el objeto espía no funciona y no encuentra ninguna vulnerabilidad con la que infectar el dispositivo, la empresa del software, NSO, permite poder utilizar un transceptor inalámbrico que se coloca cerca del objetivo, aunque también se puede instalar de forma manual si un agente consigue tener a mano el móvil de la víctima.

Casos y afectados

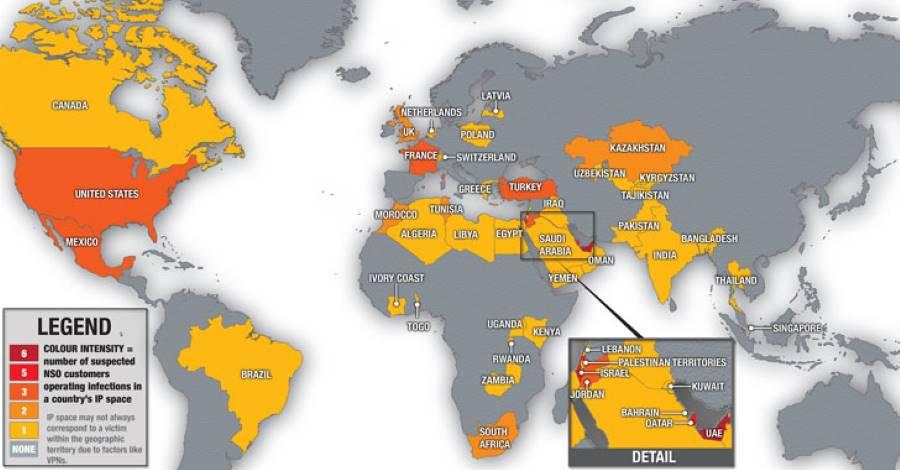

Pegasus no es nuevo, pero siempre está de actualidad porque llevamos años escuchando hablar de él, de su peligrosidad, de sus problemas. En el año 2018 salía a la luz un informe de la empresa Citizen Lab y a través de informaciones de The Washington Post que contaba cómo Pegasus, que debía ser usado para prevenir crimen y terrorismo, se había utilizado contra activista y periodistas. Según esta información, Pegasus se había estado usando de manera abusiva en 45 países de todo el mundo –España no está incluida- con colaboración de 36 operadores, de los cuales una decena estaría involucrada en la vigilancia transfronteriza. Bahréin, México, Marruecos, Arabia Saudita, Emiratos Árabes Unidos o Kazajstán, anteriormente envueltos en usos abusivos de spyware en contra de la sociedad civil, aparecen en este listado de 45 países en los que se han detectado infecciones del spyware Pegasus. Pero también están Francia, Grecia, Suiza, Reino Unido, Estados Unidos, Turquía, Letonia y muchos otros países.

Según la información de The Washington Post y otros 16 medios descubrieron que muchos medios habían sido atacados. Desde Amnistía Internacional se encargaron de analizar un total de 67 móviles, ¿cuál fue el resultado? 23 de ellos tenían una infección en ese momento y otros 14 habían mostrados signos de haber sido vulnerados o haber intentado ser vulnerados.

A este informe, NSO Group respondía que la empresa trabajaba «en pleno cumplimiento con todos los países, sin infringir leyes ni normativas». En sus declaraciones recalcan que el producto de software tiene «licencia de las agencias gubernamentales y policiales’, y recuerdan que ‘el único propósito es la investigación en contra del crimen y el terrorismo». Pero muchos casos han demostrado lo contrario.

En España, Pegasus afectó a cientos de personalidades relevantes en el mundo de la política. Se calcula que durante abril y mayo de 2019 afecto a casi 1.500 personas. En nuestro país, políticos como Anna Gabriel, Ernest Maragall, Roger Torrent… Pero uno de los casos más notorios relacionados con Pegasus es el del hackeo a Jeff Bezos, hackeo que filtró fotografías y mensajes enviadas con su amante. Estas fotografías aparecieron en los medios de comunicación sin tener claro de dónde habían salido o cómo habían llegado a ser públicas. ¿Cómo? A través de un archivo de vídeo MP4 en el WhatsApp de Bezos que había enviado el disidente saudí Jamal Khashoggi y horas más tarde su teléfono se comportaba “raro”. Según el análisis forense, los hackers consiguieron “sacar” del móvil de Bezos alrededor de 430 kilobytes diarios de datos hasta febrero de 2019. Entre ellos, fotografías de su supuesta amante.

Casos de Pegasus en España

Es complicado saber la cantidad de personas que han sido espiadas con Pegasus en España. Oficialmente, se han reconocido algunos casos, pero parece que seguiremos teniendo novedades durante bastantes años. El software espía saltó a la fama al saberse que había sido utilizado para espiar a 63 personas entre las que estaban líderes independentistas, jueces y miembros de la sociedad civil catalana.

Más tarde, el propio gobierno de España reconoció que los móviles del presidente del Gobierno, Pedro Sánchez, y de la ministra de Defensa, Margarita Robles, han sido intervenidos mediante el software Pegasus. Días más tarde, se confirmaba también que el ministro del Interior, Fernando Grande-Marlaska, había sido espiado y se la habían sustraído hasta 6 gigas de datos.

El miembro del Parlamento Europeo perteneciente al Partido Popular, Juan Ignacio Zoido, afirmó que el Estado tiene el derecho de utilizar herramientas como Pegasus para evitar la comisión de delitos, siempre y cuando haya una autorización judicial previa. Esta opinión ha generado indignación entre los líderes de ERC, JxCat y la CUP, pero ha sido compartida por los socialistas. Si esto llegara a suceder, podría ser un gran medio para realizar investigaciones oficiales.

Comprobar si hemos sido infectados

En principio, este software está especialmente dirigido a activistas, periodistas, políticos o personalidades influyentes. Por tanto, si no perteneces a ninguno de estos grupos deberías permanecer en calma, ya que hay muy pocas probabilidades de que hayas sido infectado con Pegasus. Con todo, si quisieras comprobar si verdaderamente has sido infectado o no (y por tanto te están espiando y accediendo a información confidencial de tu teléfono) existen varias formas de hacerlo. A continuación, te explicamos cómo puedes hacerlo:

Verification Toolkit

Desde mediados de 2021, una empresa (en colaboración con Amnistía Internacional) ha desarrollado una herramienta de software que nos permitiría saber si hemos sido infectados en algún momento. Por ejemplo, si tenemos alguna relación con la política o si eres periodista y has trabajado en alguno de los 45 países que se detectaron que habían sido infectados con este software espía. Aunque comprobarlo ahora quizá es demasiado tarde, podemos hacerlo y saber si hemos sido infectados.

El software en cuestión se llama Verification Toolkit y es una herramienta compatible con Linux y con macOS que podemos descargar y usar de forma gratuita a través de su web de GitHub. Lo que hacemos es darles todo el acceso a nuestros datos a este software y se encargará de escanear todo para descubrir si Pegasus accede a nuestros datos.

iMazing

Si tu dispositivo es iPhone, también hay una herramienta que te permitirá detectar el espionaje: iMazing. Primero, tendrás que descargarte e instalar la última versión de iMazing. Tras la descarga, podrás empezar a disfrutar de la app sin inconvenientes. En tu Mac tendrás que ir a «preferencias del sistema», «seguridad y privacidad», «privacidad» y, por último, tendrás que señalar la opción «iMazing» en la carpeta de Acceso total al disco. Así, estarás dándole acceso a la aplicación para que haga una copia de seguridad de tu dispositivo.

Después, conecta tu smartphone con el ordenador y acepta los permisos y condiciones (en el caso de que no lo hayas hecho todavía). A continuación busca la herramienta «Detect Spyware» y haz clic sobre la misma para que se ejecute la guía. Ahora, tendrás que seguir los pasos y desarrollar la configuración del spyware en el momento que desees. Nuevamente, acepta los términos y condiciones para poder iniciar el análisis. Puede tardar bastante tiempo (más de una hora) dependiendo de la cantidad de información que guardes en tu dispositivo.

Lo más normal es que tengas cero amenazas de spyware pero, en el hipotético caso de que veas un resultado positivo (porque efectivamente te pueden estar espiando) desde la herramienta iMazing podrás solicitar que te mande un informe de resultados para descartar que haya sido un falso positivo. Mientras te lo envían, lo más recomendable es que le quites la tarjeta SIM a tu iPhone y lo mantengas apagado.

Por otro lado, si verdaderamente piensas que has sido infectado de Pegasus (o desde iMazing ya te han enviado el informe) lo mejor que puedes hacer es poner tu teléfono en modo DFU (Device Firmware Update) para recuperarlo y ponerlo nuevamente a funcionar. Asimismo, es fundamental que realices una restauración desde fábrica. Aunque es una solución bastante radical y es posible que pierdas algunos datos, esta es la opción más eficaz y segura para eliminar el spyware.

Pistas para saber si fuiste infectado

Si no quieres instalar herramientas en tu smartphone o simplemente no te apetece perder demasiado tiempo analizando tu dispositivo, hay algunas pistas que te indicarán que tu dispositivo está infectado de Pegasus. No obstante, estas pistas solo son unas señales de alerta, por lo que si deseas descubrirlo a ciencia cierta deberás emplear las herramientas que mencionábamos anteriormente.

- Ralentización

Si notas que tu teléfono móvil va más lento de lo habitual (y esto no te sucedía con anterioridad) cabe la posibilidad de que hayas sido víctima del software. Por tanto, si tu smartphone funciona más lento de lo normal, la pantalla se queda congelada con frecuencia o debes reiniciarlo de forma constante deberías tener mucha precaución. Lo mismo sucede si percibes que se está produciendo un consumo excesivo de los datos, especialmente si no estás dándole un uso constante a tu dispositivo.

- Consumo de batería

De igual forma, si la duración de la batería de tu teléfono es cada vez menor, también podría ser un indicador de que en el dispositivo se encuentra trabajando en un segundo plano el malware, ya que en caso de estar instalado, no solo se disminuye la autonomía del equipo, sino que también se sobrecalienta.

Deberás mantenerte alerta a estas señales y, sobre todo, proteger tu dispositivo para evitar cualquier tipo de malware. También es importante que compruebes con regularidad los permisos que otorgas a las aplicaciones que tienes instaladas en tu dispositivo, ya que muchas podrían requerir el uso del micrófono (cuando en realidad no lo necesitan para nada).

- Comportamiento extraño

El malware Pegasus utiliza una gran cantidad de datos móviles para enviar información recopilada del dispositivo infectado. Por lo que si recibes mensajes extraños o inesperados en tu dispositivo móvil, especialmente con enlaces sospechosos, podría ser una señal de que tu dispositivo está infectado con malware. También será una señal de alerta analizar la cantidad de datos usados en tu factura.

Además, si tu dispositivo móvil se comporta de manera inusual, como la aparición de aplicaciones o archivos desconocidos o el bloqueo del dispositivo, es posible que esté infectado con este malware.

¿Qué aplicaciones se ven comprometidas por Pegasus?

Aunque el funcionamiento de Pegasus todavía deja muchos detalles al aire a la vista de su naturaleza, sí que se conocen algunas de las principales aplicaciones que se ven comprometidas en el momento en el que la infección entra en uno de los dispositivos. Principalmente se trata de apps de comunicación y mensajería, no en vano lo que buscan quienes utilizan Pegasus es conseguir cuantos más datos sensibles sea posible de las personas a las que están dirigiendo sus ataques.

La lista incluye WhatsApp, Telegram, Skype, iMessage, Viber y Skype. También espía toda la actividad que se realice en la red social Facebook y es muy probable que cubra otras de las principales herramientas del entorno del social media.

Uno de los aspectos que se deben tener en cuenta de este tipo de vigilancia que hace Pegasus es que su capacidad no solo se encuentra relacionada con la copia de los logs de las conversaciones o el acceso a los documentos multimedia. En realidad, Pegasus también tiene la posibilidad de espiar las conversaciones que se están haciendo en tiempo real en cada una de estas aplicaciones que hemos mencionado. Eso incluye las videollamadas y todo lo que ocurre entre la víctima y la persona que se encuentra al otro lado de la línea. De ahí que, debido a Pegasus, se hayan producido varios escándalos y los delincuentes hayan obtenido material valioso para presionar a sus víctimas.

Por otra parte, este software también es capaz de extraer todas las contraseñas de redes WiFi que estén almacenadas en los terminales.