El término VPN es cada vez más conocido entre todo el mundo, ya que, hoy en día, cada vez son más las personas que se preocupan por su privacidad y seguridad cuando navegan por Internet. La gran cantidad de amenazas que circulan por la red ha hecho que muchos usuarios se informen de la manera en la que pueden proteger sus datos e identidad mientras navegan por Internet, de ahí que cada vez haya más personas que utilicen este tipo de conexiones. Aun así, son todavía muchos los que este término les puede sonar a chino, por lo tanto, vamos a mostrar qué es una VPN, cómo funciona, para qué sirve, ventajas e inconvenientes de utilizar una y cómo podemos navegar de forma segura y privada tanto desde el PC como desde el móvil.

Qué es una VPN

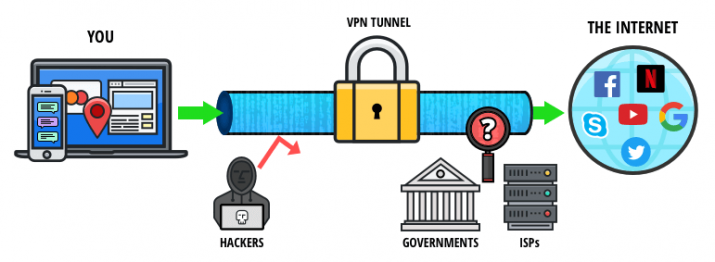

Son las siglas de Virtual Private Network, o lo que es lo mismo Red Privada Virtual. Por lo tanto, su nombre ya nos da alguna pista de lo que es y para qué sirve. Concretamente, se trata de una tecnología que nos permite conectar nuestro ordenador o cualquier otro dispositivo a una red privada virtual haciendo uso de pública como Internet.

Dicho en otras palabras, lo que hace una VPN es utilizar una red pública, generalmente Internet, para crear dentro de esta red una segunda red virtual en la que los dispositivos no tienen que estar conectados físicamente y en la que, mediante técnicas de cifrado, se impide que los datos puedan ser capturados o estar accesibles por el resto de los usuarios de la red utilizada como base.

Para qué sirve

Inicialmente el uso de las VPN estaba más orientado al mundo empresarial, sin embargo, son muchos los usos que le podemos dar a una herramienta de este tipo.

- Conectarnos con el trabajo, o cualquier otra red, de forma segura: A través de una VPN podemos conectarnos a la red de nuestra empresa de forma segura para no poner en riesgo la seguridad de la empresa. Este tipo de conexión nos permite trabajar tal y como si estuviéramos en la propia empresa, ya que tendremos acceso a toda la información y recursos.

- Navegar de forma más segura: Hoy en día hacemos uso de las WiFi públicas con total normalidad sin pensar en los riesgos que corremos. En este caso, el uso de una VPN hace que estemos protegidos y que nadie que esté conectado a esa red pueda acceder a nuestros datos privados.

- Mayor privacidad y camuflar nuestra ubicación: Si nos conectamos a Internet a través de una VPN, la dirección IP de nuestro dispositivo nos la dará el servidor al que nos conectemos. Por lo tanto, esa IP tendrá como ubicación la misma que el servidor y no la ubicación real. De esta forma podremos conectarnos a servicios o acceder a contenidos con restricciones geográficas.

- Saltarse ciertas restricciones de nuestro proveedor: Hay proveedores de Internet que controlan el tráfico de los usuarios, pero si usamos una VPN para navegar por Internet, nuestro proveedor no podrá tener acceso a los sitios que visitamos puesto que toda la información irá cifrada o no sabrá nada sobre nuestra actividad en la red.

¿Es legal usar una VPN?

La respuesta ante esta pregunta es un rotundo sí, sin embargo, no debemos confundir entre la legalidad de la propia herramienta con el uso o fines con los que usemos una VPN.

Como herramienta informática no infringen ninguna ley, aunque es cierto que algunos países intentan monitorizar su uso o restringirlas a pesar de que sean totalmente legales. Incluso en determinados países, es el gobierno el que prohíbe el uso de ciertas VPN, permitiendo únicamente aquellas aprobadas por ellos mismos. Aquí es donde entrar en juego los intereses y el afán del gobierno de algunos países, como China, por tener controlados a sus ciudadanos.

En este caso, los proveedores de VPN seguramente hayan acatado ciertos requisitos impuestos por el propio gobierno para evitar la completa privacidad de los usuarios, así como evitar el uso de ciertos servicios o el acceso a contenidos censurados. En estos casos, el gobierno puede imponer multas muy elevadas a aquellos que hagan uso de herramientas no aprobadas en su país. Por suerte, en nuestro país no pasa nada de esto y podemos usar este tipo de herramientas sin ningún problema.

Tipos de VPN

Lo cierto es que se pueden clasificar las VPN en función de la arquitectura utilizada o el escenario de uso por un lado y, por otra parte, en función del nivel de la capa del modelo TCP/IP.

- VPN de acceso remoto: Es el tipo que se utiliza cuando nos queremos conectar a la red de nuestra empresa cuando estamos fuera de ella utilizando Internet como vínculo de acceso. Se trata por lo tanto de un tipo de VPN utilizada para proteger las comunicaciones de equipos individuales con la red interna de una organización o empresa. Los equipos clientes deben tener instalado y configurado el software que permite la conexión VPN y una vez identificados, tendrán un nivel de acceso casi idéntico al que se tiene cuando nos conectamos a la red de la empresa u organización de forma local

- VPN Punto a Punto: Este tipo lo que hace es proteger las comunicaciones entre dos redes, de una misma organización, por ejemplo, que se conectan a través de Internet. La protección que ofrece es para las conexiones entre ellas, pero no protege cada una de las redes internamente.

- Tunneling: Básicamente, esta técnica se basa en abrir conexiones entre dos máquinas por medio de un protocolo seguro (SSH por ejemplo) a través de las cuales se realizan las transferencias de datos de forma segura. Este túnel que se crea entre los interlocutores únicamente es accesible para ambos, por lo que nadie más podrá ver la información que viaje por él.

- VPN Over LAN: Es quizás uno de los menos utilizado, aunque a nivel empresarial resulta bastante potente. Se trata de unas variantes del tipo acceso remoto, pero que, en lugar de utilizar Internet como medio de vínculo de conexión, se utiliza la propia redo de área local de la empresa.

Según el nivel de la capa del modelo TCP/IP también podemos diferenciar entre distintos tipos:

- VPN de nivel de aplicación: la que añade mecanismos de seguridad para proteger la comunicación a nivel de aplicación. (Protocolo SSH).

- VPN de nivel de transporte: Implementa los mecanismos de seguridad para protegerse de las aplicaciones. En este caso, no es necesario realizar modificaciones en el software de la aplicación. Como ejemplo está el protocolo de seguridad SSL/TLS.

- VPN de nivel de red: En este caso, es en la capa de red donde se implementan las medidas de seguridad. Aquí es donde entra en juego el protocolo IPSec, utilizado para proteger la comunicación por Internet a través de una red IP.

- VPN de nivel de enlace: Las VPN de este tipo se usan para la protección a más bajo nivel, utilizando protocolos como PPTP, L2TP y L2F.

Ventajas e inconvenientes a la hora de navegar por Internet

Aunque el uso de una VPN nos puede ofrecer ciertas funciones interesantes siempre es recomendable conocer, además de las ventajas que nos ofrecen, cuáles son los inconvenientes o contras que nos podemos encontrar a la hora de hacer uso de este tipo de herramientas.

Ventajas

Entre las ventajas que nos ofrece el uso de una VPN hay que incluir todo lo mencionado anteriormente sobre aquello que podemos hacer con este tipo de herramientas:

- Mayor seguridad y privacidad a la hora de navegar por Internet, sobre todo en WiFi públicas

- Saltarse restricciones geográficas

- Acceder a cualquier red de forma más segura de forma remota

- Evitar el control de nuestra actividad por parte de los proveedores de Internet

Pero lo cierto es que hay otros aspectos o ventajas a la hora de hacer uso de una VPN, como son:

- Facilidad de uso: una vez instalada y configurada, el uso de una VPN no puede ser más sencillo.

- Las podemos usar desde cualquier sitio y prácticamente en cualquier dispositivo.

- Nos ayudan a protegernos de ataques DDoS, sobre todo para aquellos usuarios más gamers. Una VPN nos permite cambiar de forma rápida de dirección IP para evitar este tipo de ataques que bloquean el uso de ciertos servicios o servidores.

- Mayor privacidad en nuestros mensajes o correos electrónicos, ya que no estarán tan a la mano de aquellos que tratan de acceder a cierta información personal o confidencial.

Inconvenientes

Pero no es oro todo lo que reluce, por lo que también es importante saber algunos inconvenientes del uso de una VPN.

- Menor velocidad de navegación: si contamos con una conexión que no nos ofrece gran velocidad, es posible que uso de una VPN ralentice la velocidad y nos pueda suponer un problema. El hecho de que se cifre toda la información a través de la VPN, hace que la velocidad se ralentice, por lo que, si no contamos con una buena conexión, la experiencia de navegación puede ser peor.

- Ciertos proveedores tienen acceso a nuestra actividad en Internet: algunos proveedores de VPN gratuitas rastrean a los usuarios para obtener cierta información y vendersela a terceros. Por lo tanto, si queremos una privacidad mayor, tendremos que optar por una VPN de pago que nos garantice ese nivel de privacidad.

- Hay webs que bloquean las VPN: Hay ciertas webs o servicios que cuentan con sistemas capaces de detectar si se está usando una VPN para saltarse ciertas restricciones. Si detectan esta actividad, bloquean el acceso a aquellos que usen este tipo de herramientas, por lo que nos podemos encontrar con que no podemos acceder a alguna web o servicio online cuando navegamos a través de una VPN.

- Spoofing de IP: Muchos de los servicios de VPN funcionan con IP compartidas, lo que provoca que ciertos servicios online o webs metan esas direcciones IP duplicadas en sus listas negras y las bloqueen.

- No son 100% infalibles: En lo que ha seguridad y privacidad se refiere, el uso de un VPN nos añade una capa más pero no significa que estemos protegidos 100%. Por lo tanto, debemos ser cautos y controlar nuestra actividad, enlaces donde pinchamos, mails extraños que podamos seguir recibiendo, etc.

VPN gratis vs de pago

Actualmente podemos encontrar VPN gratis, sin embargo, debemos tener mucho cuidado, ya que la gran popularidad de este tipo de herramientas ha hecho que sean el objetivo de aquellos que buscan distribuir todo tipo de malware. Es por esto, que son muchos los anuncios que ofrecen este tipo de herramientas de forma totalmente gratis, los que tienen algún tipo de malware oculto que tratará de infectar al mayor número de víctimas posibles.

Esto es sin duda una de las grandes desventajas de las VPN gratuitas frente a las de pago, sin embargo, o es la única. Con una VPN de pago podemos olvidarnos también de los incómodos anuncios, pero sin duda lo más importante es que nos ofrecen conexiones sin pérdida de velocidad y más estables, no rastrea nuestra actividad en Internet y suelen ofrecer un servicio de atención técnica para resolver cualquier problema que tengamos con su funcionamiento o configuración.

Además, aquellas que son gratuitas, suelen tener limitaciones o registrar la actividad de los usuarios algo que no ofrecen las de pago. Eso por no hablar del uso de direcciones IP compartidas, lo que provoca que ciertas webs nos puedan bloquear su acceso.

Mejores VPN

Algunos de los mejores VPN que tenemos ahora son:

- NordVPN: no es una opción precisamente gratis, pero lo compensa siendo uno de los mas utilizados del mundo. Cuenta con todo tipo de protocolo y podemos poner hasta seis conexiones simultáneas. Es compatible con Windows, Mac, Linux, Android y iOS. Aunque no es gratuito, si que nos dejan un mes de prueba del servicio antes de adquirir la versión definitiva de pago.

- SurfShark: es una de las que nos ofrece una mejor relación calidad-precio, además de aportarnos la mejor seguridad, versatilidad y utilidad. Con más de 800 servidores de 50 países diferentes y clientes para Windows, Mac, Android, Android TV, iOS, Linux, Chrome y Firefox. No en vano, su precio supera a algunas de sus rivales dado que nos puede llegar a costar hasta 2,49 euros al mes. Aporta funciones como el Modo de camuflaje, para asegurarnos que ni nuestro proveedor de Internet sepa que la estamos usando, «multihop», una función para conectarnos desde varios países a la vez, un cifrado líder en el sector (AES 256) o el servicio CleanWeb para protegernos del malware y olvidarnos de anuncios y rastreadores.

- Hotspot Shield: este es un VPN gratuito (en principio) compatible con Windows. Mac, iOS, Android y con extensión para Chrome. No tenemos un servicio ilimitado sino que nos deja un consumo de 500 MB de datos cada 24 horas, es decir, 15 GB al mes sin pagar nada. La interfaz es sencilla y va a resultar sumamente fácil de manejar, ya que hasta una persona con pocos conocimiento de este tipo de software aprenderá a manejarlo en poco tiempo. Aunque la velocidad de conexión que permite es buena, lo cierto es que la versión gratuita solo admite un dispositivo conectado por cuenta. Si necesitas más prestaciones tiene una versión Premium por 7,99 dólares al mes y otra Premium Family por 11,99 dólares mensuales.

Son las dos mejores opciones que tenemos ahora mismo en este los VPN aunque tenemos más como Hide.me o ProtonVPN.

Cómo funciona una conexión VPN

Cuando nos conectamos a Internet el dispositivo que usamos para ellos se conecta a nuestro proveedor de Internet o ISP, que es el encargado de solicitar la información solicitada a Internet. Esta información pasa a través de los servidores de nuestro proveedor, por lo que nuestro ISP puede tener acceso a toda nuestra actividad en la red.

Cuando hacemos uso de una VPN, lo que hacemos es ocultar esta información a nuestro proveedor, ya que nos conectamos a través de un servidor con una conexión cifrada. De esta manera, los datos o información solicitada y devuelta no pueden ser vista por nuestro ISP.

Dicho esto, debemos saber que los clientes VPN son un software que nos proporcionan los proveedores a la hora de comenzar a usar su servicio. Este cliente nos permite ejecutar fácilmente los servicios VPN en nuestros dispositivos, por lo que, únicamente necesitamos ejecutar el cliente, elegir el servidor al que nos queremos conectar y automáticamente estaremos conectados a Internet a través de la VPN que estemos utilizando. Nada más que el cliente establece la conexión con el servidor elegido, toda la información que viaja entre nuestro dispositivo e Internet es cifrada y por lo tanto, es inaccesible por terceros.

Eso sí, no todos los dispositivos que se conectan a Internet ofrecen soporte para clientes VPN, como son las videoconsolas o algunos Smart TV. En este caso, si queremos que la conexión sea más privada y segura, lo que tendremos que hacer es instalar una VPN en el router.

Pasos a seguir para instalar una VPN en un router

Lo cierto es que en la mayoría de router actuales es posible instalar una VPN, pero lo cierto es que con algunos nos podemos encontrar ciertos problemas o que no los lo permitan. Por lo tanto, antes de nada, debemos asegurarnos si nuestro router es uno de los recomendados por la VPN que vayamos a utilizar.

Si todo es correcto, estos serían los pasos que deberíamos realizar para instalar una VPN en el router:

- Acceder a la página de configuración del router

- Entrar en las opciones de configuración de la VPN (normalmente dentro de las opciones avanzadas)

- Introducir los datos de nuestro servidor facilitados por el mismo

- Descargamos los archivos de configuración correspondientes al servidor VPN elegido y los subimos desde la opción de configuración en el router

- Configuramos los servidores DNS de nuestra VPN

- Activamos la VPN

Si todo va bien ya tendremos todo listo, sin embargo, el proceso puede variar en función de la VPN elegida o el router que tengamos. En ese caso, será conveniente que solicitemos ayuda al fabricante del router o el proveedor de la VPN.

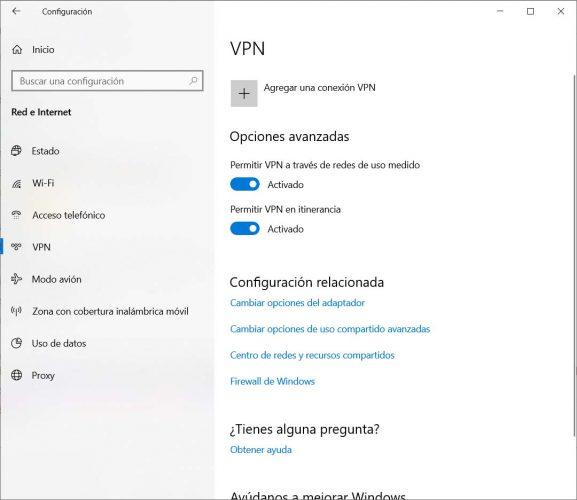

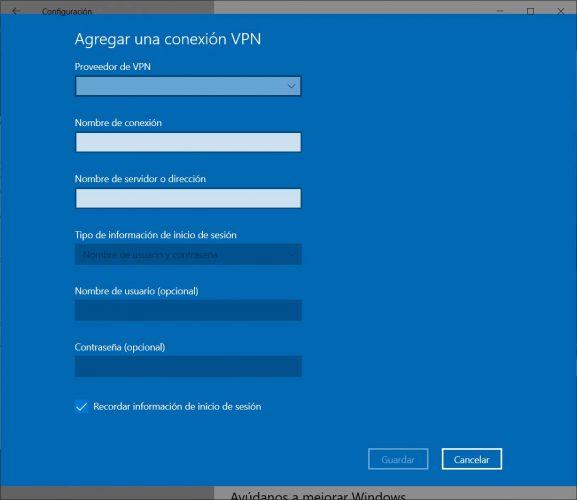

Cómo configurar una VPN en Windows 10

El sistema operativo de Microsoft, Windows 10, ofrece desde los ajustes del sistema la posibilidad de configurar una VPN de forma cómoda y sencilla para que cualquiera, independientemente de su experiencia pueda hacerlo sin problemas.

Para ello, lo primero que tenemos que hacer es abrir la página de Configuración del sistema, seleccionar la opción Red e Internet y a continuación, hacer clic sobre la opción VPN que aparece en el menú del lateral izquierdo. Ahora, en el panel de la derecha encontraremos en la parte superior la opción Agregar una conexión VPN.

Nada más hacer clic sobre esta opción, se nos abrirá una nueva ventana con el asistente para configurar la VPN en Windows 10. Ahí tenemos que seleccionar el proveedor, indicar el nombre de conexión y nombre de servidor facilitado por nuestro proveedor, elegir el tipo, tipo de información de inicio de sesión y el nombre de usuario y contraseña de manera opcional.

Con todo esto listo, pulsamos en Guardar y en la página de configuración de Windows 10 nos aparecerá la VPN que acabamos de crear. Si la seleccionamos, nos aparecerán las opciones Conectar, Opciones avanzadas y Quitar. Para conectarnos, lo único que tenemos que hacer es pulsar sobre la opción Conectar.

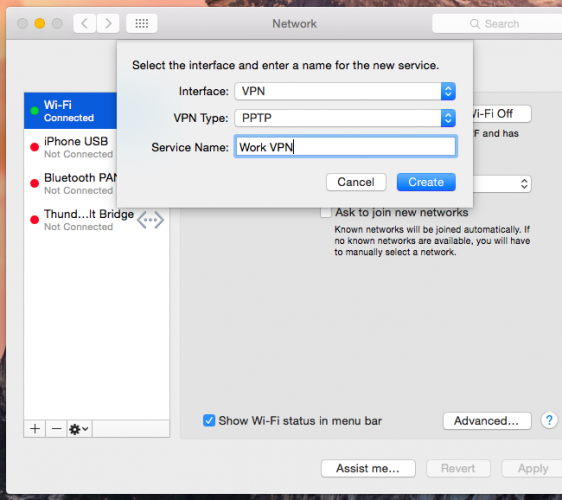

Cómo configurar una VPN en macOS

En macOS también es bastante sencillo configurar una conexión VPN. Para ello, lo que tenemos que hacer es introducir los ajustes de configuración en el panel de preferencias Red. Estos ajustes incluyen la dirección del servidor, nombre de cuenta, parámetros de autenticación o el certificado proporcionado por el administrador de la red.

Si hemos recibido un archivo de ajustes del administrador de red, podemos importarlo para realizar la configuración de forma automática o bien introducir los datos de forma manual.

Para importar el archivo de ajustes, hacemos clic en el archivo para abrir el panel de preferencia Red e importar de forma automática todos los ajustes. A continuación:

- Seleccionamos el Menú Apple > Preferencias del sistema

- Hacemos clic en Red

- Desde el menú desplegable Acción seleccionamos la opción Importar configuraciones

- Seleccionamos el archivo

- Hacemos clic en Importar

Si preferimos hacerlo de forma manual, estos son los pasos a seguir:

- Seleccionamos Menú Apple > Preferencias del sistema y hacemos clic en Red

- Pulsamos sobre el botón Añadir (+) de la lista de la izquierda y hacemos clic en el menú desplegable Interfaz para seleccionar VPN

- Desplegamos la opción Tipo de VPN y elegimos el tipo que queremos configurar

- Asignamos un nombre al servicio y hacemos clic en Crear

- Introducimos la dirección del servidor y el nombre de la cuenta para la conexión

- Hacemos clic en Ajustes de autenticación e introducimos la información de autenticación suministrada por el administrador de red

- Desde la opción Avanzado podemos introducir más datos facilitados por el administrador

- Hacemos clic en Aplicar y a continuación en Aceptar

Cómo configurar una VPN en Linux

Para configurar una VPN en Linux, lo primero que necesitamos hacer es instalar el paquete network-manager-vpnc. Una vez hecho esto, hacemos clic sobre el botón Redes y seleccionamos la opción Conexiones VPN > Configurar VPN del menú desplegable.

Ahí encontraremos la opción Añadir y lo siguiente que tendremos que hacer es rellenar todos los datos que nos solicite para crear la conexión. Con toda la información indicada, guardamos la conexión y nos aparecerá en el listado de WiFi disponibles.

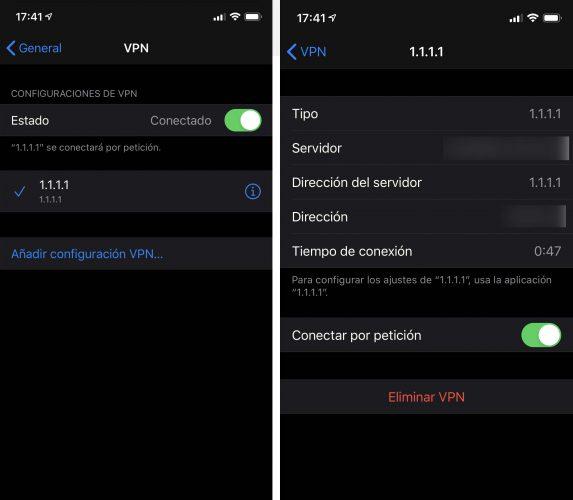

Cómo configurar una VPN en iOS

También podemos navegar a través de una VPN en nuestro iPhone o iPad. En este sentido, tenemos dos opciones descargarnos una app con la VPN y que se haga todo de forma automática o bien realizar la configuración nosotros mismos de manera manual.

En el primer caso, lo único que tenemos que hacer es ir al App Store, descargar e instalar la VPN que queramos y una vez instalada y aceptados todos los permisos solicitados, lo único que nos quedará es:

- Vamos a los Ajustes del sistema

- Pulsamos sobre VPN

- Si tuviéramos más de un servicio configurado tocamos sobre el que queremos usar

- Activamos el interruptor

Si somos de los que preferimos configurarlo de forma manual, estos son los pasos a seguir:

- Abrimos el menú Ajustes

- Pulsamos sobre VPN

- Tocamos sobre la opción Agregar configuración VPN

- Elegimos el tipo

- Pulsamos en Añadir configuración

- Introducimos todos los datos de la VPN

- Guardamos todos los cambios

- Activamos el interruptor de la VPN que acabamos de añadir

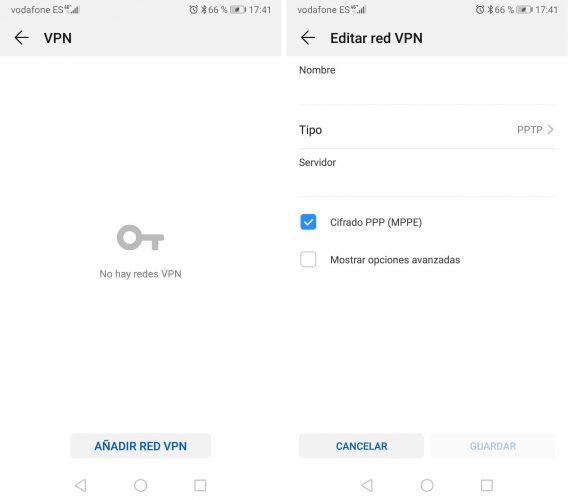

Cómo configurar una VPN en Android

De manera muy similar podemos configurar una VPN en Android. Para hacerlo de forma manual en el entorno de Google, estos son los pasos a seguir:

- Abrimos los ajustes del sistema

- Entramos en la opción Conexiones y tocamos sobre VPN

- Tocamos sobre Añadir red VPN

- Introducimos el nombre, tipo, servidor y cifrado. Podemos ir a las opciones avanzadas si es conveniente desde ahí mismo y pulsamos en Guardar

- Tocamos sobre la VPN que acabamos de crear e introducimos el usuario y contraseña para conectarnos