Instagram puede que no sea una app donde tengamos información relevante, como los datos del banco o información personal. Pero eso no significa que no sea un objetivo habitual de hackers y que debamos bajar la guardia en cuanto a seguridad se refiere. Tanto si la usas para el ámbito profesional como si la usas para lo personal, hay una serie de consejos sencillos y trucos para mejorar la seguridad de Instagram y privacidad que podemos seguir para evitar tener una cuenta hackeada.

Aunque puede que para ti solo sea la red social donde subes fotos con tus amigos o de tus gatos, pero para otras personas puede llegar a ser su trabajo, de una tienda o de fotógrafos profesionales. En esos casos es aún más peligroso no seguir una serie de consejos básicos de seguridad y privacidad. Más vale prevenir que arrepentirnos más tarde y esto es lo que deberías hacer.

Contraseña difícil y diferente

Lo primero y más básico para proteger cualquier red social o evitar que te hackeen es apostar por una contraseña única y diferente. No pongas como contraseña algo que pueda resultar obvio porque sigue siendo habitual que haya usuarios que utilicen 123456 como contraseña o QWERTY. Intenta en la medida de lo posible que sean contraseñas con números y letras o que incluyan mayúsculas y minúsculas, signos de puntuación. Debes evitar usar la misma contraseña en otras redes sociales o aplicaciones, ya que en caso de filtrarse la cuenta perderás el acceso en todas. Y, por supuesto, no digas a nadie tu contraseña ni, aunque sea tu mejor amigo, amiga o pareja.

Pasos para recuperar la cuenta

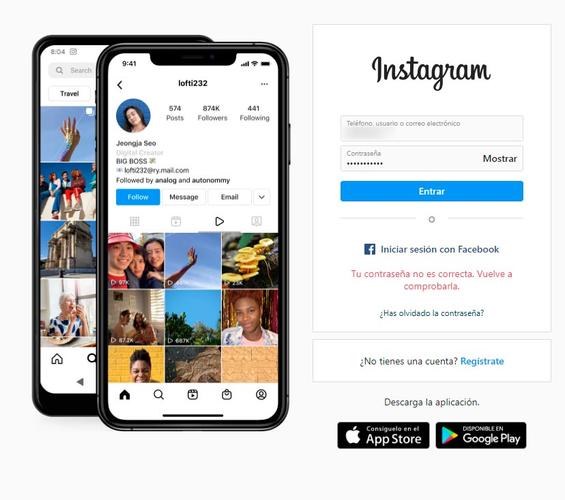

Si otra persona consigue acceder a tu cuenta o si no puedes iniciar sesión en tu cuenta, tienes varias opciones para tratar de recuperar tu cuenta de Instagram. Si solamente has intentado iniciar sesión y has descubierto que no puedes, ya que al introducir los datos de usuario y contraseña te devuelve el mensaje «Tu contraseña no es correcta. Vuelve a comprobarla», estás en el mejor caso posible.

En esencia, si alguien ha conseguido dar con tu contraseña de Instagram y la han cambiado, es similar a que tú mismo hubieras olvidado tu contraseña y precisamente según esos pasos vamos a intentar recuperarla. A fin de cuentas, todavía tendrías el control del correo electrónico al que está asociada dicha cuenta de la red social.

Para recuperar tu password, pulsa en el botón (app) o enlace (web) «¿Has olvidado tu contraseña?«. Esto abrirá un menú en el que nos preguntará precisamente por nuestro correo electrónico asociado, nombre de cuenta o número de teléfono.

En estos casos, la app enviará un correo electrónico de recuperación a nuestra cuenta de correo. Una vez dentro del mensaje, pulsaremos sobre un recuadro en el que dice «Entrar como» y nuestro nombre de usuario. Esto nos llevará a una ventana de Instagram con el nombre de nuestro usuario y donde tendremos que elegir una nueva contraseña. Una vez hecho, ya podremos ingresar a nuestra cuenta sin problemas.

Si también han cambiado el correo electrónico

El peor caso posible de hackeo de Instagram es en el que no solamente se han hecho con la contraseña y te han privado de acceder, sino que también se han cambiado los datos del correo electrónico asignado, privándote de tener la vía principal de recuperación. Por suerte, aunque el proceso sea algo más tedioso, puede que se resuelva con éxito a tu favor.

En primer lugar, deberías estar atento al correo electrónico que tuvieras asociado. Cuando se produce un cambio en estos datos, la aplicación envía un mail en el que alerta de que se ha producido este cambio e informa del correo antiguo y la nueva dirección. Es posible que puedas deshacer este cambio si seleccionas cancela el cambio en ese mensaje.

Para no caer en un doble hackeo y que piques en algún tipo de estafa de phishing, este correo de alerta debería estar remitido por security@email.instagram.com. Si la dirección de correo no es esa, no es un email legítimo de Instagram y por tanto no debes pinchar en ningún enlace.

Este mensaje de aviso nos dará el primer paso para poder revertir estos cambios. Se nos dirá que, si no hemos sido nosotros y hemos sufrido un acceso no autorizado, tratemos de asegurar nuestra cuenta. Sigue los pasos de este formulario que debería tener como URL una que empiece por https://instagram.com/accounts/disavow/.

En última instancia, para ayudar a confirmar que la cuenta te pertenece, puedes solicitar que te envíen un enlace de acceso a tu dirección de correo electrónico o número de teléfono (si uno de los datos todavía no ha sido cambiado). Para solicitar un enlace de acceso:

- En la pantalla de inicio de sesión, toca Obtén ayuda. (Android) o ¿Has olvidado la contraseña? (iPhone).

- Escribe el nombre de usuario, la dirección de correo electrónico o el número de teléfono asociados a la cuenta y, a continuación, toca Siguiente. Nota: Si no conoces el nombre de usuario, la dirección de correo electrónico o el número de teléfono que están asociados a tu cuenta, toca ¿Necesitas más ayuda? debajo del botón Siguiente y sigue las instrucciones que aparecen en pantalla.

- Selecciona tu dirección de correo electrónico o número de teléfono y, a continuación, toca Enviar enlace de acceso.

- Haz clic en el enlace de acceso del correo electrónico o mensaje de texto (SMS) y sigue las instrucciones que aparecen en pantalla.

Si solicitas ayuda en relación con una cuenta en la que hay fotos en las que apareces, te pedirán que te hagas un selfie de vídeo en el que gires la cabeza en varias direcciones para que se pueda comprobar que eres una persona real y confirmar tu identidad.

Consejos de seguridad para Instagram

Evita que entren a tu cuenta o comprueba quién ha entrado o iniciado sesión recientemente. Podrás saber qué cuentas hay abiertas y comprobar si son dispositivos tuyos o si hay alguien que haya podido acceder sin tu permiso. Además, puedes restringir el acceso con configuraciones como autenticación en dos pasos.

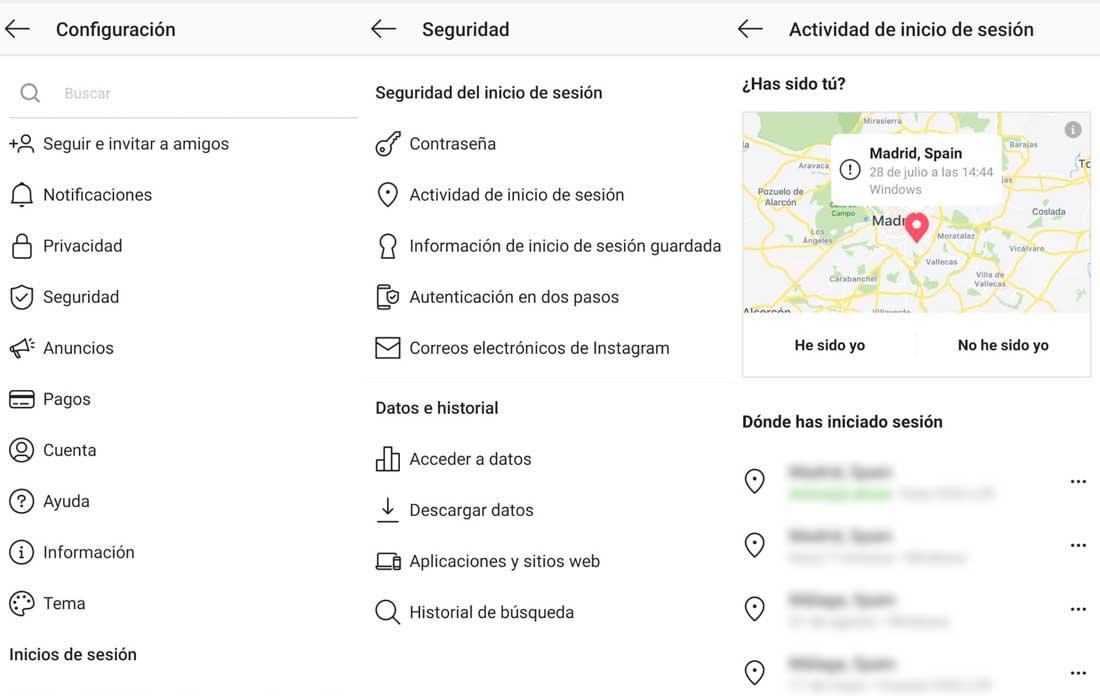

Comprueba los inicios de sesión

Otra de las cosas que puedes ver para saber si alguien te está hackeando o ha entrado en Instagram sin tu permiso es ver los sitios desde los que se ha iniciado sesión. Instagram nos permite ver la Actividad de inicio de sesión donde veremos el tipo de dispositivo o sistema operativo, el lugar desde el que se ha hecho este inicio de sesión y la fecha. Si tú nunca has estado en Toledo y hay un inicio de sesión en Toledo, es momento de desconfiar, por ejemplo. O si sale “Activo hace cinco horas” y estabas durmiendo. En cualquier caso, revisar el inicio de sesión nos ayudará a saber si hay alguien con nuestra contraseña tratando de acceder a nuestros mensajes privados, etc. Si es así, cambia de inmediato la contraseña.

Para saber desde dónde se ha iniciado sesión, puedes hacerlo en:

- Abre tu aplicación de Instagram en el móvil

- Ve a tu perfil, tocando sobre tu fotografía

- Toca sobre las tres líneas de la esquina superior derecha

- Abre el apartado de configuración

- Desde aquí, ve Seguridad

- Abre Actividad de inicio de sesión

- Verás dónde has iniciado sesión, cuándo y en qué dispositivo

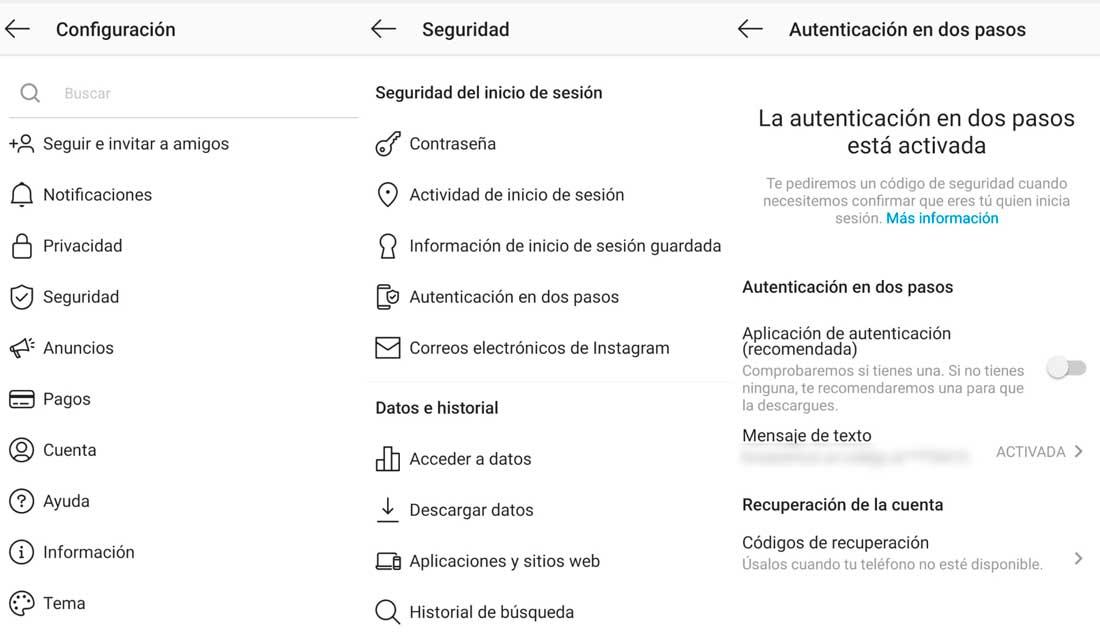

Autenticación en dos pasos

Usar una contraseña segura y larga es fundamental, combinar números y letras mayúsculas y minúsculas. La autenticación en dos pasos no es un sistema infalible en Instagram, pero sí más seguro que no tener nada activado. Con la autenticación en dos pasos necesitarás un código de seguridad que recibas por SMS cuando inicies sesión. ¿Qué diferencia hay entre poner o no poner la autenticación en dos pasos? Se trata de una herramienta que tienen muchas webs, servicios o aplicaciones y que nos permite estar protegidos incluso si alguien sabe nuestra contraseña porque recibiremos un SMS o un código que tenemos que introducir en la app para entrar en nuestra cuenta o sesión. Esto permitirá que te roben la cuenta si te roban el teléfono móvil, pero será complicado que puedan iniciar sesión sin ese código que has recibido en tu teléfono móvil por lo que nadie, aunque sepa tu contraseña, podría entrar. Además, podemos saber si alguien está intentando entrar en nuestra cuenta y podemos cambiar la contraseña a tiempo.

Para activar la verificación en dos pasos tienes que hacerlo desde la app:

- Abre tu perfil y toca en las líneas de la esquina superior derecha

- Abre el apartado de configuración de la app

- Ve a Seguridad en el menú

- Desde aquí, elige Autenticación en dos pasos

- Toca en Empezar

- Activa el interruptor junto al mensaje de texto

- Confirma el número de teléfono asociado a tu cuenta

- Recibirás un SMS en tu móvil

Como hemos explicado en el párrafo anterior, necesitarás el código que recibes por SMS o a través de una llamada cuando quieras entrar en tu cuenta. No podrás entrar sin este código así que evitarás intrusos en tu perfil de Instagram. Como decimos, no es infalible. Hay otras formas de robar tu cuenta de Instagram sin necesidad de tener tu contraseña y hay muchos casos en los que hemos visto que al hacer clic en un enlace damos el poder nosotros mismos, sin necesidad de que averigüen la contraseña o la cambien para bloquear el acceso.

Actualiza la aplicación

Las actualizaciones son siempre fundamentales en cualquier aplicación o sistema operativo, no solo en Instagram. En caso de aparecer un agujero de seguridad, los desarrolladores lanzan inmediatamente una actualización que lo soluciona. Pero si no actualizas, este agujero de seguridad se queda disponible para cualquier tipo de hackeo. Revisa habitualmente que no tienes ninguna actualización pendiente. Si la hay, actualiza. O configura tu teléfono móvil o tu tableta para que sean automáticas y no tengas que preocuparte de actualizaciones manuales cada cierto tiempo.

¿Cómo comprobarlas? Basta con ir a la tienda de aplicaciones de Google o de iOS y ver qué apps están actualizadas o cuáles pendientes de hacerlo. También puedes configurar actualizaciones automáticas periódicas. Dependerá del teléfono o de la versión, pero bastará, normalmente, con ir a «Mis aplicaciones» y verás si hay o no una pestaña que indica «Actualizar». Así podremos saber si hay algo pendiente o no. Lo mejor que podemos hacer en estos casos es configurar la tienda de aplicaciones, sea cual sea, para que no se nos pase o para que sea menos molesto tener que hacerlo manualmente cada vez que queremos comprobar que hay una versión nueva, algo que suele ser bastante habitual con estas apps.

No solo actualiza las aplicaciones, en este caso Instagram, sino el sistema operativo de tu teléfono móvil. Mantén al día las actualizaciones de seguridad, los cambios, los parches y todas las revisiones habituales en tu móvil. Aunque puede variar, generalmente lo encontramos desde Ajustes > Actualización y seguridad.

Cuidado con los ordenadores y redes públicas

No solo influye cómo proteges tu contraseña o tu cuenta, sino que también debes vigilar desde dónde accedes por si pueden robar tus datos o si dejas tu sesión abierta en cualquier dispositivo en el que haya más personas que puedan acceder, ver tus datos o incluso cambiarlos. Cualquiera que esté en la misma red que nosotros puede robarnos los datos fácilmente.

Lo mismo ocurre cuando vamos a trabajar o cuando estamos en el instituto y en la universidad e iniciamos sesión con nuestro correo electrónico y contraseña… Esto solo hará que corras peligro si dejas la sesión abierta porque será muy fácil cambiar la contraseña y perder tu cuenta de Instagram. Y recuperarla no es nada fácil.

Aunque tenemos Instagram en el teléfono móvil, podemos abrir la cuenta en un ordenador público para ver una fotografía, un vídeo, una historia. La abrimos en el ordenador del trabajo, en el de la facultad, en el de la biblioteca del instituto. Y puede que hayas olvidado cerrarla, haciendo así que cualquiera pueda acceder a tus mensajes privados, a tus fotografías guardadas o incluso que pueda cambiar tu contraseña o eliminar el contenido. Hay que tener especial precaución con este tipo de inicios de sesión. Si la has dejado abierta en un ordenador y te has acordado más tarde, cambia de inmediato la contraseña y cierra la sesión de forma remota en todos los dispositivos que no sean el que estás usando en ese momento.

También podemos seguir el paso anterior en el que te explicábamos cómo ver qué sesiones hay abiertas en cada dispositivo y así podemos ver si lo hemos dejado abierto. En ese caso, como te hemos explicado, cierra y cambia tus datos para proteger.

Como en el caso anterior, la redes WiFi públicas siempre son un riesgo. Si no nos queda más remedio que usarlas, es recomendable hacerlo con una VPN. Si vamos a conectarnos a una red sin protección puede que alguien más esté conectado a esa red y aproveche para robar nuestros datos con malware en nuestro teléfono móvil o con ataques del tipo Man in the middle en los que un ciberatacante puede “colocarse” entre nuestro dispositivo y el sitio que visitas y tener así información de datos, contraseñas, etc. Evita siempre las redes WiFI públicas si no quieres correr peligro en cualquier app o web.

Lo más aconsejable es que las evites, pero si no puedes esperar, sea por la razón que sea, asegúrate de usar algún tipo de seguridad extra como una VPN que cifra nuestros datos mientras estemos conectados. En caso de conectarnos, además, evita dar datos personales o contraseñas utilizando esta red.

Desconfía de emails y enlaces

Te han enviado un correo electrónico de Instagram, pero no sabes si es o no de Instagram o han suplantado la identidad para robar tus datos… Bajo ningún concepto debemos abrir un enlace que recibamos a través de correo electrónico. Ni haciéndose pasar por Instagram ni si se trata de una empresa que quiere promocionarse en nuestras redes sociales. En este último caso, son muchos los influencers que aseguran que les han mandado un email ofreciendo una colaboración con una supuesta marca y al tocar sobre el enlace del correo electrónico para ver los productos de esa marca, han perdido el acceso a su cuenta. Desconfía o comprueba el email antes de hacer clic en ningún enlace. Ponte en contacto con la marca, busca información, etc. Pero no pinches en enlaces cuya fiabilidad no sabemos.

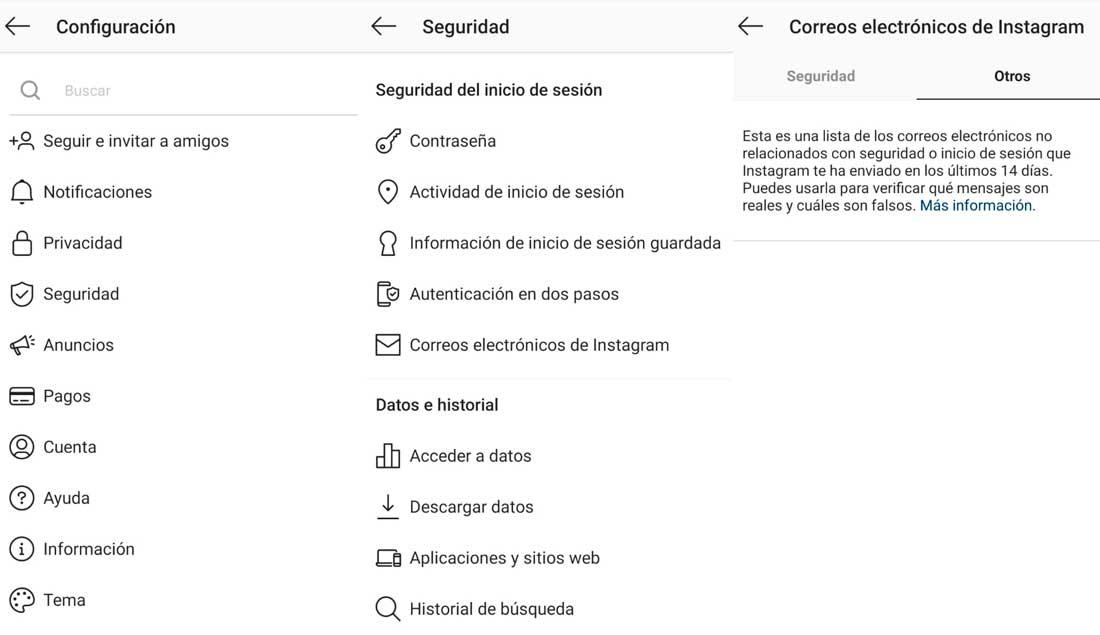

En el caso de ser Instagram el que te envía un correo electrónico, puedes comprobar fácilmente si es o no es un email real. Lo primero es usar el sentido común y desconfiar si vemos que la dirección del remitente es rara o que faltan elementos que otorguen credibilidad al correo. Pero hay otra forma de comprobarlo desde la propia app de Instagram, donde nos permite acceder a un registro de los emails que nos han enviado de forma oficial:

- Abre Instagram en tu teléfono móvil

- Ve a tu perfil y toca en las tres líneas de la esquina derecha

- Abre los ajustes de la aplicación o configuración

- Ve al apartado de Seguridad en el menú principal

- Toca sobre Correos electrónicos de Instagram

- Verás dos apartados: Seguridad y Otros

Aquí verás los correos electrónicos que te han enviado en los últimos 14 días. Verás correos de seguridad para saber cuáles son reales y cuáles no y en otros verás la lista de correos electrónicos no relacionados con la seguridad. Por ejemplo, emails con recomendaciones de amigos, etc. Si no aparece aquí el email y has recibido uno diciendo ser Instagram, elimina de inmediato y bloquea el remitente. Y, bajo ningún concepto, abras un enlace.

Correos de recuperación de cuenta no solicitados

En España, un caso masivo de phishing inundó la red social hace un tiempo. En concreto, multitud de usuarios de Instagram en España se encontraron con un email en su cuenta de correo enviado por Instagram. El correo electrónico era el de security@mail.instagram.com, el oficial de la compañía, y el usado para comunicar cualquier tipo de incidencia a la hora de acceder a la cuenta.

En el cuerpo del mensaje, leíamos un mensaje. Este mensaje dice: «Sentimos que hayas tenido problemas para iniciar sesión en Instagram. Podemos ayudar a recuperar tu cuenta». Un mensaje así sólo aparece cuando alguien sólo conoce un dato de nuestra cuenta, como el correo electrónico, teléfono o nombre de usuario.

El problema viene cuando un atacante puede tener nuestras credenciales de acceso a Instagram. Si reutilizamos la contraseña del correo o de Instagram en un servicio que ha sido hackeado, estamos poniendo nuestra cuenta en sus manos. Si no tenemos activada la verificación en dos pasos, un atacante de cualquier parte del mundo puede loguearse en nuestra cuenta y activarla, de manera que dejaremos de tener acceso a nuestra cuenta.

También esto puede ser un intento de averiguar el correo electrónico que hay asociado a una cuenta. En Instagram, cuando le damos a recuperar contraseña, pone que se ha enviado un email a una cuenta de correo electrónico, en la cual sólo vemos la primera y última letra o dígito, además del proveedor de correo de esa cuenta. Con ello, se puede prácticamente confirmar si una dirección que sospechamos está asociada a una cuenta.

No instales mods o apps milagrosas

Queremos que nos digan cuándo nos ha dejado de seguir nuestra ex pareja o cuándo se ha conectado por última vez el vecino. Y hay muchas apps que lo prometen, que te dirán cuándo te han ignorado, cuándo han entrado en tu perfil o que foto han visto… La mayoría de ellas son una estafa y la mayoría de apps milagrosas de Instagram no solo no cumplen con lo que prometen, sino que le damos acceso a nuestra cuenta y podrán robar nuestros datos. Evita siempre dar permiso a estas webs… Quizá lo aceptas sin leer y tienes una serie de aplicaciones de terceros accediendo a tu cuenta de Instagram. Deniega el permiso y no crear que habrá apps que hagan milagros por ti.

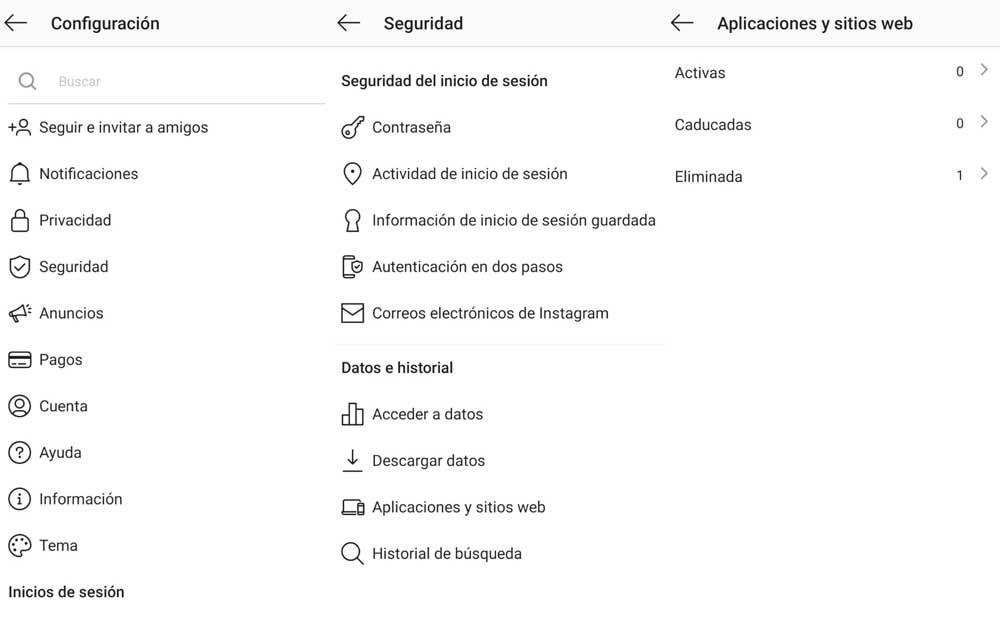

- Abre Instagram en tu teléfono móvil

- Ve a Configuración tocando sobre las tres líneas de la parte superior

- Elige Seguridad en el menú principal

- Toca sobre Aplicaciones y sitios web en la parte inferior

- Verás tres tipos de apartados

- Activas

- Caducadas

- Eliminadas

- Ve a Activas

- Si hay aplicaciones, deniega el permiso

Lee bien los términos y condiciones antes de dar permiso a cualquier app.

Es bueno saber que aplicaciones de terceros tienen acceso a Instagram. Esto puede hacer que estemos dando acceso o hayamos dado acceso a aplicaciones que quieren cotillear o incluso que ya no utilizamos. También puede ocurrir que le dimos permiso en un momento dado, pero ahora ya no usamos esa app y no queremos que siga teniendo acceso a nuestra red social. Para ello debemos seguir estos pasos que lo comprueban…

- Entramos en el menú de Instagram

- Vamos a las tres líneas de la esquina superior derecha

- Abrimos el menú de ajustes

- Elegimos el apartado de Configuración

- Después vamos a entrar en Seguridad

- Una vez aquí, elige «Aplicaciones y sitios web»

Ahora verás tres opciones distintas: Activas, Caducadas y Eliminadas. Junto a cada uno de los apartados veremos un número que nos indica cuántas apps tienen acceso a nuestra cuenta. Las Activas son las que están vigentes, como su propio nombre indica. Las eliminadas, como su propio nombre nos indica también, son las que tenían acceso y ya no lo tienen (de estas no tenemos que preocuparnos) Las caducadas son aquellas que estaban activas, pero ya no porque su permiso expiró y las eliminadas son aquellas que tenían permiso, pero se eliminaron, aunque si no hemos sido nosotros, esta circunstancia no es demasiado normal. En cualquier caso, te recomendamos que elimines todas las que hay para evitar que cualquier app o web tenga permiso a tu cuenta de Instagram y ponga en riesgo tu privacidad.

Debemos pulsar en Activas para ver cuáles son las apps de terceros que consiguen entrar en Instagram. Ahora podremos borrar aquellas que veamos sospechosas y que no recordamos haberles dado permiso o aquellas que si les dimos permiso en su momento pero que ahora no tienen por qué tenerlo. Es una excelente forma de cuidar la seguridad de nuestra cuenta para que ninguna de estas apps pueda realizar alguna tarea fuera de lo que nosotros queramos. En el apartado de «Eliminada» verás todos los detalles de esas apps cuándo la eliminaste o qué permisos tenía.