La compresión de archivos es una técnica habitual en el día a día de muchos usuarios, especialmente de aquellos que trabajan con el ordenador. Esta técnica nos ayuda, básicamente, a reducir el tamaño de los archivos. Utilizar un archivo comprimido nos permite subirlos o guardarlos a través de Internet, almacenarlos ocupando menos espacio o simplemente enviarlos por correo electrónico sin tener que necesitar un gran tamaño de transferencia. Además, tienen la ventaja de que podemos poner una contraseña para que nadie vea su contenido sin nuestro permiso. Pero es probable que la olvides o la hayas olvidado así que en los próximos párrafos te explicamos cómo puedes recuperar una contraseña perdida de un RAR o un ZIP.

Sin duda se trata de algo tremendamente útil que puede ayudarnos a ahorrar espacio en nuestro disco duro y que agiliza el envío de archivos a través de sistemas de mensajería digital como el correo electrónico, pues la compresión consigue que los archivos puedan ser enviados. Y es que la mayoría de los clientes de correo electrónico como Gmail o Outlook admiten un límite de tamaño en sus archivos adjuntos, así que la mejor forma de enviar muchos archivos ocupando poco es usar archivos comprimidos.

El límite para enviar archivos adjuntos varía según el proveedor del servicio de correo electrónico pero suele andar entre los 20 MB y los 50 MB. Entre los algoritmos de compresión más conocidos se encuentran ZIP y RAR, aunque hay muchos otros procedimientos de codificación como PKG, PAX o R2. Cada tipo de compresión puede ofrecer opciones diferentes, desde elegir el grado de compresión (el tamaño final del archivo variaría así como el tiempo que se tardaría en comprimir o descomprimir) o incluir la protección mediante contraseña.

Tipos de archivos comprimidos

Aunque existen diferentes formatos para los archivos comprimidos lo cierto es que los archivos ZIP y RAR son los más populares a la hora de comprimir documentos y carpetas. Hay diferencias entre ellos y conviene que sepamos para qué se usan o cuándo debemos usar cada uno, qué diferencias técnicas existen a la hora de comprimir un archivo o un grupo de archivos y por qué no hay un formato universal que sea el que utilicemos siempre.

El archivo RAR

Un archivo RAR se crea con el programa WinRAR. Este programa se lanzó en 1993 y aunque la versión de prueba del programa se puede descargar y utilizar durante cuarenta días, pasado este plazo tenemos que comprarlo para poder continuar con su uso. WinRAR solo puede abrir archivos RAR. Su precio es de 36 euros. El aviso de que el periodo de prueba ha finalizado de WinRAR forma parte de la historia porque han pasado muchos años, décadas, y se sigue pudiendo utilizar a pesar de no haber adquirido la licencia de pago.

También existen otro programas o aplicaciones gratuitos capaces de trabajar con archivos RAR y que no nos solicitarán el abono de ninguna cantidad. El algoritmo de compresión del formato RAR (Roshal Archive en inglés) fue desarrollado por Eugene Roshal. Su algoritmo de compresión sin pérdida se basa en el algoritmo LZSS, y éste a su vez se basa en el LZ77 desarrollado en 1982.

A la hora de trabajar con la compresión de archivos en formato RAR veremos que la compresión y descompresión es más lenta que con los archivos ZIP debido al mayor grado de compresión que ejerce sobre los archivos.

El archivo ZIP

Un archivo ZIP se puede crear con varios programas como Freebyte ZIP o WinZIP, pero también se puede crear de forma nativa en los ordenadores Mac. A diferencia de los RAR, los archivos ZIP se pueden abrir con cualquier programa que puede crear archivos ZIP. Los sistemas operativos Windows, Mac OS X y algunas versiones de Linux cuentan siempre con un programa preinstalado para abrir archivos ZIP.

Este sistema de compresión sin pérdida fue desarrollado en 1989 y lanzado junto con el gestor PKZIP. La ventaja del formato ZIP sobre el resto de sistemas de compresión es que comprime los archivos y carpetas por separado permitiendo la extracción solo de los documentos que deseemos.

Protección mediante contraseña

Estos archivos se pueden cifrar mediante una contraseña, algo que nos puede jugar una mala pasada si no la tenemos o la perdemos. Esto sucede especialmente cuando descargamos archivos de Internet por ejemplo mediante torrent. Después de estar horas esperando a que el archivo en cuestión se descargue tiene una contraseña que no conocemos y empieza la frustración. A veces la contraseña se indica en el propio nombre del archivo torrent o del archivo comprimido que hemos descargado, pero no siempre es así.

Otra situación molesta puede ser que nosotros mismos hayamos comprimido y cifrado unos archivos y que no tengamos los originales por cualquier motivo. Si en ese caso no tenemos la contraseña del archivo nos será completamente imposible descomprimir el contenido y recuperar lo que teníamos dentro a menos que probemos todo lo que esté en nuestra mano para hacerlo.

Es importante tener en cuenta que ninguna herramienta nos asegura un 100% de efectividad a la hora de llevar a cabo la desencriptación del archivo. Pese a que muchas de ellas están específicamente desarrolladas para lograr ofrecernos un amplio número de posibilidades a la hora de conseguir obtener la contraseña, siempre nos encontramos ante situaciones que complican considerablemente la posibilidad de identificar la clave.

Herramientas como la ingeniería social (una vez que hemos hecho ejercicios de memoria tendremos que probar con las contraseñas típicas) o aplicaciones de terceros pueden ayudarnos a recuperar la contraseña de nuestro archivo comprimido. Debemos ser conscientes de que este tipo de acciones pueden no ser legales, en algunos casos los archivos comprimidos que descargamos de algunos productos o servicios se protegen mediante contraseña para adquirir la licencia y poder utilizarlos. Siempre se recomienda utilizar este tipo de acciones que mencionamos abajo para abrir archivos propios de los cuales hemos perdido o no recordamos la contraseña.

ZIP o RAR, ¿es posible recuperar la contraseña?

Antes de nada, tenemos que daros la mala noticia de que, desafortunadamente, no existe ninguna manera sencilla de recuperar ni de eliminar la contraseña de un archivo comprimido ZIP ni RAR. Lo cual debemos mirarlo por el lado positivo, de la misma forma que nos va a resultar complicado recuperar un archivo comprimido del que hemos perdido la contraseña, los amigos de lo ajeno también tendrán difícil el acceso.

Pero, pese a ello, no todo está perdido: encontramos diferentes herramientas y aplicaciones que pueden ayudarnos a poder acceder al contenido de un archivo en base a diferentes métodos. Es importante recalcar que únicamente debemos apoyarnos en ellas si nuestras intenciones están justificadas y actúan dentro del marco legal, por lo que no debemos caer en usos que pueden estar castigados por la ley por haber violado cualquier normativa existente al respecto.

Seguridad en archivos comprimidos

Los archivos comprimidos y protegidos con contraseña no son especialmente seguros. El sistema de cifrado simple se refiere a una contraseña que debe coincidir con la que se introduzca en el momento de descomprimir, algo que es posible cuando ambas contraseñas, la fijada en el momento de la compresión y la introducida para descomprimir coinciden.

Esto hace que existan programas de recuperación de contraseñas que lo que hacen es ir ejecutando cientos de contraseñas diferentes hasta que coincida con la utilizada y se descomprima el archivo. Estas aplicaciones funcionan con bases de datos que incluyen las contraseñas más utilizadas, por lo que si para proteger el archivo se ha utilizado una palabra popular o una contraseña del estilo 123456 es muy probable que se pueda recuperar la contraseña fácilmente.

A pesar de poder utilizar cifrados AES 256 bits, considerado un cifrado de alta seguridad, esto solo afectaría a la descompresión de los archivos, mientras que el índice de contenido, los nombres y tamaños de los archivos seguirían sin estar protegidos.

Formas de recuperar contraseñas

Así que para poder abrirlo y descifrar los archivos que se encuentran dentro del paquete, tendremos que usar primero el sentido común y probar suerte y si esto no funciona, echar mano de aplicaciones de terceros que podemos encontrar en Internet. Algunas de estas aplicaciones usan la fuerza bruta para romper o crackear la contraseña. Otras recurren al diccionario para dar con ella. Ninguna de estas herramientas es infalible, especialmente si la contraseña del archivo en cuestión es compleja.

Pero antes de empezar con los programas probemos con un poco de azar. En muchas ocasiones se utiliza (o utilizamos) el propio nombre del archivo como contraseña. Así que ¿por qué no pruebas a poner el nombre del archivo como contraseña? Si esto no funciona, probemos otra fácil: escribir contraseñas pobres y fáciles de adivinar que, por desgracia, muchísima gente sigue utilizando a día de hoy para proteger dispositivos, documentos y todo tipo de información sensible. Por ejemplo, una contraseña típica puede ser 123456 o 111111. También son muy típicas admin o password. Otra opción es probar con algunas de nuestras contraseñas habituales para los demás servicios que requieren registro, no es nada recomendable usar la misma contraseña para todo, pero es una costumbre muy popular.

Herramientas de terceros

Una vez que hayas comprobado que ni el nombre del archivo ni las contraseñas sencillas abren el documento, es el momento de pasar a la acción y probar algunas de las herramientas que nos ofrece la red de redes. Como decíamos antes, no son mano de santo y es posible que no consigamos siempre desencriptar el archivo, sobre todo si la contraseña que tiene es muy compleja.

Eso sí, debemos tener en cuenta que son herramientas para recuperar la contraseña de un archivo ZIP o RAR que hayas perdido u olvidado pero que no debes usarla para acceder al contenido de archivos que no te han enviado o a los que no te han permitido el acceso. No solo estarás incumpliendo con la privacidad de otra persona o del dueño del archivo sino que también puede suponerte un riesgo si en su interior hay algún tipo de virus o malware que va a infectar tus dispositivos. Sea como sea, hay herramientas que podemos utilizar.

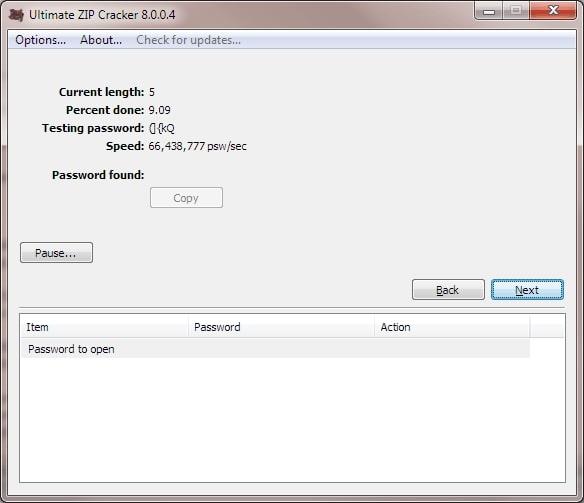

Ultimate ZIP Cracker

Este programa puede desencriptar archivos ZIP y también archivos Word y Excel. Utiliza diferentes tipos de ataque para descifrar la contraseña de los archivos, pero como sucedía con el anterior, la versión de prueba está muy limitada (solo es válida para crackear contraseñas de 5 caracteres o menos), por lo que si queremos conseguir resultados exitosos lo mejor es que paguemos los 65 euros que cuesta la licencia.

El proceso en Ultimate ZIP Cracker comienza por incluir toda la información que sepamos sobre la contraseña que protege al archivo. El funcionamiento es muy básico, Ultimate ZIP Cracker trabaja intentando abrir el archivo en cuestión probando diferentes contraseñas aleatoriamente en función de la información que hayamos aportado, por lo que la efectividad o no de la aplicación depende prácticamente del azar.

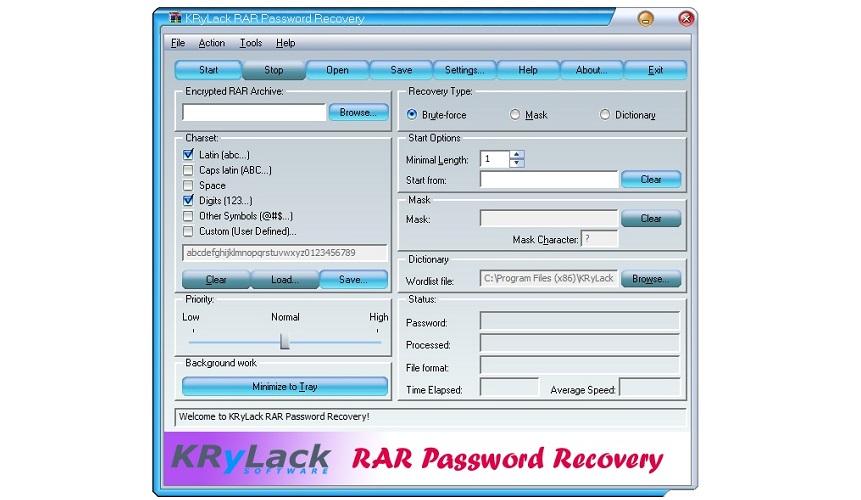

KRyLack RAR Password Recovery

Este es uno de los mejores programas para descomprimir RAR y ZIP que lleven contraseña y no la sepamos cuál es. La interfaz está bastante lograda y tiene un toque distinto al que vemos en otros programas similares a este. Es sumamente personalizable, algo que siempre es de agradecer. No solo recupera la contraseña, sino que también puede crear archivos comprimidos normales y con password propio. Es compatible con los formatos que os hemos comentado antes, pero dentro de los RAR puede con las versiones 3.0 y 4.0.

Para conseguir la contraseña de un archivo KRyLack RAR Password Recovery utiliza 3 métodos distintos:

- Ataque de fuerza bruta.

- Ataque de fuerza bruta con máscara.

- Un tipo de ataque basado en un diccionario de claves.

Algo que nos parece muy positivo es que es capaz de guardar donde se haya quedado buscando la clave de un archivo por si tenemos que apagarlo o se va la luz y el ordenador se apaga. una vez que lo volvamos a poner en marcha comenzará a buscar justo donde lo dejo, sin que tenga que volver a comenzar. Por esto y por todo lo que hemos contado es una de las mejores herramientas que podemos utilizar con respecto a la compresión y descompresión.

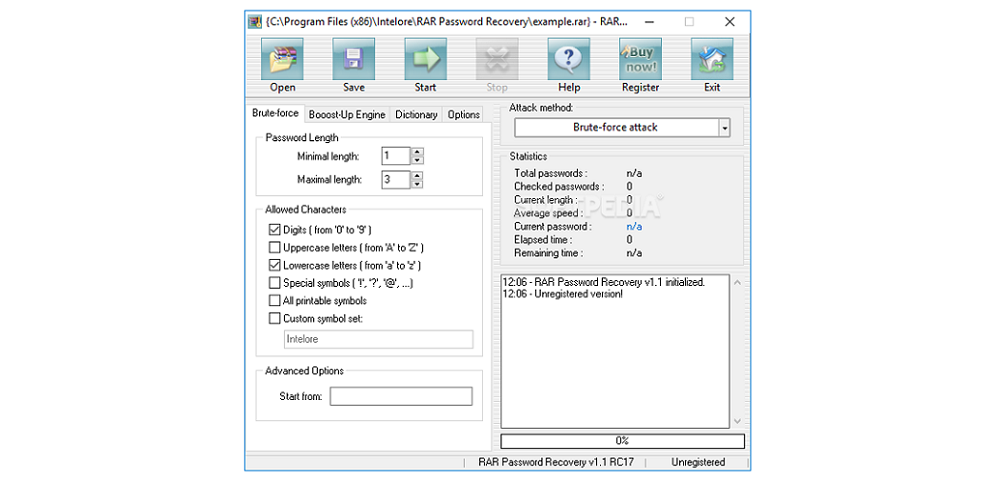

Intelore RAR Password Recovery

Este programa desencripta las contraseñas mediante ataques de fuerza bruta (probando todas las combinaciones posibles de números, letras y caracteres hasta que da con la correcta) procesando más de 3.000 contraseñas por segundo en ese modo. su sistema de detección llamado Booost-Up es rapidísimo con más de 22.00 contraseñas por minuto. Es compatible con fichero RAR. La ventaja de este software es que tiene una interfaz muy intuitiva y fácil de usar.

Interlore RAR Password Recovery está disponible para Windows 95, Windows 98, Windows Me, Windows XP y Windows 2003 y dispone de función de autoguardado y trabajo en segundo plano para poder seguir haciendo nuestras tareas habituales. Aunque podemos descargar la versión gratuita con algunas limitaciones, podemos comprar la versión completa por 29.95 dólares.

Free Rar Password Recovery

Este software es de los más avanzados que existen en el mercado para esta ardua tarea de descifrar contraseñas extraviadas en archivos con formato RAR. Lo mejor de ella es su interfaz simple e intuitiva que permite su uso a cualquier usuario sin necesidad de que este cuente con conocimientos técnicos. Eso sí, si habías pensado que al incluir la palabra “free” en su nombre estabas ante una herramienta gratuita lamentamos comunicarte que no es así.

De hecho, su licencia cuesta unos 20 euros para un solo ordenador. En el caso de que quieras una licencia comercial, que permite que el software sea utilizado en un número ilimitado de equipos, el precio a pagar por él es de unos 47 euros. Un precio no muy caro comparado con lo que hemos visto hasta ahora.

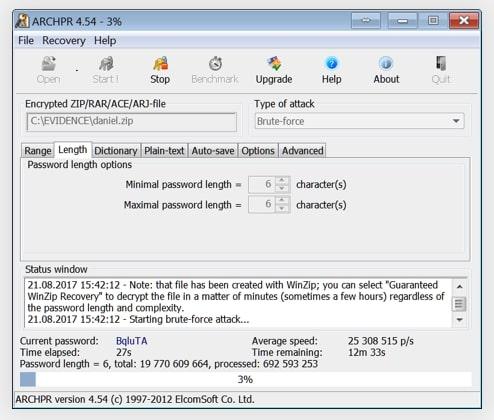

Archpr

Archpr es una herramienta considerada como una de las mejores para abrir archivos RAR con contraseña desconocida. Entre sus funciones puedes decidir los modos de funcionamiento o ataque. Entre ellos está el de fuerza bruta que hemos visto en las herramientas para ZIP y que suele dar resultados bastante buenos y más rápidos que otros. También dispone de versión gratuita, pero de nuevo es bastante limitada. Si quieres la versión completa tendrás que pagar 49 euros por ella.

Archpr es compatibles con Windows XP, Windows Vista (32 y 64 Bits), Windows Server 2003 y 2008 y Windows 7 (también para las versiones de 32 y 64 Bits). Esta aplicación es compatible con archivos RAR, ZIP, ACE y ARJ y también intenta la recuperación de contraseñas forzosa o a través de la base de datos de contraseñas.

PassFab

PassFab es otra de las aplicaciones que podemos utilizar y que nos presenta una gran cantidad de opciones a la hora de recuperar las contraseñas con las que se encuentran protegidos este tipo de archivos. Como podemos ver en su página web, el propio desarrollador afirma que ofrece una «tasa de éxito de 100%» sin dañar nuestros datos. Por lo que se convierte en una de las mejores opciones por las que podemos decantarnos cuando se trata de intentar acceder al interior de los archivos que se encuentran en cualquiera de este tipo de documentos.

Para poder funcionar de manera correcta, utiliza tres tipos de métodos:

- Por un lado, el ataque de fuerza bruta: puede probar todo tipo de combinaciones, lo que lleva más tiempo.

- Fuerza bruta con el ataque de la máscara: personaliza números, símbolos y carácter de todo tipo hasta encontrar la solución correcta.

- Ataque de diccionario: encuentra de manera rápida la contraseña desde un diccionario incorporado o personalizado, en función de la informción que tengmoas.

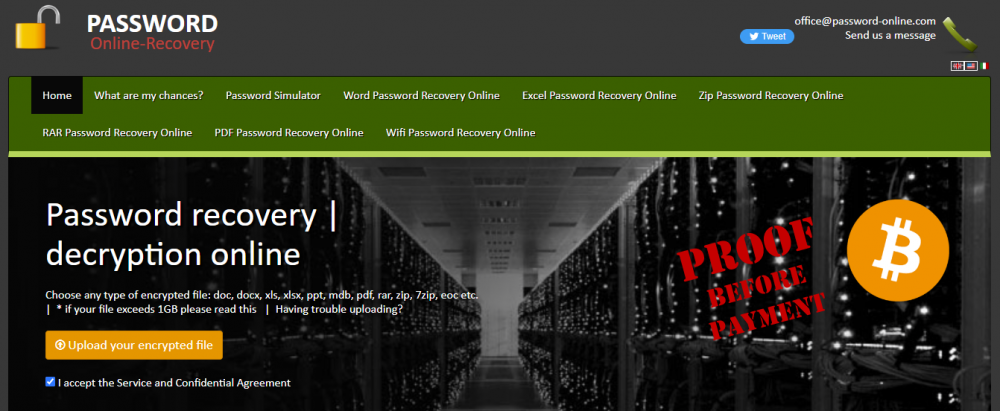

PASSWORD Online-Recovery

Otra interesante opción, más aún si no queremos instalar ningún tipo de programa en nuestro equipo, es la web de PASSWORD Online-Recovery. El pago del servicio es de 10 euros, aunque únicamente se nos cobrará si el resultado es positivo, es decir, si la web no consigue abrir el archivo con contraseña no se nos cobrará nada.

La forma de proceder es bien sencilla. En la portada de su página web encontramos una casilla anaranjada en la que se indica «Upload your encrypted file». Haciendo clic aquí nos abrirá la ventana de nuestro explorador de carpetas, navegamos hasta encontrar el archivo que queremos descifrar, le damos a «Aceptar» y marcamos la casilla de que aceptamos el acuerdo de servicio y confidencialidad.

En la parte superior de la web encontramos una sección que se llama «Cuáles son mis posibilidades?», en la que nos llevan a una interesante tabla en la que se recogen todos los tipos de archivos que es capaz de procesar la web, el tipo de seguridad que incluye, el tiempo que tarda en romper su seguridad, y las probabilidad de éxito. Respecto a este último punto llama la atención que en el caso de archivos tipo 7zip el porcentaje de acierto es del 38%, en el caso de RAR es del 57%, y en el caso de ZIP es del 68%. Lo cual también nos sirve para comprobar la seguridad de cuál de estos programas es más efectiva.