Cryptolocker es un virus es del tipo ramsomware, entra en el equipo cifrando los datos del usuario y pide un rescate por la información afectada. El modo en el que actúa es similar al que lo hacía el conocido como “virus de la policía” que afectó el año pasado en España. Vamos a conocer una serie de consejos para protegernos de este temido malware.

La NCU (National Cybercrime Unit), agencia británica del Reino Unida, emitió una alerta urgente ante la rápida extensión que estaba experimentando el virus y el Grupo de Delitos Telemáticos de la Guardia Civil también se hizo eco del aviso hace unos días. Gracias a nuestros compañeros de RedesZone vamos a aprender más de cómo mantener el equipo protegido frente a Cryptolocker.

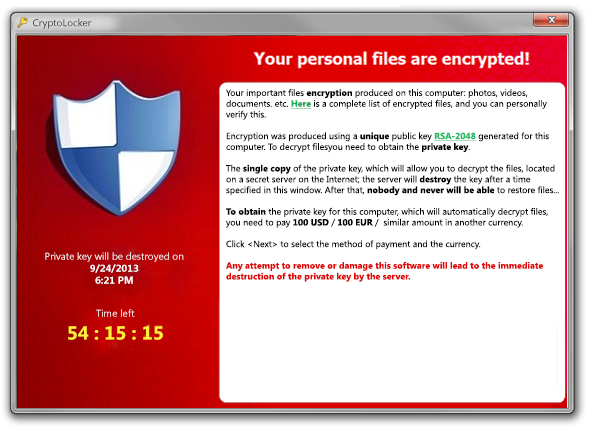

El funcionamiento del virus es conocido, entra en los equipos a través de correos basura con archivos adjuntos o a través de enlaces en las redes sociales. Una vez dentro se apodera del control de los archivos personales con un fuerte cifrado asimétrico. Usa la clave pública RSA-2048 para el cifrado. La clave de descifrado por la que supuestamente piden el rescate se encontraría en servidores secretos de internet.

Lo cierto es que los antivirus todavía no tienen medios, en su gran mayoría, para detener este ransomware, aunque están empezando a incluirlo en las nuevas actualizaciones. Mientras tanto, será el propio usuario el que adopte medidas que eviten que su equipo sea infectado.

Medidas que incluirían acciones básicas como no ejecutar archivos provenientes de correos, principalmente si son desconocidos, tener cuidado con la posibilidad de dobles extensiones, la actualización del software del equipo y principalmente del antivirus, que esperamos, pronto sean capaces de proteger los dispositivos de esta amenaza.

A parte de esto, el US-CERT propone otras medidas para intentar cortar la expansión en caso de que desafortunadamente, nuestro equipo sea infectado. Estas medidas podrían ser desconectar el equipo de la red que evite que nuestro equipo haga de intermediario, buscar algún experto que nos asesore y si es posible, cambiar todas las contraseñas de red una vez que eliminamos el virus.

Existen diversos tutoriales por la red con programas y formas para eliminar CryptoLocker, pero lo más sano es preverse ante esta amenaza realizando una copia de seguridad de los datos que pueda resultar importantes conservar. Pagar a los criminales no parece una opción inteligente, ya que no asegura en absoluto que podamos recuperar los datos afectados, y fomenta la creación de nuevas amenazas de este tipo.

El año pasado parecía que con la detención de la banda del mencionado virus de la policía, terminaba por fin la oleada de virus ramsomware, pero parece que siempre hay alguien dispuesto a coger el testigo. Por eso, debemos estar constantemente alerta.