Tor Browser es la opción más cómoda para acceder a la Deep Web y a cualquier dominio .onion. Su seguridad no ha sido rota todavía ni por el FBI, pero hay hackers que han conseguido crear versiones modificadas del navegador para robar toda la información posible de tu PC, incluyendo tus criptomonedas.

Una versión modificada de Tor Browser pulula por la red

Las criptomonedas son la forma más común de pago en la Dark Web, ya que se pueden hacer transacciones de manera anónima, a cualquier parte del mundo, y sin dejar rastro si se hace bien (con Monero, por ejemplo). Por ello, cualquier persona que busca comprar algo en la Dark Web suele tener un monedero o una cuenta a mano, y una versión modificada de Tor Browser va tras ellos.

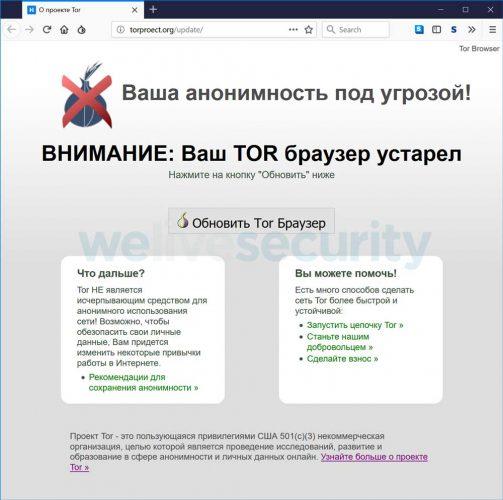

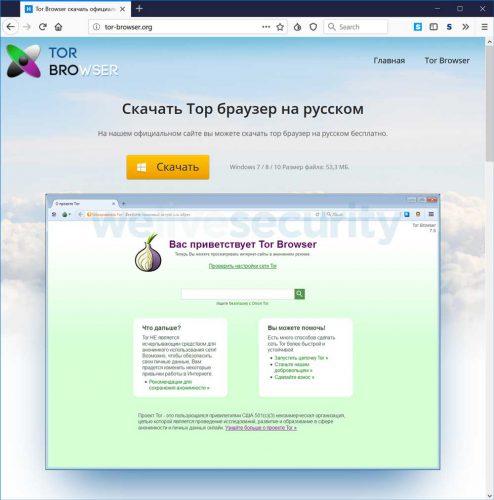

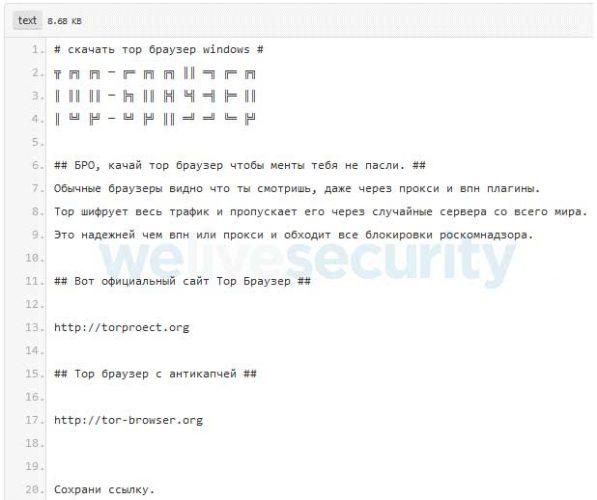

Los atacantes han estado promocionando en foros y en PasteBin esta versión en los últimos dos años como la “versión oficial de Tor Browser en ruso”. Los enlaces que promocionaban eran dos dominios falsos que también se aprovechaban de quienes escribían mal las URL de torproject.org, como torproect.com, así como tor-browser.org. Al entrar en ellas, se le mostraba al usuario una alerta falsa diciéndoles que tenían una versión antigua del navegador, y les redirigían a un enlace que descargaba el navegador modificado.

En el caso de instalarlo, el navegador funcionaba igual que la versión legítima. Sin embargo, tenía unas cuantas modificaciones al navegador, a los ajustes y a las extensiones. Por ejemplo, se desactivaba el módulo para recibir nuevas actualizaciones, y también se cambiaba un valor para que un servidor pudiera detectar el uso del programa modificado en un ordenador. También se había modificado el sistema de comprobación de firmas de Tor para evitar que un programa externo pueda modificar el navegador. El anonimato estaba desactivado, y los atacantes tenían, en definitiva, control total para modificar, añadir o cambiar add-ons.

El addon HTTPS Everywhere, que viene incluido por defecto, también había sido modificado para incluir un script que enviaba a los atacantes un registro de todas las webs que visitaban a un servidor de control ubicado en la Dark Web. El servidor también enviaba malware, incluyendo un JavaScript orientado a tres mercados negros que operan en Rusia.

Sus «creadores» se han embolsado al menos 4,8 bitcoins

Para hacer una compra en esos mercados era necesario pagar en bitcoins. Cuando el usuario iba a ingresar dinero en su wallet del mercado negro, el malware modificaba la dirección, y ponía en su lugar una que era propiedad de los hackers, de manera que los fondos eran ingresados en su cuenta. El malware también modificaba otras direcciones, como las de monederos del portal de transferencia de dinero QIWI.

Es difícil cuantificar cuántos usuarios se han visto afectados por el malware, pero la página de PasteBin que promocionaba los enlaces falsos tenían más de medio millón de visitas, y las carteras conocidas que eran propiedad de los atacantes tienen 4,8 bitcoins de saldo (unos 34.200 euros al cambio actual). Sin embargo, se estima que la cantidad es mucho mayor.

Este tipo de ataques nos recuerdan lo importante que es descargar software de páginas web y tiendas oficiales en lugar de recurrir a enlaces que encontremos en la red, ya que podemos estar introduciendo un programa modificado en nuestro ordenador que nos robe.