Millones de cámaras de seguridad se pueden hackear, y algunas de ellas se venden en Amazon

La seguridad de los dispositivos conectados a Internet que introducimos en nuestra casa debe ser lo más importante a la hora de comprar uno de ellos. No hay ningún dispositivo inmune a estos fallos, por lo que lo más importante es encontrar una marca que los tenga siempre actualizados de manera remota. Y el principal responsable de una nueva vulnerabilidad no se ha molestado ni en contactar a quienes las han descubierto ni en parchear los fallos.

iLnkP2P: el protocolo afectado por dos graves vulnerabilidades

En total, más de 2 millones de cámaras de seguridad, monitores para bebés y timbres inteligentes tienen gravísimas vulnerabilidades que permiten a un atacante hackearlos y tomar el control para espiar el contenido que están grabando en todo momento. La clave radica en la comunicación P2P de estos dispositivos IoT, llamada iLnkP2P y desarrollada por Shenzhen Yunni Technology. Su implementación cuenta con dos vulnerabilidades que permiten a un hacker tomar el control de los dispositivos de manera remota.

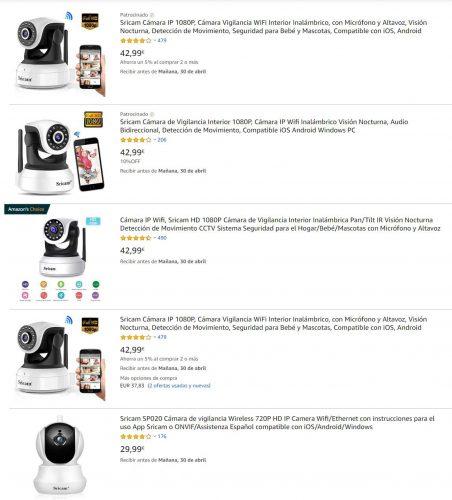

Entre los dispositivos identificados se encuentran algunos de marcas como HiChip, TENVIS, SV3C, VStarcam, Wanscam, NEO Coolcam, Sricam, Eye Sight y HVCAM. Entre ellas destaca Sricam, que tiene varios modelos a la venta en Amazon con cientos de opiniones positivas.

La primera vulnerabilidad, con código CVE-2019-11219, permite a un atacante encontrar dispositivos vulnerables que están online La segunda vulnerabilidad, con código CVE-2019-11220, permite al acatante interceptar el tráfico que el dispositivo envía al usuario (y viceversa), en texto plano sin cifrar, entre lo que se incluye vídeo, imágenes e incluso credenciales.

Comprueba si tu cámara de seguridad está afectada

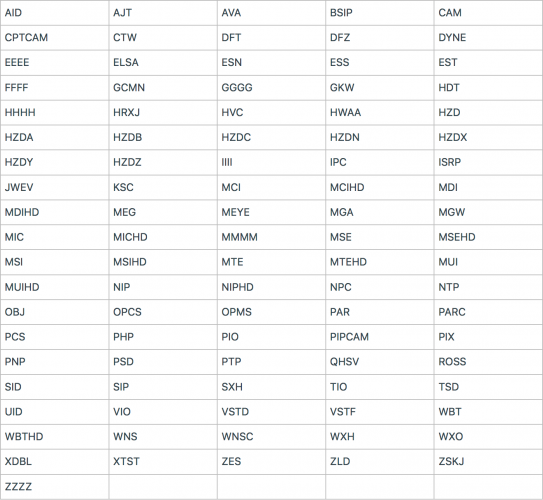

Para saber si tu cámara o dispositivo IoT está afectado por este fallo, tan solo tienes que comprobar su UID (Unique Identifier). La primera parte del prefijo muestra la posibilidad de hackearlo. Por ejemplo, si empieza con EEEE, es que el dispositivo es vulnerable y se puede hackear. El listado completo es el de la siguiente imagen:

En el caso de que tu dispositivo esté afectado, deberás ir a la configuración del router y bloquear todo el tráfico UDP a través del puerto 32100. Con ello, conseguirás evitar que los dispositivos sean accesibles desde redes externas usando P2P. A pesar de ello, el investigador recomienda comprar un dispositivo nuevo que sea seguro, ya que, si están afectados por esta vulnerabilidad, es probable que estén afectados por otras muchas.

El descubridor de la vulnerabilidad contactó con los fabricantes el 15 de enero, así como con los desarrolladores de iLnkP2P el 4 de febrero. Sin embargo, no recibió contestación de ninguno de los dos a pesar de haberles intentado contactar varias veces. Por ello, pasados tres meses, decidió publicar las vulnerabilidades para instar a que las parcheen. De momento ningún fabricante lo ha parcheado, así como tampoco los creadores de iLnkP2P.