Google analiza con cuidado las aplicaciones que valida para la Google Play Store antes de publicarlas. Sin embargo, no siempre pueden prevenir que se les cuele un app maliciosa para Android, y una de ellas ha llegado a infectar a más de 100.000 usuarios en 196 países.

MobSTSPY: el malware que se ha colado en más de 100.000 móviles Android

Este malware ha sido capaz de obtener la ubicación del usuario, registros de llamadas, robar archivos e incluso recopilar credenciales de acceso. El malware, llamado MobSTSPY, ha sido detectado por investigadores de Trend Micro, y estaba presente en varias apps que habían pasado el filtro de Google y se habían colado en la Play Store.

Entre las aplicaciones se encontraba una versión maliciosa de Flappy Bird, además de un clon llamado Flappy Birr Dog. El resto de apps incluían otras como una para activar la linterna (FlashLight), u otras como HZ Permis Pro Arabe, Win7imulator y Win7Launcher. Las seis apps ya han sido eliminadas de la tienda.

Inicialmente es posible que estas apps no incluyesen código malicioso, y que pasasen a añadirlo después mediante una actualización. Google analiza con detalle las aplicaciones cuando se envían por primera vez, pero después de muchas actualizaciones es probable que comprueben con menor detenimiento los cambios que se han realizado al código; sobre todo si tienen muchas descargas y credibilidad.

También podía llevar a cabo ataques de phishing

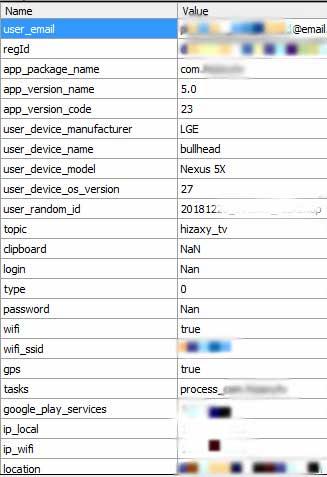

Una vez se instala la app maliciosa, MobSTSPY comprueba si el dispositivo está conectado a una red para comunicarse con un servidor de Command & Control (C&C), y recopila información sobre el dispositivo, como el país al que pertenece y el fabricante. A partir de ahí, el atacante puede realizar una serie de ataques de manera remota, como robar SMS, listado de contactos, email, datos de WhatsApp, fotos, sonidos, vídeos, etc.

Además, la app puede llevar a cabo ataques de phishing, mostrando pop-ups falsos de webs como Facebook o Google para que el usuario introduzca las credenciales. En cuanto se introducen, aparece un error diciendo que no se ha podido acceder a la cuenta con éxito, y desaparece el mensaje. A partir de ahí, el atacante puede obtener el SMS de verificación si tenemos activada la autenticación en dos pasos y tomar el control de nuestra cuenta de Google.

Los usuarios afectados estaban presentes en todo el mundo, en zonas como Estados Unidos y Europa. Un tercio de los afectados son de la India, por lo que esa puede ser la nacionalidad de los atacantes.