Hemos hablado en alguna ocasión de las diferentes técnicas de cifrado que existen en el mundo, así como también explicamos cómo se cifra una contraseña. A pesar de haber sido demostrado desde hace más de diez años que es inseguro, SHA-1 se sigue utilizando ampliamente en Internet. Hay navegadores web como Edge o Explorer que bloquean sitios web que utilicen certificados con este cifrado.

SHA-1: cifrado totalmente vulnerado

SHA-1, abreviatura de Secure Hash Algorithm 1, fue creado en 1995 por la NSA, ganando mucha popularidad en los años posteriores. Ahora, podemos decir que su muerte oficial ha llegado hoy, ya que un grupo de investigadores de Google y del CWI de Amsterdam han realizado el primer ataque de colisión de hash a SHA-1.

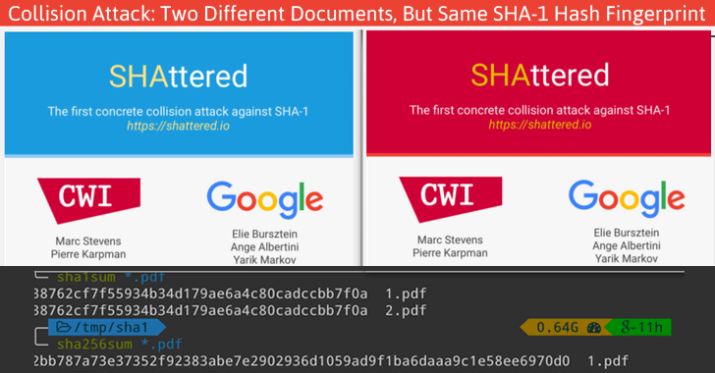

Al igual que cualquier algoritmo de cifrado, SHA-1 transforma un mensaje a una larga ristra de números y letras que sirven como huella criptográfica (hash) para ese mensaje. El problema es cuando ese mismo valor de hash es producido para dos mensajes diferentes, lo cual puede ser explotado para falsificar firmas digitales y poder interceptar y descifrar comunicaciones cifradas con este cifrado. Esto es lo que se conoce como una colisión de hash, o ataque de colisión. Básicamente, con esto se pueden alterar funciones hash para que coincidan con cualquier otra y poder, por ejemplo, acceder a cualquier cuenta que use cifrado SHA-1.

Para llevar a cabo el ataque, los investigadores utilizaron la nube de Amazon durante unos cuantos meses, con superordenadores que utilizan procesadores Intel Xeon y tarjetas gráficas NVIDIA. El proyecto acabó costando unos 110.000 dólares. Para demostrar el funcionamiento del método que han bautizado como “SHAttered”, el equipo ha presentado dos archivos PDF (PDF1, PDF2) con contenido distinto, pero con el mismo hash.

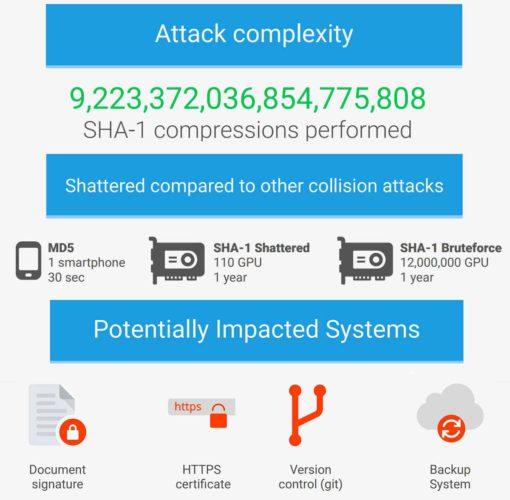

Según afirman los investigadores, este método de colisión es 100.000 veces más rápido que un ataque por fuerza bruta. En total, se utilizaron 9.223.372.036.854.775.808 (9,2 trillones) de computaciones SHA-1. El procedimiento tardaría 110 años en ser realizado con una sola tarjeta gráfica, o puesto de otra forma, 1 año con 110 tarjetas gráficas.

Quien lo utilice tiene 90 días para migrar a cifrados más seguros

A pesar de que hace ya 10 años que ha sido declarado como inseguro, y que Microsoft dijo que no iba a aceptar certificados SHA-1 a partir de 2016, SHA-1 todavía se sigue utilizando ampliamente en la red (por ejemplo, el servicio Git de software libre).

Google ha anunciado que va a lanzar el código de SHAttered dentro de 90 días, lo cual quiere decir que cualquiera puede crear dos archivos PDF con el mismo hash. Por ello, las webs que todavía utilicen SHA-1 después de esa fecha son susceptibles de una gran cantidad de vulnerabilidades. De momento, Google y el grupo de investigadores han lanzado una web gratuita para comprobar si un archivo forma parte de un ataque de colisión. La recomendación es utilizar cifrados más seguros, como puede ser SHA-256 o SHA-3.