Cada pocos días leemos en medios de comunicación que tal web ha sido hackeada, o que tal corporación ha sufrido un ataque de la que se han llevado todo tipo de datos. Por suerte, en muchas ocasiones la forma de localizar y capturar a los responsables es cuestión de tiempo. Pero existe una parte de internet, esa que algunos llaman Deep Web, donde se ocultan redes de uso restringido desde donde es posible saltarse las medidas de seguridad más comunes.

Y seguramente, en los últimos tiempos esa parte de la Deep Web llamada Tor es una de las que más titulares está acaparando, por ese aura de mito que le rodea y por la absoluta impunidad con la que (parece) permite operar lejos de los controles que se colocan en la visible web. Ahora, además, IBM ha echado más leña al fuego al publicar un informe en el que avanza que cada día que pasa detecta más y más ataques que tienen su origen en la red Tor.

Los países desde los que más se ataca

En ese informe que detallan los americanos no solo están detectando una mayor cantidad de ataques con origen en esa red sino un aumento en los nodos desde los que operan y que están llevando a que industrias como las dedicadas a los campos de la fabricación, finanzas, seguros e incluso educación, estén revisando sus protocolos de seguridad.

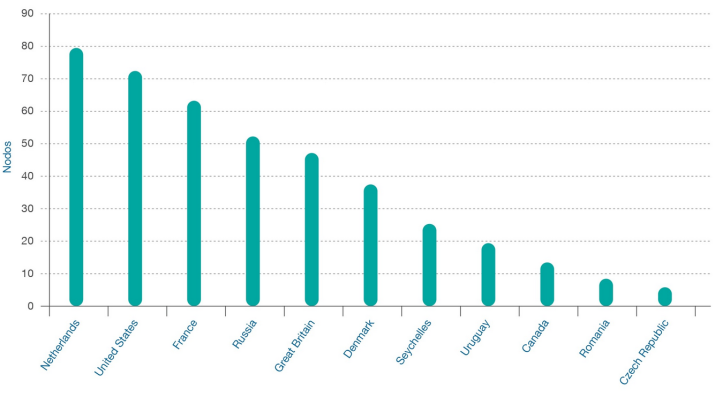

Debéis tener en cuenta que la lista de países donde más nodos existen de la red Tor (por cantidad) son Holanda, EE.UU., Francia, Rusia, Reino Unido, Dinamarca, las islas Seychelles, Uruguay, Canadá, Rumanía y la República Checa.

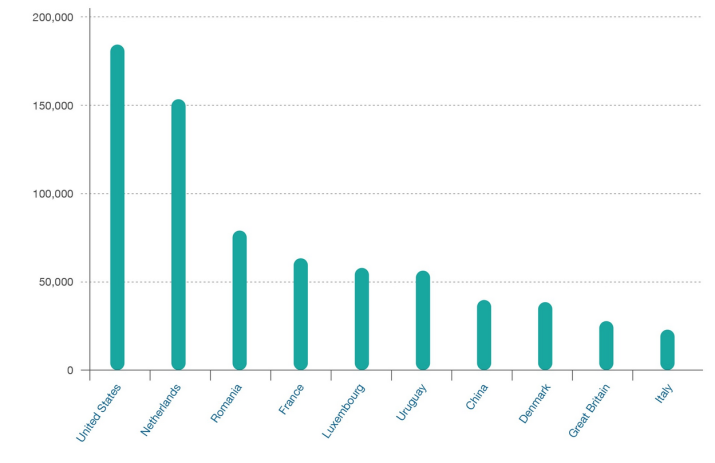

Sin embargo, si queremos saber qué países son el origen de más ataques desde la red Tor a la visible web, la clasificación cambia significativamente y nos encontramos en primer lugar a EE.UU. seguido de Holanda, Rumanía, Francia, Luxemburgo, Uruguay, China, Dinamarca, Reino Unido e Italia.

¿Qué tipo de ataques se llevan a cabo?

Este aumento de las amenazas desde la red Tor tienen como objetivo escapar de las medidas de seguridad que ya se toman para los ataques que podríamos llamar convencionales, por la facilidad que ofrecen a sus responsables a la hora de camuflar su localización exacta.

Este anonimato permite realizar cambios de IP rápidamente, facilitando los ataques SQLi (Injection) o los archifamosos DDoS que colapsan servidores hasta tumbarlos por las repetidas solicitudes de conexión. ¿Creéis que es posible combatir una amenaza que se sirve del anonimato que ofrece una red como Tor? Bueno, IBM termina su informe con una sentencia que podríamos entender casi como una amenaza: «Hay que esperar un aumento en el uso de estos servicios [nodos de salida Tor] en futuros ataques que los harán algo más difíciles de desentrañar».

¿Qué os parece esto de la red Tor? Contadnos.