Internet es donde casi todo el mundo acude cada vez que quiere estar al tanto de las últimas noticias, buscar información sobre un tema concreto, acceder a diferentes servicios, consultar el correo, realizar algún tipo de transacción bancaria o hacer compras, entre otras muchas cosas. Sin embargo, mientras que para mucha gente esto es algo ya habitual, todavía son muchos los que no se fían de Internet y tienen mucho reparo en realizar ciertas actividades en la red. Uno de los principales temores es ser engañado en Internet. Por eso, vamos a mostrar a continuación qué es el phishing y cómo podemos evitar ser víctimas de este tipo de ataques.

Son muchas las amenazas que circulan a diario por la red, ya que existen multitud de tipos de malware o virus que pueden llegar hasta nuestros dispositivos. En este sentido, una de las técnicas más utilizadas es el famoso phishing.

Puede que a muchos este término les suene familiar y ya sepan qué es exactamente y cuál es su objetivo, sin embargo, son muchas las personas a las que esta palabra no les suena de nada. A continuación revisamos qué es el phishing, cómo funciona, para qué se utiliza, cuáles son las formas más comunes de phishing y como podemos protegernos de este tipo de estafas.

Qué es el phishing y cómo funciona

Se trata de una técnica con la que los ciberdelincuentes tratan de engañar a sus víctimas con el objetivo de robar cierta información confidencial. Por lo tanto, podríamos decir que es un método de fraude en Internet en el que el atacante intenta hacerse pasar por una entidad, empresa o servicio para conseguir cierta información personal de las víctimas.

Aunque se trata de un ataque que puede realizarse de diferentes modos, lo cierto es que el más habitual es mediante el envío de un mensaje de correo electrónico masivo en el que el ciberdelincuente se hace pasar por quien verdaderamente no es para solicitar a las posibles víctimas información relevante sobre los datos de acceso a sus cuentas, correo, datos de la seguridad social, cuentas bancarias, etc.

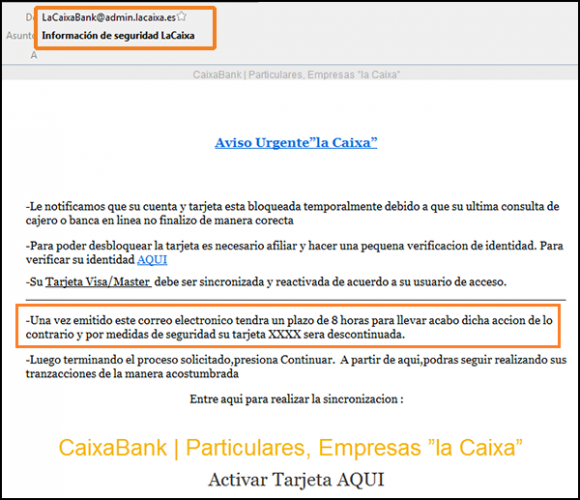

Para ello, lo que hacen es utilizar una dirección de correo electrónico como remitente que contenga el nombre de la empresa o persona por la que se quieren hacer pasar, simular el entorno o interfaz de la compañía a la que están suplantando y por supuesto, incluir un formulario o enlace para acceder o enviar esos datos que quieren obtener para usar maliciosamente los ciberdelincuentes y que sigue imitando, en muchos casos casi a la perfección, el aspecto real del servicio o compañía por la que se están haciendo pasar.

De esta manera, mientras que las víctimas creen que se trata de un mensaje totalmente real, lo cierto es que están dando los datos de acceso a cierta información personal a quienes, con total seguridad, los utilizarán con ninguna buena intención. Es importante mantenerse alerta ante este tipo de engaños, ya que, incluso aunque consideremos que no podemos ser engañados de esta forma, debemos tener en cuenta que este tipo de mensajes están cada vez mejor definidos y optimizados, con lo que, si no tomamos algunas medidas y no conocemos cuáles son los principales tipos de engaños que existen es muy probable que podamos caer en algún momento en una de estas trampas que los ciberdelincuentes envían cada día a nuestra bandeja de entrada o ponen en contacto con nosotros por diferentes medios.

Como primer paso para prevenir este tipo de estafas, a continuación te contamos cuáles son los tipos de timos y engaños más comunes y a los que debes estar atento para no regalar tus datos a los ciberdelicuentes.

Tipos de timos y estafas

El uso intensivo que realizamos de nuestros teléfonos móviles para navegar por Internet ha hecho que a los típicos ataques de phishing que utilizan algunas de las técnicas más habituales, se les sumen otro tipo de artimañas para realizar ataques específicos y cada vez más sofisticados a través del móvil.

En este sentido, podríamos decir que se pueden diferenciar entre los ataques específicos a través de nuestros smartphones y aquellos que nos llegan desde Internet, independientemente del dispositivo con el que nos conectemos a la red.

Ataques sobre los smartphones

Dentro de los ataques sobre nuestros terminales móviles, podemos distinguir:

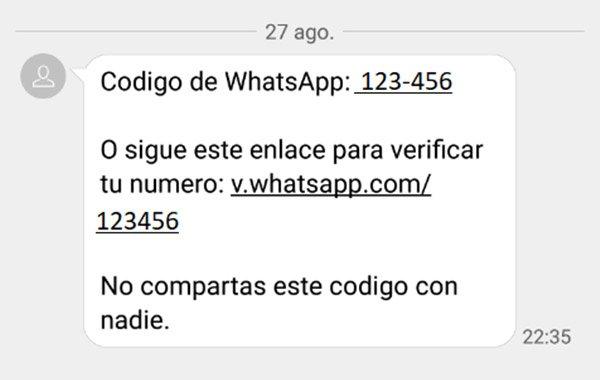

- A través de SMS: También conocido como smishing. Se trata de un tipo de ataque que lleva existiendo muchos años y que se basa en captar la atención de las víctimas metiéndoles el miedo en el cuerpo a través del uso de SMS. Estos mensajes incorporan un texto bastante directo con el objetivo de sembrar un poco el pánico en aquellas personas que los reciben y su objetivo no es otro que el de robar las credenciales de acceso a ciertas plataformas como Paypal, por ejemplo. Suelen ir acompañados de algún enlace o incitan a realizar una llamada o enviar un SMS a ciertos números de teléfono. Con este tipo de estafa los ciberdelicuentes buscan datos de cuentas bancarias y tarjetas de crédito, además de credenciales de acceso a plataformas o monederos de criptomonedas, entre otras cosas. De hecho, esta información puede ser vendida con fines de lucro en la Dark Web, con lo que será fundamental tener en cuenta las medidas que explicamos más abajo para prevenir este tipo de estafas.

- Llamadas de voz: Los ataques basados en las llamadas de voz, también conocidos como vishing, son aquellos que usan ciertas tecnologías capaces de identificar llamadas o hacer uso de marcadores automáticos remotos o números basados en códigos de área para ponerse en contacto con las víctimas y solicitar datos privados y confidenciales.

- Por número de teléfono: Es uno de los ataques más novedosos y se centra en el sistema de seguridad de las cuentas bancarias con autenticación de dos factores. De esta manera, los atacantes recopilan información personal de sus víctimas para posteriormente hacerse pasar por ellos con distintos objetivos (nunca positivos para las personas que reciben el ataque). Si bien podemos pensar que este sistema de seguridad es infalible, debemos tener mucho cuidado si detectamos cualquier situación anormal, ya que en algunos casos la autenticación en dos factores puede fallar y dejarnos a merced de los atacantes.

Ataques sobre todo tipo de dispositivos

Aunque estos tipos de ataques que hemos visto en el punto anterior están especialmente pensados para llegar a las víctimas a través del teléfono móvil, podemos distinguir otros tipos de phishing, independientemente del dispositivo que utilicemos para conectarnos a Internet. El funcionamiento y objetivo en todos es el mismo, pero, sin embargo, cambia el modus operandi utilizado en casa uno de ellos. Entre los tipos más comunes cabe destacar:

- Phishing tradicional o Deceptive phishing: Conocido también como de clonado o redireccionamiento. Es la modalidad más común de este tipo de ataques, ya que es el que utiliza un mensaje de correo electrónico para hacerse pasar por una empresa de la confianza del usuario y solicitar información personal a través de un enlace que redirige a una sitio web que ha sido clonado para simular el verdadero.

- Malware based phishing: En esta ocasión el procedimiento comienza también con el envío de un mensaje de correo, pero en lugar de redireccionar a una web falsa, lleva adjunto un archivo con malware. En el momento en que se hace clic sobre él, trata de explotar ciertas vulnerabilidades de nuestro dispositivo para alojarse en él y conseguir su objetivo.

- Spearphishing: Es una modalidad en la que el mensaje de gancho es mucho más personalizado. Es decir, el mensaje que recibamos podría ir dirigido a nosotros e incluso mencionar nuestro nombre para hacerlo aún más creíble. Incluso podría mostrar otros datos nuestros como el cargo que tenemos en nuestra empresa, el teléfono de contacto, etc. Se trata de ataques que están dirigidos a un determinado perfil de personas dentro de una empresa y pueden llegar a través del correo electrónico o de sus perfiles en redes sociales.

- Pharming: Son aquellos ataques capaces de manipular el sistema de nombre de dominio de una empresa para redirigir las solicitudes de acceso de ese sitio a otro fraudulento que se encargará de robar la información de aquellos que accedan sin darse cuenta del engaño.

- Suplantación del CEO: Uno de los más populares. En este caso, después de conseguir las credenciales del CEO de una empresa o cualquier otro cargo importante, realizan el envío de un mail desde su propia cuenta (haciéndose pasar por él), solicitando ciertos datos personales y confidenciales que, por supuesto, serán robados con distintos fines maliciosos.

Cómo evitar ser engañado con este tipo de ataques

Lo cierto es que este tipo de ataques no son detectables de la misma manera que ciertos virus u otros tipos de malware, que pueden ser detectados por los antivirus u otras herramientas de seguridad más fácilmente y es por este motivo que resulta tan importante conocer las últimas modalidades y tendencias que existen para estar atentos ante este tipo de estafas. Para conseguirlo, hay ciertos detalles que nos pueden ayudar a detectar si un mensaje de correo electrónico, un mensaje de texto o una publicación mencionándonos en las redes sociales se corresponde con un ataque de phishing. Además, también te contamos algunos detalles importantes a tener en cuenta para prevenir el phishing a través de las llamadas o de tu smartphone.

Dirección de correo del remitente

Es importante prestar especial atención a la dirección de correo del remitente en aquellos mensajes de correo que recibamos y no sean de personas de nuestra confianza. En este sentido, los ciberdelincuentes suelen usar nombres en la dirección de correo que hagan pensar a las posibles víctimas que se trata de un mensaje totalmente verídico.

En la primera parte de la dirección, lo que va antes de la @, ahí podemos encontrar cualquier nombre que parezca real, sin embargo, donde debemos fijarnos en justamente en lo que aparece después de la @. Es el nombre que identifica el dominio y por lo tanto, no se puede corresponder nunca con el mismo que el de la empresa real a la que están intentando suplantar. Por eso, debemos comprobar bien este nombre y verificar si es el mismo nombre de dominio utilizado por la verdadera compañía.

Sitio exacto donde nos redirige el enlace

Otra recomendación es fijarse en el sitio exacto donde nos llevará el enlace que se nos facilita dentro del cuerpo del mensaje y sobre el que se nos solicita pinchar. Para ello, podemos poner el puntero del ratón sobre el propio enlace y fijarnos en la url completa que nos aparece sin tener que hacer clic o bien, hacer clic con el botón derecho sobre el propio enlace y copiar la url.

Esta url la podemos pegar en un documento de texto para analizarla y comprobar si se trata de un sitio web de confianza o si por el contrario está tratando de simular ser un sitio verificado cuando realmente nos redirige a otro.

Si recibimos un mensaje que nos anima a actuar con urgencia ante una situación inminente, es fundamental no hacer clic en ningún enlace que incluya este tipo de mensaje. Esta información puede ser vendida en la Dark Web con fines de lucro o utilizada para obtener nuestros datos y debemos tener en cuenta que las empresas y compañías legítimas nunca nos van a acosar de esta forma, con lo que es fundamental dudar de la veracidad de este tipo de mensajes.

Fijate bien en el lenguaje utilizado

En muchas ocasiones, el origen de un ataque de phishing puede estar en otros países para posteriormente adaptarse a otros distintos con el simple hecho de traducir los enlaces y mensajes. Sin embargo, al leer detenidamente el mensaje recibido, podemos detectar ciertas expresiones o estructuras verbales poco propias de nuestro lenguaje.

Esto, sin duda nos debe hacer sospechar que se trata de un engaño y por lo tanto, debemos proceder a la eliminación del mensaje lo antes posible y evitar pinchar cualquier enlace que contenga o descargar archivos adjuntos.

No abrir nunca archivos adjuntos de mails desconocidos

Si detectamos una dirección de correo sospechosa o se trata de un remitente que no conocemos, lo mejor es ser prudente y no descargar ni abrir archivos adjuntos en el propio correo. Estos archivos pueden hacer que se instale un malware en nuestro equipo y se dedique a robar nuestros datos personales.

Nunca facilites el PIN ni código de seguridad de tu tarjeta

Por muy verídico que nos parezca todo, nunca debemos facilitar el PIN de nuestra tarjeta de crédito, ni por supuesto el código de seguridad necesario para realizar cualquier pago online si no queremos que nos roben.

Son datos que únicamente debemos introducir en el momento de realizar un pago en un sitio de confianza y a través de una pasarela de pago 100% segura y que por lo tanto, no debemos facilitar nunca a nadie.

Tu banco nunca te solicitará tus datos de acceso

Es un tópico pero aún así, son muchas las personas que caen en este tipo de engaños. Nuestro banco, nunca nos va a solicitar los datos de acceso a nuestras cuentas, números de tarjeta, PIN o códigos de seguridad. Por muy real que nos resulte todo, las entidades bancarias nunca solicitan este tipo de datos a sus clientes y mucho menos lo hacen a través de un mensaje de correo electrónico o mensaje de texto en el móvil.

Mantener siempre actualizado el sistema y el navegador

Se trata de algo siempre recomendable, pero en esta ocasión, también es importante tener nuestro sistema y navegador debidamente actualizado para evitar que alguno de estos ataques o malware se aproveche de alguna vulnerabilidad para infectarnos y conseguir sus objetivos.

Cuidado con las llamadas sospechosas

Los intentos de phishing basados en las llamadas de voz, también conocidas como «vishing«, son más directos que los SMS, ya que estos atacantes disponen de las últimas tecnologías como identificadores de llamadas, marcadores automáticos remotos, números basados en códigos de área, o acceso a nuestra información personal.

Por tanto, debemos andarnos con cuidado con este tipo de llamadas, ya que las compañías legítimas nunca nos van a pedir datos privados por teléfono, al igual que no lo harían través de un correo electrónico.

No compartir información privada en redes sociales

Después del escándalo de Cambridge Analytica, no es sorprendente que las redes sociales se hayan convertido en objetivos para los ataques tipo phishing, atacantes que pueden hacerse pasar por celebridades, amigos o familiares. Es por ello que, sea un contacto supuestamente de confianza, o no, debemos mantenernos alerta y no compartir nunca información personal a través de redes sociales con otros contactos, bajo ningún concepto.

Qué hacer si hemos sido víctimas de un ataque de phishing

Si detectamos que hemos sido víctimas de phishing, lo primero que debemos hacer es tomar medidas para evitar que los problemas vayan a más. Por ejemplo, si hemos detectado algún movimiento extraño con nuestras tarjetas bancarias o en la propia cuenta, debemos informar a nuestro banco para que bloquee todo tipo de transacciones que no sean explícitamente solicitadas por nosotros mismos.

Si detectamos que los atacantes han recopilado información personal como nuestro número de teléfono o fecha de nacimiento con la finalidad de transferir nuestra SIM a otra compañía y recibir los datos bancarios (lo que se considera fraude financiero), si bien tenemos pocas alternativas, debemos tener en cuenta que este proceso de cambio tardará varias horas, con lo que, si notamos que nuestro teléfono no puede realizar funciones básicas como enviar SMS o realizar llamadas, debemos ponernos en contacto con la operadora para prevenir que esta estafa pueda completarse.

Si se han hecho pasar por nosotros o nos damos cuenta del uso de alguna de nuestras cuentas sin nuestro permiso, debemos notificarlo a la empresa que nos ofrece dicho servicio y proceder automáticamente a realizar el cambio de nuestra contraseña de acceso.

Además, es importante también denunciarlo ante la policía o el cuerpo especial de delitos telemáticos y comunicar el engaño también públicamente para evitar que otras personas de nuestro entorno, o cualquier otra persona que no conozca de la existencia de este tipo de estafas pueda caer en el mismo error y ser víctima de este tipo de ataques de phishing.