Las aplicaciones maliciosas siguen campando a sus anchas en la tienda de apps oficial, es decir, en Google Play Store. Pese a las medidas de protección del gigante de Internet y lo rápido que actúan al borrarlas cuando son detectadas, cada cierto tiempo nos encontramos con la aparición de nuevas aplicaciones que comprometen la seguridad de los usuarios. En esta ocasión, se han detectado 3 aplicaciones maliciosas de Android que pueden capturar tu pantalla o robar tus datos aprovechando una reciente vulnerabilidad descubierta en el sistema. Además, por si fuera poco, parece que detrás está SideWinder, grupo de piratería que ha estado atacando organizaciones militares desde al menos 2012.

Los investigadores de seguridad de Trend Micro han detectado 3 aplicaciones maliciosas en Google Play Store que comprometen la seguridad de los usuarios. Las aplicaciones son una simple “fachada” que permite la conexión con un servicio de espionaje capaz de robar datos sensibles de los usuarios. Hasta ahora, se sabe que puede hacerse con:

- Ubicación

- Estado de la batería

- Archivos en el dispositivo

- Lista de aplicaciones instaladas

- Información del dispositivo

- Información del sensor

- Información de la cámara

- Captura de pantalla

- Cuenta Google

- Información de Wi-Fi

- Datos de WeChat, Outlook, Twitter, Yahoo Mail, Facebook, Gmail y Chrome

Borra estas 3 aplicaciones si las has instalado en tu Android

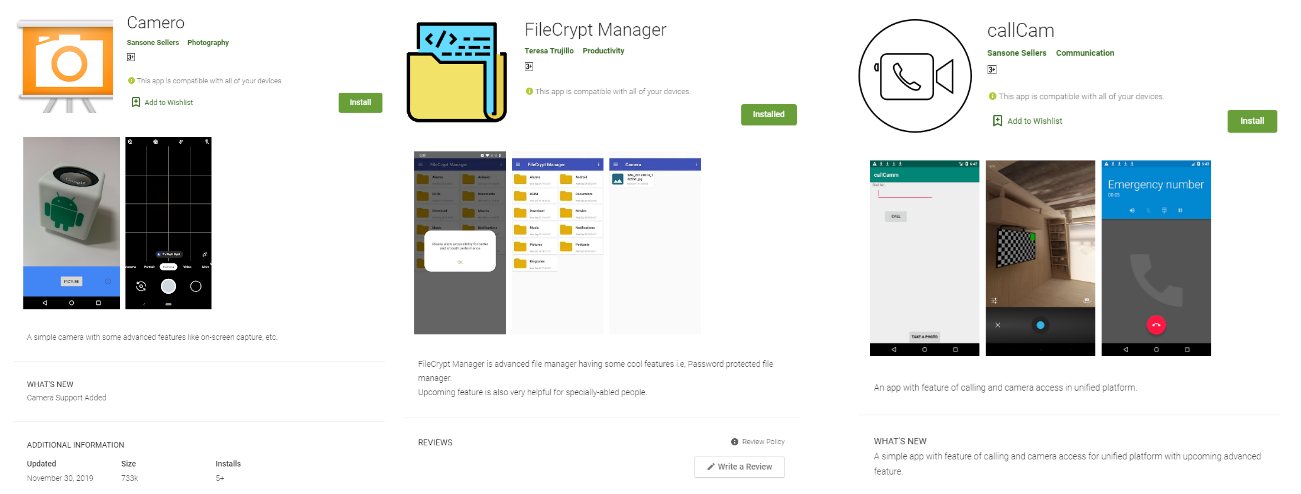

Las aplicaciones son Camero, FileCrypt Manager y callCam. La primera de ellas es “una aplicación de cámara simple con funciones avanzadas”, la segunda es una “gestor de archivos con funciones de seguridad, como las contraseñas” y la tercera es una aplicación que “unifica las llamadas y la cámara en un app”. Estas han estado disponibles en la Play Store desde marzo de 2019 y ahora han sido retirados. Los usuarios deben verificar si las tienen instaladas y proceder a borrarlas sin dilación.

El funcionamiento del malware se realiza en dos fases. En la primera, se descarga un fichero DEX. En segundo lugar, este fichero DEX se encarga de descargar el APK que instala la verdadera aplicación maliciosa en el terminal. Todo esto se realiza sin que el usuario sea consciente del proceso en segundo plano. El objetivo final es instalar la aplicación callCam en el terminal.

Esta puede hacer root en terminales como Google Pixel (Pixel 2, Pixel 2 XL), Nokia 3 (TA-1032), LG V20 (LG-H990), Oppo F9 (CPH1881) y Redmi 6ª para después acceder a las funciones de accesibilidad. Todo ello con el objetivo de recolectar toda la información mencionada en este artículo. Finalmente, toda la información recolectada se cifra en un fichero denominado headData antes de ser enviada a los ciberdelincuentes.