Shadow Brokers, un grupo de hackeo, publicó en 2016 varios exploits de día cero pertenecientes Equation Group, una división de la NSA. Este grupo se olvidó los exploits en un servidor después de realizar una operación, y Shadow Brokers se hizo con ellos. Después de intentar venderlos, decidieron publicarlos. Parte de esto dio lugar al escándalo de WannaCry, pero puede que hubiera hackeos aún más graves previos a él.

China usó las herramientas de hackeo de la NSA en marzo de 2016

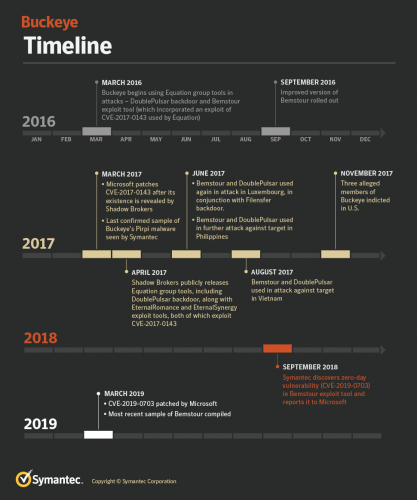

Así lo ha revelado Symantec, donde afirman que un grupo ligado al gobierno chino, llamado Buckeye, ya estaba usando las herramientas de hackeo de la NSA en marzo de 2016, a pesar de que las herramientas que obtuvo Shadow Brokers fueron publicadas en abril de 2017. La actividad de Buckeye se conoce al menos desde 2009, donde operaron incluso bajo otros nombres como APT3, Gothic Panda, UPS Team, y TG-0110.

Este grupo ha realizado diversos ataques a Estados Unidos, sobre todo a instituciones de defensa del país y otras organizaciones críticas. Symantec no los sitúa directamente en China, pero otras investigaciones previas relacionadas con el grupo les han relacionado con la empresa de seguridad china Boyusec, que trabaja para el Ministerio de Seguridad del Estado del país asiático.

Entre las herramientas que usó el grupo se encuentran EternalRomance, EternalSynergy y DoublePulsar, y no saben cómo pudieron hacerse con ellas. Sobre DoublePulsar crearon variante personalizada llamada Bemstour que se implementaba como puerta trasera para recopilar información y ejecutar código malicioso entre los ordenadores que tenían como objetivos. En concreto, dos vulnerabilidades de día cero en aquel entonces, y que hoy se conocen como CVE-2017-0143 y CVE-2019-0703, afectaban a Windows y permitían ejecutar código en el kernel de manera remota.

Puede que la NSA se las dejase olvidadas también en un ataque previo a China

La primera vulnerabilidad fue parcheada en 2017, relacionada con EternalRomance y EternalSynergy nada más fueron filtradas por Shadow Brokers. Sin embargo, la segunda, que afecta a Windows SMB, fue descubierta en septiembre de 2018, y Microsoft la parcheó hace tan sólo un mes.

Los hackers atacaron diversas infraestructuras de operadores de telefonía e instituciones de investigación y educación en Hong Kong, Luxemburgo, Bélgica, Filipinas y Vietnam, entre marzo de 2017 y agosto de 2017. Desde verano de 2017 el grupo cesó su actividad después de que Estados Unidos presentase cargos contra tres de sus supuestos miembros en noviembre de ese año. Sin embargo, las herramientas se han seguido utilizando al menos hasta finales de 2018 junto con otro malware.

Desde Symantec afirman que no saben cómo se hicieron con las herramientas, pero hablan de dos posibilidades: que los archivos también se olvidasen en un servidor chino, o que le hicieran ingeniería inversa al código de las herramientas después de haber recibido un ataque. También hablan de que un operario de la NSA les filtrase las herramientas, pero es poco probable. A su vez, estiman que Buckeye les cedió las herramientas a otro grupo para que siguiese llevando a cabo las operaciones de hackeo, los cuales podrían ser de Corea del Norte o de Rusia.