Prácticamente cada semana se descubre una vulnerabilidad en software que utilizamos a diario, como Windows, Office, Chrome, Android o iOS, entre otros. Compañías como Microsoft, Google o Apple tienen habilitado un sistema para reportar vulnerabilidades en su software, pero en ocasiones no hacen el caso que deberían a estos informes.

Microsoft ignoró una grave vulnerabilidad durante meses

Cuando una compañía ignora el parcheo de una vulnerabilidad, se llega incluso a amenazar con publicarla. Google se lo hizo a Microsoft, y éstos se lo devolvieron hace dos meses por la forma en la que se parchean las vulnerabilidades en Chrome, permitiendo conocer a posibles atacantes con meses de antelación qué es lo que se ha parcheado.

Un ingeniero de software llamado Matthias Gliwka explicó todo el proceso por el que tuvo que pasar para que Microsoft arreglara una grave vulnerabilidad presente en Dynamics 365 (en concreto, en el software Customer Relationship Manager y Enterprise Resource Planning). Este fallo fue descubierto el 14 de agosto y reportado a Microsoft tres días después. Sin embargo, hasta el pasado 5 de diciembre, no lo había arreglado; un total de 110 días desde que se informó por primera vez a la compañía.

Un certificado que incluía la clave: el principal problema.

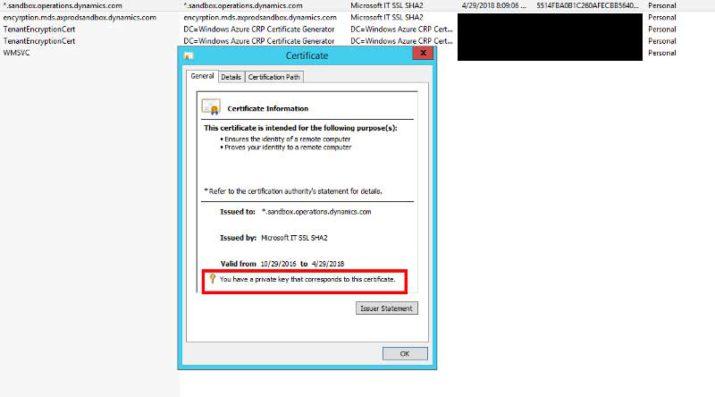

Gliwka descubrió un certificado TLS que también incluía una clave privada firmada por Microsoft IT SSL SHA2 CA, lo cual permitía a cualquier persona descifrar el tráfico.

En un principio contactó con el Microsoft Security Response Center (MSRC), pero no recibió respuesta. Volvió a escribir, y cinco días después se le respondió diciendo que “parece ser que el atacante necesita tener o haberse saltado las credenciales de administrador”. Sin embargo, si se combina con una vulnerabilidad que permita obtener esas credenciales, este fallo podría explotarse sin problemas.

El descubridor de la vulnerabilidad no se dio por vencido, y respondió explicando de manera detallada el problema. Después de varios emails, pidió el número de teléfono del MSRC para poder hablarlo directamente, pero le dieron el de la Marine Spill Response Corporation (MSRC también), dedicada a detectar posibles derrames de petróleo.

Desesperado, Gliwka contactó en octubre por Twitter a la compañía, y aunque pensó en hacer públicos los datos para presionar a Microsoft para que arreglara el fallo, finalmente decidió no hacerlo para evitar que pueda caer en manos de cibercriminales. En su lugar, contactó con el periodista alemán Hanno Bock, que a su vez habló con Microsoft y contactó con Mozilla para reportar el bug, y finalmente así la compañía lo arregló.