Apple anunció hace un mes en la conferencia de seguridad Black Hat un programa para que los usuarios les enviaran los posibles fallos que encontraran en su sistema a cambio de recompensas monetarias, pagando 50.000 dólares por vulnerabilidades de día cero que permitieran ejecutar exploits a nivel del kernel.

Un atacante, en lugar de esto, decidió explotar la vulnerabilidad que encontró, y ayer saltó la alarma de que Apple había lanzado apresuradamente la versión 9.3.5 para solucionar este fallo que afectaba a casi todos sus terminales, y que os recomendamos que actualicéis en el caso de que no lo hayáis hecho ya.

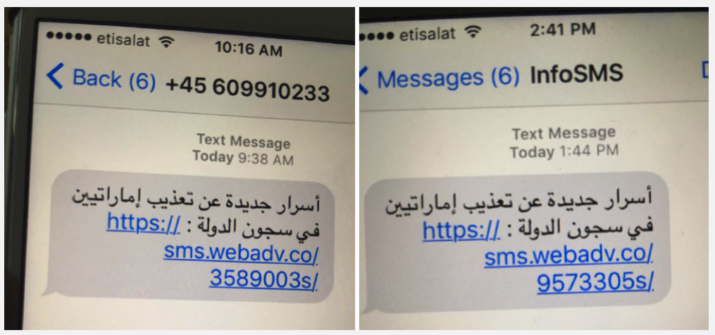

Esta vulnerabilidad, que afecta a los iPhone 4s o posterior, iPad 2 o posterior y iPod de 5ª generación y posterior, consistía en enviar a través de un enlace por SMS no sólo uno, sino tres exploits de día cero que tenían acceso al kernel del dispositivo, y podían tomar el control total del mismo, permitiendo espiar llamadas, emails, mensajes de texto, y listado de contactos.

Lo impresionante de este hack al iPhone es que no sólo se aprovechaba de tres vulnerabilidades, sino que estas eran de día cero. El primer hack se aprovechaba de una corrupción de memoria de Safari, que permitía ejecutar código arbitrario. A partir de ahí, se descargan dos exploits para el kernel.

El primero puede encontrar el kernel en la memoria del dispositivo. Una vez localizado, el segundo exploit del kernel se ejecuta, dando permisos de escritura y lectura al atacante, pudiendo instalar aplicaciones para sacar toda la información del teléfono. La única manera que tiene el usuario de saber que algo raro pasa es que Safari se cierra solo.

Ningún dispositivo está a salvo

Entre los usuarios está muy extendida la creencia de que los teléfonos móviles son más seguros que los ordenadores. E incluso dentro de los dispositivos móviles, se cree que los de Apple son mucho más robustos y seguros, y por tanto ajenos a vulnerabilidades y virus. Esto, por desgracia, no es así, y junto con el aumento del número de dispositivos móviles en el mercado, los atacantes buscan más vulnerabilidades con las que poder lucrarse, ya que nuestros teléfonos están llenos de información: fotografías, acceso a servicios bancarios, mensajería instantánea y correo electrónico.

The NSO Group, el grupo detrás de este ataque, tiene también exploits similares para Android y Blackberry, y aparentemente lleva disponible para ser comprado desde hace dos años, y calculan que han podido ser usados en hasta 100.000 dispositivos.