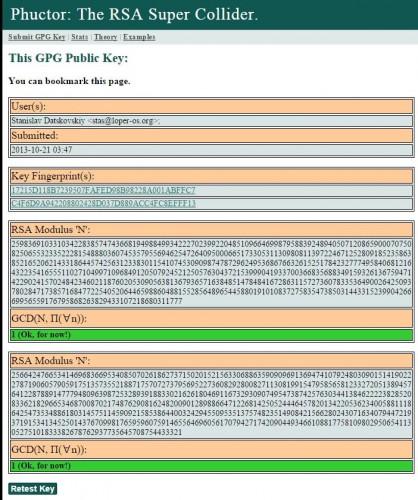

Si hablamos de criptografía, RSA 4096 es uno de los sistemas más seguros que existen actualmente para el cifrado de archivos. En los últimos días, con respecto a este tipo de seguridad, el debate se ha encendido tras un mensaje en Loper-OS anunciando que habían sido descifradas varias claves (privadas) RSA de 4096 bits. El sistema que lo ha conseguido, explican, es una herramienta denominada Phuctor.

La seguridad que ofrece el sistema de claves RSA 4096 es uno de los más «potentes» y, hasta el momento, todo tipo de bulos se han dispensado por Internet alertando de vulnerabilidades sobre el avanzado sistema de criptografía. En esta ocasión, con la herramienta Phuctor que busca módulos duplicados en los servidores PGP de claves públicas, desde Loper-OS anunciaban haber conseguido «romper» el sistema de cifrado.

Un error permite romper el cifrado RSA 4096

Efectivamente, las vulnerabilidades que han señalado se pudieron aprovechar con Phuctor son reales y, por lo tanto, sí, se ha conseguido «romper» la seguridad del cifrado RSA 4096 en más de una ocasión. Ahora bien, como adelantábamos hay un amplio debate en torno a este polémico caso, y por el momento las conclusiones parecen ya evidentes. Las claves que han sido descifradas, se señala ahora, corresponden a errores de seguridad por problemas de red, fallos en el disco duro o errores de software. Por otra parte, se baraja que estas claves vulnerables hayan sido creadas como parte de un experimento.

Expertos en criptografía han avanzado que este cifrado RSA 4096 que se ha conseguido saltar corresponde, por lo tanto, a copias corruptas de las claves originales. Según esta teoría, por lo tanto, el sistema de cifrado RSA 4096 no muestra vulnerabilidades que permitan acceder a la información que protegen, sino que tan solo Phuctor habría encontrado estas vulnerabilidades porque algún usuario ha enviado claves corruptas al sistema, motivo por el cual han podido ser descubiertas.

Quizá también te pueda interesar…