Nuevos ataques informáticos que camuflan malware dentro de software de confianza

Investigadores de la universidad de Ruhr han logrado simular ataques informáticos indetectables que camuflan malware dentro de un archivo descargado de una fuente fiable. Los expertos en seguridad aconsejan usar conexiones seguras HTTPS, VPN o IPSec para protegerse.

El peligro que supone la detección tardía de malware que se puede introducir en el sistema de nuestro equipo informático, siempre está presente a pesar de los avances en seguridad y las últimas actualizaciones que apliquemos. De hecho, uno de los tipos de ataque más peligroso por su indetectabilidad es aquel que permite introducir malware camuflado en la descarga de cualquier tipo de software que estemos realizando.

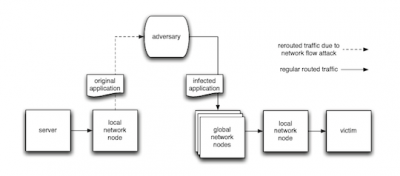

Como nos informan nuestros compañeros de Redes Zona, un grupo de investigadores de la universidad de Ruhr, en Alemania, han llevado a cabo una simulación con la que se podría conseguir distribuir malware en Internet, camuflado dentro de software legal sin llegar a modificar el código original. De esta forma se conseguirían llevar a cabo ataques de red prácticamente indetectables. La descarga del archivo no levantaría sospechas por sí misma ya que se haría a través de una fuente legítima de confianza y con la firma digital y el código fuente inalterado.

Afortunadamente, de momento es solo el resultado de una investigación, y además el sistema entraña cierta complejidad debido a que es necesario redirigir el tráfico a un servidor bajo el control de los piratas informáticos, realizar la modificación de los paquetes que se estén descargando y volver a dirigirlo hacia la víctima para completar la descarga sin que el ataque sea detectado.

Malware camuflado y difícil de detectar

El método utilizado por los investigadores consiste en usar un binder, un programa que contiene dentro del mismo paquete el software original, el malware y su propio ejecutable. Esta clase de programas se ha usado en muchas ocasiones para distribuir virus y troyanos. Cuando el antivirus analiza el archivo descargado tan solo detecta el software original, pero si lo ejecutamos, el binder camuflara el malware en la aplicación de confianza e introducirá en el sistema el código malicioso.

Según los propios investigadores, se especula con que organismos gubernamentales puedan emplear esta técnica para lograr distribuir spyware u otro tipo de código malicioso para monitorizar los sistemas informáticos a su elección. Asimismo, se ha aconsejado a las compañías que distribuyan su software a través de Internet, que tomen medidas para protegerse ante este tipo de ataques. Aconsejan que los usuarios también lleven a cabo algunas acciones para mejorar la seguridad de su sistema, como puede ser hacer uso de conexiones cifradas HTTPS, VPN o IPSec. Activar en nuestro antivirus las opciones para detectar el binder empleado por los piratas informáticos, realizando el análisis antes de ejecutar el archivo puede ahorrarnos un mal trago.