Un nuevo malware del tipo Ransomware está siendo utilizado por cibercriminales para secuestrar imágenes, documentos o videos de la tarjeta SD de dispositivos Android. Los hackers piden el pago de una multa a la víctima para que el teléfono sea desbloqueado.

El malware del tipo Ransomware es muy utilizado por los cibercriminales para infectar ordenadores. Este tipo de archivos maliciosos cifra los archivos o bloquea los ordenadores para pedir dinero al usuario para que el ordenador se desbloquee y se rescate. Desde hace un tiempo, este tipo de malware está llegando a dispositivos móviles, en concreto a los que ejecutan Android, y como hemos visto hace unas semanas, se descubrió un troyano que bloqueaba el terminal y pedía 300 euros por haber visto pornografía ilegal, pero una vez subsanado el problema se puede recuperar el dispositivo y los datos almacenados en la tarjeta SD. Ahora, se ha descubierto otro malware Ransomware que, además de secuestrar las imágenes, documentos, videos o cualquier dato de la tarjeta SD, los cifra, por lo que su recuperación es más complicada.

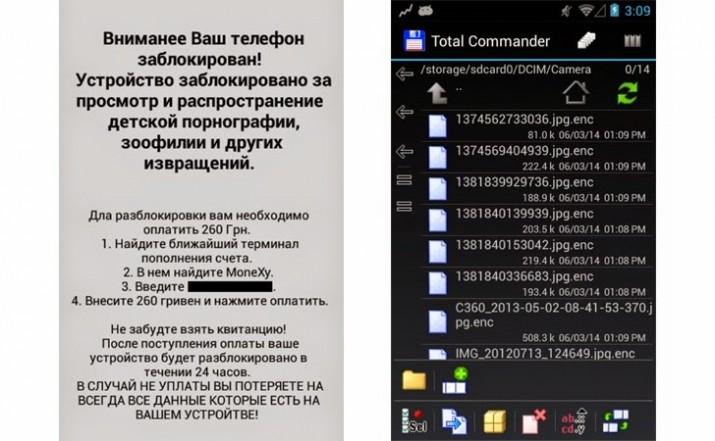

ESET ha descubierto el nuevo Ransomware de Android denominado Android/Simplocker.A, el cual tiene la capacidad de cifrar los datos almacenados en la tarjeta SD y de pedir un rescate a la víctima para que sean descifrados y se puedan recuperar. Por tanto, es una nueva vuelta de tuerca que los cibercriminales están utilizando para infectar los dispositivos Android. Una vez instalado, este malware analiza la tarjeta SD en busca de determinados tipos de archivos como imágenes, documentos o videos con las extensiones: jpeg, jpg, png, bmp, gif, pdf, doc, docx, txt, avi, mkv, 3gp, mp4, y los cifra utilizando AES en un subproceso que se ejecuta de fondo. Una vez cifrados los archivos, el programa malicioso muestra un mensaje en ucraniano, lo que significa que el objetivo de los cibercriminales es atacar a usuarios de Android ucranianos, aunque se cree que puede haber distintas versiones en otros idiomas:

ESET ha descubierto el nuevo Ransomware de Android denominado Android/Simplocker.A, el cual tiene la capacidad de cifrar los datos almacenados en la tarjeta SD y de pedir un rescate a la víctima para que sean descifrados y se puedan recuperar. Por tanto, es una nueva vuelta de tuerca que los cibercriminales están utilizando para infectar los dispositivos Android. Una vez instalado, este malware analiza la tarjeta SD en busca de determinados tipos de archivos como imágenes, documentos o videos con las extensiones: jpeg, jpg, png, bmp, gif, pdf, doc, docx, txt, avi, mkv, 3gp, mp4, y los cifra utilizando AES en un subproceso que se ejecuta de fondo. Una vez cifrados los archivos, el programa malicioso muestra un mensaje en ucraniano, lo que significa que el objetivo de los cibercriminales es atacar a usuarios de Android ucranianos, aunque se cree que puede haber distintas versiones en otros idiomas:

“ADVERTENCIA su teléfono está bloqueado!

El dispositivo está bloqueado por la visualización y distribución de pornografía infantil, zoofilia y otras perversiones.

Para desbloquearlo tienes que pagar 260 UAH.

1.) Busca el kiosko de pago más cercano.

2.) Seleccione MoneXy

3.) Introduzca (…)

4.) Haz el depósito de 260 Hryvnia, y pulsa en pagar. No te olvides de coger un recibo!

Después del pago, su dispositivo se desbloqueará en 24 horas. En caso de no pagar, PERDERÁS TODOS TUS DATOS de tu dispositivo!”

Para mantener el anonimato, el autor del malware utiliza el servidor Command-and-Control alojado en el dominio .onion de TOR y el malware envía la información del dispositivo infectado, como por ejemplo el IMEI, a dicho servidor. Los investigadores de ESET se encuentran analizando el malware y han encontrado que es capaz de cifrar los archivos de la víctima, los cuales se podrían perder si la clave de descifrado no es recuperada, aunque, por otro lado, los investigadores aconsejan encarecidamente a los usuarios no pagar la multa, ya que no hay garantía de que el hacker proporcione las claves de descifrado incluso después de pagar. Desafortunadamente, las aplicaciones antivirus no son capaces de detectar amenazas nuevas de este tipo de malware, por lo que es importante tener una copia de seguridad de nuestros datos y tener precaución a la hora de descargar aplicaciones.