#CastHack, el movimiento que hackea Chromecast por todo el mundo para advertir de los problemas de seguridad

Los fallos de seguridad están a la orden del día y además se aprovechan rápidamente por los hackers de todo el mundo para diferentes propósitos. En este caso, tenemos que centrarnos en el Chromecast, el dispositivo de Google para enviar contenido en streaming a cualquier televisor con puerto HDMI. Aprovechando un agujero de seguridad en este dispositivo, han comenzado a hackear unidades por todo el mundo para advertir de los problemas de seguridad en lo que se ha bautizado como #CastHack.

Algunos hackers han conseguido comprometer miles de Chromecast en todo el mundo como forma de advertir a los usuarios de su último fallo de seguridad. Además, expertos en seguridad advierten que este fallo detectado en el dispositivo de Google puede utilizarse para algo más que para lanzar una campaña de concienciación para los usuarios.

#CastHack, el movimiento que hackea Chromecast por todo el mundo

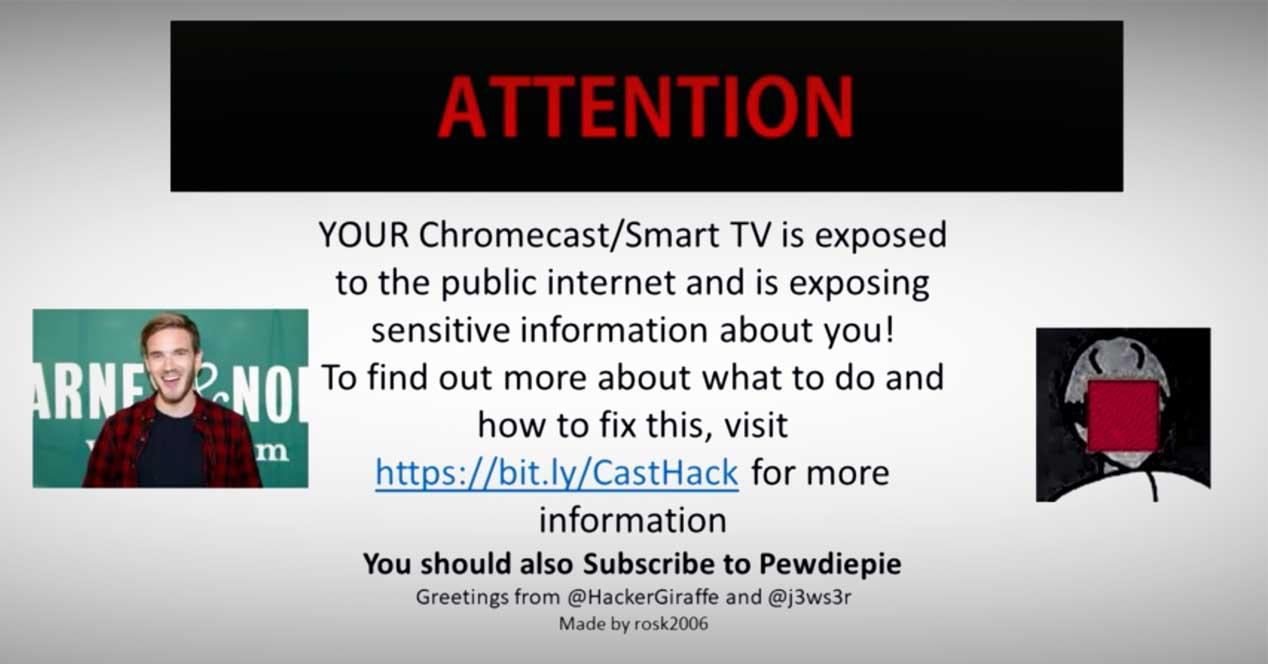

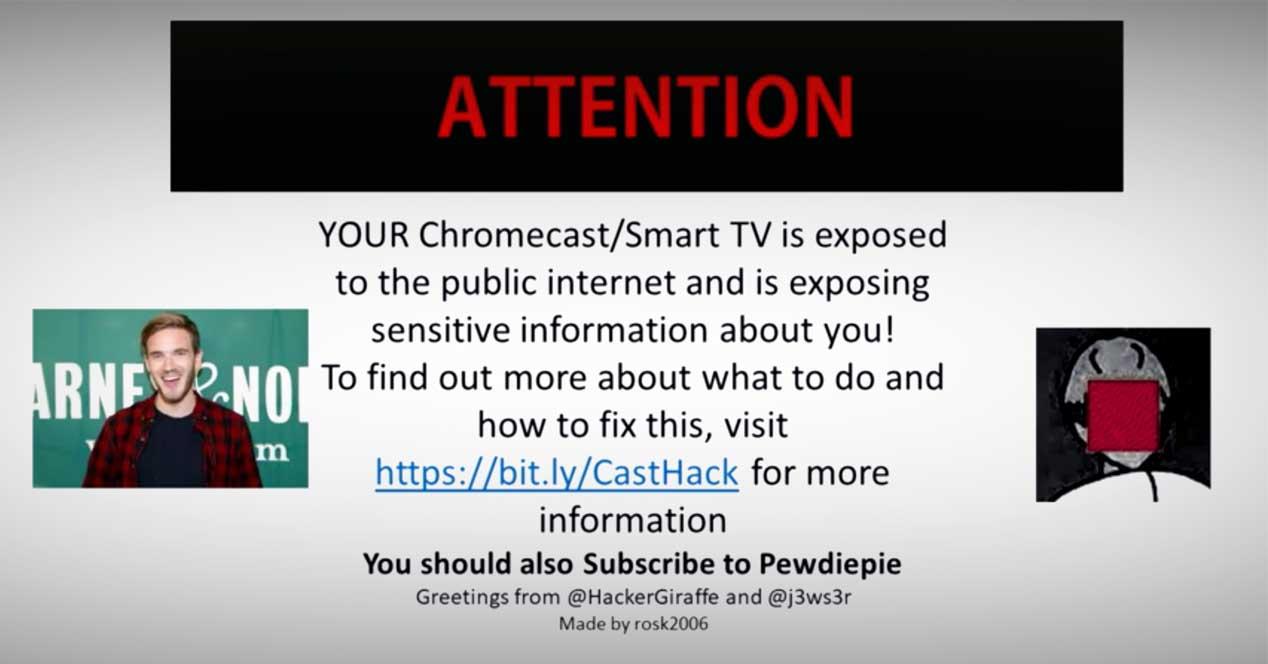

Conocidos como Hacker Giraffe y J3ws3r, han sido capaces de aprovechar un fallo de seguridad en Google Chromecast para poder reproducir cualquier vídeo de YouTube. También son capaces de mostrar mensajes emergentes en la pantalla que está reproduciendo el Chromecast que advierten a los usuarios que sus routers están exponiendo su Chromecast y su Smart TV a otros hackers.

Bautizado como movimiento CastHack, aprovecha una vulnerabilidad presente tanto en el Chromecast de Google como en los routers a los que se conecta el dispositivo. Todo está relacionado con la activación por defecto de Universal Plug and Play (UPnP), un estándar de red que puede ser “aprovechado” de diferentes formas.

En este caso, UPnP facilita la conexión de dispositivos en la red, siendo una solución diseñada para el ámbito doméstico que trae más dolores de cabeza que otra cosa. Este hace que los dispositivos Chromecast o las Smart TV sean accesibles por parte de cualquiera a través de Internet.

Los dos hackers responsables del ataque, tal y como nos confirman desde RedesZone, indican que basta con desactivar el protocolo UPnP del router para estar a salvo del posible ataque. Se recomienda también revisar los puertos abiertos para comprobar que 8008, 8443 y 8009 están cerrados y no son accesibles.