Microsoft mantiene seguro nuestro ordenador lanzando parches de seguridad para Windows cada mes. Cuando Microsoft u otra empresa encuentran un fallo, lo parchean como muy tarde pasados unos meses, y luego permiten a quien lo ha encontrado publicar todos los detalles. Sin embargo, ahora se ha conocido un fallo de seguridad muy grave que van a tardar casi un mes en arreglar como mínimo.

El fallo consiste en dos vulnerabilidades de día cero que permiten ejecutar código remoto encontradas en el Adobe Type Manager Library, que se encarga de gestionar las fuentes. La vulnerabilidad, según Microsoft, tiene categoría Crítica, y afecta a todas las versiones de Windows más recientes, incluyendo Windows 7, 8.1 y 10. Windows Server 2008 y Windows Server 2008 R2 también están afectados, y lo más grave del asunto es que en el caso de que tengas Windows 7 o Server 2008, no va a haber parche de seguridad a no ser que estés pagando para recibir los nuevos parches con el plan de actualizaciones extendido (ESU).

El fallo todavía no tiene solución en Windows 10

El motivo por el que Microsoft ha comunicado la existencia de la vulnerabilidad es porque hay hackers que están aprovechándose de ella para tomar el control de ordenadores según han detectado en los últimos meses, lo que la convierte en algo aún más preocupante. Microsoft está trabajando en un parche, pero éste no va a llegar por lo menos hasta el 14 de abril (próximo Patch Tuesday).

Microsoft is aware of limited targeted attacks that could leverage unpatched vulnerabilities in the Adobe Type Manager Library, and is providing guidance to help reduce customer risk until the security update is released. See the link for more details. https://t.co/tUNjkHNZ0N

— Security Response (@msftsecresponse) March 23, 2020

En el caso de Windows 10, explotar las dos vulnerabilidades de día cero permite ejecutar código con privilegios limitados. Con ello, un atacante puede instalar programas, ver, cambiar o eliminar datos, e incluso crear cuentas nuevas con permisos de administrado. Para obtener los permisos, pueden forzar a que haya programas que ejecuten el código malicioso incluyéndolo en el panel de previsualización de Windows.

Posibles soluciones temporales para protegernos

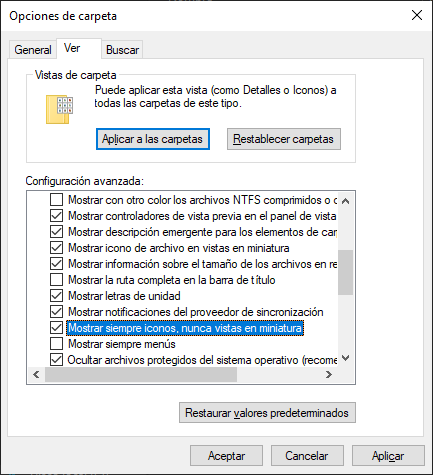

Para poder protegernos de la vulnerabilidad podemos desactivar la previsualización de miniaturas en el Explorador de archivos. Esta solución evita que se visualicen archivos maliciosos en el sistema, pero no permite que alguien con acceso local al ordenador pueda ejecutar el código malicioso para explotar la vulnerabilidad. Para ello, tenemos que ir a Opciones > Ver, y activar la opción que vemos en la foto.

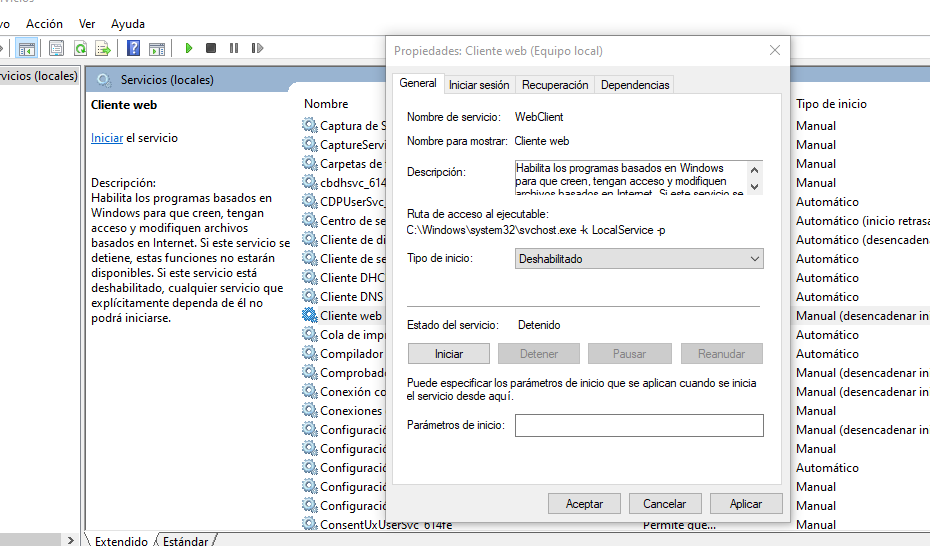

Otra opción es desactivar el servicio WebClient para evitar ataques remotos. La única manera en la que podría instalarse este malware por red sería desde otro ordenador conectado en la misma red local, pero incluso en ese caso se nos pediría confirmación, y podríamos evitarlo simplemente cancelando su ejecución. Para ello, tenemos que ejecutar Services.msc, encontrar Cliente web, hacerle click derecho, y darle a desactivar.

Por último, otras solución que puede parecer muy tonta, pero que funciona, es renombrar el archivo ATMFD.DLL para evitar ejecuciones automatizadas. El archivo se encuentra en la ruta C:WindowsSystem32. En el siguiente enlace puedes encontrar otras recomendaciones para solucionar errores con archivos o librerías DLL en Windows 10.