Descubren que pueden saber dónde vives a través de tus auriculares Bluetooth

El Bluetooth que usamos a diario en nuestros dispositivos se ha visto expuesto a varias vulnerabilidades en los últimos días. La semana pasada conocíamos BrakTooth, formado por 16 vulnerabilidades que permitía a hackers bloquear dispositivos y ejecutar malware en móviles, tablets, portátiles y auriculares. Ahora, el estándar inalámbrico se enfrenta a otra gran vulnerabilidad que afecta a nuestros auriculares.

La vulnerabilidad ha sido descubierta por un estudiante de la Universidad de Oslo llamado Bjorn Martin Hegnes. Para ello, realizó una ruta de 300 kilómetros en bici alrededor de Oslo durante 12 días. En esa ruta llevaba una antena WiFi omnidireccional que podía detectar señales Bluetooth a una distancia de hasta 100 metros. También llevaba un dispositivo GPS que iba asociando las ubicaciones a los dispositivos que detectaba.

La dirección MAC no es aleatoria en los auriculares

Con este sistema, Hegnes fue capaz de recopilar 1,7 millones de mensajes Bluetooth, 9.000 transmisores y 129 auriculares. En la investigación, descubrió que ninguno de los auriculares detectados implementaba la aleatorización de direcciones MAC, lo que le permitía ubicar fácilmente a quienes llevasen los dispositivos.

Las direcciones MAC de los dispositivos son únicas y no se pueden cambiar. De hecho, es ilegal cambiarlas, y por ello se usa el sistema de aleatorización para preservar el anonimato de los usuarios de cara a quienes detecten el dispositivo para conectarse. Sin embargo, si no se implementa, entonces es posible monitorizar todas las ubicaciones que van detectando esa dirección MAC, ya que por ejemplo los auriculares Bluetooth la van «gritando» por donde pasan.

Hegnes afirma que tenía 21 puntos de datos diferentes de una persona de su clase, donde pudo determinar dónde estaba su apartamento, así como qué cafeterías y supermercados visitaba.

La NSA hacía esto con los móviles

Este tipo de técnicas de espionaje eran utilizadas por la NSA para hacer con los móviles justo lo que ha hecho Hegnes. Esto fue conocido gracias a las filtraciones de Edward Snowden, y por ello los fabricantes de móviles pasaron a aleatorizar las direcciones MAC. Sin embargo, en los dispositivos como auriculares Bluetooth esto queda en manos del fabricante, y prácticamente nadie lo hace.

Así, aunque lleves el móvil en modo avión o tengas todos los sistemas de protección activos, el hecho de tener unos auriculares Bluetooth encendidos puede permitir a un hacker rastrearte alrededor de una ciudad entera. Imagina que estás a solas con una persona que tiene la app en su móvil y recoge la dirección MAC de tus auriculares. Posteriormente, puede darse una vuelta por toda la ciudad recopilando direcciones MAC, y descubrir dónde se ha detectado la tuya para saber dónde vives.

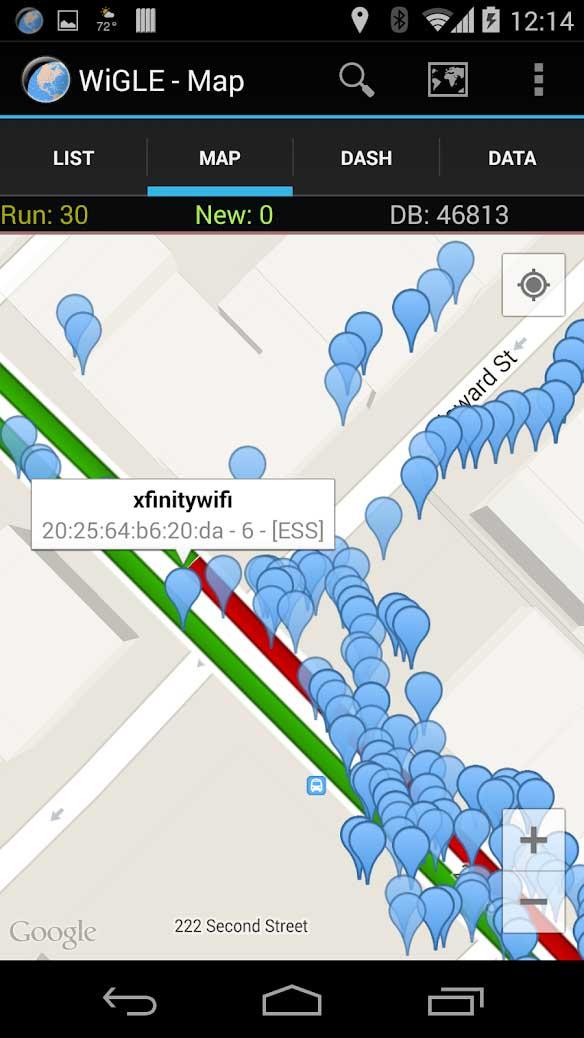

Para mapear una ciudad entera, lo único que utilizó Hegnes fue la aplicación WiGLE, que está en la Play Store en Android. La app se encarga de recopilar toda la información que hay alrededor, y su setup para ir capturando datos sólo le costó unos 300 euros.

Como recomendación, es importante cambiar el nombre del Bluetooth y no usar nombres propios, así como evitar utilizar aquellos que no aleatoricen sus direcciones MAC. Así, por motivos de seguridad, es recomendable utilizar auriculares cableados en este caso.