El HTTPS nos ha traído una web más segura y privada. Gracias a ella, nada de nuestra navegación puede ser espiado por terceros al ir cifrado. Sin embargo, si el destinatario es un ciberdelincuente, da igual que el camino que lleven los datos sea seguro, ya que por ejemplo nuestras credenciales pueden acabar en texto plano en sus manos. Para mejorar la seguridad y evitar ataques, ahora están trabajando en HTTPA.

Este nuevo protocolo, diseñado por dos trabajadores de Intel, Gordon King y Hans Wang, ofrecería una web más segura gracias a varias mejoras. En una investigación que han publicado este mes, detallan todos los cambios que ofrecería el llamado HTTPS Attestable, o HTTPA, donde Attestable significa confirmación o atestación.

HTTPA: datos seguros en el destino

Así, como su nombre indica, este nuevo sistema de HTTPA permitiría a las webs y apps obtener una garantía adicional de que los datos que se envían están siendo gestionados por un software fiable en un entorno seguro. Para ello, se utilizarán certificados adicionales y criptografía para garantizar que todo se está ejecutando de la manera que se debe, sin que haya un hacker, un sistema secuestrado, un intruso o un malware que lo modifique.

El uso de entornos de ejecución seguros, o Trusted Execution Environments (TEE), da un importante paso en mejorar la seguridad de la web. El paso a HTTPS ha mejorado mucho esta seguridad, pero ya no es suficiente a la hora de garantizar la ejecución segura del código. Casualmente, Intel ofrece una solución de TEE: Software Guard Extensions, o SGX.

Con SGX, una aplicación puede crear los llamados enclaves en la memoria, en la cual los cálculos o información sensible son procesados en privado de manera aislada al resto del software. Esto se consigue gracias al cifrado automático de los datos y código en la memoria. Así, debería ser posible comprobar que todo lo que se ejecuta en el enclave es lo que se espera que se ejecute.

No obstante, sus creadores afirman que el protocolo es neutro y abierto a todos los participantes de la industria tecnológica que quieran utilizarlo. Los entornos de ejecución seguros se han usado en servicios web en el pasado, pero sólo en casos muy limitados y lejos de un uso masivo. Por ello, con HTTPA quieren estandarizar su uso.

HTTPA asume que el cliente es de confianza, y que el servidor no. Por ello, el cliente puede usar HTTPA para obtener una garantía de que el servidor puede ejecutar el código que solicita el usuario de una manera segura. No obstante, HTTPA no puede garantizar que el servidor en su conjunto sea seguro, por lo que volvemos a encontrarnos con limitaciones similares a las que tiene HTTPS.

Están estudiando si lanzar una propuesta pública

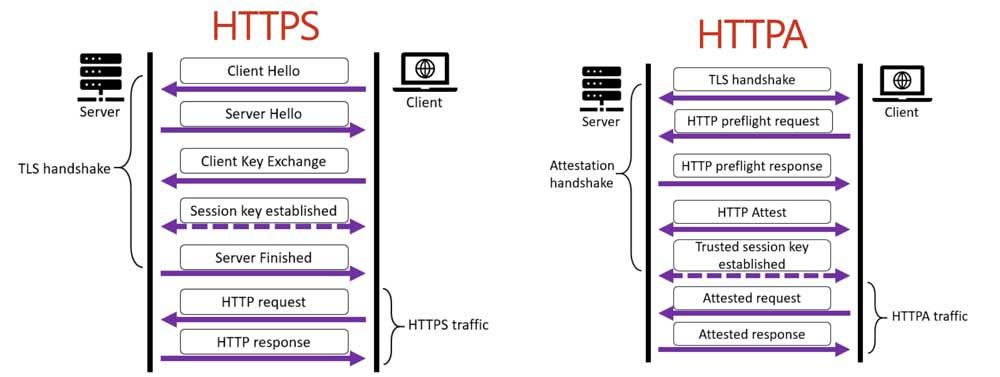

HTTPA requiere una extensión del proceso de handshake entre las dos partes. Para ello, utiliza tres fases: solicitud y respuesta de verificación previa HTTP; solicitud y respuesta de atestación HTTP; y solicitud y respuesta de sesión de confianza HTTP. El primero comprueba si el servidor acepta HTTPA, y el resto ya se encargan de la verificación y la solicitud de envío de información.

Los investigadores plantean también el uso de Mutual HTTPA, o mHTTPA. Este sistema se usaría en el caso de que sea necesaria una atestación bilateral tanto del cliente como del servidor. No obstante, este método puede tener problemas de ancho de banda o latencia, aunque sus creadores afirman que no debería haber mucha más que con HTTPS.

Sobre si HTTPA será finalmente adaptado por las webs, los creadores afirman que están hablando con el equipo legal de Intel antes de lanzar una propuesta para crear un nuevo estándar y abrir una consulta pública para que opinen otras partes de la industria.