La seguridad en nuestros routers es vital, ya que es nuestra puerta de acceso a Internet, y la que nos puede proteger de un ataque que afecte a todos los dispositivos que tengamos conectados en nuestra casa. Por ello, vulnerabilidades como la que permite tomar el control total del dispositivo y que afecta a miles de routers TP-Link nos tienen que poner en alerta y actualizar los routers de inmediato.

TP-Link ha estado más de un año sin solucionar una grave vulnerabilidad

Esta vulnerabilidad ha estado presente durante un año en los dispositivos, y TP-Link ha tardado más de un año en anunciarlo y en publicar los parches correspondientes para subsanarlas. La vulnerabilidad era muy grave, ya que permitía a un hacker tomar el control remoto del router con relativa facilidad. Tanto es así, que no hacía falta ser un usuario muy experimentado para poder llevarlo a cabo.

A través de este fallo, se podían hacer cambios como modificar las DNS a unas que fueran propiedad del hacker, de tal manera que al visitar páginas como PayPal, en realidad estuviéramos visitando una web creada por el hacker, al cual le estaríamos facilitando nuestras credenciales para sacarnos todo el dinero.

A través de este fallo, se podían hacer cambios como modificar las DNS a unas que fueran propiedad del hacker, de tal manera que al visitar páginas como PayPal, en realidad estuviéramos visitando una web creada por el hacker, al cual le estaríamos facilitando nuestras credenciales para sacarnos todo el dinero.

La «clave» está en la contraseña por defecto usada por esos routers, y donde muchos usuarios no la cambian nunca. A estos routers se podía acceder con contraseñas como admin o pass, y podían entrar a formar parte de una botnet como Mirai para lanzar ataques DDoS contra webs y servicios.

El fallo fue notificado a TP-Link en octubre de 2017. Semanas más tarde, publicaron un parche para el router WR940N, que era el afectado. Sin embargo, en enero de 2018 descubrieron el mismo fallo en otro modelo, el WR740N, ya que la compañía reutilizó el código fuente en ambos dispositivos.

El fallo ya está solucionado para estos dos routers neutros

TP-Link dijo que había solucionado la vulnerabilidad lo más rápido que pudo en ambos dispositivos, pero el firmware para el WR740N no estaba disponible en la web. Curiosamente, la compañía dijo que sólo estaba disponible si alguien se lo pedía al soporte técnico, pero no lo ponía a disposición de todos los usuarios en el apartado de descargas de su página web. Una vez fueron contactados por TechCrunch, la compañía sí lo puso de manera pública en su web.

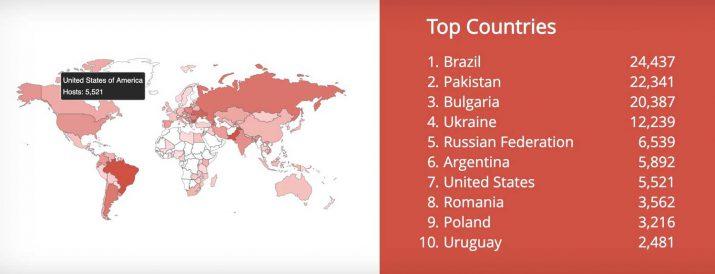

TP-Link no ha desvelado cuántos dispositivos vendieron y que eran vulnerables a este fallo, pero el WR740N dejó de venderse en 2017. De las bases de datos de dispositivos afectados por el fallo en Shodan y Binary Edge, se estima que hay al menos entre 129.000 y 149.000 routers. Estos routers neutros destacan por ser muy baratos, costando 10 euros el WR740N y 20 euros el WR940N.

A pesar de haber puesto el firmware en su web después de mucho insistir, la compañía tendría que haber hecho un anuncio público al respecto, así como avisar a todos los consumidores que pudiera. Para evitar este fallo, normalmente se está poniendo por defecto la contraseña del WiFi para acceder a la configuración del router, y países como Estados Unidos y Reino Unido van a aprobar leyes para que no se pongan contraseñas por defecto en dispositivos como 1234, admin o password.