En los últimos días ha empezado a circular un nuevo malware que cifra los ficheros que tenemos en el ordenador, “secuestrándolos” para luego pedir un rescate económico. Con el nombre de Locky, este ransomware se propaga por el correo electrónico dentro de un documento de Word. Por ello, debemos extremar las precauciones y permanecer alerta de los ficheros que recibimos por email.

La OSI, Oficina de Seguridad del Internauta, ha empezado a advertir sobre la propagación del malware Locky dentro del artículo “Otro intento de secuestro de tu ordenador mediante un fichero de Word” al que han calificado con un 4 sobre 5 con relación a su importancia. Nos explican que este nuevo malware cifra los ficheros del ordenador y se está propagando mediante un correo electrónico que lleva adjunto un fichero Word con una macro (programa que se ejecuta al abrir el documento) que descarga código malicioso en nuestro ordenador, dejándolo infectado.

Por desgracia, nos explican que no existe solución por el momento y que si hemos sido infectados por este ransomware y los ficheros han sido cifrados, la única solución pasaría por restaurar una copia de seguridad desde un sistema formateado. La otra solución es aún menos agradable y consiste en pagar el rescate económico que nos piden por los ficheros. Se espera que en algún momento futuro se consiga acceder al cifrado que aplica en el ordenador.

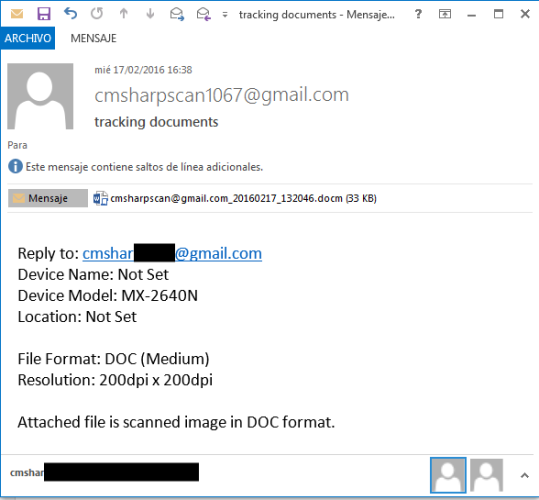

El correo electrónico que recibe la víctima es similar al que adjuntamos a continuación, simulando ser un documento escaneado aunque en realidad es un fichero de Word con extensión DOCM, lo que implica que contiene macros. En caso de tener las macros habilitadas infectará el sistema pero si no las tenemos, sólo mostrará un documento de texto, con caracteres que no tienen sentido, y un mensaje en rojo que indica “habilite las macros si la codificación de los datos es incorrecta”.

Hasta 800 euros de rescate

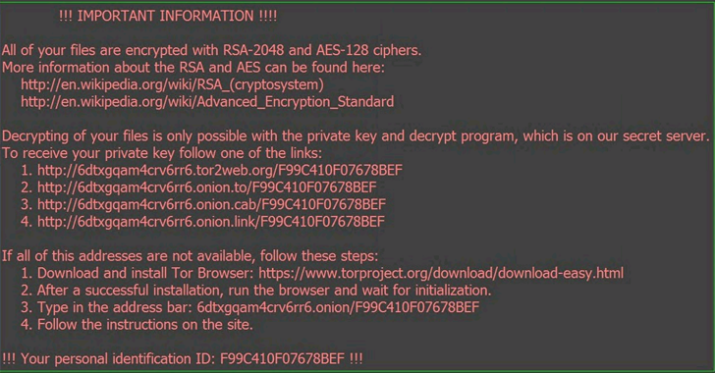

Una vez ha infectado el sistema, veremos como el nombre de los archivos del ordenador ha cambiado además de su extensión. El nombre estará compuesto por una serie de letras y números y la extensión es .locky. Un fichero que se llamara EJEMPLO1.PDF podría quedar como 7091F1D24A922B1A7FC27E19A9D9BC.locky. El mensaje que mostrará a los infectados será el siguiente:

Como vemos, nos indica una dirección a la que demos acceder desde el navegador Tor Browser y donde nos darán más información sobre cómo rescatar los ficheros. La OSI advierte que pagar no garantiza en ningún caso recuperar los ficheros, y no recomienda realizar esta acción porque la extorsión puede continuar. La cantidad económica a pagar está entre 0,5 y 2 bitcoin (200 a 800 euros).

¿Cómo nos podemos proteger?

Aunque no tenemos forma de solucionar el problema, si podemos evitarlo siguiendo una serie de recomendaciones. La OSI nos plantea las siguiente:

- En el caso de documentos de Office con macros como los de Microsoft Word, verificar siempre el origen del correo y analizarlos con antivirus actualizados.

- No abras correos de usuarios desconocidos o que no hayas solicitado, elimínalos directamente.

- No contestes en ningún caso a estos correos.

- Precaución al seguir enlaces en correos aunque sean de contactos conocidos.

- Precaución al descargar ficheros adjuntos de correos aunque sean de contactos conocidos si necesitas abrirlo, antes analízalo con servicios como Virustotal.

Por último, os recomendamos realizar copias de seguridad periódicas en dispositivos que no estén conectados al ordenador todo el tiempo o bien en soportes ópticos como CD o DVD. La nube también puede ser una buena opción para asegurar nuestros datos y tenerlos disponibles en caso de infección.