Un virus de Android hace estragos saltándose la identificación de huella y cara de tu móvil

Los malware que tratan de infectar los dispositivos móviles de usuarios del mundo entero continúan evolucionando. En esta ocasión, expertos en seguridad avisan de un virus que está circulando en el sistema operativo Android que tiene capacidad para desactivar la detección de huella y el desbloqueo con la cara. Así consigue apoderarse de los terminales de sus víctimas para robar sus datos bancarios.

Es posible que te suene su nombre: Chameleon. Se trata de un malware del que ya habían alertado los especialistas, pero que ahora ha vuelto pegando fuerte con un nuevo sistema de infección. Está considerado como un troyano que se cuela en los terminales de los usuarios para hacerse con el control de sus cuentas bancarias, así que se trata de uno de los virus más peligrosos a los que nos podemos enfrentar.

Un malware muy peligroso

En el primer momento en el que este malware hizo de las suyas se intentaba camuflar de distintas maneras que, inicialmente, le aportaron un alto índice de infecciones. Así, se hizo pasar por el exchange de criptomonedas CoinSpot y también suplantó la identidad de agencias correspondientes al gobierno de Australia. En otros casos, se descubrió que el virus estaba intentando infectar dispositivos ocupando la identidad de diferentes bancos.

Su objetivo era llevar a cabo ataques en los móviles que derivasen en que los cibercriminales pudieran llegar a tomar el control del móvil y de, en especial, las cuentas bancarias de los usuarios. Para ello aplicaban técnicas de keylogging, robaban claves internas, accedían a los registros de las cookies y también tomaban posesión de la circulación de mensajes SMS para poder interceptar claves bancarias. No obstante, los expertos en seguridad actuaron y consiguieron detener la expansión de Chameleon.

Vuelve con una nueva técnica

Eso ha cambiado ahora con su nueva encarnación en la que han encontrado una manera de volver a infectar dispositivos sin que puedan cazarles en el proceso. No obstante, el esfuerzo llevado a cabo por el equipo de ThreatFabric ha sido más que suficiente para destapar todo el pastel y poner en primer plano el tipo de amenaza que representa Chameleon en estos momentos.

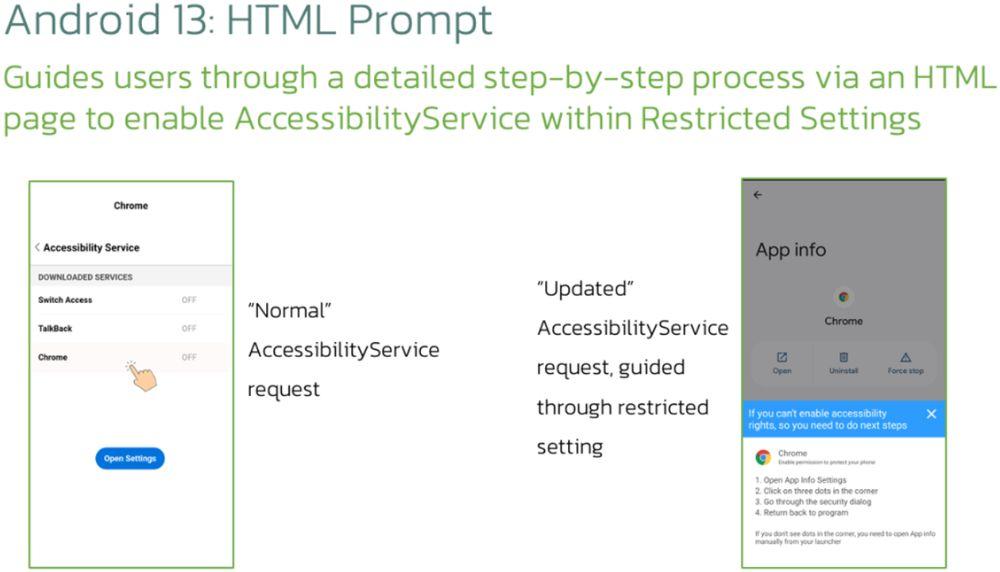

Dicen que han descubierto que Chameleon está utilizando el servicio de Zombinder para que los usuarios piensen que están usando de forma segura una versión de Google Chrome cuando, en realidad, están sufriendo la infección de sus dispositivos. El problema es que es cierto que, mediante esta herramienta, el malware se esconde de una manera casi perfecta. En ese momento es cuando comienza a llevar a cabo su estrategia de ataque, la cual consiste en cargar una página de tipo HTML en la cual se les solicita a los usuarios que acepten para que se pueda usar el servicio de accesibilidad. Esto ocurre en móviles que tengan el sistema operativo Android 13 o una versión superior.

En ese momento es cuando el usuario se mete en problemas, ya que el siguiente paso de Chameleon consiste en utilizar el sistema de accesibilidad para desconectar las medidas de seguridad principales. Así es como desconectan la lectura de la huella y también el reconocimiento facial. No solo eso, sino que el malware tiene la capacidad de almacenar todos los PIN que se introduzcan en el teclado, por lo que una vez comienza a almacenar claves ya no hay nada que pueda detener a los criminales.

Por último, también informan que el malware tiene la capacidad de utilizar a voluntad la API AlarmManager y optimizar su proceso de infección y ataque dependiendo del uso que se le dé al dispositivo. Esto supone un salto importante en la forma en la que el malware actúa a espaldas de los usuarios, por lo que se recomienda tener mucho cuidado para no caer víctima de la infección. Para evitar tener problemas, los expertos vuelven a hacer hincapié, como de costumbre, en que no instalemos nada de fuentes que no sean de garantías, que tengamos cuidado con los APK y que no usemos servicios como Zombinder que están condenados a estar plagados de virus. También recomiendan asegurarse de que Play Protect se encuentra activado.

Lo que estamos viendo es que, aunque Google está reforzando la seguridad de Android por todo lo alto y haciendo lo máximo posible para evitar incidentes, los hackers y criminales encuentran la forma de seguir llevando a cabo sus planes de infección. Por ello, siempre hay que mantenerse alerta y evitar cualquier posible exposición a este tipo de riesgos.