Un malware de Android se ha instalado más de 300.000 veces camuflado en la forma de estas 13 apps

Cuando el malware de Android se esconde camuflado en la tienda Google Play, la situación se complica. Los usuarios se encuentran, como en este caso, con que es posible que hayan instalado sin saberlo una de las apps infectadas. Un nuevo descubrimiento destapa que más de 300.000 personas han sido víctimas de un malware que acaba de ser identificado.

Gracias a la existencia del programa App Defense Alliance, el sistema operativo Android continúa siendo vigilado por algunos de los principales expertos del mundo. Esta vez ha sido McAfee, que forma parte del grupo, quien ha destapado la presencia en la tienda de Google de Xamalicious, un malware que estaba infectando dispositivos escondido en trece aplicaciones.

Llevaban años disponibles

El problema de este tipo de situaciones es que no es nada fácil dar con el foco de infección. Eso es lo que han aprovechado los hackers para seguir infectando dispositivos durante años. Las primeras apps infectadas con Xamalicious llevaban disponibles en Google Play desde 2020 y, de las trece, tres de ellas habían sumado a lo largo del tiempo más de 100.000 instalaciones por cabeza. Son números preocupantes que, al menos, ya han dejado de crecer, dado que todas estas apps infectadas han sido eliminadas de Google Play. Como puedes ver en este mapa, España está entre los países afectados por la infección.

Las cifras totales de infecciones a las que ha conseguido llegar Xamalicious antes de ser detectado y cortado de raíz, han sido de 338.300 dispositivos. Pero hay que tener en cuenta que, con la eliminación de las apps de Google Play, estas aplicaciones no desaparecen de los dispositivos. Por lo tanto, si reconoces alguna de las herramientas infectadas que te mencionamos a continuación, deberías hacer una limpieza de tu móvil y, ante todo, borrar la app en cuestión cuanto antes.

Estas son las apps infectadas

Como te decíamos, hay tres aplicaciones de la lista que agrupan la mayor cantidad de infecciones en cuanto al volumen de terminales que han infectado. Se trata de las siguientes: 3D Skin Editor for PE Minecraft, Essential Horoscope for Android y Logo Maker Pro, cada una de ellas sumando más de 100.000 instalaciones. Estas son las que, por lógica, es más probable que puedas tener en tu dispositivo, así que echa un vistazo lo antes posible para detectarlas y eliminarlas.

A continuación, con un volumen de descargas de entre 1.000 y 10.000 móviles, se encuentran las siguientes aplicaciones:

- Auto Click Repeater

- Count Easy Calorie Calculator

- Sound Volume Extender

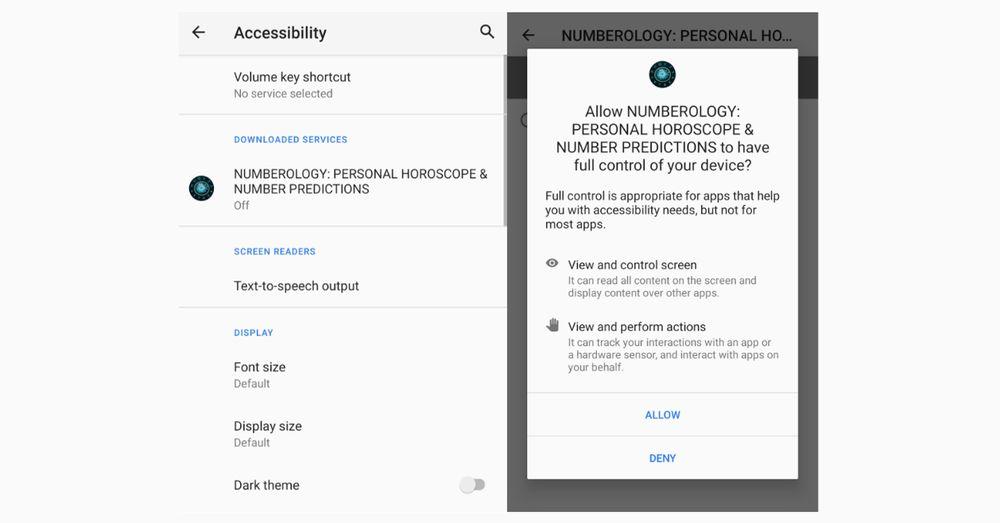

- Numerology: Personal Horoscope & Number Predictions

- LetterLink

Y con entre 100 y 500 instalaciones completan la lista estas aplicaciones: Track Your Sleep, Step Keeper: Easy Pedometer, Astrological Navigator: Daily Horoscope & Tarot, Sound Volume Booster y Universal Calculator.

El problema de este malware es que ha sido desarrollado de una forma bastante inteligente que hace que sea difícil detectarlo. Se le dio origen utilizando el framework de código abierto Xamarin (de ahí el nombre que se le ha dado) y se esconde dentro de archivos como GoogleService.dll y Core.dll. Una vez se instalan las aplicaciones que lo tienen escondido dentro, a los usuarios les aparece una solicitud de permisos de accesibilidad en el terminal. Por la naturaleza de las apps en las que se esconde, lo más natural es aceptar la petición y otorgarle a la aplicación los permisos que está pidiendo.

No obstante, lo que no sabe el usuario es que, a partir de ese momento, la app ya puede actuar sin que nadie lo sepa. Y lo que hace es acceder a un archivo adicional, cache.bin, que abre las puertas para que se puedan ejecutar distintos comandos a distancia de forma totalmente oculta. Los atacantes tienen, a partir de ese momento, la posibilidad de usar comandos como los siguientes: DevInfo, GeoInfo, RootInfo o Packages, entre otros. Con ellos, los hackers pueden acceder a todo tipo de información y control sobre el terminal. Por ejemplo, con GeoInfo pueden saber la localización en la que se encuentra el móvil infectado en cuestión.

Desde McAfee, que es quien ha publicado las imágenes que puedes ver a lo largo de la noticia, conseguidas a lo largo de su investigación, advierten de algo más. Dicen que los móviles que han sufrido la infección de Xamalicious pueden haber sido utilizados para distintos tipos de fraude. Por ejemplo, han descubierto que hay un vínculo entre este malware y la aplicación Cash Magnet, la cual instala adware en los móviles infectados sin que lo sepa el usuario. Fruto de este tipo de riesgo han descubierto que los móviles que estaban infectados habían reducido su rendimiento y capacidad desde entonces tal y como había ocurrido antes en otros casos.

Como te decíamos, es importante que compruebes la lista y que, si encuentras algo, borres la app y hagas una limpieza lo antes posible.