Los cajeros de los bancos cuentan con todo tipo de medidas de seguridad, donde es casi imposible arrancarlos de su posición u otro tipo de medidas para evitar el robo del dinero. Sin embargo, su seguridad digital no es tan buena como debería ser, y un estudio ha demostrado que casi todos son vulnerables a hackeos.

El 85% de los cajeros son vulnerables

En concreto, el 85% de los cajeros fabricados por NCR, Diebold Nixdorf y GRGBanking pueden hackearse tanto de manera remota como presencial; y la mayoría en menos de 15 minutos. Son cuatro las vulnerabilidades que han encontrado los analistas de seguridad de Positive Technologies, donde encontramos falta de medidas de seguridad, mala protección de la red y una mala configuración.

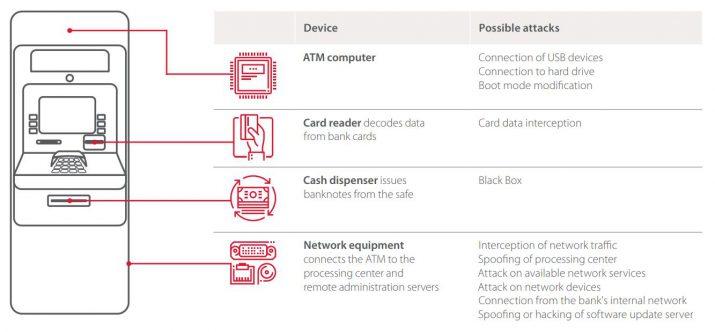

Un cajero está formado de dos partes: un cuerpo blindado y una caja fuerte. El primero contiene el ordenador, que es el que se conecta a los periféricos del cajero, como equipamiento de red, lector de tarjetas, teclado para introducir el pin, y el conector del dispensador de dinero. Este cuerpo está prácticamente desprotegido, teniendo sólo una puerta de plástico que usa llaves genéricas que se pueden comprar por Internet, y que es la misma para toda una serie de modelos. La caja fuerte, hecha de acero y cemento, contiene el dispensador de dinero y el módulo para aceptar dinero.

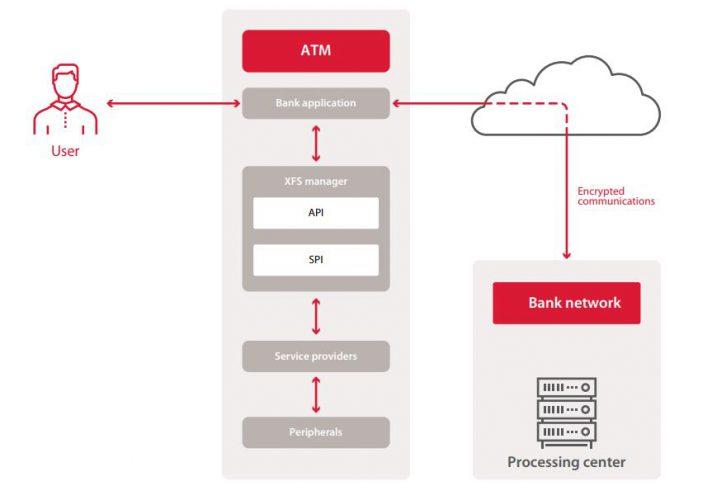

Estos cajeros usan una versión de Windows diseñada para cajeros, la cual impide modificaciones al funcionar en “modo kiosko”. Para extraer dinero, el cajero manda los datos a la red del banco, y es ésta la que decide si dar o no el dinero. Sin embargo, descubrieron que conectando un dispositivo al USB o al puerto PS/2 del cajero pueden sacarlo del modo kiosko y ejecutar comandos para sacar dinero.

Un atacante puede hacer prácticamente lo que quiera con un cajero

Mientras que un atacante externo tiene más limitaciones, si uno de esos atacantes consigue convertirse en empleado del banco o del operador de red, el acceso al cajero puede realizarse de manera remota. Si no puede ser ninguna de las dos cosas, necesitará estar presencialmente delante del cajero, desconectar el cable Ethernet, y conectar un dispositivo malicioso.

Una vez hagan eso, pueden hacer ataques directos al cajero o a lo servicios que se están ejecutando en él, así como ataques man-in-the-middle para interceptar y modificar los paquetes que envía y recibe el cajero para poder controlarlo a placer. Y es que la mayoría de los cajeros analizados no contaban con todas las medidas de protección para la información que procesan, y los cortafuegos que incluyen venían mal configurados.

Además, entre los periféricos asociados al cajero y su sistema operativo había pocas medidas de protección, como falta de autenticación. Por ello, un criminal capaz de infectar el cajero con malware puede acceder a estos periféricos y conectar su propio equipamiento al dispensador de dinero o al lector de tarjetas, pudiendo sacar cuanto dinero en efectivo quiera o interceptar los datos de las tarjetas de los clientes.

Así, son tres los principales factores que permiten hackear un cajero: el uso de una aplicación o versión del sistema operativo anticuada y vulnerable, mala configuración del control de aplicaciones, y una mala configuración del firewall.