EL concepto «Kill Switch» está comenzando a hacerse popular en el sector de la telefonía inteligente, pero en realidad no es nada nuevo. Desde su llegada a los iDevices con iOS 7, se ha comprobado ya que la eficacia es evidente en relación con el notable descenso de robos en los Estados Unidos. Pero, ¿qué es esta tecnología, por qué reduce el robo de teléfonos y cuándo lo incorporarán Google y Microsoft a sus dispositivos?

Kill Switch puede definirse de forma sencilla como un «mecanismo de seguridad», como tantos otros que están presentes en nuestros teléfonos inteligentes, especialmente en forma de software. Pero, ahondando en mayor medida en el concepto, orientado a la telefonía inteligente estaríamos refiriéndonos a un mecanismo de seguridad que, una vez se ha producido el robo o la pérdida del dispositivo, permitiría al usuario -propietario- del terminal la desactivación del mismo de forma remota, de forma que quien pudiera localizarlo deje de tener entre sus posibles el vender el dispositivo o, simplemente, quedárselo para utilizarlo.

Un dispositivo robado es inútil si tiene «Kill Switch»

En función de cómo implemente cada fabricante este mecanismo de seguridad, obviamente, variará radicalmente el resultado final. No obstante, la esencia del mismo consiste en que, como adelantábamos, cuando un terminal es perdido o robado, su propietario puede desactivarlo de forma remota impidiendo que el «ladrón», o la persona que lo ha encontrado, pueda revenderlo o quedárselo para uso propio. De esta forma, los robos descienden porque el ladrón es consciente de que, aunque logre robar el dispositivo, no le servirá absolutamente de nada.

Una cuestión de software, cualquier teléfono puede incorporarlo

Uno de los aspectos más positivos del «Kill Switch» reside en la facilidad de su incorporación a los teléfonos inteligentes. Estamos hablando de un mecanismo de seguridad que, únicamente, necesitaría de software para ser añadido a las características de un terminal. Por lo tanto, actualmente podrían ser actualizados, sin mayor problema, todos los teléfonos inteligentes vía OTA -Over The Air- para incorporar este mecanismo. No obstante, es una cuestión que depende, en primer lugar, de la compañía desarrolladora del software del equipo y, por otro lado, también de los fabricantes y operadores de quienes dependen este tipo de actualizaciones. En cuanto a los primeros, Google y Microsoft -para terminales Android y Windows Phone- ya han mostrado su interés en la incorporación próxima de Kill Switch, lo que garantiza que, desde su lanzamiento, los smartphones que lleguen a posteriori lo incorporarán, pero no garantiza que los dispositivos móviles lanzados antes de tal fecha monten este efectivo sistema de seguridad.

Apple ha demostrado su efectividad, los iPhone robados son cada vez menos

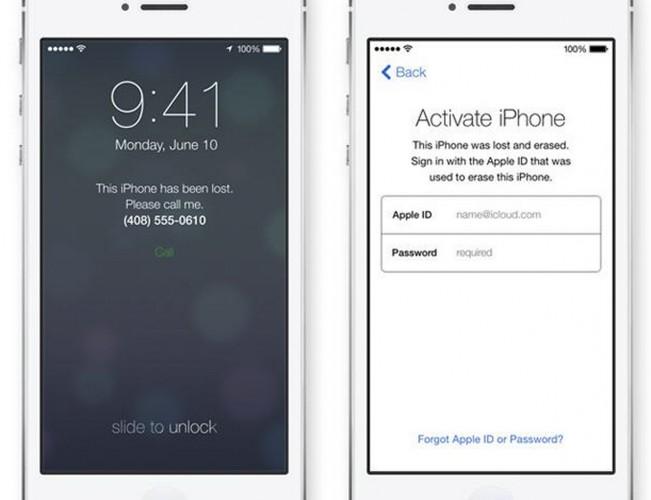

«Bloqueo de activación» o «Activation Lock» es el nombre que Apple ha decidido para su propio Kill Switch, el cual incorporan todos los dispositivos móviles Apple compatibles con iOS 7 en adelante. Esta función, que viene a aumentar las posibilidades de «Buscar mi iPhone», permite al usuario la desactivación remota del dispositivo. Una vez «pulsado» el Kill Switch, el dispositivo de Apple sólo puede ser activado con el Apple ID con que fue activado por primera vez. Además, impide también:

- Desactivar Buscar mi iPhone en el dispositivo.

- Salir de iCloud en el dispositivo.

- Borrar el contenido del dispositivo y reactivarlo.

Gracias a este sistema, la compañía de Cupertino ha logrado reducir los hurtos hasta en un 38%, mientras que los correspondientes a teléfonos inteligentes Samsung han continuado creciendo, y recordamos en este sentido que los smartphones de Samsung no cuentan con un sistema similar.

Google y Microsoft pronto introducirán su «Kill Switch» en Android y Windows Phone

Los de Mountain View, por su parte, cuentan con un «Administrador de dispositivos» que progresivamente está creciendo y ganando funcionalidades. En cuanto a este, permite el bloqueo remoto del dispositivo, tanto desde un ordenador, como desde una tableta o un teléfono inteligente. No obstante, se presenta aún lento, llegando a demorar excesivo tiempo entre la solicitud del bloqueo del terminal y el bloqueo efectivo del mismo. Ahora bien, nos permite asignar una contraseña, la que queramos en el momento del bloqueo, para mantener seguro nuestro smartphone o tableta con Android.

En cualquier caso, las últimas filtraciones apuntan a que, tanto Microsoft con su sistema operativo móvil Windows Phone, como Google con Android, incorporarán pronto al software que desarrollan una nueva función que, verdaderamente, llegará para cumplir con las condiciones de un «Kill Switch» que garantice la seguridad ante situaciones de robo o pérdida.