Hay muchas razones por las que querer espiar un PC ajeno, aunque no todas ellas tienen por qué ser éticas ni legales ni mucho menos estar bien vistas. La realización de esta práctica es posible, lo que no implica que se pueda ni que se deba hacer. Ya sea porque tus motivaciones son de ámbito personal, profesional o delictivo, hay una serie de herramientas y programas para espiar PC que te van a permitir espiar lo que hace una persona con su PC, tanto su actividad, como las páginas que visita, las contraseñas que teclea o los datos a los que accede.

Muchos padres tienen preocupaciones sobre lo que sus hijos hacen o dejan de hacer con su ordenador y se plantear el método de espiar el uso que los menores hacen de Internet, ya sea para protegerles o para tenerles controlados. Aunque hay herramientas de control parental, algunos padres prefieren espiar sin que se sepa lo que hacen sus hijos. También es posible que algunos jefes quieran saber en qué páginas entran sus empleados en horas de trabajo o espiar sus conversaciones para saber detalles sobre lo que piensan de él o de la empresa. Las razones para acudir a uno de estos programas para espiar PC son muy variadas pero, como advertimos y repetimos, tener razones para espiar o tener potestad como padre o empleador no implica tener razón ni librarte de cometer un delito contra la intimidad.

¿Qué se considera espiar?

Vayamos por partes… ¿Qué se considera espiar? Ver el historial de Netflix del perfil de tu pareja no se considera como espiar un ordenador o espiar un teléfono móvil, por ejemplo. Tampoco abrir el historial del ordenador si es compartido y ambos utilizáis Google Chrome ya que se da por hecho que es algo que no tiene nada oculto y está al alcance, que podrías haber visto para uso propio. Pero, como es lógico, hay límites. ¿Podemos leer los mensajes de WhatsApp de nuestra pareja? ¿Podemos instalar un programa espía en su ordenador para saber qué hace? ¿Podemos instalar alguno de estos programas en el ordenador de nuestro compañero de trabajo? Lógicamente no. En el caso de compañeros o personas desconocidas parece que queda bastante claro que no es lícito ni legal hacerlo pero los límites se difuminan cuando se trata del hogar, de espiar en casa, de espiar a nuestra propia pareja o familia.

Esto dice la ley

Podemos espiar PC con la ayuda de varios programas. Pero no es del todo legal. Si accedemos de forma fraudulenta a un ordenador que no es el nuestro y sustraemos o conocemos información que su dueño no quiere que tengamos estaremos incurriendo en un delito contra la confidencialidad, la integridad y la disponibilidad de los datos y sistemas informáticos. Algunos ejemplos de estos delitos serían el robo de identidad y la utilización de spyware y de keylogger, herramientas que se utilizan para espiar un PC ajeno con el objeto de obtener información acerca de las páginas webs que visita, las conversaciones privadas que mantiene, o aspectos tan simples como un clic de su ratón. Todos estos datos quedarán registrados y a disposición de la persona que maneje el programa espía en cuestión.

El artículo 197 del Código Penal

El artículo 197 del Código Penal trata sobre delitos de descubrimiento y revelación de secretos y habla sobre estos programas concebidos o adaptados principalmente para cometer alguno de los delitos ya referidos. Así que debemos saber que adquirir unos de estos programas para interceptar información, conversaciones, contraseñas u otro tipo de datos sin conocimiento de su dueño nos puede traer muchos problemas, sobre todo si esa información se difunde, incumbe a un menor de edad o «cuando los hechos hubieran sido cometidos por el cónyuge o por persona que esté o haya estado unida a él por análoga relación de afectividad, aun sin convivencia».

Artículo 264 del Código Penal

Y cuidado con borrar, apropiarse de documentos o cualquier otra alteración de información en el ordenador espiado, porque en el artículo 264 del Código Penal, referido a los delitos de daños informáticos se especifica: «1. El que por cualquier medio, sin autorización y de manera grave borrase, dañase, deteriorase, alterase, suprimiese o hiciese inaccesibles datos informáticos, programas informáticos o documentos electrónicos ajenos, cuando el resultado producido fuera grave, será castigado con la pena de prisión de seis meses a tres años. 2. Se impondrá una pena de prisión de dos a cinco años y multa del tanto al décuplo del perjuicio ocasionado, cuando en las conductas descritas concurra alguna de las siguientes circunstancias (…) El delito se haya cometido utilizando alguno de los medios a que se refiere el artículo 264 ter»

Artículo 264 ter

Y si consultamos el Artículo 264 ter, encontramos: «Será castigado con una pena de prisión de seis meses a dos años o multa de tres a dieciocho meses el que, sin estar debidamente autorizado, produzca, adquiera para su uso, importe o, de cualquier modo, facilite a terceros, con la intención de facilitar la comisión de alguno de los delitos a que se refieren los dos artículos anteriores: a) un programa informático, concebido o adaptado principalmente para cometer alguno de los delitos a que se refieren los dos artículos anteriores; o b) una contraseña de ordenador, un código de acceso o datos similares que permitan acceder a la totalidad o a una parte de un sistema de información».

¿Es lo mismo que el control parental?

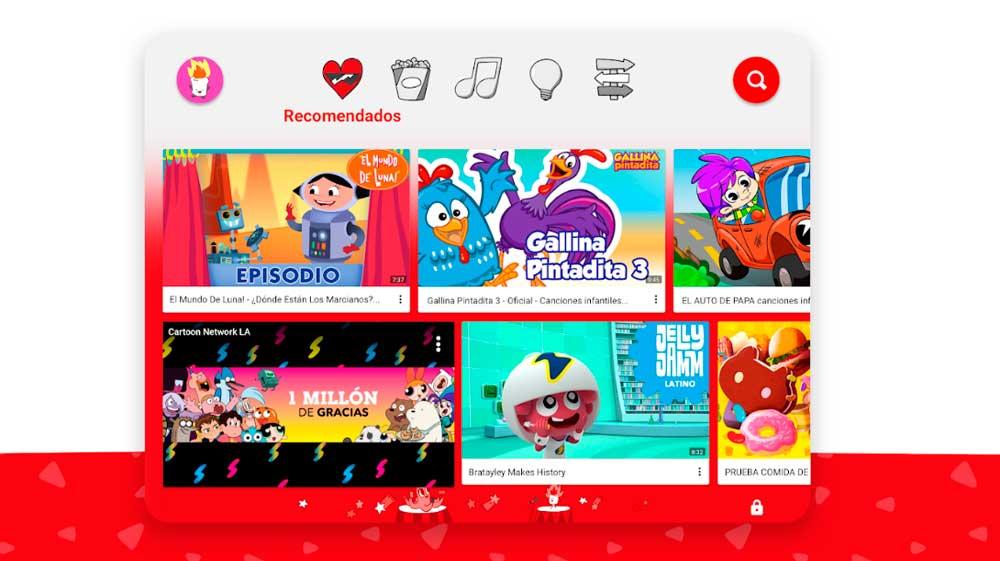

No entran en programas espía los programas o aplicaciones de control parental. Son muchas las herramientas que permiten saber qué hacen los menores en Internet de forma totalmente legal y con el único fin de salvaguardar su seguridad y privacidad. En este caso, los programas nos ofrecen funciones y herramientas para saber qué páginas visitan, qué aplicaciones pueden o no descargar, qué contenidos pueden o no ver.

Algunas como YouTube Kids nos permiten proteger a los más pequeños de contenidos para adultos o los principales servicios de streaming tienen control parental de Netflix, HBO, etc. En estos casos no se trata de espiar sino de controlar y cuidar lo que ven, lo que hacen o con quién hablan, debido a los riesgos y problemas que pueden encontrar los más pequeños en Internet.

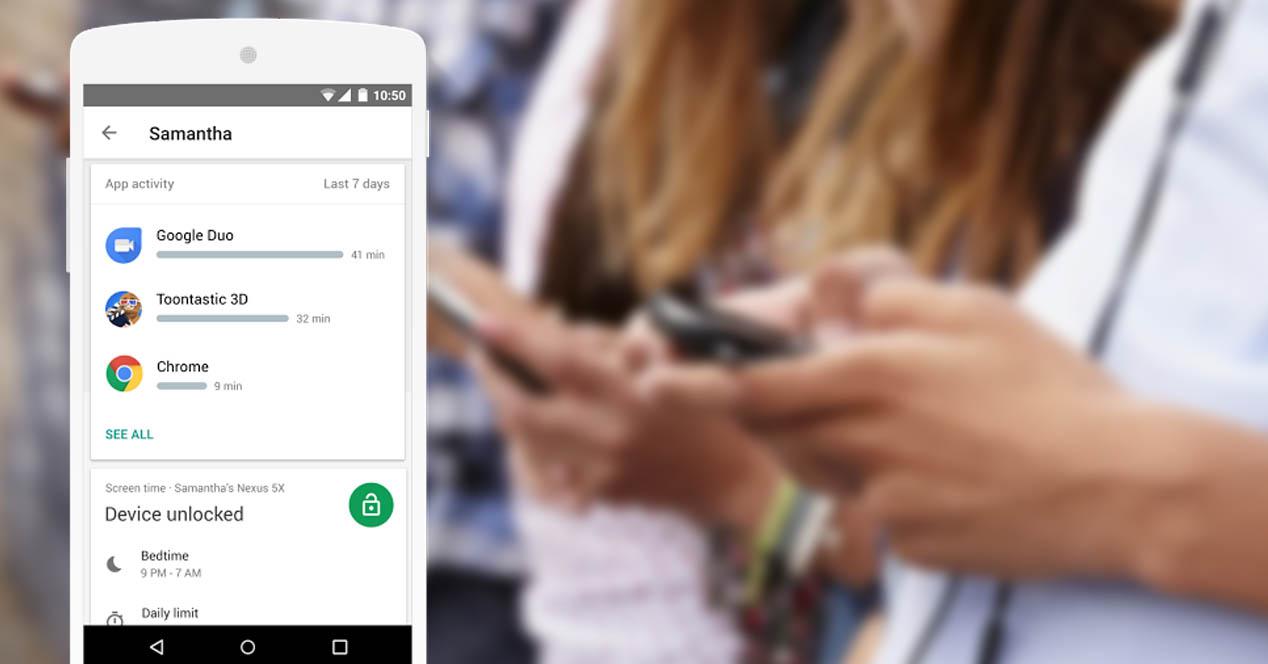

En herramientas de control parental para niños adolescentes, como es el caso de Google Family Link, el joven en cuestión deberá dar el consentimiento para que se acceda a su ubicación o a sus datos de forma remota para saber dónde está o qué está haciendo. Pero esto no se consideraría programas espía ya que se entiende que somos nosotros los encargados de supervisar qué hace un niño o una niña en Internet. Además, el adolescente se «presta» a que se vea qué visita o qué hace por lo que no estamos haciéndolo sin consentimiento.

Condenas anteriores por espionaje

En 2015 ya veíamos cómo el juzgado de los Penal número 3 de Jaén condenaba a una mujer a un año de cárcel y pago de una multa de más de mil euros por un delito de descubrimiento y revelación de secretos: cogió el móvil de su marido y encontró conversaciones íntimas de este con su vecina. Sin contar con el consentimiento ni la autorización accedió a los SMS y esto supuso, según la jueza en la sentencia, “una invasión de la intimidad”.

En marzo de 2023 también se juzgaba en Palma a una mujer que debería indemnizar a su pareja y a una amiga de esta por instalar una aplicación espía. La mujer fue condenada a un año de prisión y una multa de 720 euros por reconocer, ante la jueza, que había instalado una aplicación espía en el ordenador de su novia en 2019. Como pena, debe indemnizar a su ex apreja con 10.000 euros y con 4.000 euros a una amiga de esta, además de la prohibición de acercarse o comunicarse con ambas durante un año.

Cómo saber si nos espían

Del mismo modo que queremos espiar a los demás, con una serie de programas que te dejaremos a continuación es posible que alguien quiera espiarnos a nosotros. Saber si nuestro ordenador tiene uno de estos programas instalados no siempre es fácil, pero en ocasiones aparecen una serie de síntomas que nos pueden hacer saltar las alarmas. A continuación te vamos a mostrar una lista con algunos de los más frecuentes que deberían hacerte sospechar de que quizás alguien haya instalado un software de este tipo en tu equipo. No siempre significará que tienes un software espía pero puede que unas varias pistas que te hagan sospechas que algo va mal. O, al menos, raro.

Cómo detectarlo en el ordenador

En el caso de que sospeches que tu ordenador tiene instalado uno de estos programas te recomendamos utilices un programa para detectar y eliminar spyware. También puedes usar el Administrador de Tareas para identificar programas maliciosos y desinstalarlos aunque generalmente este tipo de programas suelen ocultarse muy bien.

- Lento

El ordenador funciona más lento de lo habitual. No tiene nada que ver con un software espía pero que se haya ralentizado sin que hayas hecho nada puede ser síntoma de algún malware instalado en el equipo. Puede que haya muchos motivos por los que el ordenador va lento y no siempre va a ser porque nos están espiando pero puede ser que sea esta una de las causas.

- Se comporta de forma extraña

El ordenador funciona de forma extraña. Hay programas que no has instalado, se abren ventanas que tú no has abierto, se mueven iconos del ordenador, se abren chats en aplicaciones de mensajería. Fíjate si se cierran programas de forma súbita o si aparecen mensajes o avisos de Windows que no has provocado tú.

- Batería agotada y consumo de datos

La batería se descarga más rápido de lo habitual o hay un incremento inusual del uso de datos o ancho de banda. Puede que haya un software espía provocando esto. Esto está más pensado para teléfonos móviles, por ejemplo, pero puede que también el ordenador veas que se agota rápidamente si es portátil.

- Programas que no reconoces

Hay una gran cantidad de programas que se pueden descargar para realizar un seguimiento de nuestras actividades. Se pueden añadir a nuestro ordenador sin que lo sepamos, y la persona que los instala ni siquiera tiene que estar físicamente conectada al ordenador.

Los programas de control remoto o software de red virtual que permiten a la persona que los instala ver todas las acciones. Por eso, podemos ir a Inicio, y buscar los programas en ejecución. Haremos clic en «Todos los programas» y mriaremos si estamos ejecutando instalado un programa como VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC, etc. Si uno de estos programas está instalado, alguien podría iniciar sesión en nuestro ordenador sin saberlo.

Además, podemos sospechar si alguien instaló un cable de teclado nuevo, software nuevo o actualizó o reparó el ordenador. Especialmente si se trata de acoso o vigilancia. Hay que tener cuidado con estos regalos de personas ajenas, ya que pueden contener algún software espía.

Usar un programa para eliminar spyware

En el caso deque sospeches que tu ordenador tiene instalado uno de estos programas te recomendamos utilices un programa para detectar y eliminar spyware. También puedes usar el Administrador de Tareas para identificar programas maliciosos y desinstalarlos aunque generalmente este tipo de programas suelen ocultarse muy bien. Hay muchos programas especializados que hacen un escáner profundo en nuestro ordenador y que nos permiten saber si hay algo que esté copiando información de forma indebida. Generalmente no se ven a simple vista y están escondidos así que lo mejor es que busques un software especializado o contactes con un experto que sea capaz de detectar este tipo de programas espías para posteriormente denunciarlo. Si sospechas porque tu ordenador no funciona como debería o simplemente porque hay indicios personales que te llevan a hacerlo, busca un software especializado y haz un escáner de tu equipo.

Mejores programas espía

Aunque muchos de estos programas espía se vendan explicitando que su software está destinado sólo para el monitoreo de los niños y los empleados, no tienen control sobre el uso que le vamos a dar y podremos utilizarlos con los fines que queramos y espiando a la persona que queramos, una vez que hayamos asumido que esta conducta, más allá de la ética y la moral, puede ser constitutiva de un delito. Hay varios programas de software espía que ayudarán a monitorizar un PC ajeno, tanto la actividad del teclado como de las páginas que se visitan, además de otras funciones para un espionaje completo.

FlexiSPY

Este software de monitoreo computacional, como se describe, tiene acceso a múltiples datos y entre sus funciones están:

- Monitorear la mensajería instantánea

Espía en los chats de mensajería instantánea como Facebook o WhatsApp y toma registro de todas las palabras.

- Espiar la actividad en Internet

Registra el historial, los marcadores, el historial de navegación incluyendo URLs, fecha y hora de visita y lleva un registro de todas las actividades de red del equipo, incluyendo inicios de sesión.

- Registrador de teclas

El famoso registrador de pulsación del teclado, que deja rastro de todas las palabras que se hayan tecleado, ya sea en conversaciones, en términos de búsqueda o en documentos privados.

- Rastrea emails enviados y recibidos

Es capaz de leer todos los correos electrónicos de entrada y de salida.

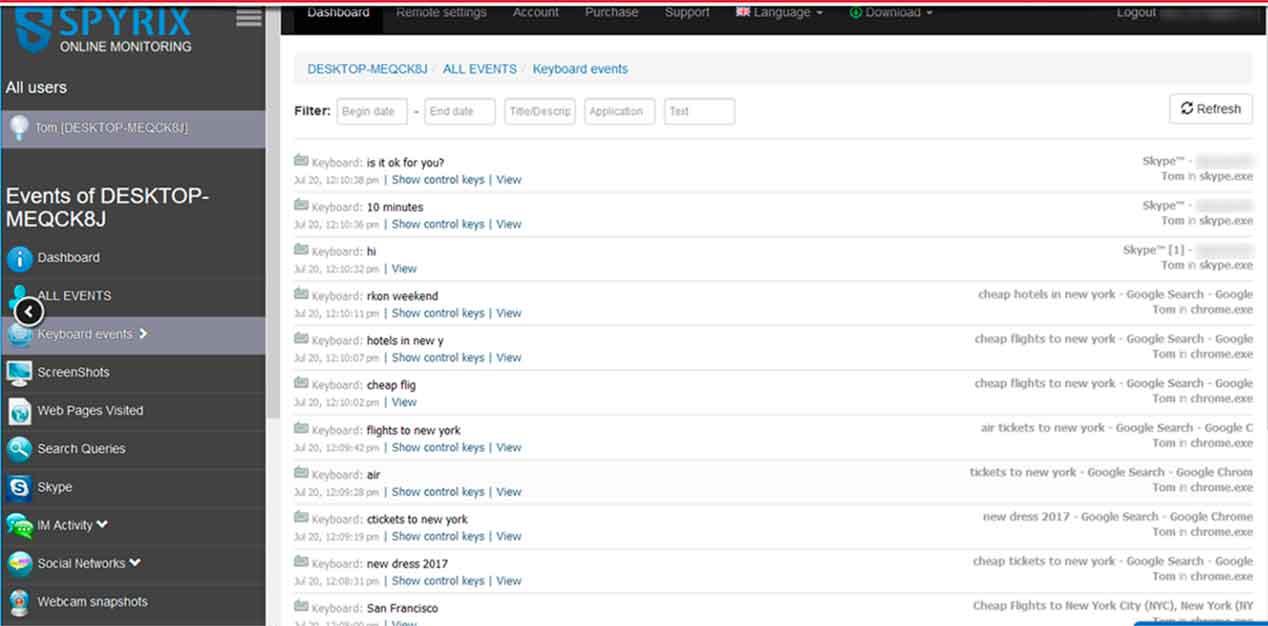

Spyrix Keylogger

Este software tiene distintas variantes para diferentes usos y asegura que se actualiza diariamente para ser invisible para el software antivirus y que puede actuar de modo oculto, sin ser percibido por la persona a la que se está espiando. Las funciones principales de su versión Spyrix Personal Monitor son:

- Registrar los sitios web visitados

Grabaciones de sitios que han sido visitados por el usuario. Registra toda la información introducida por el usuario en sitios tales como correos electrónicos, contraseñas diferentes formas, los chats y capturas de pantalla de sitios web.

- Actividad del teclado

Registra y controla la pulsación de teclas realizada por el ordenador espiado.

- Control de la mensajería instantánea

Skype, Facebook, Twitter y demás aplicaciones quedarán registradas y los mensajes enviados se podrán consultar, así como las contraseñas introducidas en estas webs sociales.

- Visualización en directo

Permite ver la pantalla del ordenador espiado en directo y la supervisión remota segura.

- Con licencia PRO

Tomas instantáneas de la cámara web del usuario, micrófono de vigilancia de voz y vigilancia de la webcam.

Spyera

Este software que se define como el más potente para Windows e indetectable permite monitorear la actividad de un PC ajeno, grabar capturas de pantalla e incluso captar las conversaciones que se tengan a través de chats como pueden ser WhatsApp Web o Facebook. Entre la lista de sus características se encuentran las siguientes:

- Keylogger

La clave de todos estos espías, que se trata de ver todo lo que se está escribiendo en el ordenador espiado. Cada pulsación de teclado queda registrada para ser consultada y eso incluye los chats de mensajería instantánea o los correos electrónicos.

- Grabar capturas de pantalla

Permite la captación de la pantalla espiada para robar tomas y saber en cada momento qué está haciendo la persona que está a los mandos del ordenador espiado, dónde navega o con quién habla.

- Espiar correos electrónicos

Controla y realiza un seguimiento de todos los correos electrónicos, tanto de la bandeja de entrada como de los enviados, así como datos adicionales como la hora a la que se ha recibido o enviado el correo y los datos del remitente.

Revealer Keylogger

Se trata del software de monitoreo más popular y tiene dos versiones, una gratuita y otra de pago en la que se añaden funcionalidades tales como la captura de pantalla o la monitorización remota. Su versión gratuita permite que nadie pueda abrir el programa al protegerlo tras una contraseña y se describe como la mejor opción para conocer lo que sucede en tu ordenador. Entre sus funciones están:

- Monitorización de conversaciones

Es capaz de registrar todas las pulsaciones del teclado, por lo que el usuario estará al tanto de todas las conversaciones que se lleven a cabo en mensajería instantánea o en redes sociales, incluyendo las contraseñas de las cuentas de las mismas.

- Capturas de pantalla

Es un servicio por el que hay que pagar y que no está incluido en la versión gratuita. Crea constantemente capturas de pantalla que luego pueden ser consultadas para saber en qué momento se ha accedido a Internet y qué páginas han sido consultadas.

- Monitorización remota

También incluida en la versión de pago, permite consultar lo que sucede en un ordenador sin tener que acceder al ordenador, ya que envía los archivos registrados para su consulta de forma remota, con la frecuencia temporal que el usuario prefiera.

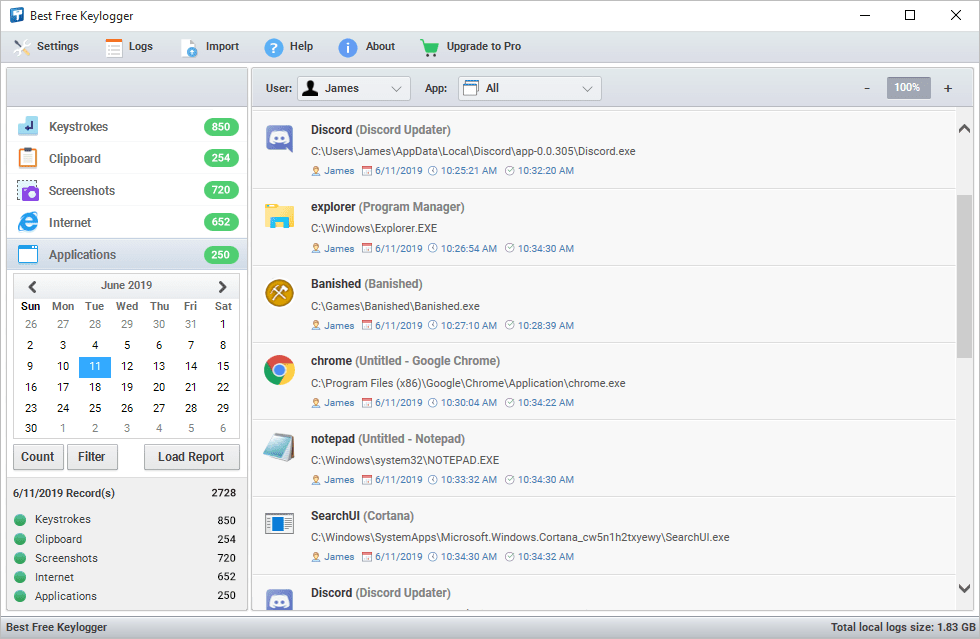

Best Free Keylogger

También se describe como una solución para monitorizar la actividad de los hijos o de los empleados en horario de trabajo, aunque como el resto no dispone de herramientas para comprobar que efectivamente ese será el uso que se le va a dar al Keylogger. Algunas de sus funciones clave para espiar un ordenador son:

- Control total

Se encarga de registrar todas las pulsaciones del teclado, como ya hemos visto en otros programas similares, lo que nos permitirá leer de forma indirecta todas las conversaciones. También controla la actividad de Internet, del portapapeles y el uso de aplicaciones locales. Se pueden programar capturas de pantalla periódicas a intervalos establecidos.

- Trabajo oculto e indetectable

Funciona de forma invisible en segundo plano, bajo protección con contraseña. Se asegura que únicamente el usuario que instaló el software puede verlo o abrirlo utilizando la contraseña y que los antivirus no son capaces de detectar su actividad.

- Envío de informes de forma remota

No es necesario entrar al ordenador espiado para consultar su actividad. Genera informes que se envían por correo electrónico o FTP, además de la opción de consultarlos en un ordenador que se encuentre en la misma LAN que aquel en el que se ha instalado el software.

pcTattletale

Este software ofrece la posibilidad de monitorizar un ordenador ajeno grabando la pantalla del dispositivo. Eso sí, el programa aún no está disponible en ordenadores Mac, pero sí está presente en los siguientes Windows: XP, Vista, 7,8 y 10. Además, está especialmente diseñado para espiar a empleados, ya que no se ofrece ningún tipo de pista o notificación de que su equipo está siendo observado.

La diferencia de tiempo entre la actividad real y la grabación en directo será de unos 10 a 15 segundos, lo cual es bastante insignificante. Es posible que la grabación en directo no muestre un resultado preciso mientras el usuario reproduce cualquier vídeo en su ordenador portátil. Así que es posible que se atasque en una pantalla en concreto mientras el usuario reproduce un video continuamente (como ver una película en Netflix).

Tiene pocas características, aunque la principal es que grabará la pantalla del portátil de la persona objetivo. Una vez que se realiza la instalación del software espía del ordenador, este programa de graba la pantalla de forma remota sin dar ninguna pista a la otra persona. Se puede ver la actividad grabada de forma remota en cualquier momento que queramos utilizando el botón de reproducción. A través de un botón de reproducir, podemos ver remotamente el contenido que se ha grabado tanto anteriormente como en directo. En este sentido, pcTattletale incorpora una especie de calendario que nos permite seleccionar la fecha que queramos para comprobar las grabaciones de pantalla de ese día. También es posible descargar las actividades de cada día.

Con pcTattletale, también podemos comprobar fácilmente el número total de clics realizados en un dispositivo de una hora a otra. Con base a estos datos, podemos averiguar cuánto tiempo usa nuestro hijo el ordenador, por ejemplo. Si entramos en la sección Actividad, nos revelará la cantidad de uso de ordenador y en la sección Uso de la aplicación se mostrará el nombre de la aplicación más utilizada.

MoniVisor

Otra alternativa muy interesante dentro de este apartado es MoniVisor aunque, en este caso, sirve además para espiar el teléfono móvil de alguien, no solo su ordenador. En caso de que queramos descargar este software en nuestro smartphone, debemos buscarlo por el nombre KidsGuard Pro, que es como se llama en estos dispositivos.

Volviendo al ordenador, la compatibilidad de este programa es limitada ya que no está disponible en Mac y solo es compatible con Windows 7,8 y 10, algo que viene a reforzar esa imagen de seguridad y privacidad que proyectan los dispositivos Apple, eso sí. Por el momento, se desconoce si llegará a más sistemas operativos vía actualizaciones.

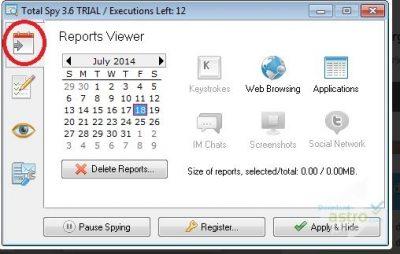

Total Spy

Es un programa muy intuitivo y fácil de usar, por lo que no tendrás ningún tipo de problema a la hora de trabajar con él. Además, una de sus grandes ventajas es que podrás camuflarlo para que nadie más (a excepción de ti) pueda encontrarlo en el dispositivo instalado. A través de este software de espionaje podrás saber todas las actividades que se llevan a cabo en un ordenador. De hecho, registra y almacena todos los mensajes escritos que se envían (correos electrónicos, conversaciones por redes sociales o Skype, entre otros), los programas que se ejecutan en el sistema así como las direcciones URL de las webs visitadas (es decir, el historial de navegación).

Igualmente, con Total Spy podrás explorar el portapapeles y realizar capturas de pantalla de lo que han hecho exactamente otros usuarios. Por ejemplo, el programa realiza automáticamente capturas de pantalla de las redes sociales de otros usuarios. También puedes poner un temporizador en la opción de «captura de pantalla» y decidir la frecuencia con la que quieres que se tomen las imágenes. No obstante, debemos destacar una vez más que acceder a las redes sociales de otras personas (sin consentimiento previo) es completamente ilegal.

En qué fijarnos al elegir uno

Si te has decidido a instalar un programa espía, es muy importante que tengas en cuenta los siguientes consejos para acertar en tu decisión y que no te engañen.

Seguridad

Una de las principales claves para elegir el programa para espiar que vas a utilizar es tu propia seguridad. Por ello, comprueba que el programa es de confianza y no traerá problemas en tu ordenador o dispositivo móvil.

Son muchos los ciberdelincuentes que aprovechan el hecho de que las personas quieren o necesitan espiar un PC que consiguen un efecto rebote. En lugar de espiar, te estarán espiando a ti ¡o algo peor! No confíes en gangas ni en aplicaciones que te prometen mucho.

Efectividad

La clave de tu decisión debe estar motivada sobre todo por la efectividad del programa. Esto quiere decir que este es capaz de cumplir con las funciones que te ofrece de manera efectiva y con rapidez. Para saber si esto es así puedes consultar opiniones de otras personas o mirar las características que tiene. También dependerá de las funciones que quieras usar. Si es para espiar sin que alguien lo sepa, posiblemente estemos limitados. En cambio, si queremos usar un programas como control remoto, la efectividad será mayor.

Versatilidad

Un aspecto muy aconsejable es su versatilidad, la capacidad que tenga el software elegido para cumplir con su función y proporcionarte más prestaciones. Hay programas que no solo sirven para espiar tu PC, sino que te ofrecen muchas otras funciones. Pueden rastrear un móvil, conocer ciertos movimientos y mucho más. También hay algunos que dan acceso al micrófono y a la cámara web.

Funcionamiento

Conoce cómo funciona el programa espía para descubrir cómo te está dando los resultados y confiar más en ellos. Es importante que prestes atención a las prestaciones y funciones, a las características concretas de cada uno de los programas de tu interés.

Si tienes cualquier duda, consulta un manual o mira opiniones de otras personas antes de decantarte por el programa seleccionado.

Sencillez de uso

Teniendo en cuenta que lo que vas a buscar es un programa concreto con ciertas funciones, es necesario que sea sencilla de utilizar. Así podrás hacer lo que quieras con ella en mucho menos tiempo, algo que es aconsejable cuando estás espiando a otra persona y este corre en tu contra.

Si desde el primer momento te familiarizas con la plataforma y sabes utilizarlo con eficacia, será mucho más atractivo para ti. Pero sobre todo podrás aprovechar al máximo el tiempo.

Precio

Cuanto más barato sea el programa mucho mejor, ¡y más atractivo si es gratis! Sin embargo, en este tipo de productos te recomendamos que prestes mucha atención a lo que vas a adquirir. Muchas apps o programas gratis son de dudosa credibilidad o no te darán los resultados que estaban buscando.

En este caso el precio va a importar, cuanto más barato mejor, pero busca algo que cumpla con lo que prometa y se adapte a tus necesidades concretas.

¿Cuál es el mejor caso?

A lo largo de este artículo te hemos enseñado los mejores programas para espiar un ordenador de forma remota. Ahora bien, ¿cuál de estos softwares es el que sobresale por encima del resto? Si bien todos o la gran mayoría comparten ventajas, debemos decidir cuál se adapta más a nuestra situación en caso de que queramos usar uno. Algo que desde aquí desaconsejamos totalmente, tal y como hemos explicado en la parte inicial del texto.

Por ejemplo, MoniVisor puede ser muy útil si queremos llevar ese espionaje más allá del ordenador de alguien y entrar de lleno en su teléfono móvil, una característica que no está presente en prácticamente ninguno de este tipo de programas y que le hace diferenciarse respecto al resto.

En caso de que queramos limitar nuestra actividad a un ordenador, quizás el programa más recomendado es Flexipyrix Keylogger por su amplio abanico de opciones que van desde la propia monitorización en directo de las actividades que se están llevando a cabo remotamente hasta el control de la mensajería instantánea y del teclado, dos puntos a tener muy en cuenta en este tipo de casos.