Los ordenadores y móviles suelen recibir actualizaciones que permiten estar al día en seguridad y que no haya ninguna vulnerabilidad que pueda poner en peligro nuestros dispositivos y los datos que almacenamos en ellos. Sin embargo, en la seguridad de otros dispositivos menores como cámaras y demás cosas de IoT no se suele poner tanto empeño, como en la Mi Cam.

Mi Cam: una cámara que no está al día en seguridad

Si te compras una cámara de seguridad china, has de saber que probablemente haya una manera de hackearla que ya conozca algún hacker. Fallos tan tontos como no permitir cambiar la contraseña de serie o no contar con actualizaciones de firmware convierten a estos dispositivos en algo fácilmente vulnerable.

El modelo afectado es la Mi Cam, o Mi-Cam, un modelo de la marca miSafes (que no tiene nada que ver con Xiaomi). Esta cámara permite la vigilancia remota a través de WiFi de un bebé o de cualquier parte de la casa que queramos ver a distancia. La calidad de imagen es 720p, y cuenta con comunicación bidireccional. Además, almacena el vídeo de manera local y permite verlo en la aplicación Mi-Cam.

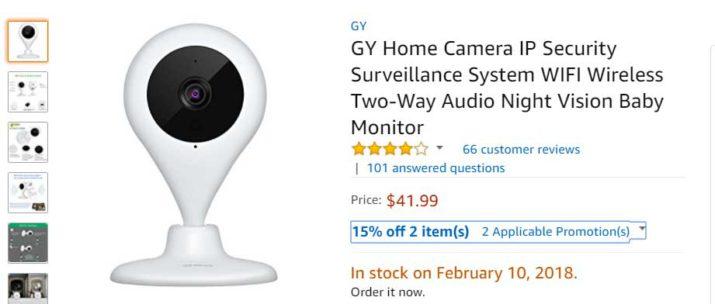

SEC Consult ha analizado la seguridad de esta cámara, y recomienda rotundamente no comprarla bajo ningún concepto hasta que los fallos de seguridad sean solucionados. Esta cámara y derivados se encuentran a la venta en Amazon (como la Qihoo 360 Smart Home Camera), estando esta versión de Sricam a la venta en España.

Hasta 6 fallos graves de seguridad, y usando kernel de Linux de 2010

En total han sido seis graves fallos de seguridad los que se han encontrado en esta cámara, recopiladas en las siguientes:

- Fallo de seguridad en la interacción entre la cámara y la aplicación a la hora de hacer solicitudes a la API, pudiendo ser accesibles por una atacante al estar mal gestionada la sesión y los tokens. Con esto, un hacker puede obtener imágenes y vídeo e interactuar con la cámara como vemos en el siguiente vídeo.

- Los códigos que se envían si se ha olvidado la contraseña durante 30 minutos, y si se solicitan varios todos son válidos, lo que puede dar lugar a ataques de fuerza bruta.

- Fallo que permite acceso a nivel de hardware a un atacante, pudiendo extraer el firmware del dispositivo para analizarlo. SEC Consult descubrió 2 vulnerabilidades más gracias a poder extraerlo.

- Credenciales por defecto “root”, principal problema de este tipo de cámaras.

- Cuando se resetea la contraseña, se filtra información de las cuentas que puede ser usada para realizar ataques de fuerza bruta.

- Software desactualizado y vulnerable, como kernel de Linux 2.6.35, con fecha de 2010.

La aplicación cuenta con entre 50.000 y 100.000 descargas en Android. Es particularmente peligroso que alguien pueda tener acceso a las cámaras de nuestro hogar, por lo que os recomendamos que, si compráis una cámara de seguridad, sea de una marca reputada y fiable que actualice constantemente sus dispositivos.