Alertan del descubrimiento de ZeusVM, el famoso troyano que durante años ha sido utilizado por los piratas para difundir su malware y que ahora, es capaz de esconderse en el código de configuración de una foto digital, pasando inadvertido para muchos sistemas de seguridad.

El pasado mes de enero volvíamos a tener noticias de Zeus, el troyano que tiempo atrás había infectado a multitud de usuarios solicitando a través de correos electrónicos información de datos bancarios y actualizaciones de Adobe Flash Player, archivos en los que se camuflaba para infectar al equipo que pasaba a formar parte de una botnet para el envío masivo de correos de spam que extendían el malware.

Como decíamos, hace apenas unos días, una nueva variante de Zeus se estaba difundiendo a través nuevamente de emails en los que se adjuntaba un supuesto mensaje de audio de WhatsApp, aprovechando la popularidad de la aplicación y el desconocimiento de muchos de los usuarios que la utilizan. Al descomprimir el adjunto obteníamos un ejecutable que activaba el código malicioso.

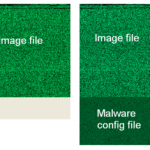

ZeusVM, es una nueva variante de este troyano que ha sido encontrada recientemente por un investigador de seguridad francés. Utiliza una técnica que se conoce como esteganografía, que permite ocultar un mensaje u objeto dentro de otro denominado como portador, de manera que pase inadvertido. En este caso, el objeto portador no es más que una fotografía digital.

ZeusVM, es una nueva variante de este troyano que ha sido encontrada recientemente por un investigador de seguridad francés. Utiliza una técnica que se conoce como esteganografía, que permite ocultar un mensaje u objeto dentro de otro denominado como portador, de manera que pase inadvertido. En este caso, el objeto portador no es más que una fotografía digital.

Tal y como informa Jerónimo Segura, investigador de seguridad de Malwarebytes, ZeusVM descarga junto a la imagen JPG un archivo de configuración que contiene los dominios de los bancos indicados por el malware para intervenir durante una transacción. Es una de las herramientas más utilizadas y efectivas para robar datos bancarios online, obteniendo los datos de acceso a las cuentas personales.

Es una de las herramientas más utilizadas y efectivas para robar datos bancarios en línea

El uso de esta técnica criptográfica, a pesar de ser ampliamente conocido permite saltar muchos de los sistemas de seguridad actuales aprovechando el hecho de que una imagen, en principio, no es un archivo peligroso como sí podría ser un ejecutable. El propio Segura lo explica así: “Desde un punto de vista de webmaster, las imágenes pueden parecer inofensivas”.

El modo de detección de estas fotos corruptas es, en verdad, bastante simple, ya que el tamaño de las mismas es mucho más grande que el que le correspondería en función de sus características. Como usuarios, lo que debemos hacer es como hemos dicho en reiteradas ocasiones, no confiar en correos electrónicos con archivos adjuntos cuyo remitente es desconocido.