Las filtraciones de datos de todo tipo de plataformas online ocurren, por desgracia, cada mes. Lo que no suele ser tan común es que estas filtraciones de datos afecten a entidades bancarias. Según ha descubierto CyberNews, el Banco Santander se ha visto afectado por una grave filtración de datos.

Santander es el 5º mayor banco de Europa y el 16º del mundo, con una capitalización bursátil de 33.000 millones de euros en la bolsa española. La entidad cuenta con distintas filiales por todo el mundo, y la que se ha visto afectada por el fallo de seguridad es la filial belga llamada Santander Consumer Bank, que tenía un dominio mal configurado de manera que se podían indexar los archivos que había almacenados en él.

El fallo afectaba a un blog de la compañía, no al portal bancario

Los investigadores analizaron los archivos a los que podían acceder, y encontraron información sensible, incluyendo una base de datos SQL y un JSON que permitirían a un atacante realizar modificaciones en la web y lanzar posteriormente ataques de phishing. Por ello, contactaron inmediatamente con el banco el 15 de abril. Posteriormente, solucionaron el fallo, y el 24 confirmaron que lo habían resuelto. El 27 de abril, Cybernews comprobó si los datos eran accesibles, pero efectivamente ya se había bloqueado el acceso.

El dominio afectado es el blog del Santander Consumer Bank Belgium, que sólo tiene información pública y artículos, por lo que afirman que no ha habido datos sensibles de clientes o información crítica que se haya expuesta.

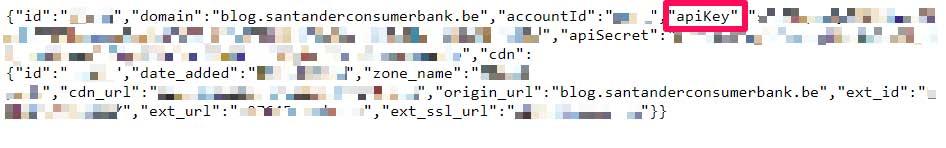

CyberNews consiguió acceder a los archivos porque el blog tenía las claves de la API de Cloudfront en un archivo info.json. Cloudfront es un CDN creado por Amazon, y se usan para alojar archivos de gran tamaño y poder dimensionar mejor la capacidad. Sin embargo, esas claves, en manos de un atacante, le permitirían cambiar el contenido alojado en Cloudfront por cualquier otro, de manera que cuando los usuarios visitasen la página, pasarían a descargar archivos controlados por el hacker.

Santander afirma que no ha habido filtración de datos personales

Por ejemplo, si hay un archivo alojado con un número de cuenta, un atacante podría cambiarlo por uno que pusiera su número de cuenta y recibir el dinero que la gente creyese que está enviando al banco. A su vez, también podría alojar un archivo HTML que sustituyera una web por completo para robar las credenciales de un usuario cuando las introdujera en algún formulario.

Por suerte, parece que ningún atacante ha aprovechado las vulnerabilidades presentes en el blog. De haberse descubierto, el fallo podría haber generado una oleada de phishing con correos que se hicieran pasar por el banco y usasen dominios reales de la compañía, a pesar de que esos dominios pertenecieran al blog y no a la página de acceso de la entidad bancaria.