Cada mes, Microsoft lanza parches de seguridad para Windows 10 con los que solucionar vulnerabilidades en el sistema operativo. Las vulnerabilidades solucionadas se cuentan normalmente en decenas, pero con cada nuevo cambio se introducen también otros fallos. Ahora, ha habido uno que permitía hackear Google Chrome por culpa de Microsoft.

Este fallo no tiene nada que ver con el que la propia Google parcheó esta semana en Chrome, que era una vulnerabilidad crítica que permitía acceder a la memoria liberada por el navegador. Sin embargo, el efecto de ambas vulnerabilidades es parecido, ya que permitía romper el aislamiento que todos los programas tienen en el sistema.

Google descubre que Chrome no ha sido seguro en Windows 10 durante un año

El fallo estaba presente en el kernel de Windows 10, y permitía saltarse el sandbox de Google Chrome. El fallo fue descubierto por Project Zero, el equipo de investigadores de la propia Google, y afirman que el fallo fue introducido en Windows 10 May 2019 Update (1903).

El sandbox es un entorno seguro que aísla los programas que ejecutamos en el sistema operativo de interactuar con otros programas sin permiso del usuario. Gracias a ello, si un hacker toma el control de un programa, no puede acceder a otro para robar contraseñas u otro tipo de información.

La seguridad del sandbox de cada programa depende de la seguridad de Windows 10. Sin embargo, al introducir un fallo en Windows, todas las medidas de protección no sirven de nada. Y eso es lo que pasó con la actualización de mayo del año pasado. Antes de ella, los nuevos procesos tenían acceso restringido a los recursos para bloquear el acceso de escritura, ya que eso le daría permiso a un atacante para realizar modificaciones en otras zonas del sistema operativo escribiendo archivos o claves de registro.

Microsoft ya ha solucionado el fallo en el último Patch Tuesday

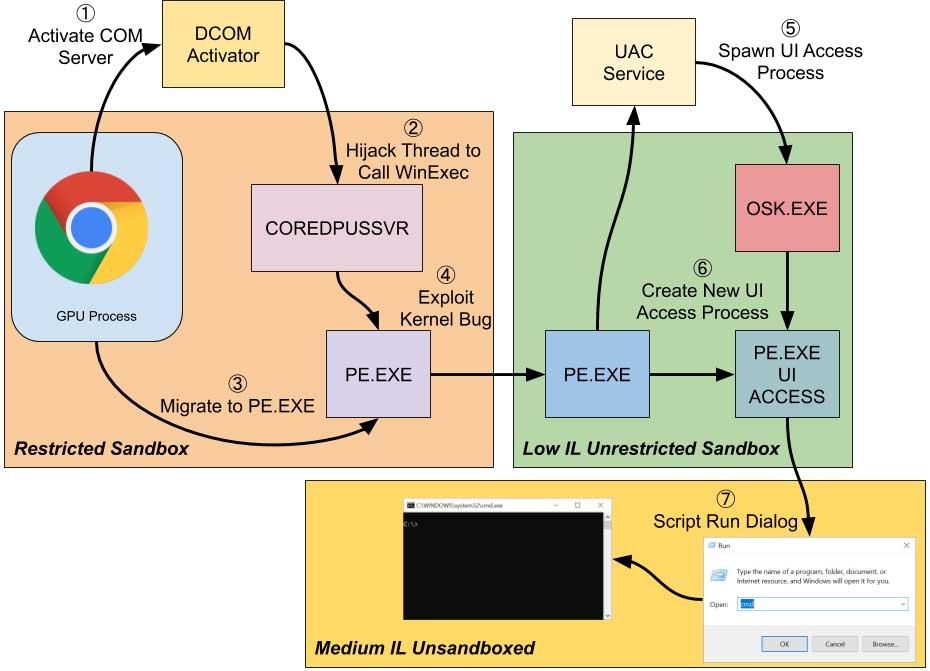

Tras May 2019 Update, un fallo hacía que un atacante pudiera hacer que una aplicación con un cierto nivel de integridad ejecutase código a un nivel de integridad diferente, pudiendo saltarse el sandbox. Google demostró que era posible saltarse el aislamiento en Chrome para realizar modificaciones. También utilizaron otras vulnerabilidades conocidas de Windows 10 para saltárselo con aún mayor facilidad.

Así, la cadena de ejecución final lleva casi 20 pasos para salirse del navegador, pero como se puede ver en el diagrama es posible hacerlo. El fallo de seguridad ha sido bautizado como CVE-2020-0981 y fue parcheado por Microsoft en el Patch Tuesday de abril, lanzado el pasado 14 de abril. Si estás al día con las actualizaciones, ya estarás protegido de la vulnerabilidad.

Esta vulnerabilidad demuestra que todo pequeño cambio que se haga en el sistema operativo debe analizarse en profundidad. Los caminos más cortos para salirse del sandbox tenían mitigaciones, pero esta nueva vía compleja no. De momento no se sabe cómo se introdujo el fallo en el sistema operativo, pero puede ser que alguien actualizase el código creyendo que era un error.