La seguridad es una de nuestras principales preocupaciones no solo en nuestra casa o cuando salimos a la calle, también en los distintos aparatos que usamos cada día. Entre otros, nuestros móviles o nuestros ordenadores. Están llenos de datos e información privada, de claves o información personal. Y es por eso que queremos evitar a toda costa que estos datos caigan en otras manos. Para proteger a los usuarios Microsoft cuenta con TPM, su tecnología de módulo de plataforma segura.

TPM de Windows 10 es una solución de Microsoft basada en hardware y en software que forma parte del proceso de inicio de un equipo y que protege nuestros datos impidiendo que nadie pueda acceder a la información almacenada. Son cada vez más usados los chips TPM y están físicamente separados de la CPU principal pero unidos al circuito principal del equipo. Así, cuando el software genera una clave o un certificado de datos cifrados, esta información se almacena en el TPM del ordenador o de la tablet y evita que algún ataque pueda recuperarla.

¿Qué es TPM?

TPM es Trusted Platform Module o, lo que es lo mismo, tecnología de módulo de plataforma segura. Un chip hardware que incluye varios mecanismos de seguridad física que permite que se proteja el equipo. El chip es un procesador de criptografía seguro “diseñado para realizar operaciones criptográficas”. Para lograrlo, incluye varios mecanismos de seguridad que hacen que, aunque haya malware o virus en tu equipo no supongan ningún riesgo ni alternaciones en el mismo.

Lo que nos permite la tecnología TPM de Windows o Módulo de Plataforma Segura (o de confianza) es conseguir almacenar claves cifradas para proteger la información. Su principal misión es almacenar claves o información cifrada sobre nuestras credenciales, lo que nos permitirá tener en un entorno mucho más seguro esta información, un entorno que no será accesible en la mayoría de los casos. Gracias a que se trata de un chip basado en hardware es mucho más complicado que alguien pueda acceder a nuestros datos, ya que estos no estarán en la memoria.

Desde 2016 es obligatoria la implantación de TPM 2.0 en el hardware de los ordenadores que utilicen Windows. Todos los fabricantes que lancen tabletas, móviles u ordenadores compatibles con Windows 10 tendrán que tener el módulo de seguridad TPM para conseguir la certificación correspondiente por parte de Microsoft.

Este cambio en los requisitos solicitados para la certificación del hardware supone una mejora de seguridad para el usuario final, algo en lo que Windows viene trabajando como podemos ver con otras medidas como Windows Defender o la autenticación en dos pasos. En este caso, la obligatoriedad de incluir TPM 2.0 en todos sus equipos responde a la necesidad por proteger nuestra información de posibles ataques externos.

Cuando utilizamos una aplicación de cifrado de disco completo, para mayor protección de nuestros archivos y datos en Windows, están usando el TPM para realizar estas operaciones. Al generar y almacenar las claves de cifrado en el propio chip y no en el disco duro, nos aseguramos de que, si alguien roba el disco y lo instala en otro ordenador, no funcionará. No podrá acceder a nuestros datos. Esta tecnología es similar a otras usadas por la competencia, como es el caso del chip Apple T2 que viene por defecto en todos los ordenadores de la marca de la manzana.

Qué es TPM 2.0 y para qué sirve

El TPM 2.0 es la segunda versión de este chip físico que hay en tu placa base y que suele encontrarse desactivado de forma predeterminada. Sirve para el almacenamiento físico de certificados, claves de cifrado y más procesando la información para que no sea robada. Es imprescindible para instalar Windows 11, por lo que si has accedido a TPM como te hemos comentado en el propio panel te hayas encontrado con la versión que tienes.

Si no es así y tienes la 2.0 no vas a tener que hacer nada en caso de necesitar actualizar a Windows 11. Si tienes la versión anterior, tendrás que activarlo desde la BIOS buscando los ajustes. Si tu ordenador es un modelo del 2016 en adelante no tendrás problema para ello, ya que lo tiene, pero los anteriores probablemente no.

Cómo saber si nuestro equipo es compatible

Para saber si nuestro equipo es o no compatible con TPM podemos hacerlo desde el propio ordenador siguiendo unos pasos muy sencillos. Lo primero que tendremos que hacer es abrir la ventana Ejecutar en Windows y después podremos buscarlo.

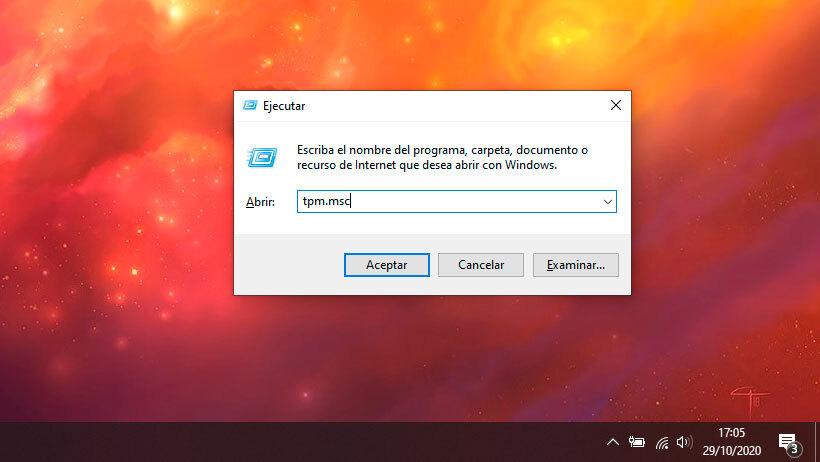

- Toca las teclas Windows + R en tu teclado

- Se abrirá la ventana Ejecutar en la esquina inferior izquierda

- Escribe tpm.msc

- Pulsa en Aceptar

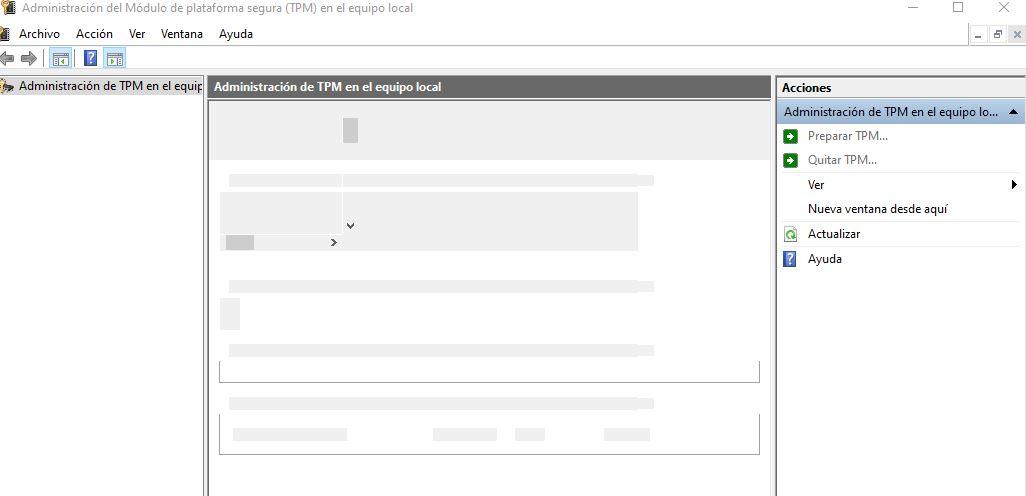

Así abrirás el módulo de plataforma segura TPM en el equipo local tal y como puedes comprobar en la captura de pantalla adjunta. Concretamente abrirás la ventana de gestión o configuración del TPM y veremos si es o no compatible. Puede que automáticamente se detecte desde la ventana de administración y puedas probar, actualizar, gestionar o ver los cifrados. Desde aquí podemos crear la contraseña, bloquear o permitir comandos o borrar el TPM. Podremos gestionar la seguridad “añadida” en el ordenador si aprendemos a manejar todas las funciones en esta ventana.

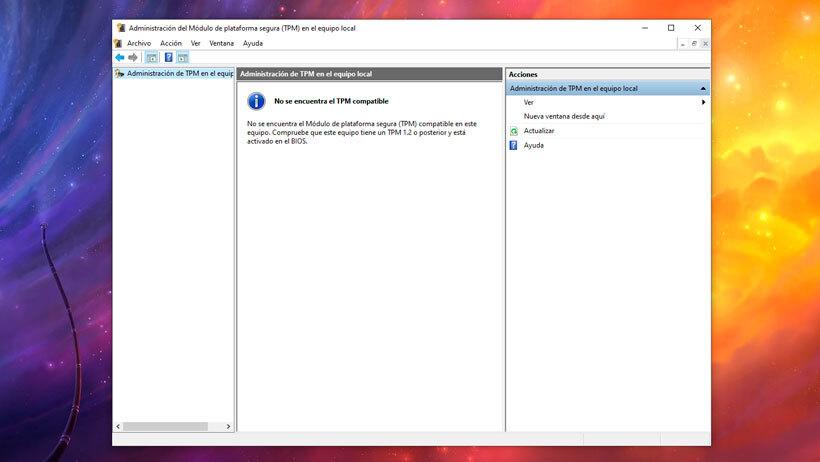

Puede que aparezca o que no. En el caso de que no tengas TPM en tu equipo verás que, al seguir los pasos anteriores, aparece “No se encuentra el Módulo de plataforma segura (TPM) compatible en este equipo. Comprueba que este equipo tiene un TPM 1.2 o posterior y está activado en el BIOS”. Si esto ocurre, reinicia el ordenador y entra en la configuración de la BIOS para saber si puedes activar o desactivar el módulo.

Cómo saber qué tipo de TPM tenemos

Una vez que sabemos si este es compatible o no, o sin saberlo, podemos descubrir si TPM se encuentra activado y la versión que usamos gracias al administrador de dispositivos. Para ello solo hay que dar a Inicio y Administrador de dispositivos o buscarlo. En la ventana tendrás que dar a Dispositivos de seguridad. Si ahí hay algo que pone Módulo de plataforma segura 2.0 es que tiene la versión 2.0.

También puedes obtener esta información recurriendo al Símbolo del Sistema. Solo busca esta palabra o CMD y ejecútala como administrador. Tendrás que escribir esto wmic /namespace:rootcimv2securitymicrosofttpm path win32_tpm get * /format:textvaluelist.xsl y dar a Enter. Si está activo pondrá IsActivated:InitialValue=TRUE. Con respecto a la versión pondrá algo como SpecVersion=2.0 o la que corresponda.

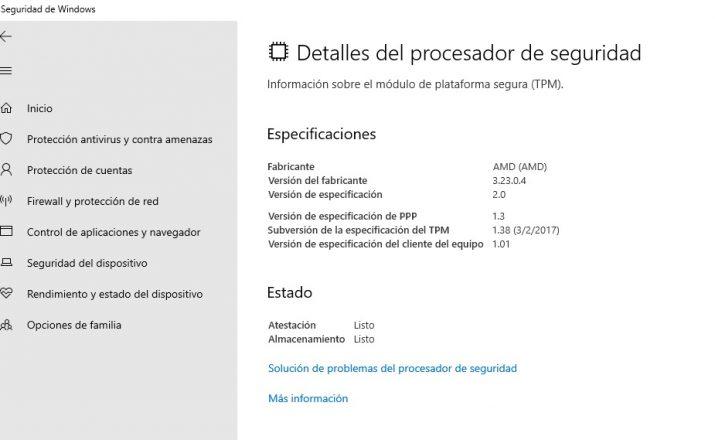

También puedes obtener esta información desde la Configuración de Windows. Deberás seguir los pasos que te comentamos a continuación:

- Ve a Menú de Inicio

- Desplázate al icono de engranaje de Configuración

- Ve a Actualización y Seguridad

- A la izquierda, ve hasta Seguridad de Windows

- Elige Seguridad del dispositivo en Áreas de Protección (centro de la pantalla)

- Dale a Procesador de Seguridad

- Te encontrarás con Detalles del procesador de seguridad

- Ahí encontrarás la información

Activar TPM en BIOS UEFI

Si nuestra placa base tiene el conector TPM seguro que tenemos una BIOS de tipo UEFI, ya que ambos van parejos en prácticamente la totalidad de las situaciones. Esto también significa que vamos a poder activar TPM en la BIOS y lo lograremos de la siguiente manera.

- Apagamos el ordenador y lo volvemos arrancar.

- Debemos estar atentos a la pantalla porque en algún momento leeremos un letrero del tipo Press (una tecla) to enter Setup o algo muy parecido. Esa es la tecla que debemos pulsar para entrar en la BIOS. Las habituales son Supr, F8, F9 o F12, pero dependiendo de que BIOS tengamos puede variar. Si no identificas que letra es, cuando veas que sale el letrero pulsa la tecla Pause y así el arranque se detendrá mientras la mantengas pulsada.

- Una vez veamos que tecla es, la pulsamos al arrancar el ordenador, justo en el momento en el que sale en la pantalla.

- Ahora ya estaremos dentro de la BIOS y es el momento de buscar el apartado TPM, algo que dependiendo del fabricante puede variar de lugar a otro, aunque lo normal es estar en alguna sección tipo Seguridad o algo parecido.

- Si ya lo hemos encontrado tan solo queda activar la opción y salir guardando de la BIOS, que normalmente es pulsando F10.

Beneficios de usar un equipo con TPM

Son muchos los beneficios de trabajar en una máquina que tiene instalado un chip TPM, como especifica Windows. En muchos de nuestros trámites personales habituales será importante, pero también lo será, además, si utilizamos características más avanzadas o de empresa. Por ejemplo, si hacemos gestiones con la administración que requieran certificados, firmas electrónicas o demás soluciones criptográficas, protege los valores del PIN para usar un certificado. También protege el equipo ante ataques, ya que ante un peligro no se puede copiar del dispositivo la clave privada asociada al certificado.

Usar un equipo con TPM nos va a servir para obtener una seguridad similar a la de las tarjetas inteligentes físicas, sin deber tener un lector de estas. Y, como hemos visto, también será importante en el caso de que usemos aplicaciones del tipo BitLocker o Windows Hello para empresas. En definitiva, estar seguros de que nuestros datos cifrados no corren peligro siempre otorga un plus de tranquilidad y por eso Microsoft se ha querido asegurar, obligando a los fabricantes que quieran usar Windows 10, a instalar esta tecnología.

Vulnerabilidades de TPM

Existen dos vulnerabilidades reconocidas desde Microsoft para los chips TPM en Windows relacionados con el acceso a información protegida.

Protectores BitLocker basados en TPM

Las operaciones de BitLocker de sellado y eliminación de sello en TPM pueden tener una vulnerabilidad de seguridad en algunos de los modelos. Estas operaciones de BitLocker para proteger el volumen del sistema operativo han sido afectadas en los casos en los que la versión del firmware de TPM era 1.0.

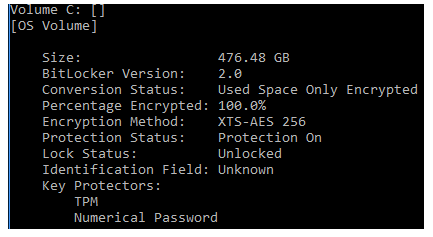

Para conocer la versión del firmware que disponemos en nuestros chips TPM tendremos que abrir el Símbolo de sistema y ejecutar “manage-bde -status <[letra del volumen de unidad donde está el sistema operativo]>”

De esta manera veremos la información de encriptado de la información de acceso alojada en nuestro sistema TPM y la protección de contraseñas seguras. En el caso de la imagen vemos que la versión del firmware de TPM es 2.0 por lo que el sistema no corre ningún riesgo de vulnerabilidades contra la protección mediante BitLocker. En caso de disponer el firmware 1.0 seguiremos estos pasos para corregir la vulnerabilidad:

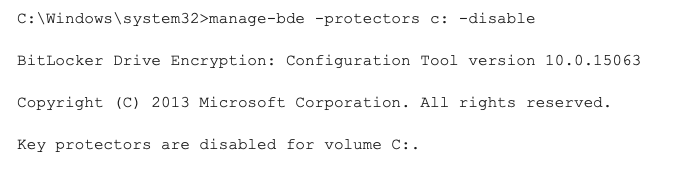

- Suspendemos la protección de BitLocker ejecutando este comando en el Símbolo de Sistema como administrador del equipo: manage-bde protectors <[letra del volumen del SO]> -disable.

- Quitamos el TPM desde el Centro de Seguridad Windows Defender, para ello vamos a Seguridad del dispositivo / Detalles del procesador de seguridad y pulsamos en Solución de problemas del procesador de seguridad y luego en Borrar TPM.

- Reiniciar bastará para que la protección BitLocker se reactive. En Windows 7 deberemos ejecutar en el Símbolo de sistema como administrador del equipo: manage-bde -protectors <[letra del volumen donde se encuentra el SO]> -enable

Tarjeta inteligente virtual y TPM

También se ha reconocido oficialmente otra vulnerabilidad referente a la tarjeta inteligente virtual (VSC) que almacena las claves de seguridad en TPM. Para corregir esta vulnerabilidad es importante obtener las claves BitLocker o el cifrado del dispositivo primero. Si hubiese algún problema a la hora de actualizar el firmware TPM necesitaríamos la clave de recuperación.

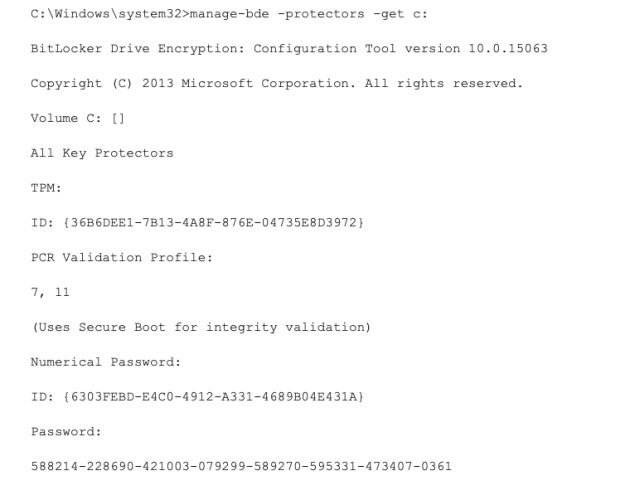

Para mostrar la clave de recuperación de BitLocker y cifrado del dispositivo para un volumen único habría que ejecutar este script (imagen superior) en el Símbolo de sistema como administrador del equipo. Si tanto BitLocker o el cifrado del dispositivo están habilitados tendremos que suspenderlos ejecutando este otro Script.

Una vez actualizado el Firmware del sistema TPM se eliminarán las claves débiles con las herramientas proporcionadas por el OEM y se asignarán unas nuevas.

¿Puedo borrar el TPM?

No estamos hablando de quitarlo de nuestro ordenador, pero sí puedes borrar las claves del TPM en algunos casos. Por ejemplo, como preparación previa de nuestro equipo antes de realizar una instalación de un nuevo sistema operativo. En ese caso, podremos borrar todas las claves almacenadas en el TPM para que la instalación sea limpia y el nuevo sistema operativo pueda implementar todas las funcionalidades basadas en esta tecnología de seguridad. Borrar el TPM lo va a reestablecer a un estado sin propietario, por lo que, al iniciarse de nuevo, Windows 10 tomará posesión de este otra vez.

Debemos tener en cuenta que borrar estas claves hará que perdamos claves y datos protegidos por el TPM, como inicios de sesión, PIN o tarjetas inteligentes virtuales, por lo que nos tenemos que asegurar primero de tener copias de seguridad o de recuperación de esos datos. Y también que no debemos hacerlo en un ordenador que no sea de nuestra propiedad, si estamos en el trabajo o en la universidad, por ejemplo.

El proceso para realizar este borrado es muy sencillo. Abrimos la aplicación de Windows Defender. Hacemos clic en Seguridad del dispositivo, entramos en Detalles del procesador de seguridad (donde podremos ver la información del TPM o su estado por si la necesitamos para cualquier otra comprobación), buscamos la opción de Solución de problemas del procesador de seguridad y, una vez dentro, hacemos clic en Borrar TPM. Tras esto, nos pedirá que reiniciemos el equipo para finalizar la tarea.

Si abres la propia aplicación desde ejecutar, como te hemos comentado anteriormente, te encontrarás con que hay una opción que se llama ‘Quitar TPM’ en la derecha. Si le das, te dirá que puedes borrar el TPM dando a Reiniciar desde esa misma pantalla. Al hacerlo, se aplicarán los cambios de configuración necesario para borrarlo. Al hacerlo desde aquí se van a perder todas las claves TPM, por lo que solo debes hacerlo si lo indica el administrador del sistema.

¿Se puede actualizar a Windows 11 sin TPM 2.0?

Una de las grandes polémicas que trajo consigo la actualización de Windows 11 es que Microsoft comenzó a poner numerosas trabas a la hora de instalar su sistema en equipos que no disponen de este chip de criptografía.

Microsoft recomienda actualizar a Windows 11 únicamente si tenemos un equipo con soporte de TPM 2.0. Este requisito es cuestión de seguridad, y como hemos dicho más arriba, prácticamente todos los equipos que se han vendido durante los últimos años cumplen este requisito. De hecho, este chip viene por defecto en todo equipo fabricado después de 2014.

Dicho esto, sí, debes saber que puedes instalar Windows 11 en un equipo que no dispone de TPM 2.0. No es recomendable, pero saltarse la limitación no es del todo complicado.

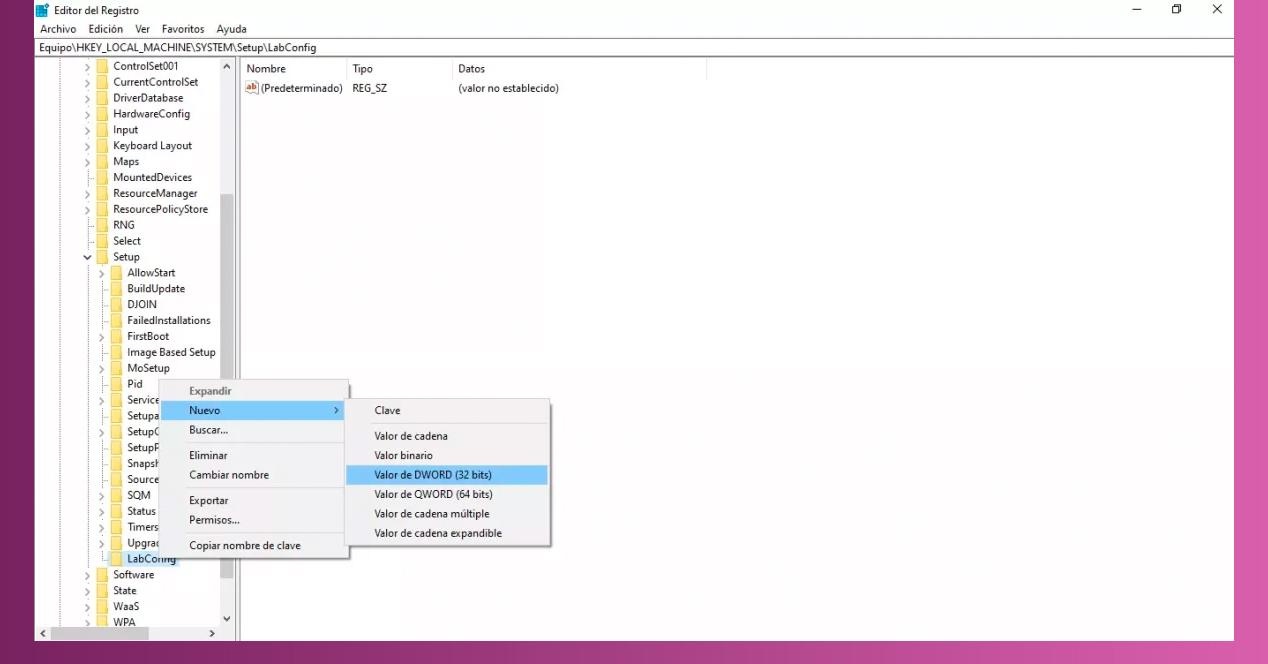

Si quieres hacer una instalación usando una unidad de medios oficial, lo que tienes que hacer es acceder al Editor del Registro de Windows 10. Para ello, pulsa la tecla ‘Windows + R’ y escribe ‘regedit’. Acto seguido, localiza la siguiente clave:

HKEY_LOCAL_MACHINESYSTEMSetup

Ahora, crea una nueva carpeta y llámala ‘LabConfig‘. Entra dentro de ella y genera los siguientes valores:

- BypassTPMCheck (Valor: DWORD de 32 bits; Información del Valor: 1)

- BypassRAMCheck (Valor: DWORD de 32 bits; Información del Valor: 1)

- BypassSecureBootCheck (Valor: DWORD de 32 bits; Información del Valor: 1)

Para hacer la instalación desde cero, lo ideal es que busques un archivo de medios que ya venga modificado. No obstante, te volvemos a recordar que no es recomendable instalar Windows 11 en una máquina que no tiene soporte de TPM 2.0.

Instalación del módulo TPM

Pese a que como hemos visto más arriba, la condición de disponer de TPM es un requisito que podemos saltarnos, si nuestro ordenador no dispone de un módulo TPM podemos adquirir uno e instalarlo en su espacio correspondiente en la placa base especialmente pensado para ello. Avisar de antemano que no es una labor tan sencilla como buscarlo en una web de venta de componentes y comprarlo, si no que debes saber el tipo de placa base que dispone tu PC, así como el módulo TPM que más te conviene. Salvo que seas un usuario avanzado, lo más conveniente será que acudas a un experto que te ofrezca servicio técnico al respecto y así te evites complicaciones o problemas que puedan surgir.

Si por otro lado te atreves a hacerlo por tu cuenta, como siempre a la hora de instalar un nuevo componente interno en el PC, lo más conveniente será que el PC esté completamente apagado y desconectado de la corriente. Y una vez que hayamos instalado dicho módulo tendremos que activarlo desde la BIOS o UEFI del sistema tal y como os hemos explicado en párrafos anteriores. Algo que va a cambiar si se trata de Intel o de AMD. Una vez tengamos instalado el módulo TPM 2.0 podremos ejecutar Windows 11 en nuestro PC sin problemas (siempre que cumplamos el resto de requisitos que pide Microsoft en cuanto a hardware), y además tendremos acceso a tecnologías de virtualización de Intel en los procesadores que lo soporten, pero que requieren de este módulo para funcionar.