Solemos trabajar con información importante, privada y confidencial que no queremos que llegue a manos de cualquier persona y que pueda usarla en nuestra contra. Información personal, información confidencial de trabajo, estudios, investigaciones… Hay documentos que no queremos compartir o poner en peligro. Además, no siempre trabajamos en un ordenador propio, sino que compartimos espacio u oficina con otras personas y queremos que nuestros documentos no estén al alcance de cualquiera. En este caso, lo mejor es encriptar los archivos que utilizamos para que nadie pueda acceder a ellos sin nuestro permiso.

Antes de saber cómo podemos encriptar todos los programas o cifrar nuestros archivos, conviene que tengamos en cuenta algunos aspectos importantes a la hora de utilizar este método o si merece la pena o qué tipo de contenidos podemos cifrar o encriptar.

Como hemos dicho, en los próximos párrafos te explicaremos cómo podemos encriptar o cifrar programas y qué herramientas debemos usar pero antes debes tener claro qué es encriptar o cifrar y también debes tener claro que hay diferentes tipos de cifrado que podemos y con diferencias entre sí en sus características dependiendo lo que necesites.

¿Qué es encriptar o cifrar?

Según la Real Academia Española, encriptar o cifrar es “transcribir con guarismos, letras o símbolos, de acuerdo a una clave, un mensaje o texto cuyo contenido se quiere proteger”. Es decir, proteger nuestros archivos o carpetas con documentos para que nadie acceda sin nuestro permiso y pueda ver lo que hay. Cifrar consiste en utilizar un algoritmo de cifrado y con una clave o contraseña que alteran el origen de los datos de un documento o carpeta de modo que no puedan ser leídos por un tercero en caso de que este llegue a ellos.

En el caso de encriptar documentos en un ordenador, solemos utilizar casi siempre el cifrado por bloques de tipo AES (Advanced Encryption Standard) Se trata de un tipo de cifrado simétrico que utiliza un algoritmo en el que los archivos se cifran con una contraseña y se descifran con esta misma clave. Utilizando una contraseña podrás devolver los datos a su estado original y ver el contenido. Si tienes un disco duro cifrado o un pendrive cifrado, por ejemplo, cuando guardes o copies un archivo a ese disco, se cifra automáticamente y se descifra o desencripta en el momento en el que lo sacas del disco que está cifrado.

El cifrado de datos es algo habitual en los formatos digitales por los que viaja la información. Independientemente de si se trata de usuarios particulares e individuales o grandes compañías, la mayoría de información con contenidos delicados suele viajar encriptada. Nuestros chats en aplicaciones de mensajería van cifrados de extremo a extremo, solo los usuarios pueden acceder al contenido de las conversaciones. De igual manera, aunque con algoritmos más avanzados, las compañías que albergan datos personales, bancarios, etc. en sus servidores (tiendas online, banca electrónica, almacenamiento en la nube, etc.) también almacenan todos los datos con elevados niveles de seguridad para que no puedan ser rastreados y extraídos.

La información encriptada mediante un algoritmo necesita de una clave especial para poder descomprimir la información (desencriptarla), esta clave puede ir acompañando al bloque de información para ser utilizada, o enviada directamente al servidor del destinatario.

Tipos de cifrado

Aunque nos ha quedado claro qué es cifrar o encriptar programas o documentos, no solo existe un método y hay varios tipos de cifrado diferentes que podemos tener en cuenta y que tienen diferencias entre sí, dependiendo del que queramos utilizar. Existen diferentes tipos de cifrado según sus claves:

- Cifrado simétrico: Es el que utiliza la misma clave para cifrar y descifrar el mensaje. Por lo tanto, deben conocerla tanto el emisor como el receptor.

- Cifrado asimétrico: Se basa en el uso de dos claves, una pública y otra privada. La clave pública se puede compartir con aquellas personas a las que vamos a enviar un archivo cifrado, mientras que la clave privada es la que no se debe desvelar nunca.

La principal ventaja del cifrado simétrico es que es mucho más rápido, por lo que, si necesitamos cifrar gran cantidad de información, el uso de este tipo de cifrado será mucho más sencillo. En lo que a seguridad se refiere el cifrado asimétrico permite enviar, de forma segura, claves públicas a terceros, mientras que la clave privada siempre permanece con el usuario. Por su parte, el cifrado simétrico no es tan seguro ya que el hecho de facilitar la misma clave supone un riesgo. Ahora bien, dentro de cada uno de estos tipos de cifrado, se puede hacer otra clasificación en función del algoritmo que se utilice, en el caso del cifrado simétrico el más popular y utilizado es AES, mientras que en el asimétrico son RSA y DSA.

Además, también existe el cifrado AES. El Estándar de Cifrado Avanzado (Advanced Encryption Standard, o AES), lo utilizan los gobiernos y las organizaciones de seguridad, así como las empresas privadas para las comunicaciones clasificadas. AES utiliza un cifrado de clave simétrico. Alguien en el extremo receptor de los datos necesitará una clave para decodificarlos.

AES se diferencia de otros tipos de cifrado en que cifra los datos en un solo bloque, en lugar de como bits de datos individuales. Los tamaños de bloque determinan el nombre de cada tipo de datos cifrados AES:

- AES-128 cifra bloques de un tamaño de 128 bits.

- AES-192 cifra bloques de un tamaño de 192 bits.

- AES-256 cifra bloques de un tamaño de 256 bits.

Además de tener diferentes tamaños de bloque, cada método de cifrado tiene un número diferente de rondas. Estas rondas son los procesos de convertir un fragmento de datos tipo texto en datos cifrados o texto cifrado. AES-128, por ejemplo, usa 10 rondas y AES-256 usa 14 rondas.

La mayoría de las herramientas de datos disponibles en el mercado hoy en día utilizan cifrado AES. Incluso aquellos que te permiten utilizar otros métodos con sus programas recomiendan el estándar AES. Funciona en muchas aplicaciones y sigue siendo el método de cifrado más seguro y aceptado por su precio. De hecho, probablemente lo estés usando sin siquiera saberlo.

Los mejores programas para cifrar documentos

Sea cual sea el documento que estás utilizando, hay programas encargados de cifrarlos para que estén protegidos y que tu información siga siendo confidencial. Esto es útil si tienes datos privados que no quieres que nadie vea o si vas a subirlos a una solución de almacenamiento en la nube y quieres mejorar aún más la privacidad. Sea como sea, hay programas para encriptar documentos por los que no tendrás que pagar nada y que son compatibles con todo tipo de sistemas operativos. Programas que podemos usar para encriptar en Android, en iOS o en Windows.

De momento, te vamos a hablar de los mejores que, además, son gratuitos o que disponen, como poco, de una versión gratis que te aporte un rendimiento a la altura de las circunstancias que no te presione para hacerte con una cuenta de pago.

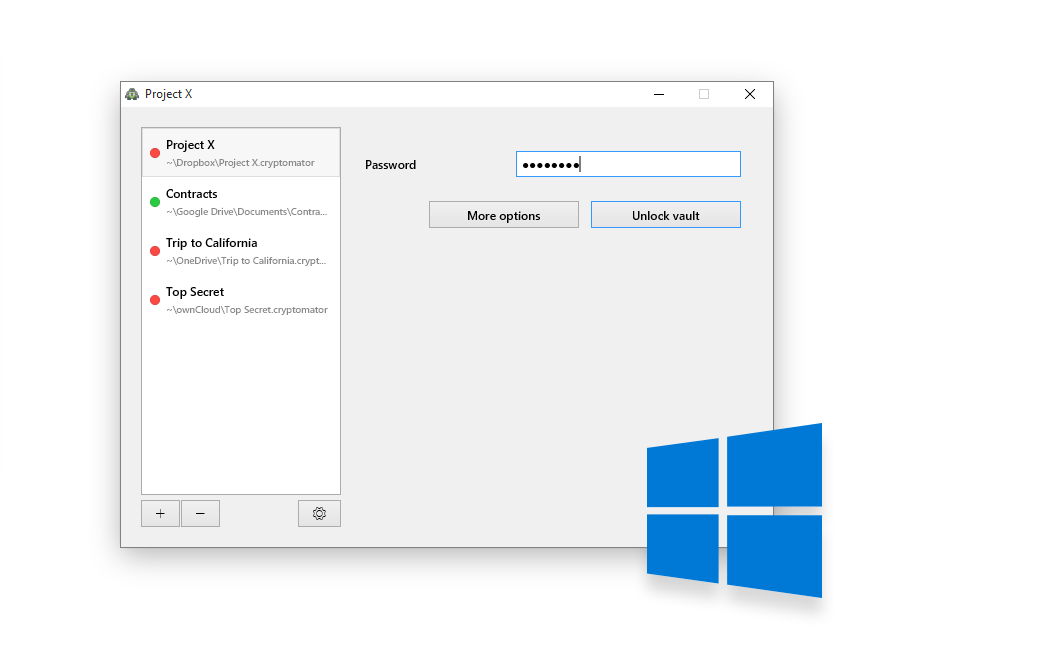

Cryptomator

Una de las mejores herramientas gratuitas para cifrar o encriptar es Cryptomator, un software sencillo, de código abierto, que no requiere ningún tipo de registro y es compatible con la mayoría de sistemas operativos como Windows, macOS, Linux o Android o iOS para teléfonos móviles. Lo que nos permite Cryptomator es crear una especie de gran carpeta cifrada con protocolo AES, como si se tratase de una caja fuerte, y a la que nadie puede acceder sin nuestro permiso. En esta “caja” podrás meter todo tipo de archivos que no quieres que nadie los vea sin el código correcto de desbloqueo.

La ventaja de Cryptomator es que no sólo te permite crear una carpeta protegida en tu ordenado de forma local, sino que también puedes hacerlo en Dropbox o en Google Drive y tendrás sincronizados los documentos guardados en el almacenamiento en la nube sin que nadie pueda leerlos sin tu permiso. Para ello puedes comenzar entrando en su web para comenzar a usar el programa. Otra de las principales ventajas es que podrás descargarlo para tu teléfono móvil con las aplicaciones de iOS y Android que puedes encontrar en Google Play aquí y en la tienda de apps de iPhone, aunque en este caso tendrás que pagarlo.

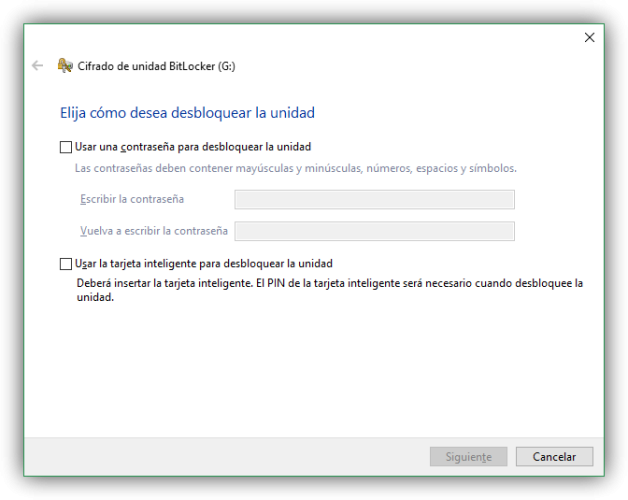

Bitlocker

BitLocker es la herramienta que ofrece Microsoft si tienes una versión de Windows de tipo Profesional o Enterprise y te permite cifrar cualquier tipo de archivo o contenido: del disco duro interno de tu ordenador o de discos de arranque, pero también cifrar un USB que conectes o de discos duros externos que quieras o necesites utilizar. En este caso, BitLocker utiliza XTS-AES con una clave de 128 bits para discos internos o de datos o un algoritmo AES-CBC con clave de 128 bits para discos externos. No obstante, esto se puede cambiar para que sea AES-XTS 256 bits, aunque debes tener en cuenta que en las actualizaciones iniciales de Windows 10 y sistemas operativos anteriores (como Windows 8.1, Windows 8 o Windows 7) no será compatible con este tipo de cifrado.

Si tienes una versión de Windows 10 (que no sea la edición Home) puedes activar el cifrado del dispositivo fácilmente, según puedes leer en la propia página web de Microsoft. Simplemente inicia sesión en Windows con la cuenta de Administrador, ve al botón de Inicio y sigue estos pasos:

- Abre Inicio

- Ve a Configuración

- Accede a Actualización y seguridad

- Ve a Cifrado de dispositivos

- Selecciona la opción “Activar”

También podrás activar el cifrado de dispositivo de BitLocker estándar:

- Inicia sesión con cuenta de administrador

- Ve al botón de Inicio

- Busca Sistema Windows

- Elige Panel de control

- Selecciona Sistema y seguridad

- Elige Cifrado de unidad BitLocker

- Selecciona Administrar BitLocker

- Activa BitLocker

- Sigue las instrucciones que te indica el programa

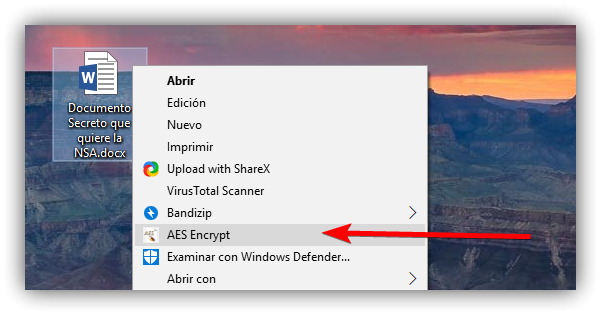

AES Crypt

AES Crypt es un software de encriptación que puedes usar en macOS, Linux o Windows y que es totalmente gratuito y de código abierto. Una vez que descargas la herramienta en tu ordenador, se integra con el menú así que siempre la tendrás a mano para encriptar cualquier archivo sin ningún tipo de complicación. Es decir, una vez que descargas e instalas este software y pulsas sobre el botón derecho de cualquier archivo, verás que aparece entre las opciones y que puedes añadir la contraseña. Es muy sencillo de manejar y creará un nuevo archivo, cifrado con la clave que has elegido, que podrás usar para lo que necesites.

Para leer archivos con AES Crypt el funcionamiento es el mismo que para cifrar o encriptar: haz clic derecho sobre el documento en cuestión, se abrirá el menú con opciones y podrás elegir este software. Una vez que lo elijas, introduce la contraseña que tenía el archivo y estará listo para abrirlo, leerlo o editarlo como quieras. El archivo con el código fuente está disponible para todo aquel desarrollador que le interese trabajar con esta aplicación. Aunque la descarga de la misma está disponible para Windows en versiones de 32 y 64 Bits, para Android, iOS y macOS y también las versiones desarrolladas para Linux y en Python. Lo puedes encontrar en su web.

File Lock PEA

Es es un programa bastante sencillo de utilizar con el que podremos encriptar y proteger nuestros archivos. Gracias a él podremos cifrar con contraseña los ficheros que queramos, para protegerlos de miradas indiscretas. Tiene un sistema que nos parece muy interesante, puesto que no deja rastro en el ordenador cuando los desbloqueamos, para que nadie sea capaz de localizar la clave.

Es un programa portable que no necesita que lo instalemos en Windows, basta con descargarlo en su web y ejecutarlo. Además, File Lock PEA permite desencriptar archivos o carpeta concretos de forma temporal para que nos aseguremos que, después de su uso, se vuelva a encriptar y prohibir el acceso a terceros. Es compatible con la mayoría de servicios de almacenamiento en la nube de manera que podemos subir cuantas versiones del archivo deseemos que la información permanecerá encriptada durante todo el proceso de subida y bajada.

File Lock PEA oculta muchos metadatos, incluido el nombre del archivo que lo oculta mediante el encriptado en archivos comprimidos .ZIP. Para incluir una capa más de seguridad, este programa desarrolla un teclado virtual integrado en la pantalla para que ningún Keylogger pueda rastrear tu contraseña. Está disponible para Windows, Linux y macOS.

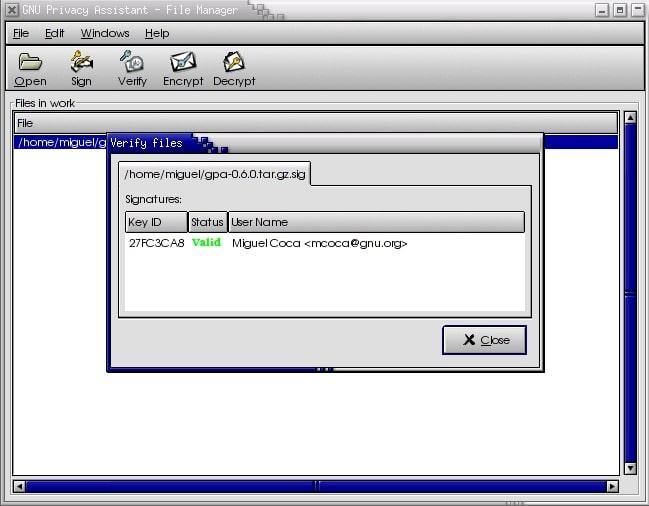

GNUPG

Es un completísimo programa para defender nuestros archivos contra los demás. Es capaz de cifrar todos nuestros ficheros, además de las comunicaciones que realizamos vía Internet mientras lo estamos usando, convirtiendo la sesión en un auténtico búnker. Para su descarga solo tienes que hacer clic aquí y acceder así a su web.

Nos permite tener cifrados de todo tipo, desde individuales hasta incluir unidades completas en el cifrado, por lo que la protección será total. Una de sus grandes ventajas es que es un programa de código abierto, pero lo peor que tiene es que solo podemos utilizarlo desde la línea de comandos. Aun así, es una de las opciones más completas que hay en la actualidad y de los más seguro que podemos encontrar en la red. El hecho de ser una herramienta para utilizar desde la línea de comandos permite que sea integrada fácilmente en otra aplicaciones, aunque es cierto que se necesitan conocimientos avanzados para configurarla correctamente.

Esta aplicación es completamente gratuita y fue lanzada en 1997. De hecho, al ser de código abierto es software libre que permite ser usado, modificado y compartido con total libertad siempre bajo condiciones de licencia GNU. También permite el uso de TPM con GnuPG 2.3 o la tarjeta OpenPGP en dispositivos móviles en el UbuntuPhone BQ E4.5.

Otros programas recomendados

Como te decíamos, no todos los software más recomendables se pueden descargar gratis. Hay algunas alternativas por las que hay que pagar, pero que resultan tan eficientes que es imposible no recomendarlas. A continuación te hablamos de esas herramientas con las que podrás conseguir lo que buscas en el caso de que las anteriores opciones no te hayan terminado de complacer.

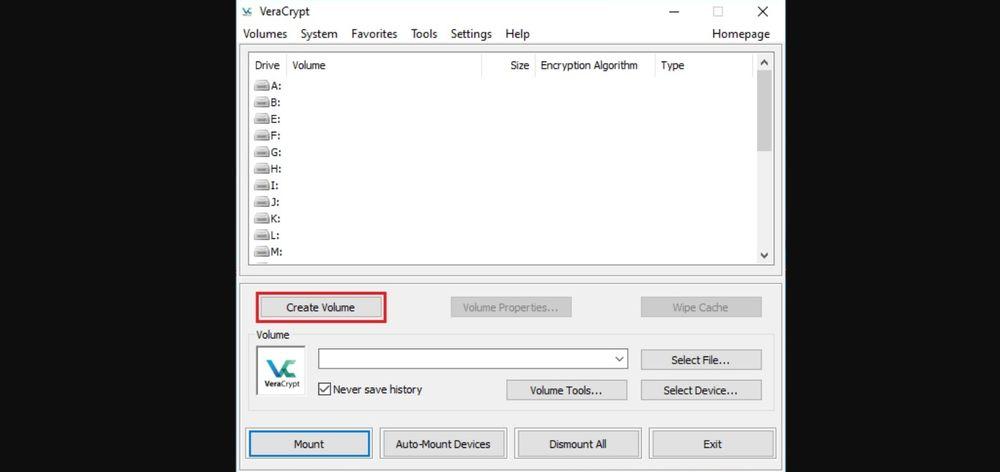

VeraCrypt

Para muchos usuarios, VeraCrypt es la mejor opción a la que recurrir, pero son tantos los programas de cifrado que es difícil elegir entre ellos. No obstante, aunque no lo hemos incluido entre los mejores, te queremos recomendar este software debido a que también ofrece un rendimiento de alta eficacia, con grandes posibilidades y una estructura de código abierto que garantiza que puedas aprovecharlo sin hacer ningún pago.

Es posible que te suene su estilo, ya que lo que hicieron en su momento los desarrolladores de esta herramienta fue partir de la base que había dejado TrueCrypt antes de cerrar. Este programa llegó a gozar de mucha popularidad, así que VeraCrypt, como sucesor, también aporta un alto nivel de garantías. No obstante, el funcionamiento no es exactamente el mismo y se han ido incorporando novedades que no estuvieron disponibles antes.

Uno de los rasgos más importantes de esta herramienta se encuentra en que da capacidad para que puedas cifrar prácticamente todo lo que se te ocurra, desde archivos hasta unidades completas de tu ordenador, dispositivos USB como memorias externas o discos duros. En este sentido, tiene una importante serie de similitudes con BitLocker, opción de la que ya te hemos hablado. Las limitaciones en el acceso a BitLocker pueden hacer que esta alternativa se convierta en tu opción ideal, en especial por la presencia de funciones avanzadas como la creación de discos duros virtuales con la máxima seguridad.

Además de esto, si te preocupa la seguridad y tener claro que estarás utilizando una herramienta totalmente privada, te alegrará saber que los responsables de VeraCrypt han sometido la herramienta a multitud de controles y certificaciones. Eso ha ayudado a que sea uno de los mejores programas para las personas que quieran cifrar sus archivos sabiendo que, en todo momento, mantendrán la seguridad de los mismos y de sus ordenadores.

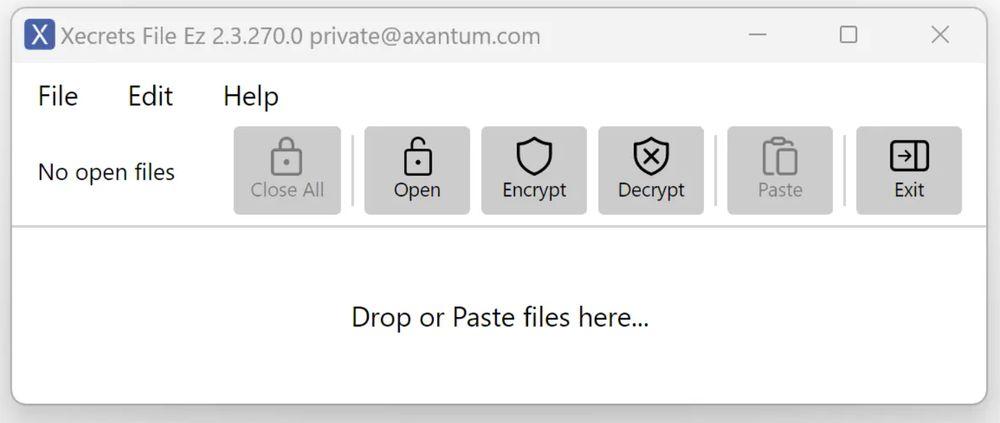

Xecrets File Ez

Otra herramienta de código abierto y gratuita para cifrar archivos en Windows, Linux y macOS. Se trata de un programa muy sencillo y ligero que ofrece a los usuarios la manera de cifrar sus ficheros bajo el estándar AES pero en este caso de 128 bits. Una protección que para muchos puede ser suficiente y que facilita mucho las cosas puesto que se integra perfectamente en el sistema operativo de Microsoft.

De esta manera, es posible cifrar cualquier archivo desde el propio menú contextual o abrir los ficheros que han sido cifrados de una manera fácil, simplemente con hacer doble clic sobre cualquiera de ellos. Este programa tiene una versión gratuita, pero también puedes llegar a hacer el pago de una edición Premium con más funciones y capacidad.

Como se explica en su web, se basa en la herramienta AXCrypt, la cual ha dejado de estar disponible. No obstante, ocupa su lugar manteniendo todo el entorno y características, por lo que los usuarios no encuentran muchas diferencias entre ambas propuestas. Si no te acabas de convencer a esta herramienta y quieres usar el software tal y como era antes, tu mejor opción es realizar la descarga de Xecrets File Classic. Este programa mantiene lo visto en AXCrypt en la última versión que llegó a protagonizar. Con la versión de pago del programa podrás crear cuentas de recuperación, compartir claves, válido para aplicaciones móviles, gestión de contraseñas, limpieza de archivos, generador de contraseñas seguras y soporte técnico los 365 días del año.

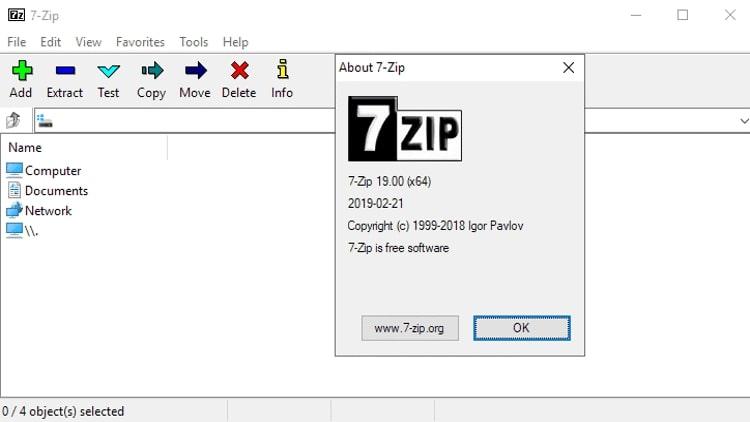

7-ZIP

Aunque no es una herramienta propiamente dicha para cifrar archivos almacenados en nuestro equipo, sino que es un compresor y descompresor de archivos, 7-ZIP cuenta con la posibilidad de poder cifrar los datos que se quieran utilizando el estándar AES de 256 bits.

De esta manera, tendremos dos herramientas en una, un compresor y descompresor de archivos y un software que nos permite cifrar aquellos ficheros que guardan información confidencial o personal. Por lo tanto, aunque no es la manera más profesional para proteger nuestros datos, nos puede aportar una capa más de seguridad para que nadie pueda acceder a ellos poniendo una contraseña. Al igual que otras aplicaciones mencionadas podemos descargar esta aplicación aquí bajo licencia GNU pública que nos permite utilizar, modificar y distribuir la aplicación bajo las condiciones mencionadas.

Es compatible con archivos de extensión 7Z, XZ, BZIP2, GZIP, TAR, ZIP y WIM para poder comprimir y descomprimir. La encriptación con el estándar mencionado solo es posible con formatos 7Z y ZIP.

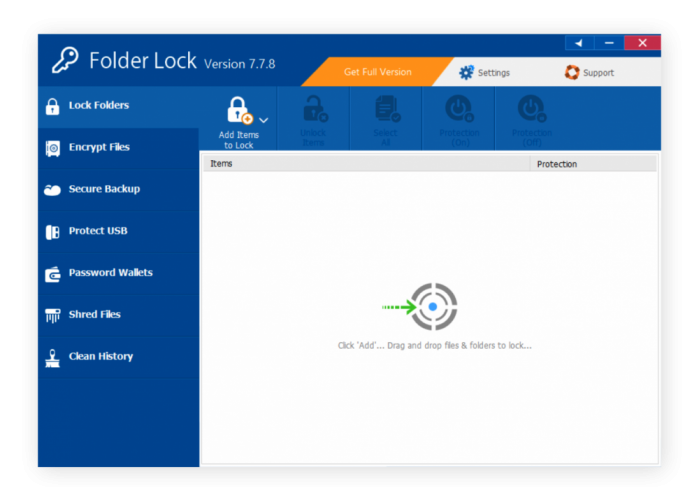

Folder Lock

Otra interesante opción para proteger nuestros archivos y carpetas con contraseña en Windows, es Folder Lock. Con este programa vamos a poder establecer una clave para cifrar nuestro contenido, o lo que ellos llaman un “locker”, que no es más que una carpeta segura que va a contener determinados contenidos, para darles a estos una capa extra de seguridad. Una vez hayamos protegido nuestra carpeta, esta se mantendrá oculta en su ubicación, y sólo podremos acceder a ella a través del programa.

Folder Lock incluye, además, un potente eliminador de archivos, y es capaz de crear copias de seguridad súper seguras en la nube. Además, para proteger los archivos no hace falta que llevemos a cabo complicadas tareas de cifrado. Simplemente los llevaremos hasta Folder Lock, y listo. También vamos a poder proteger un USB y otros dispositivos portátiles, convirtiendo nuestros archivos y carpetas en ejecutables que sólo podremos abrir a través de nuestro programa, además de poder grabarlos en CD o DVD protegidos con contraseña. Otra herramienta interesante de la que dispone Folder Locker, es el gestor de contraseñas, donde vamos a poder tener de forma segura y ordenada, todas nuestras claves, de tarjetas de crédito, correo, bancos, móvil, y cualquier cosa que no quieres que se te olvide. Dispone de versión de prueba gratuita a la que puedes acceder en su página, y una versión de pago si quieres sacar partido al programa sin limitaciones.

Cifrar archivos en Word

Si tienes algún documento en Word que necesitas proteger, puedes encriptar utilizando cualquiera de los métodos anteriores pero también podrás utilizar el método de encriptado de Microsoft Word para proteger el archivo. Una vez que hagas esto, sólo la persona que tenga la clave de cifrado o contraseña podrá acceder al contenido del documento y leerlo así que es especialmente importante en casos de archivos privados que no quieres que nadie vea.

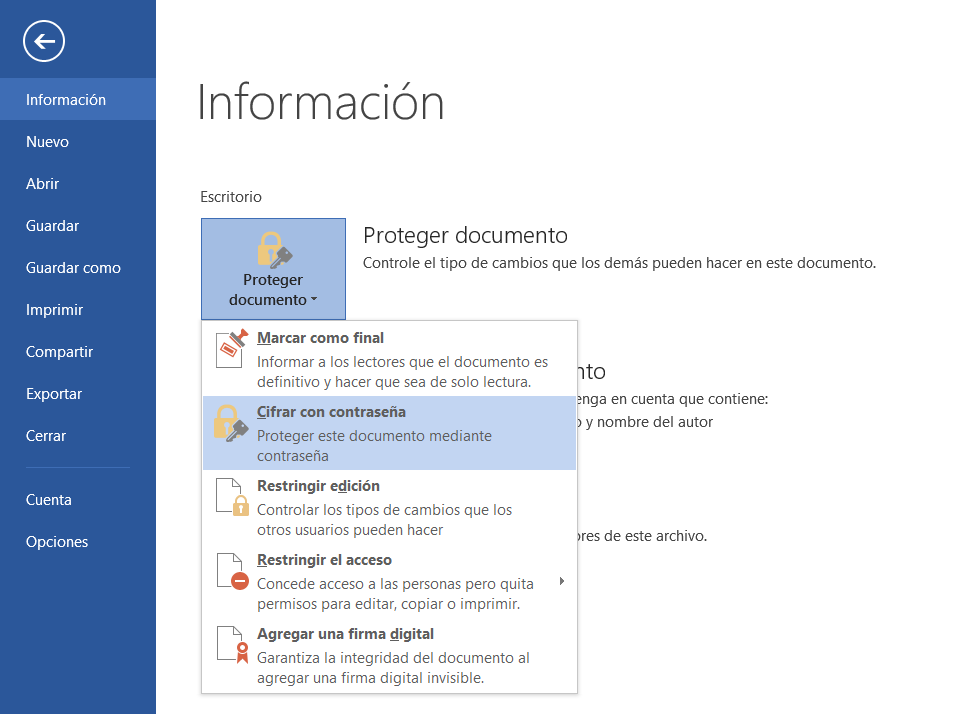

Cómo cifrar documentos en Word

Para encriptar un documento, tendrás que seguir unos pasos muy simples y lo protegerán con contraseña:

- Abre el archivo que quieres proteger

- Ve al apartado “Archivo” en la esquina superior izquierda

- Abre Información

- Haz clic en “Proteger documento”

- Elige la opción “Cifrar con contraseña”

- Escriba una clave que quieras

- Confirma de nuevo la clave elegida

Una vez que hayas seguido estos pasos, tendrás que escribir la clave correctamente para acceder a este archivo de Word. Siempre podrás volver a desproteger el archivo siguiendo los mismos pasos y eliminando la clave que has escrito. Eso sí, para eliminar la contraseña tendrás que saberla ya que tendrás que hacerlo desde dentro.

Cómo romper el cifrado de Word

No es fácil romper la protección de un archivo de Word si tienes una de las versiones más recientes del programa. La mayor parte de trucos y aplicaciones dedicadas a romper el cifrado están basadas en versiones antiguas pero si tienes un archivo viejo en tu ordenador y quieres abrirlo ahora, puedes intentar alguno de estos trucos. Una de las formas más fáciles y sin instalar nada es insertar el archivo. Se trata de un truco que no te servirá en las versiones más modernas pero sí en las anteriores a Microsoft Word 2010 y no tendrás que saber la contraseña para leer el documento:

- Ve a Word y abre un documento en blanco

- Pulsa en la opción “Insertar…”

- Elige “Objeto”

- Pulsa en “Insertar texto desde archivo…”

- Busca el documento encriptado

- Acepta

- Se copiará el texto en el nuevo documento de Word

Como decimos, este truco no te servirá en versiones modernas del programa pero sí en las antiguas y no tendrás que instalar nada y sólo te llevará unos segundos. No necesitamos instalar ningún programa aunque también los hay que nos permiten esto, como veremos en los próximos párrafos.

Aplicaciones y programas

También hay aplicaciones y programas para romper las contraseñas de documentos Office aunque generalmente funcionan sin ningún problema para versiones anteriores a Word 2010 y es mucho más complejo hacerlo si tienes un software moderno… Te dejamos tres opciones que puedes descargar de forma gratuita si tienes problemas con la contraseña de un archivo y quieres abrirlo para ver qué contiene.

- Free Word and Excel Password Recovery Wizard

Free Word and Excel Password Recovery Wizard es una aplicación capaz de desencriptar cualquier documento antiguo que tengas, desde versiones de Office 95 hasta versiones de Office 2003, por si has encontrado algún disco duro lleno de viejas joyas que quieres leer pero no recuerdas la contraseña. Se trata de una aplicación gratuita que puedes descargar en tu ordenador y que funcionará con documentos Word, Excel o Power-Point usando la fuerza bruta o ataque de diccionario. Es muy fácil de usar y se instala rápidamente, por lo que apenas te llevará tiempo intentarlo y no perderás nada.

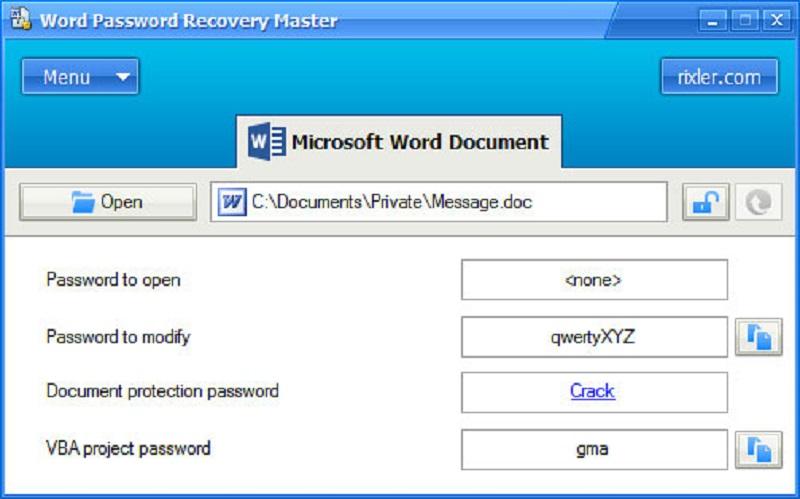

- Word Password Recovery Master

Por último, puedes probar Word Password Recovery Master. Este software solo te servirá si el documento que quieres desencriptar se creó con una versión de Word 2003 o anteriores, al igual que los otros dos de esta lista. Puede eliminar la contraseña para que leas el archivo y es muy sencillo de utilizar. Una de las ventajas de este programa es que apenas tardará unos segundos en eliminar el cifrado de un archivo de Word y es compatible con todas las versiones de Windows (incluida Windows 10) así que no tendrás ningún problema en instalarlo.