Aunque una de las grandes preocupaciones de la mayoría de usuarios es esquivar todo tipo de amenazas que se pueden encontrar a la hora de navegar por Internet desde su móvil, son muy pocos los que se preocupan de protegerse contra otro tipo de ataques cuyo objetivo es piratear nuestra tarjeta SIM. El secuestro de tarjetas SIM es algo que se lleva haciendo desde hace muchos años, pero es ahora cuando más casos se dan cada día de robo de un número de teléfono. Por lo tanto, es importante saber cómo podemos proteger nuestra tarjeta SIM de este tipo de ataques.

SIM Swapping, así consiguen piratear o duplicar tu tarjeta SIM

A cualquiera nos puede pasar, un día de buenas a primeras nos clonan la tarjeta SIM y nos encontramos con cierta actividad inusual. Y es que el principal objetivo de este tipo de ataques es clonar nuestra tarjeta SIM para conseguir el acceso a nuestras cuentas bancarias, etc.

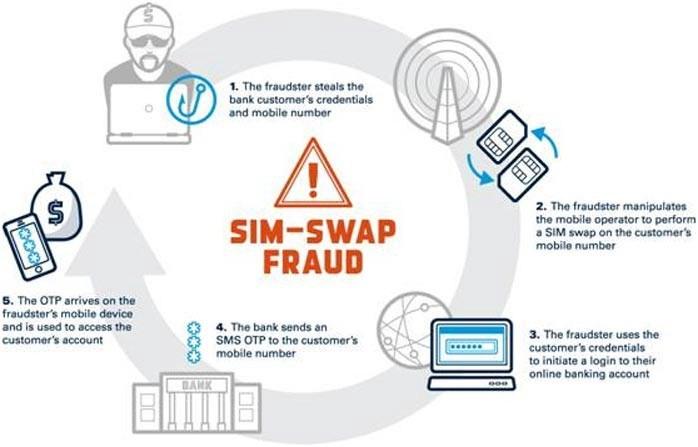

Es entonces cuando nos convertimos en víctimas del SIM Swapping, una técnica utilizada por los hackers y que se basa en duplicar la tarjeta SIM del móvil sus víctimas. De esta manera, podrán acceder a toda su información personal para suplantarles la identidad o usarla en la verificación a través del móvil que suelen solicitar ciertos servicios.

Por lo tanto, el SIM swapping es la técnica por la cual, los hackers consiguen duplicar la tarjeta SIM de una víctima mediante el robo de sus datos y posteriormente, haciéndose pasar por esa persona se dirigen a la compañía de telefonía para solicitar y conseguir un duplicado de la tarjeta. Una técnica que se lleva usando desde hace tiempo, pero que recientemente ha vuelto a ganar bastante popularidad en nuestro país con ciertos casos de estafa por este método.

Una de las técnicas más utilizadas para el robo de datos es el phising. A través de un mensaje que nos puede llegar de diferentes fuentes o por diferentes medios, los hackers o atacantes pueden solicitarnos ciertos datos con los que posteriormente podrán hacerse pasar por nosotros. Con todos los datos de la persona a la que han engañado, lo siguiente que hacen es ponerse en contacto con la correspondiente compañía haciéndose pasar por la víctima y conseguir así un duplicado de la tarjeta o bien crear un nuevo número asociado a ese mismo cliente.

En el momento en el que los ciberdelincuentes están en poder de nuestro número de teléfono, ya podrán usarlo para restablecer las contraseñas de acceso a ciertos servicios como las apps del banco, entre otras. Dado que podrán acceder a las cuentas de correo de las víctimas, redes sociales, etc, realizarán un exhaustivo análisis de toda la información que puedan encontrar en ellas para saber qué banco usamos, posibles PIN de tarjetas guardados, etc.

Qué puedes hacer para proteger tu SIM de estos ataques

Toda precaución es poca, pero la verdad es que al final podemos ser víctimas de este tipos de ataque al menor descuido que tengamos. Aún así, lo mejor es tener claro algunas de las cosas que están de nuestra mano para poder evitar este tipo de riesgos. Hay otras que ya no están de nuestra parte, sino que es parte de las técnicas o artimañas que utilicen los propios hackers para tratar de camuflarnos estos ataques y que no nos demos cuenta. Aún así, estas son algunas recomendaciones para proteger la SIM de nuestro móvil:

- Poner un PIN o clave para desbloquear nuestra tarjeta SIM. ES una de las primeras cosas que tenemos que hacer nada más comprar un móvil.

- Nunca compartir con nadie tu PIN: Por supuesto, que no debemos compartir nuestro PIN de la tarjeta con nadie, por mucha confianza que tengamos con ella.

- Utiliza una contraseña o método de autentificación adicional: En la mayoría de smartphone encontramos la opción de añadir un PIN adicional, usar el reconocimiento facial, por voz, Google authenticator, etc.

- No usar los SMS como método de autenticación en dos pasos: Si se apoderan de nuestra tarjeta, recibirán los ciberdelincuentes los códigos de seguridad y tendrán acceso a nuestras cuentas.

- No guardes información confidencial en el móvil: Debemos evitar ponérselo fácil a cualquier atacante, por lo tanto, cuantos menos datos personales e importantes guardemos en el móvil, mucho mejor.

- Cuidado con el uso de las cuentas bancarias en el móvil: Se recomienda no vincular de ninguna manera la cuenta del móvil con la cuenta del banco o le abriremos las puertas a cualquiera que acceda a nuestro móvil.

- Usa un VPN: es una práctica bastante recomendable para mantener la privacidad y seguridad a la hora de navegar desde el móvil o cualquier otro dispositivo.

- Mucho cuidado con los documentos adjuntos que nos lleguen: Cualquier archivo que nos llegue a través del correo o cualquier herramienta de mensajería debe alertarnos de que puede ser peligroso, independientemente del tipo y quién nos lo envíe.

- Cuidado con lo que compartimos en Internet. Cuantos más datos haya en Internet de nosotros, más pistas estaremos dando para que los ciberdelincuentes consigan la información que quieren de nosotros.

- Instala un antivirus o herramienta de seguridad: Hay ciertos antivirus o herramientas de seguridad que nos pueden ayudar en esta tarea de proteger nuestra tarjeta SIM y en definitiva, todo lo guardado en nuestro dispositivo.

¿Qué puedo hacer si me han duplicado la SIM del móvil?

Lo más importante en este caso es darnos cuenta de que hemos sido víctimas del SIM swapping o cualquier otro ataque. Algo que puede ser una señal es el no poder realizar llamadas o enviar mensajes de texto, ya que en muchos casos nuestra tarjeta puede quedar desactivada. Por lo tanto, si vamos a hacer una llamada y no podemos o alguien nos dice que está intentando llamarnos y no lo consiguen, lo mejor será que rápidamente nos pongamos en contacto con nuestro operador y poner en conocimiento lo ocurrido para que bloqueen todo lo que esté en sus manos.

Si somos de los que usamos la app de nuestro banco para realizar transacciones desde el móvil o tenemos guardada nuestra tarjeta, entonces también es conveniente que llamemos al banco para explicarles lo ocurrido y ponerles en pre aviso por si hay alguna actividad inusual en nuestra tarjeta o cuenta. En resumidas cuentas, estos serían las recomendaciones a seguir en caso de que detectemos que nos han hackeado la tarjet del móvil o nos la han duplicado:

- Solicita el bloqueo del móvil: Pide a tu operadora que bloquee el móvil por IMEI.

- Bloquea y anula la SIM: Pide también que bloqueen o anulen tu tarjeta SIM.

- Llama al banco: Solicita que te bloqueen las tarjetas y revisen la actividad de tu cuenta.

- Cambia las contraseñas: Lo mejor será que cambiemos todas las contraseñas que hemos utilizado o guardado en el móvil.

- Trata de localizar tu móvil: Puedes intentar buscar tu móvil si tienes algún sistema de geolocalización activado

- Bloquea el móvil de forma remota: Hay herramientas o servicios que además de localizar el móvil nos permiten bloquearlo y borrar el contenido de forma remota. Si no tiene ninguna, instala alguna en el smartphone cuanto antes.

Otros ataques que ponen en peligro tu SIM, Simjacker y WIBattack

Aunque el citado SIM swapping es la que más nos debe preocupar o sobre la que más cuidado debemos tener, ya que hemos visto cómo ha vuelto a ganar bastante popularidad en nuestro país, hay otras técnicas o tipos de ataques que con el mismo objetivo están poniendo en jaque a los usuarios de gran parte del mundo.

Simjacker

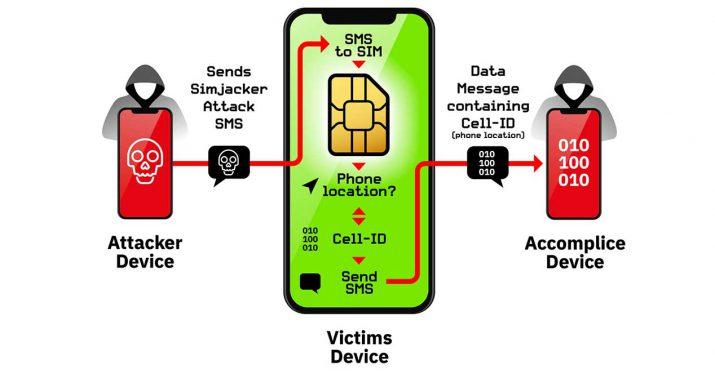

Concretamente, los clientes de diferentes operadores móviles de más de 25 países de todo el mundo también están en riesgo de sufrir uno de estos ataques cuyo objetivo es secuestrar la tarjeta SIM del teléfono de sus víctimas. En esta ocasión, nos referimos al famoso Simjacker, otra técnica basada en la tecnología S@T y sobre la que el pasado mes de septiembre alertaron ciertas compañías de seguridad.

Estas compañías identificaron dos tipos de ataque por el que los hackers conseguían secuestrar las tarjetas SIM de sus víctimas. Después de investigar este método, se descubrió que los ataques Simjacker estaban vinculados a las aplicaciones S@T y WIB de las tarjetas SIM, lo cual ha permitido identificar los operadores móviles que pueden estar afectados por este tipo de ataque.

Aunque son un total de 29 países en todo el mundo los afectados, por suerte España no está entre ellos. Eso sí, estoy no quiere decir que tengamos que relajarnos y descuidar la seguridad y protección de la tarjeta SIM de nuestro teléfono para evitar que seamos víctimas de este tipo de ataques y que nos pueden causar serios problemas.

WIBattack

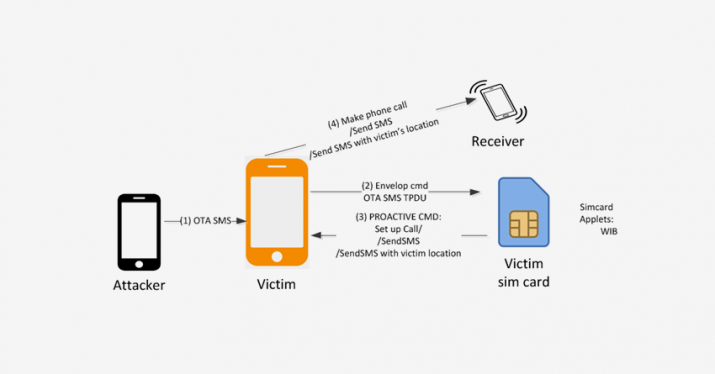

Otro fallo de seguridad en las tarjetas SIM de los móviles detectado recientemente es el que se ha bautizado con el nombre WIBattack. Un fallo que compromete la seguridad de WIB (Wireless Internet Browser) para que un atacante pueda tomar el control total de nuestro teléfono móvil.

En esta ocasión, un ataque de este tipo puede hacer que el atacante pueda realizar llamadas, enviar mensajes de texto, hacer que el navegador del móvil abra determinados enlaces o que sepa nuestra ubicación en todo momento.

Algo que aunque es peligroso, no lo es tanto como los otros ataques mencionados anteriormente, simjacker y SIM swapping. No obstante, aunque no se sabe muy bien el alcance de este tipo de ataque, no está de más tomar todo tipo de precauciones para evitarlo o en caso de ser víctimas de ellos, poderlos descubrir rápidamente y actuar en consecuencia para evitar daños mayores.

Vishing y SIM Swapping

Otro tipo de ataque con el que pueden usar nuestra tarjeta SIM el Vishing. Esta técnica es muy similar al Phishing, el modo en el que los ciberdelincuentes engañan a sus víctimas con emails o mensajes de texto falsos para hacer que les den sus datos sensibles como personales o bancarios. Sin embargo, a diferencia del Phising, el Vishing se basa en la realización de una llamada telefónica. Básicamente los atacantes van a llamarnos con un número que supuestamente conocemos y se harán pasar por nuestro banco o por alguna entidad similar con el fin de obtener datos personales. En el caso de que seamos víctimas de este tipo de estafa nuestros datos pueden ser utilizados para llevar a cabo un ataque SIM Swapping. El SIM Swapping es un ataque en el que un pirata informático. que ha obtenido nuestros datos, suplanta nuestra identidad.