La protección de los dispositivos conectados a Internet es importantísima, ya que, si no, cualquier hacker puede acceder a ellos e incluso tomar el control de nuestra red. Muchos de estos dispositivos hackeados con protecciones inadecuadas acaban formando parte de enormes botnets, o suponen la puerta de entrada a empresas enteras. Ahora, se han descubierto más de 80.000 impresoras accesibles por cualquiera.

Así lo ha alertado la empresa Shadowserver, que afirma que hay muchas impresoras expuestas. Para comprobarlo, la compañía escaneó todas las 4.000 millones de direcciones IPv4 de Internet para encontrar alguna impresora que estuviera exponiendo su puerto IPP (Internet Printing Protocol). Este protocolo permite a los usuarios controlar impresoras a través de Internet y enviarles documentos para que los impriman.

IPP es un protocolo de impresoras seguro, pero hay que configurarlo

IPP es un protocolo bastante seguro, y a diferencia de otros protocolos de impresión, permite establecer una lista de usuarios que pueden acceder a las impresoras, además de autenticación y comunicaciones cifradas. El problema es que muchos dueños de esas impresoras no se molestan en activar esas funciones, y utilizan las impresoras conectadas directamente a Internet sin un router entre medias.

Así, tras el escaneo, los investigadores encontraron unas 80.000 impresoras que no tenían protección con firewall y permitían a los atacantes obtener información sobre las impresoras. Esa cifra es en torno al 12,5% de todas las impresoras del mundo conectadas mediante IPP, ya que hay unas 650.000 y 700.000 usando el puerto de IPP (TCP/631) disponibles a través de Internet.

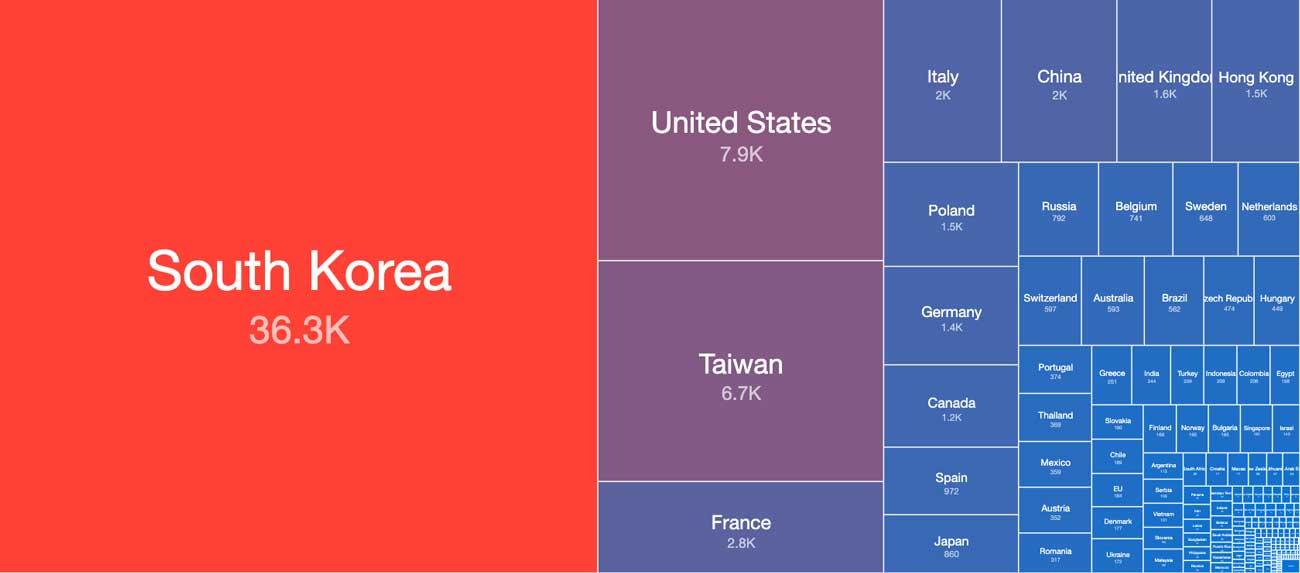

Entre las impresoras detectadas hay modelos de Samsung, Brother y HP. La mayoría están en Corea del Sur (36.300), Estados Unidos (7.900) y Taiwán (6.700). En España hay 972 impresoras afectadas.

Hay herramientas que permiten hackear impresoras automáticamente

Entre la información que una impresora revela sobre sí misma a través de IPP se encuentra su nombre, ubicación, modelo, versión de firmware, nombre de empresa, e incluso el nombre de la red WiFi. Además, unas 21.000 impresoras revelaban también su marca y modelo completos, lo que permite a un atacante aprovecharse de vulnerabilidades aún más graves sin parchear en esos modelos. De hecho, hay una herramienta de hackeo de IPP disponible llamada PRET (Printer Exploitation Toolkit), que puede usarse para tomar el control de estos dispositivos al completo.

Shadowserver espera que la publicación de este fallo en impresoras haga que se reduzca el número de impresoras expuestas. La compañía también tiene un servicio en su web que actualizan a diario en el que alertan si una dirección IP tiene dispositivos abiertos en su red, y además alertan de lo importante que es asegurar las impresoras antes de que alguien se aproveche de sus vulnerabilidades. Lo único que hace falta es establecer un firewall, o al menos un sistema de autenticación para evitar que cualquier persona pueda acceder a ellas a través de Internet.

El proceso de configuración en impresoras de IPP es sencillo, aunque varía de un modelo a otro. La mayoría suelen tener una sección de configuración en el panel de administración donde es posible activar la autenticación, el cifrado, y limitar el acceso a sólo dispositivos de confianza.