El malware está siempre al acecho de nuestros dispositivos. Una de las vías de ataque más comunes en ordenadores es a través del navegador web, donde extensiones maliciosas pueden robar datos e información sobre nuestra navegación. Ahora, una extensión nos muestra lo peligrosas que pueden ser.

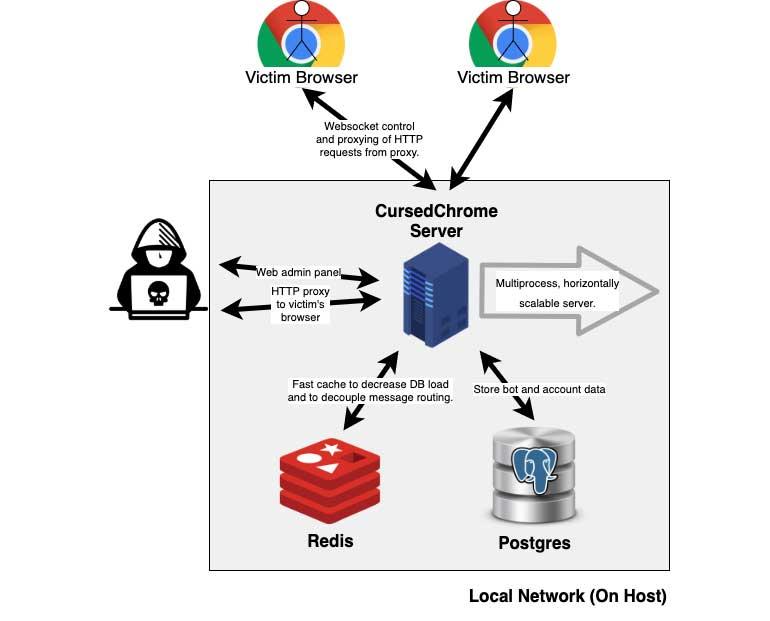

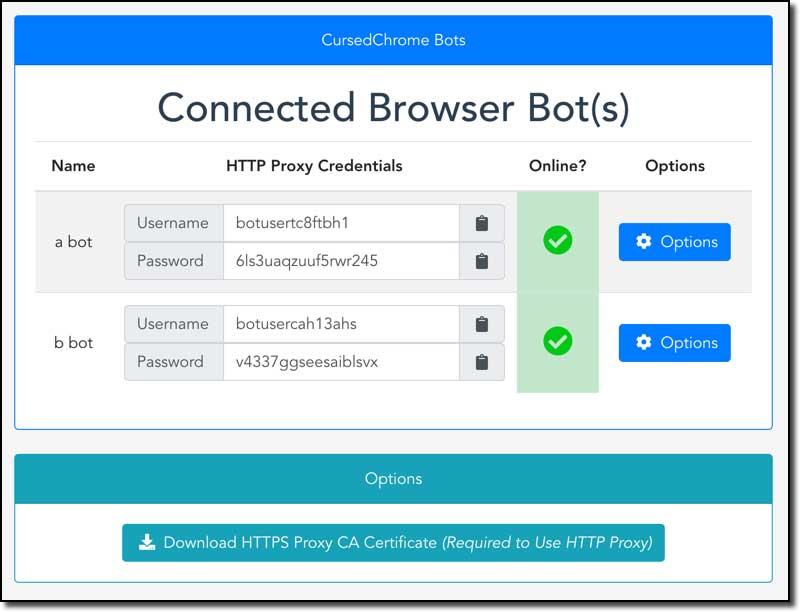

El investigador de seguir Matthew Bryant ha publicado una herramienta llamada CursedChrome, cuyo código está disponible en GitHub. La extensión se divide en dos partes: un componente para cliente, que es la extensión en sí, y otra para el atacante, que es el panel de control al que se envía la información maliciosa. Con ello, el atacante puede usar el navegador infectado como si fuera el de su ordenador, pudiendo usar sesiones que haya iniciadas en sitios sensibles como Google, bancos o PayPal. No es raro que las extensiones de Chrome roben datos personales que haya en redes locales.

CursedChrome: lo peor que puedes instalar en Chrome

A pesar de que la extensión tiene como objetivo mostrar lo peligrosas que pueden llegar a ser las extensiones, la comunidad ha vertido multitud de críticas porque lo que hace esta extensión es ponérselo aún más fácil a los hackers inexpertos para lanzar una extensión de este tipo, ya que pueden crear extensiones falsas con el código que ha sido publicado. Este tipo de críticas suelen hacerse también a otras herramientas de pentesting como Metasploit.

El creador de la extensión afirma que su intención no es facilitar el hackeo, sino que otros investigadores puedan simular con facilidad los escenarios en los que pueden tener lugar estos ataques. Entre ellos se encuentran los “red teamers”, que son los investigadores de ciberseguridad a los que se les paga para intentar hackear a empresas, y esas mismas empresas les recompensan si las encuentran. Con la extensión ahorran tiempo al no tener que crear código desde cero.

Y este argumento es otro que usa Bryant para defenderse, ya que afirma que su extensión utiliza tecnología ya conocida y no aporta ninguna innovación en cuando a las vulnerabilidades. A eso hay que sumarle que para que un atacante pueda usarla, primero tiene que conseguir que se la acepten en la Chrome Web Store (lo cual es casi imposible), o hacer que el usuario la instale a través del Modo de desarrollador. En este último caso también podría valer que el usuario tuviera acceso a la red local donde está el ordenador, pero probablemente habría otro fallo aún más grave en esa red.

Chrome Galvanizer: la solución para evitar los ataques

Junto con la extensión, Bryant también ha publicado la “solución” en una segunda página de GitHub. Llamada Chrome Galvanizer, esta herramienta genera políticas globales para toda una empresa que permita o bloquee que extensiones de Chrome no seguras puedan acceder a determinadas URL o a datos asociados con ellas. Gracias a ello, si el usuario instala una extensión maliciosa, no podrá acceder a datos sensibles de la empresa o personales, como los de una entidad bancaria.

Esto pone de manifiesto otro gran fallo de Chrome, y es que haya extensiones que puedan leer y modificar todos los datos de páginas web que visitamos. Por ejemplo, no tiene sentido que haya extensiones para una web concreta que necesiten acceder a todas las webs que visitamos, y eso es algo que Google debería mirar con más detenimiento.