Alexa versus Alexa (AvA) se trata de un nuevo ataque que aprovecha los archivos de audio que contienen comandos de voz y métodos de reproducción de audio de manera ofensiva para obtener el control de los dispositivos Amazon Echo durante un periodo de tiempo indeterminado. A través de esta vulnerabilidad los dispositivos Amazon Alexa podrían comenzar a ejecutar audios emitidos por un atacante remoto. Por lo tanto, la sospecha de que pueden tomar el control de los altavoces inteligentes con Alexa integrada y escucharnos se hace real.

Según investigadores de seguridad de Royal Holloway, Universidad de Londres, se trata de una vulnerabilidad ya parcheada con la que una persona con malas intenciones podría acceder a un altavoz inteligente y transmitir comandos a sí mismo o a otros altavoces con Alexa integrada cercanos. Esto le permitiría escuchar a escondidas a los usuarios, hacer compras no deseadas y hasta manipular calendarios vinculados.

Así ataca Alexa versus Alexa (AvA)

Investigadores de RHUL Sergio Esposito y Daniele Sgandurra, en colaboración con Giampaolo Bella de la Universidad de Catania en Italia han sido los descubridores de esta vulnerabilidad que describen como “una vulnerabilidad de emisión de comando”.

“La auto activación del dispositivo Echo ocurre cuando un archivo de audio reproducido por el propio dispositivo contiene un comando de voz”, dijeron los investigadores en este artículo. Afirman que Ava afecta a los altavoces inteligentes Echo Dot de tercera y cuarta generación.

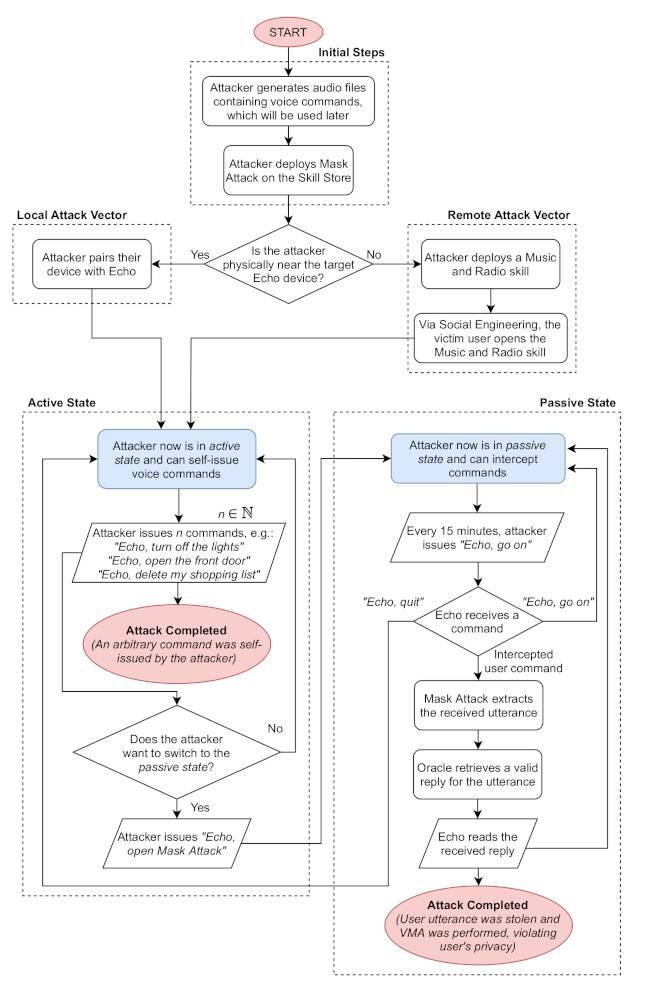

Desencadenar el ataque es tan sencillo como utilizar un dispositivo habilitado para Alexa para comenzar a reproducir archivos de audio creados a sí mismo. Los investigadores sugieren que podrían estar alojados en una estación de radio por Internet que se pueda sincronizar con Amazon Echo. “Con AvA, un atacante puede auto emitir cualquier comando permitido a Echo, controlándolo en nombre del usuario legítimo”.

Lo hace a través de Alexa Skills

Las Skills de Alexa añaden funcionalidades extra al altavoz inteligente de Amazon. Los altavoces Echo ya tienen preinstaladas una serie de Skills, pero también podemos instalar más desde la tienda e incluso crear nuestra propia Skill con Alexa gracias a Blueprints. Con ellas puedes escuchar música, jugar pedir comida a domicilio etc. Para ejecutar el ataque se requiere de la explotación de las Skills. A continuación, puedes observar en qué consiste la técnica AvA.

Se trata de un método novedoso para tomar el control del altavoz Echo de una persona. “Entonces, un atacante podría usar esta función de escucha para configurar un escenario de ingeniería social en el que la skill pretende ser Alexa y responde a las declaraciones del usuario como si fuera Alexa”, comentaba Sergio Esposito, investigador de la vulnerabilidad, a The Register.

Amazon ya ha puesto un parche a la mayoría de las vulnerabilidades, excepto a una en la que un dispositivo emparejado por Bluetooth era capaz de reproducir archivos de audio creados a través de un altavoz vulnerable de Amazon Echo, confirmó Esposito. Una vulnerabilidad rastreada como CVE-2022-25809 a la que se le asignó un nivel de gravedad medio.

Una entrada de la base de datos nacional de vulnerabilidades de Estados Unidos lo describió como una “neutralización inadecuada de la salida de audio” y dijo que afectó a “dispositivos Amazon Echo Dot de tercera y cuarta generación”, lo que permitió “la ejecución arbitraria de comandos de voz en estos dispositivos a través de una habilidad maliciosa (en el caso de atacantes remotos) o emparejando un dispositivo Bluetooth malicioso (en el caso de atacantes físicamente próximos), también conocido como un ataque “Alexa contra Alexa (AvA)”.

Actualización: Desde Amazon nos confirman que:

“En Amazon, la privacidad y la seguridad son fundamentales a la hora de diseñar y ofrecer cada dispositivo, funcionalidad o servicio. Reconocemos y valoramos el trabajo de los investigadores de seguridad independientes que nos alertan sobre potenciales problemas, y nos comprometemos a trabajar con ellos para hacer que nuestros dispositivos sean más seguros. Hemos solucionado el asunto de la activación automática remota con Alexa Skills causado por periodos prolongados de inactividad como resultado de tags rotos, como demostraron los investigadores. También tenemos sistemas que supervisan en tiempo real las Skills para detectar el comportamiento potencialmente perjudicial, incluyendo reprompts silenciosos. Cualquier Skill ofensiva identificada es bloqueada durante la certificación o se desactiva rápidamente, y trabajamos constantemente en mejorar estos mecanismos para proteger aún más a nuestros clientes.”