Solemos estar siempre pensando en evitar gastar datos y que los megas nos lleguen hasta final de mes para poder conectarnos en cualquier parte. Esto hace que ignoremos los peligros del Wi-Fi público y nos lancemos a ella en cuanto la vemos con el fin de seguir con nuestra actividad pero sin gastar datos… Pero no siempre es una buena idea, hay muchos riesgos que podemos sufrir.

Estamos rodeados de redes Wi-Fi públicas y habitualmente las usamos con normalidad, sin preocupaciones o pensando que es gratis y eso siempre es buena idea. Según estudios recientes, un 40% de la población se conecta a redes WiFI públicas cada semana sin ser conscientes del peligro que esto supone. Están en hoteles, en restaurantes, en cafeterías o en aeropuertos y muchas veces pasamos horas en ellas consultando todo tipo de información. Mal hecho. El propio FBI asegura que hay muchos riesgos en las redes WiFi públicas y aconseja que se evite, que usemos datos móviles o hagamos tethering.

Cuando nos conectamos a una red Wi-Fi, entre nosotros y el servidor de esa red puede entrar un atacante que sea capaz de monitorizar todo lo que hacemos. Vamos a explicarte algunos de los peligros en Wi-Fi pública más habituales, cómo puedes evitarlos o qué consejos o trucos debes seguir para que esto no pase si quieres conectarte aun sabiendo los riesgos que conlleva hacerlo.

Peligros habituales

Pueden robar nuestros datos, pueden infectarnos con malware, crear redes falsas que parezcan reales…

Falsas redes

Uno de los riesgos más habituales es que haya redes falsas. Se crean falsos puntos de acceso que se presentan como redes sin contraseña. Por ejemplo, en una cafetería en la que ni siquiera tienes que introducir una clave para conectarte. En estos casos, siempre evítalo porque no será tan urgente lo que necesites y puedes recurrir a los datos móviles. Puede que el atacante utilice las conexiones abiertas para hacer un clon con el mismo nombre y que los distintos usuarios se conecten. Así, todo lo que hagas pasará por su equipo y podrá modificar, acceder…

Man in the Middle

Man in the Middle es un tipo de ataques que, como su propio nombre indica, hace que otra persona (el ciberatacante en cuestión) se coloque entre nuestro dispositivo y el sitio que visitamos. Lo que permite es que acceda a toda la información de los datos que estamos dando en esa página web o en cualquier aplicación. El verdadero riesgo de este ataque es que es muy difícil de detectar y que podemos estar dando grandes cantidades de información sin saber que lo estamos haciendo.

Sniffers

Muy parecidos a los anteriores, también corremos el riesgo de sufrir el uso de técnicas como sniffers que permite conseguir la información y datos que se transfieren a través de la red Wi-Fi pública. A través de software especializado y herramientas se hacen con todo lo que hacemos en ese momento y después pueden analizar o buscar información útil como credenciales de inicio de sesión, por ejemplo. Permite ver todo o que haces online: páginas webs completas, información, contraseñas…

Robo de datos

Otro de los riesgos más comunes y peligros del WiFi público es que nos roben nuestros datos del teléfono móvil. No sólo accederían a los datos que proporcionemos en Internet durante la conexión sino que archivos personales del ordenador o el teléfono móvil podrían quedar expuestos con las consecuencias que esto conlleva: datos personales, datos de trabajo, contraseñas de empresa…

Distribución de malware

Si te conectas a un tipo de red así, estás más expuesto a sufrir cualquier tipo de malware. Los hackers pueden aprovechar para acceder con facilidad a los teléfonos móviles o los ordenadores e infectarlos con malware. Uno de los más frecuentes y peligrosos es el ransomware, un secuestro de datos que nos pide dinero a cambio de no revelar información o de no eliminar los documentos o archivos privados robados.

Alternativas a las redes públicas

Si necesitas usar Internet en tu ordenador o en tu tablet pero no hay una red Wi-Fi a la que conectarte en un hotel, por ejemplo, hay alternativas. Si vas de vacaciones a un apartamento, pasas horas en un aeropuerto o simplemente estás trabajando en una cafetería. No necesariamente debes estar conectado a esa red WiFi pública.

Router o módem 4G en casa

Si sueles viajar habitualmente, puedes conectarte con algunas de las tarifas 4G que ofrecen los operadores. Se trata de una tarifa de móviles para navegar que se acompaña de un módem WiFi 4G que enchufamos en nuestro ordenador y que nos permite navegar hasta que acabamos los datos. Hay opciones útiles que puedes recargar con tarjetas prepago para cuando vayas de viaje, por ejemplo, y que llegan con módem en formato pendrive para ser cómoda de llevar a todas partes.

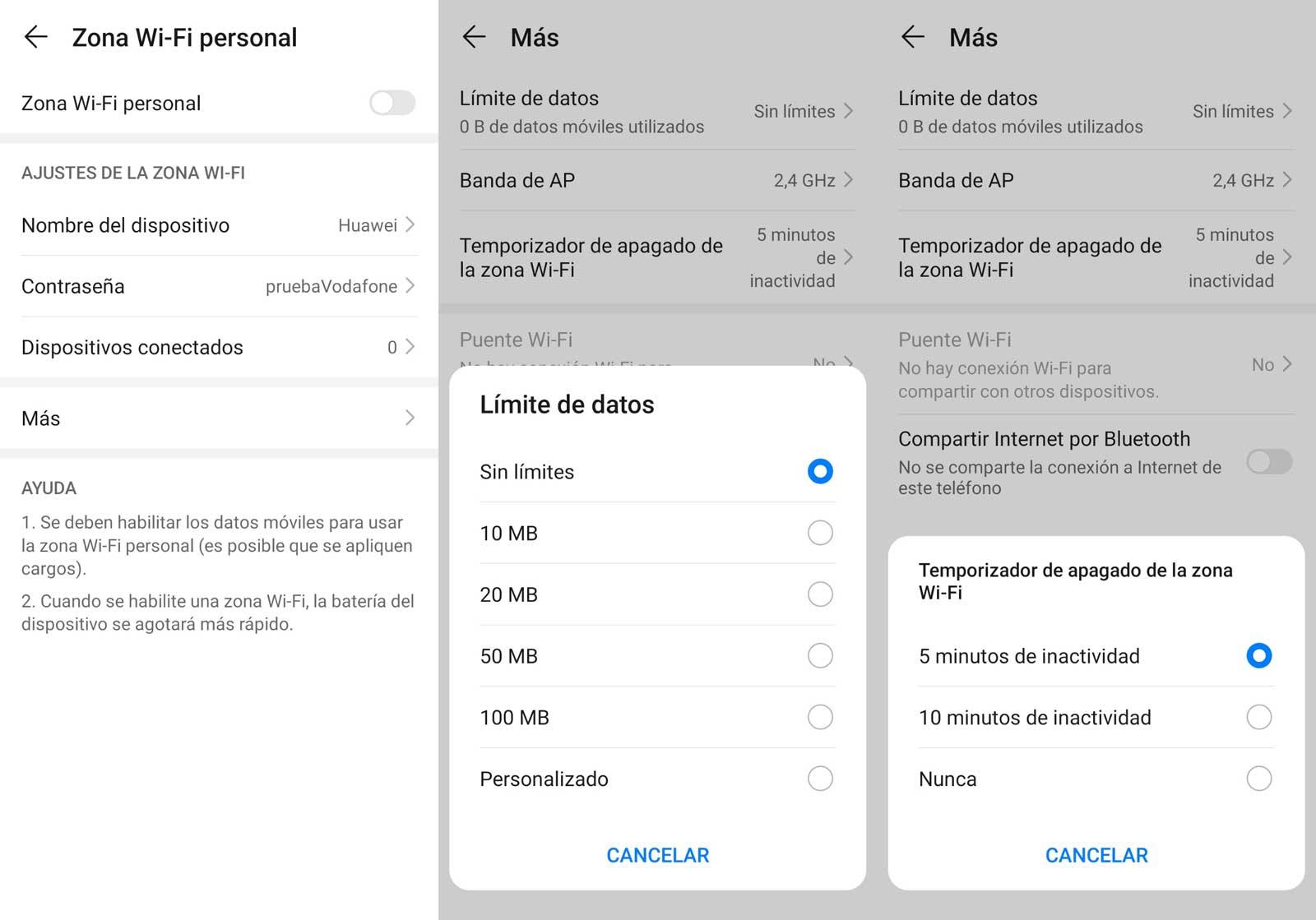

Haz tethering desde tu teléfono móvil

Si tienes datos suficientes, puedes compartir los de tu smartphone con tu tablet creando una red WiFi privada entre ambos y así podrás conectarte. Si no tienes una tarifa de datos con demasiados gigas, puedes pedir un bono extra de datos para usarlo durante ese momento puntual en el hotel o en cualquier cafetería. Si realmente te hace falta, esta es la opción más rápida y práctica. En caso de que no vayas a ver vídeos o a descargar nada, apenas consumirás datos y te resultará muy útil.

Cómo conectarse de forma segura

Si quieres evitar todos los peligros, el mejor consejo que podemos darte es que no te conectes. Pero si quieres conectarte, hay algunas cosas que puedes hacer. La primera y principal es usar una VPN para navegar de forma segura. Pero hay más.

Usar una VPN

La mejor solución para conectarse a una red Wi-Fi pública es apostar por una VPN en el teléfono móvil. Encontramos algunas buenas VPN de pago y gratuitas. Una VPN es una Virtual Private Network según sus siglas Red Privada Virtual, un servicio que nos permite navegar por Internet ocultando nuestra dirección IP, siendo completamente anónimos y estando protegidos. Una VPN puede usarse para acceder a contenido restringido o bloqueado según el lugar en el que estés o en tu posición geográfica pero también si la red Wi-Fi gratuita a la que te has conectado bloquea el acceso a esa web.

Pero la recomendación para usar una VPN no es tanto por saltarte el bloqueo en estos casos sino por navegar de forma anónima para que no puedan robar tus datos personales ni tu identidad en caso de que haya un hacker cerca vigilando tus pasos. Para ello, funciona conectándote a un servidor que hace de túnel privado por el que viaja la información cifrada. Precisamente que la información esté cifrada es la clave para que podamos navegar por Internet sin correr tantos riegos en estos casos.

Como es lógico, es mejor usar una VPN de pago porque nos aportan mayor velocidad o tienen menos limitaciones. Pero si solo vas a usar una VPN para conectarte a redes Wi-Fi públicas, hay algunas opciones muy recomendables que no tienen ningún coste y que son compatibles con Android o con iOS:

Pagar una suscripción

Las conexiones públicas, incluso llevando a cabo ciertas acciones de seguridad, pueden seguir siendo peligrosas. Aunque no sea la más popular de las opciones, siempre podemos tener en cuenta las suscripciones. Algunas compañías tienen redes inalámbricas disponibles en algunos espacios públicos de interés, como los aeropuertos. A través de una pequeña cuota, podemos acceder a estas WiFI de pago que, sin duda, evitarán que estemos expuestos.

Consejos para mejorar la seguridad

- Cuida lo que haces cuando navegas por estas redes. Aunque vayas a correr riesgos, es fundamental que controles qué paginas visitas estando conectado a una WiFi pública o qué información vas a dar. Es fundamental que no hagas compras online desde una red que no sea la de casa y que no accedas a sitios que requieran información personal o credenciales. Navega por internet si quieres, pero no compres ni proporciones datos que podrían estar robándote en ese mismo momento.

- Nunca uses aplicaciones bancarias. Va estrictamente relacionado con el punto anterior, pero es fundamental que no abras la web de tu banco ni la aplicación.

- Desactiva servicios como correo electrónico, aplicaciones de redes sociales o cualquier otra aplicación que requiera usuario y contraseña para conectarte.

- Desactiva la conexión WiFi si no la estás usando. Si estás fuera de casa y no vas a usar ninguna conexión inalámbrica, desactiva la opción de tu smartphone para que no comience a buscar continuamente una. Es posible que, en caso de encontrarla, se conecte automáticamente sin que nosotros lo queramos o bien que un ciberdelincuente nos “obligue” a conectarnos a una red sin querer nosotros. Seguir este consejo apenas nos llevará un segundo en tocar el botón Wi-Fi al salir de casa.

- Ten todo actualizado. Aunque esto no va a salvarnos de los riesgos y peligros en WiFi pública, sí nos asegurará que las consecuencias sean menores. Las aplicaciones suelen solucionar agujeros de seguridad y problemas con actualizaciones. En caso de existir algún fallo, las actualizaciones periódicas lo solventarán y serás menos vulnerable. Seguirán existiendo riesgos, pero no lo pondrás tan fácil.

- Usa un antivirus. Hay muchos antivirus gratis o de pago para tus dispositivos móviles, teléfono o tablet, o para tu ordenador si vas a conectarte desde un hotel o un aeropuerto o cualquier cafetería en la que trabajarás. En este caso, podrán detectar si hay algún tipo de malware que te haya infectado.

- Borra las redes Wi-Fi públicas cuando te hayas conectado. Si ya la has usado en un momento puntual, elimina las conexiones recordadas por tu teléfono o tu tablet.

- Ingresa a webs https. Aunque pueda parecer una obviedad, no todo el mundo tiene en cuenta este tipo de consejo. Pero es realmente útil. Este protocolo ya está presente en la práctica mayoría de webs. No obstante, no está de más recordarlo. Ingresar a través de un protocolo https garantiza que la información que se transmita entre un ordenador y un sitio web determinado, sea cifrada durante toda la transmisión. Solo esto debería ser motivo suficiente para empujarnos a hacerlo.

- Se debe aplicar exactamente igual en nuestro dispositivos móviles o tabletas. Desde ellos, realizamos prácticamente las mismas acciones que desde el ordenador. Por tanto, si conectamos el móvil a una WIFI pública, debemos seguir siempre el citado protocolo.

- No aceptes términos sin leer. Una acción común y que solemos hacer de pasada. En ocasiones, si nos conectamos a una WIFI pública, se nos pide aceptar los términos de uso. Aquí a veces damos nuestro nombre y rellenamos algún dato más como nuestro mail o teléfono y podemos navegar un tiempo determinado.

- Puede parecer normal, pero estaremos aceptando la recepción de publicad y de notificaciones. De cara a un futuro, podemos encontrarnos con consecuencias en forma de spam. Así que aquí tenemos otro error que debemos evitar.

- No tengas activada la conexión automática. Por simple cuestión de comodidad, muchos dispositivos permiten configurar la conexión automática si detectan alguna red abierta. De esta forma, podemos ingresar sin darnos cuenta en alguna red peligrosa y nos estaremos exponiendo. Pero pensamos que, aunque sea útil, debemos evitar hacerlo por la seguridad de nuestros. Si vamos a conectarnos a una red pública, que sea con nuestro consentimiento y de manera voluntaria, manejando pros y contras. Como alternativa, podemos ajustar nosotros mismos en nuestro dispositivo la opción de verificar el acceso a la red. Además, solo tardaremos unos segundos más.

- Desactivar el uso compartido de archivos. Quizás no tengas activada esta opción. No obstante, si se diera el caso es aconsejable deshabilitarlo. En nuestro hogar o una red segura de confianza, puede resultarnos muy útil. Así, interactuamos con otros dispositivos “amigos” que naveguen habitualmente en nuestra red.

- Pero si vamos a conectarnos a una red WIFI pública, es algo que debemos evitar bajo cualquier concepto. Cualquier intruso puede tener acceso a la información de nuestro sistema, generando un grave problema de seguridad. Y lo que es peor aún, también podría verse afectada nuestra privacidad.

¿Y si no si no puedo conectarme a una red WiFi pública?

Para conectarnos a este tipo de conexiones, para completar la conexión es necesario antes de comenzar a navegar, visitar el portal corporativo del establecimiento e identificarnos con una contraseña que nos facilitarán. A partir de ese momento es cuándo podremos comenzar a navegar, sin embargo, en muchas ocasiones podemos encontrarnos con problemas a la hora de visitar estos portales cautivos, que pueden ser bloqueados por los navegadores y, por lo tanto, no podremos conectarnos a la WiFi pública.

Básicamente, esto es debido al uso del protocolo HSTS o HTTP Strict Transport Security, que obliga al navegador a utilizar HTTPS para conectar con todos los sitios, incluso a los que simplemente utilizan HTTP. Sin duda, una medida de seguridad, que por otro lado puede provocar que no consigamos conectarnos a una red WiFi pública que use un portal cautivo si este usa HTTP y es bloqueado por el navegador.

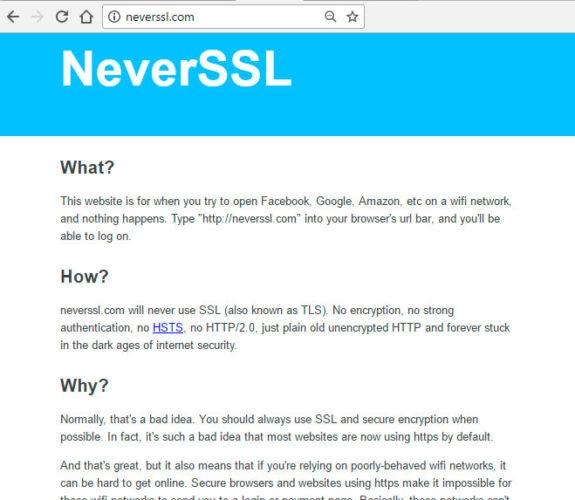

Si nos ocurre esto, entonces la solución pasa por forzar una redirección utilizando algún sitio que no utilice ningún protocolo de seguridad. Neverssl.com es un sitio diseñado precisamente para esto, por lo tanto, en el caso de que nuestro navegador bloquee el acceso al portal cautivo de una WiFi pública, debemos visitar el sitio neverssl.com desde el navegador y automáticamente tendríamos que ser redirigidos al portal cautivo que estamos intentando acceder. Ahora ya podremos aceptar los términos e identificarnos para comenzar a usar la red WiFi pública en cuestión.

¿Y los riesgos al conectarnos a una red doméstica?

Aunque por lo general las redes domésticas suelen ser redes fiables, no siempre es así. Aunque estemos conectados a nuestra red privada, es posible que otros usuarios no autorizados estén también conectados a ella y podamos ser víctimas de un ataque informático en nuestro propio domicilio.

Aunque generalmente las redes Wi-Fi privadas suelen estar protegidas por una contraseña, en muchas ocasiones esta contraseña no es segura y fácilmente puede ser adivinada o deducida. Además, muchos modelos de router tienen vulnerabilidades que permiten calcular en segundos la clave por defecto y permitir al pirata acceder a él.

En el caso de que un pirata informático consiga conectarse a nuestra propia red, podemos exponernos a los siguientes riesgos:

- El pirata informático puede acceder a nuestros recursos compartidos (y no compartidos).

- Obtención de información privada (chats, correos, contraseñas, etc.).

- Uso no autorizado (y probablemente ilegal) de nuestra conexión a internet.

- Posibilidad de dañar el router (algunos modelos permiten, por ejemplo, cambiar los voltajes de entrada).

Debemos cambiar la contraseña por defecto que viene en el router, tanto para acceder a la red Wi-Fi como para acceder a la configuración interna del router. De esta manera, aunque el pirata informático consiga acceder al router, tendrá más complicado abrir el panel de configuración de este.

Otras medidas adicionales de seguridad para evitar que usuarios no autorizados se conecten a nuestro router es desactivar el WPS (una tecnología con multitud de vulnerabilidades) y ocultar la transmisión del SSID de manera que cuando exploren las redes al alcance no verán esta. Así, a la hora de conectarnos tendremos que introducir nosotros manualmente también el SSID de nuestra red.

Si el pirata informático consigue acceder a nuestra red tendrá total acceso sobre todos los dispositivos conectados a ella. Por ejemplo, podrá imprimir archivos si tenemos la impresora como un elemento compartido (aunque no sea una impresora de red) y acceder a los distintos servicios disponibles (carpetas compartidas, servidores, etc.).

Debemos desactivar estos recursos compartidos si no hacemos uso de ellos para evitar que usuarios no autorizados puedan acceder a ellos en caso de lograr conectarse a nuestra red.