Quizás no lo sepáis, pero es posible poner contraseñas a dispositivos USB. Una medida de seguridad que puede ayudarnos si transportamos documentos personales o archivos importantes en dichas unidades, evitando así que nadie, sin la contraseña adecuada, pueda acceder a ellos.

Es una medida especialmente útil para evitar disgustos en caso de pérdida del aparato, ya sea por pérdida o para evitar miradas indiscretas. Prácticamente todos los sistemas operativos dan la opción de cifrarlos para que queden protegidos por una contraseña a elección del consumidor.

En Windows

Antes de pasar a explicaros el método principal para cifrar dispositivos USB en Windows, primero deberíamos comprobar si podemos llevar a cabo este cifrado de forma nativa en Windows a través de la configuración del sistema. La forma de proceder es la siguiente:

- Entramos a la configuración del sistema, desde el menú de inicio haciendo clic en el icono del engranaje, o escribiendo “Configuración” en la casilla de búsqueda, y enseguida nos aparecerá el acceso directo

- Una vez dentro del menú de configuración entraremos en “Actualización y seguridad”.

- Aquí deberíamos poder ver “Cifrado del dispositivo”. Si no es así es porque no está disponible. Si lo está, activaremos el cifrado del dispositivo marcando la casilla “Activar”.

- En caso contrario tendremos que activar este cifrado por medio de BitLocker de la forma que pasamos a comentaros

La mejor opción para poner contraseña a pendrives (o cualquier unidad externa) con Windows es usando BitLocker, una herramienta de Microsoft preinstalada en prácticamente todas las versiones de su sistema operativo. Si no lo tenéis en vuestro equipo, podéis acceder a su página de descarga para haceros con la versión correspondiente de 32 o de 64 bits.

Una vez con BitLocker instalado, hay que activarlo desde la carpeta «Este Equipo», que es donde se encuentran todas las unidades de almacenamiento. Una vez ahí, solo queda pulsar el botón derecho y elegir la opción Activar BitLocker.

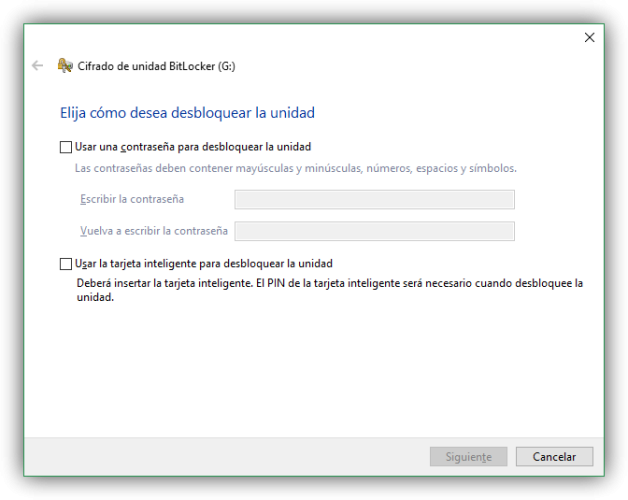

A partir de ahí, se iniciará un sencillo proceso en el que básicamente tendremos que seguir los pasos. Nos aparecerá la opción «Usar una contraseña para desbloquear la unidad», y a continuación tendremos que escribir dos veces la clave para confirmarla. Entonces, Windows generará una clave de recuperación en el caso de que la olvides, dejándote escoger si la guarda en tu cuenta de Microsoft o imprimirla.

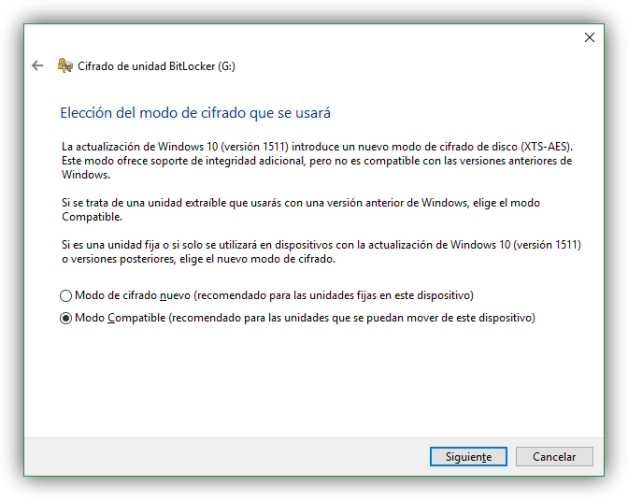

Después, el sistema te pedirá escoger entre un cifrado más rápido y uno lento. La diferencia es que la lenta cifrará también los datos que hayas borrado, pero sean recuperables. Hay que tener en cuenta que cifrar archivos es una medida de seguridad que sirve para que no puedan ser leídos, aunque alguien acceda a los documentos. Después, solo queda elegir el Modo de Cifrado. Siendo un USB, la opción que tenemos que escoger es la del Modo Compatible, ya que así se nos permitirá utilizar el pendrive en otros sistemas con Windows.

Tras unos simples pasos más, el sistema hace repaso de nuestras decisiones para asegurarnos de haber elegido las opciones correctas antes de aceptar y que dé comienzo el cifrado. Una vez pulsemos Confirmar, se iniciará el proceso y, cada vez que utilicemos el dispositivo USB, se nos pedirá la contraseña que hayamos determinado a lo largo de este proceso.

Además de como os hemos explicado, también podemos activar BitLocker de una forma diferente. Sigue estos pasos para llevar a cabo esta gestión que nos permitirá cifrar dispositivos USB en Windows:

- En el cuadro de búsqueda del menú de inicio escribiremos “Administrar BitLocker”.

- O bien, entrando en «Panel de control», y después accediendo a «Sistemas y Seguridad», donde encontraremos Cifrado de unidad BitLocker.

- Una vez en el menú de cifrado elegimos la opción de Administrar BitLocker y seguimos las instrucciones.

Esta metodología no es la única válida para proteger con contraseña un USB a través de Windows. De hecho, BitLocker no se encuentra disponible para la versión Home de Windows 10. Pero no te preocupes porque hay otros programas como los que mostramos más abajo, a los que podemos acudir para proteger nuestras memorias USB con contraseña.

En macOS o Linux

La herramienta FileVault te facilita el proceso si la tienes activada en la sección Filevault dentro de Seguridad y Privacidad en las Preferencias del sistema. Poner contraseña a un USB con un Mac es mucho más fácil. Basta con conectar al equipo una unidad formateada y pulsar el botón derecho sobre su icono del escritorio. Tras eso, seleccionamos la opción «Encriptar» para añadir la contraseña que queramos para proteger el dispositivo y ya tendremos la unidad de memoria protegida.

La opción FileVault es un sistema de encriptación automática que necesitará de la contraseña de inicio de sesión o de la clave generada automáticamente por el sistema para la recuperación y acceso a la información de la unidad externa. Si perdemos y olvidamos alguna de estas dos claves perderemos la información del pendrive.

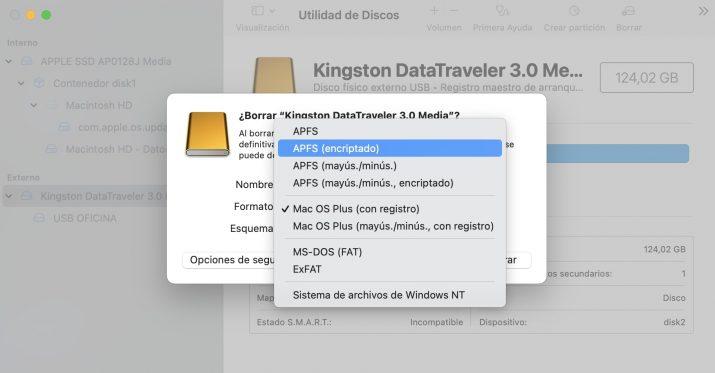

Si quieres utilizar la herramienta nativa Utilidad de Discos que ofrece la marca de la manzana es un poco más engorroso. Este es el proceso para asignar una contraseña a un pendrive USB con Mac OS:

- Abre la aplicación nativa Utilidad de Discos.

- Selecciona en el lateral izquierdo el dispositivo.

- Pulsa en Borrar para formatearlo, recuerda copiar la información en otro lugar para no perderla.

- En el desplegable Esquema elige Mapa de particiones GUID.

- En el desplegable Formato elige una de las opciones que incluya la palabra «encriptado«.

- Introduce la contraseña y pulsa en Seleccionar para seguir el proceso habitual de formateo.

En el caso de Mac OS tendrás que introducir la contraseña cada vez que accedas al dispositivo, una vez conectado no es necesario introducirla de nuevo para acceder a la información que contenga. Por motivos de seguridad, cuando utilices dispositivos de memoria externos, no podrás conectarlos a la base Airport para sincronizarlos con la copia de seguridad de Time Machine.

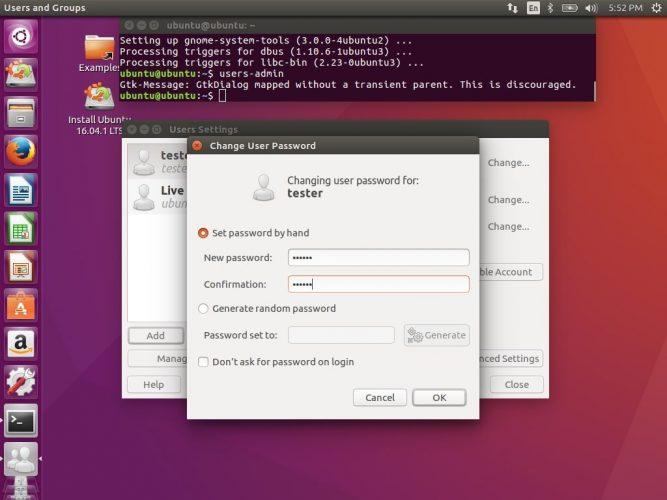

Para poner contraseña a un USB en Linux tenemos que hacer algo muy similar a lo que acabamos de indicar en el sistema operativo de Apple. Lo primero será conectar el dispositivo a uno de los puertos USB del ordenador y a continuación, hacemos clic con el botón derecho del ratón sobre la unidad de la memoria y seleccionamos la opción Formatear volumen. Justo antes del formateo, podemos indicar la contraseña con la que queremos protegerla.

En el momento de elegir dar el formato al volumen tendremos que seguir con la configuración del formateo. Es necesario eliminar todo el contenido para dar un nuevo formato con contraseña. Para ello haremos clic en Borrar para elegir Sobreescribir los datos existentes con ceros y después pulsaremos en Tipo y marcaremos la opción Cifrado, que es compatible con LUKS + Ext4. Después de esta configuración se abrirán dos ventanas emergentes para escribir la contraseña y confirmarla, solo nos queda darle nombre al volumen para iniciar el proceso de formateo. Es importante elegir una contraseña que se considere fuerte, que sea larga y tenga caracteres de diferente tipo.

Según vayamos escribiendo la nueva contraseña nos aparecerá un indicador de robustez de la clave, a medida que añadamos dígitos veremos que el indicador se acaba tornando a color verde, esa será buena señal para saber que hemos introducido una contraseña lo suficientemente segura. El tipo de formateo elegido es lento porque requiere de un encriptado seguro. Por eso, cuando pulsemos en Formato tendremos que armarnos de paciencia y esperar unos minutos en función de la capacidad de almacenamiento de la que disponga la unidad externa.

Ventajas de poner una contraseña

Cuando decides poner una contraseña a tu pendrive o USB, este ofrece ciertas ventajas que antes no ofrecía. Y es que, fundamentalmente estas técnicas y herramientas de cifrado brindan al usuario la posibilidad de salvaguardar los datos almacenados de la vista de terceras personas. Ya debes saber que es muy importante que la contraseña que pongas al pendrive sólo la sepas tú y, como mucho, alguna persona más si necesita saberla por cualquier motivo. Además, como decimos, este cifrado ofrece algunas ventajas como:

- Guardar información confidencial sin temor a que pueda ser visualizada por terceros.

- Salvaguardar la data protegida de malwares y otros virus diferentes.

- El sistema operativo trabajara igual sobre los ficheros y carpetas. Como persona habitual, no observarás ningún cambio en tu operatividad diaria.

- No te preocupes por el cifrado de ficheros concretos, todo el disco estará completamente cifrado.

- Puedes cifrar en arranque. Es decir, nadie podrá acceder al contenido almacenado en el disco sin la clave de cifrado.

Un aspecto relevante de los que señalamos antes para poder efectuar los cifrados, es que se deben tener absoluta transparencia para el usuario y las aplicaciones. Esto quiere decir que el dueño del dispositivo puede escribir en todos los discos, carpetas, cifrados, de la misma manera como se realizan en los que no se encuentran cifrados.

Herramientas de terceros

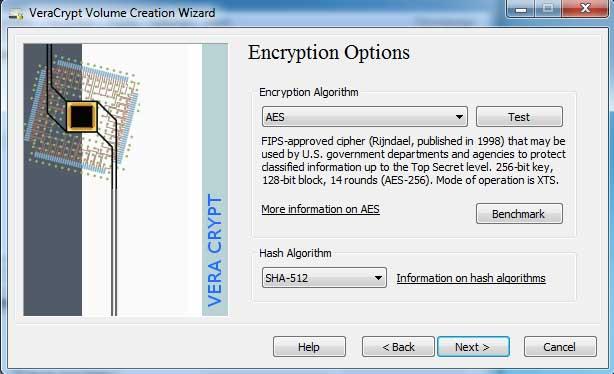

VeraCrypt

Es una herramienta compatible con Windows, macOS y Linux, por lo que podremos usarla independientemente del sistema que tengamos en nuestro equipo para proteger una memoria USB o cualquier otro dispositivo de almacenamiento externo con contraseña. Realmente, se trata de una aplicación informática gratuita, que sirve para realizar cifrado de disco, empleando para ello diferentes algoritmos de cifrado como: AES, Serpent y Twofish, o una combinación de los mismos.

Su funcionamiento es realmente sencillo, abrimos la herramienta hacemos clic en Crear Volumen y a continuación seleccionamos la opción Cifrar partición/unidad secundaria. Esto nos abrirá una ventana emergente que nos pedirá permiso para el cifrado y podremos establecer la contraseña de acceso.

Puedes descargar VeraCrypt desde este enlace.

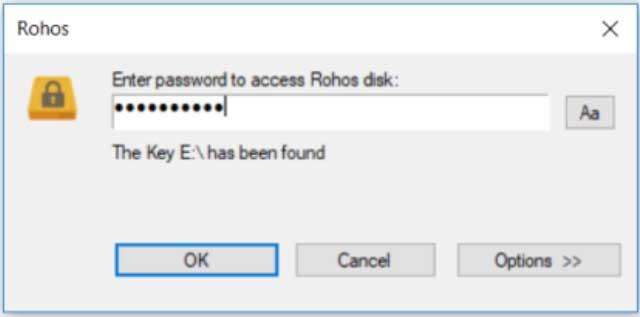

RoHos Mini Drive

RoHos Mini Drive es un programa compatible con el sistema operativo de Microsoft que también nos ofrece la posibilidad de cifrar una unidad USB y establecer una contraseña para proteger los datos almacenados en ella. Aunque el proceso suele ser rápido, lo cierto es que tardará más o menos en función de la cantidad de datos almacenados en la memoria.

Puedes descargar este programa desde la web oficial, que será el sitio más seguro desde donde lo puedes conseguir y así no te arriesgas a que te cuelen algún malware. También puedes descargar directamente un archivo ZIP que no requiere instalación y contiene simultáneamente Rohos Mini y Rohos Disk Browser.

Rohos Mini Drive consta de 3 aplicaciones:

- La versión de escritorio de Rohos Mini Drive crea una partición cifrada en una unidad USB y la habilita como cualquier unidad de disco normal.

- Rohos Mini.exe en una unidad USB permite conectar una partición de una unidad USB cifrada como una unidad de disco en cualquier PC (requiere privilegios de administrador).

- Rohos Disk Browser es una herramienta de cifrado portátil que permite abrir una partición cifrada y trabajar con ella (abrir o guardar cualquier archivo). No requiere privilegios de administrador. También permite crear contenedores de discos virtuales y contenedores cifrados ocultos con una partición de unidad USB o un archivo multimedia. Rohos Mini Drive Portable (utilidad portátil) permite usar una partición cifrada en cualquier PC sin privilegios de administrador ni instalar software adicional. Rohos Mini Drive Portable con privilegios de administrador puede crear una partición oculta real en una unidad USB, sin que Windows pueda encontrarla ni borrarla.

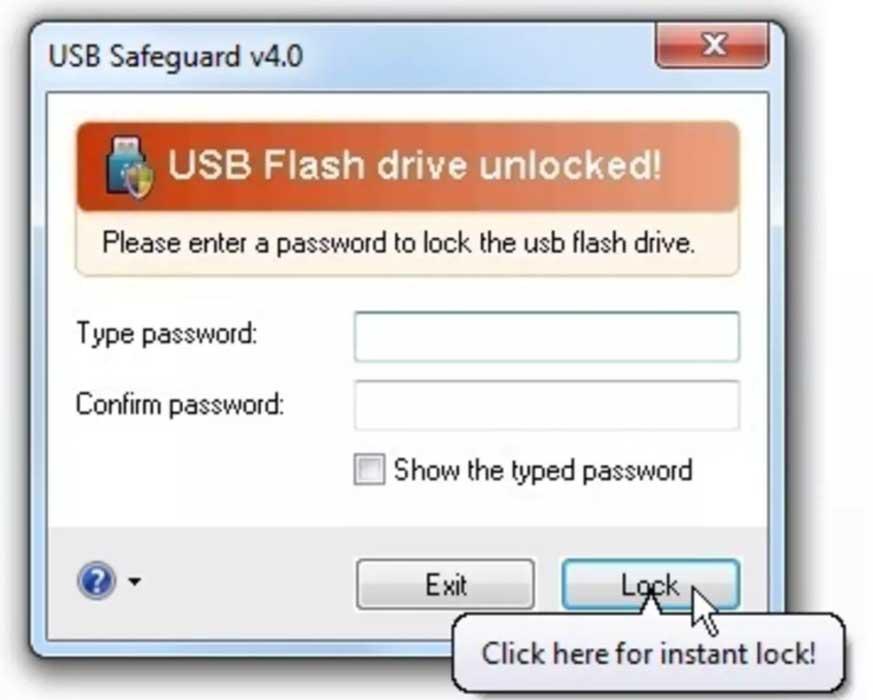

USB Safeguard

Es otra de las herramientas más populares y utilizadas para proteger memorias USB. Lo cierto es que la interfaz no es muy moderna que digamos, pero su funcionamiento es impecable. Podemos descargar USB Safeguard de forma totalmente gratuita, pero la versión freemium ofrece algunas limitaciones como la capacidad máxima de nuestra memoria, que en este caso no podrá superar los 4 GB. Si necesitamos añadir una contraseña a una memoria de mayor capacidad, tendremos que optar por la versión Premium o buscar otra alternativa que nos permita proteger memorias de mayor tamaño sin problema.

Como decimos, la interfaz puede no parecer de «alta tecnología», pero su trabajo es de lo más fiable que podemos encontrar en herramientas de este tipo. La encriptación que utiliza este USB Safeguard es de 256 bits, por lo que no habrá manera de acceder al interior de la memoria USB sin la contraseña que utilicemos. También tiene una función llamada «Safe Internet Browsing», capaz de eliminar de manera automática información de internet como contraseñas o historiales de navegación.

Por cierto, una de las funciones interesantes de USB Safeguard es que permite enviar un recordatorio en el caso de que se nos olvide la contraseña, algo importantísimo si no queremos despedirnos para siempre de la memoria USB. Sin olvidarnos de que, con USB Safeguard, podrás navegar con Internet Explorer de manera anónima, es decir, sin guardar caché, historial ni cookies.

Puedes buscar USB Safeguard en alguna de las muchas webs de descarga que encontrarás a través de Google.

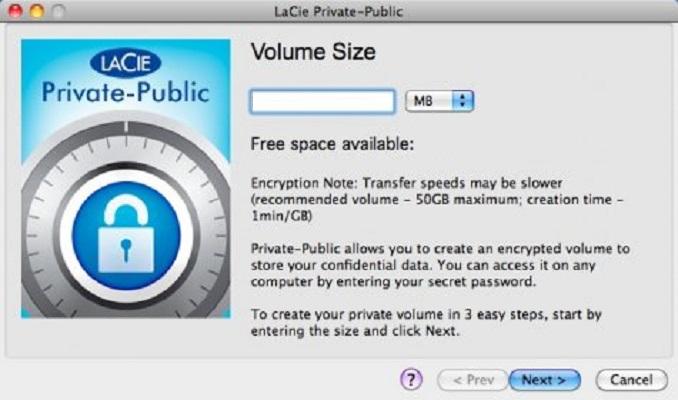

LaCie Private-Public

Este es un programa muy fácil de usar, ya que solamente tenemos que indicarle cuál es la unidad en la que tenemos el pendrive, le ponemos la contraseña y automáticamente comenzará a cifrar el USB. El programa necesita formatear la unidad para crear el disco de cifrado con un volumen específico, así que esto es algo de que debéis tener en cuenta. Para poder entrar en la parte del disco que cifremos tan solo metemos la contraseña cuando nos la pida y listo. Así de fácil y sencillo es funcionar con LaCie Private-Public. Podremos descargarla desde distintos portales de Internet.

Actualización marzo 2022: Aunque la compañía de software LaCie sigue haciendo herramientas y utilidades de todo tipo, este programa de encriptación Private-Public ya no está disponible. Esto se debe a que MacOS (el sistema operativo de Apple) dejaría de ser compatible con aplicación de 32 bits en el futuro, sistema que utilizaba esta aplicación. El último sistema operativo con el que esta aplicación es compatible en MacOS es con 10.14, el llamado Mojave. La compañía también nos cuenta en su página web que el soporte de la versión de Windows se ha detenido a la vez, ya que el desarrollo de ambas versiones iba de la mano. LaCie nos recuerda que en internet hay más herramientas de este tipo, aunque ninguna herramienta de terceros tiene que ver con ellos.

Actualización marzo 2022: Aunque la compañía de software LaCie sigue haciendo herramientas y utilidades de todo tipo, este programa de encriptación Private-Public ya no está disponible. Esto se debe a que MacOS (el sistema operativo de Apple) dejaría de ser compatible con aplicación de 32 bits en el futuro, sistema que utilizaba esta aplicación. El último sistema operativo con el que esta aplicación es compatible en MacOS es con 10.14, el llamado Mojave. La compañía también nos cuenta en su página web que el soporte de la versión de Windows se ha detenido a la vez, ya que el desarrollo de ambas versiones iba de la mano. LaCie nos recuerda que en internet hay más herramientas de este tipo, aunque ninguna herramienta de terceros tiene que ver con ellos.

Endpoint Protector

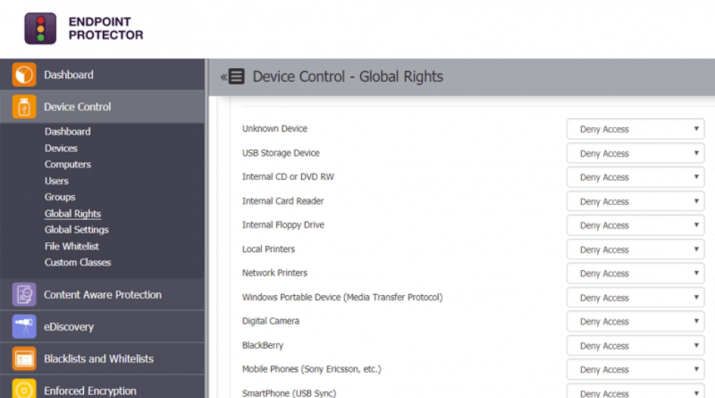

Otra alternativa para proteger nuestros dispositivos USB, así como otro tipo de dispositivos que usen puertos periféricos, es el programa Endpoint Protector con el que vamos a poder bloquear y controlar nuestros USB para evitar cualquier tipo de intromisión o robo de información.

Esta herramienta nos permite también controlar de forma remota los dispositivos USB aunque estén fuera de la red, y gracias a su interfaz vamos a tener acceso a una completa lista en la que consultar todo tipo información relativa a nuestros dispositivos controlados por el programa Endpoint Protector. Otra de sus principales características es la que denominan como Content-Aware Protection, que consiste en el control y escaneo contextual de datos para cualquier tipo de dispositivo extraible, y también de aplicación de correo como Outlook, Skype, o incluso Dropbox.

Endpoint Protector es un producto especialmente pensado para su uso empresarial, que dispone de distintas modalidades de pago según el volumen de negocio. A través de su página web podemos solicitar presupuesto, ya que no disponen de tarifas estándar. Simplemente tendremos que cumplimentar un sencillo formulario de contacto, elegir la plataforma entre Windows, Mac o Linux, y ellos se pondrán en contacto con nosotros.

También dispone de una prueba gratuita que curiosamente también tenemos que solicitar, no pudiendo descargarla directamente de su página web.

Cómo desbloquear una unidad USB si hemos olvidado la contraseña

Por supuesto, siempre que utilizamos una contraseña, PIN, etc, en cualquier dispositivo, tarjeta o página web, podemos perderla u olvidarla, y en el caso de los USB los datos protegidos contra escritura quedarían cifrados. Pero no todo está perdido, y si disponemos de contraseña de administrador, debemos seguir los siguiente pasos:

- Conectar la unidad USB a nuestro PC y vamos a Equipo.

- Hacemos clic con el botón derecho del ratón en la unidad USB y elegimos «Propiedades» seguido de «Seguridad».

- Hacemos clic en «Editar» e introducimos nuestra contraseña de administrador.

- Seleccionamos nuestro nombre de usuario en «Grupo y nombres de usuario» y hacemos clic en el botón de opción «Permitir», que se encuentra al lado de los ajustes «Completo» y «Escritura» en la sección «Permisos para usuarios autenticados».

- Le damos a «Aplicar» y luego «Aceptar».

Otra forma de acceder a nuestra Unidad USB será realizando cambios en el registro de Windows. Este sería el caso en el que hemos olvidado o perdido la contraseña de una unidad USB cifrada o de sus archivos, así que vamos a ver qué podemos hacer para descifrar esta unidad USB protegida contra escritura. No es algo demasiado complicado, pero sí que debemos seguir ciertos pasos, que son estos:

- Primero, seguimos la ruta para localizar “StorageDevicePolicies” en cualquier versión de Windows y cambie el valor de “WriteProtect”.

- Pulsando las teclas Windows + R haremos que aparezca el cuadro de diálogo “Ejecutar”, y escribiremos “regedit” en este cuadro de búsqueda. Pulsamos Intro.

- En el editor del Registro, seguimos la siguiente ruta: ComputerHKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlStorageDevicePolicies

- Hacemos doble clic en el valor de “WriteProtect” en el panel derecho del Editor del Registro, y cambiamos el valor de 1 a 0.

- Cerramos el Editor del Registro y reiniciamos nuestro ordenador.

- Comprobamos el estado de nuestra unidad USB para ver si ya podemos acceder a nuestros archivos.

Ahora podemos acceder a la unidad USB y volver a utilizar los archivos importantes que contiene.

Alternativa física. Pendrive con PIN

Si te parece todo muy complicado, y buscas una solución mucho más rápida, sencilla y que sirva para cualquier sistema operativo, sin tener que realizar tutoriales para bloquear ni desbloquear una memoria USB, tengo la alternativa perfecta.

Se trata de un pendrive con teclado numérico, el cual te permite poner una clave, necesaria para poder acceder a los archivos interiores, con un grado de seguridad militar casi imposible de romper.

Además, no tiene una versión única, sino que podremos escoger entre diferentes capacidades y modelos, desde los 8 GB, ideal para documentos y archivos importantes pero ligeros, hasta los 512 GB, ya más pensado para multimedia y programas.

Así mismo lo podremos adquirir con conector USB-A (el de toda la vida), o USB-C, para ordenadores más modernos y con mayor velocidad de transmisión.

El responsable y fabricante de este producto es Kingston, por lo que no estaríamos hablando de una empresa poco conocida. Además cuenta con homologación FIPS 140-3 de Nivel 3 y un cifrado basado en hardware XTS-AES de 256 bits.

Así mismo cuenta con un modo solo lectura, ideal para conectar a ordenadores desconocidos evitando así que un malware entre en ellos, pero pudiendo leer la información de dentro sin riesgos.

Es cierto que no es especialmente barato, sin embargo, si necesitas proteger tus archivos por la razón que sea, o simplemente por temas de trabajo, es una buena inversión que te ahorrará tiempo y problemas.