Un investigador, dedicado a la seguridad informática, ha encontrado un fallo en Facebook que permite colocar spam en el muro de cualquier usuario. Aprovechando este fallo de la red social, los usuarios de Facebook que visitan la red social a través de su teléfono inteligente se pueden encontrar con una ventana emergente que se lanza para cualquier propósito, el que hayan decidido los atacantes. Y evidentemente, esto supone un importante riesgo para los usuarios.

El investigador en cuestión, bajo el seudónimo Lasq, ha publicado un código de prueba para demostrar este fallo de Facebook. Si es aprovechado por un atacante, se trata de una bomba de clickjack que permite enviar spam al muro de cualquier usuario; la única limitación está en que los usuarios de la versión de escritorio no se ven afectados, mientras que los usuarios de Facebook para Android y iPhone sí verían los mensajes emergentes. Se publican, en el muro de los usuarios, a través de un código que explota los iframes de Facebook, utilizados de forma legítima para poder mostrar contenido de otras fuentes.

Facebook tiene un problema de seguridad: los atacantes pueden hacer que se muestre spam en tu muro en forma de ventanas emergentes

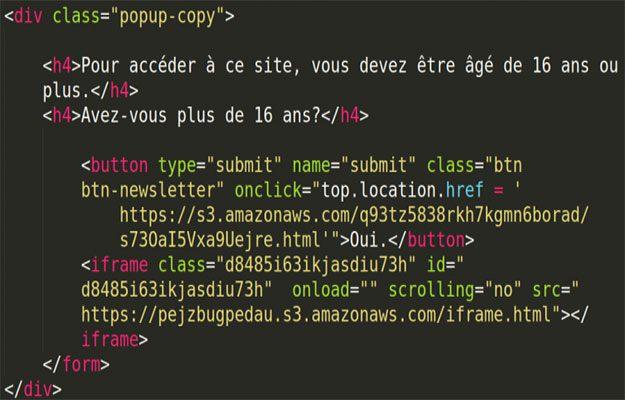

El fallo de seguridad de la red social se detectó porque a una serie de usuarios de Facebook empezó a publicar un enlace a un sitio de cómics en francés alojado en AWS, de Amazon. Al hace clic en el enlace en cuestión se solicitaba a los usuarios que verificasen su edad y se les mandaba de forma automática a una página con cómics y anuncios. Y al llevar a cabo este procedimiento, el usuario que hubiera seguido el proceso automáticamente publicaba el mismo enlace en la red social. Según detectó este investigador, Lasq, esto ocurre por la explotación de los iframes dentro de la red social, en tanto que Facebook ignora el encabezado de X-Frame-Options.

Este encabezado se utiliza para que el navegador ‘decida’ si se debe renderizar una determinada página, o no. Y es habitual que se utilice para evitar que el código se carge en iframes y, por lo tanto, se pueda llevar a cabo un ataque de clickjacking como el que nos ocupa. Facebook permite a los desarrolladores móviles hacer esto, y aunque debería aparecer un mensaje emergente de confirmación para compartir un enlace, no ocurre. Según la compañía de Mark Zuckerberg, esto solo ocurre cuando se deshabilitan algunas opciones de seguridad, pero el investigador ha demostrado que no es así.