La verificación en dos pasos (2FA) nos da mucha tranquilidad en el caso de que un atacante pueda tener acceso a nuestra contraseña. Estos atacantes suelen intentar cambiarlas de manera remota, pero necesitan un código que sólo llega a nuestro móvil por SMS. Mientras que un ataque de duplicación de SIM puede generarnos un gran dolor de cabeza, éstos son muy improbables y difíciles de llevar a cabo. Sin embargo, un nuevo ataque de phishing que también pida el código de verificación puede ser un problema.

Google, Yahoo y ProtonMail, objetivo de ataques

En un informe elaborado por Certfa Lab se revela cómo están operando nuevas campañas de phishing provenientes de Oriente Medio y el norte de África, llevadas a cabo probablemente por el mismo grupo. Esta campaña afecta a Google, Yahoo y ProtonMail, donde periodistas, miembros del gobierno de Estados Unidos, científicos nucleares y miembros que defienden los derechos humanos recibían emails sospechosos.

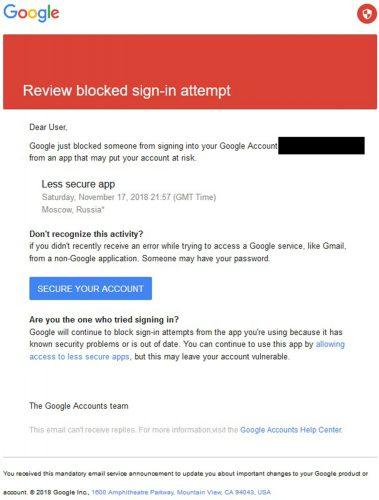

Estos emails estaban camuflados como alertas de seguridad, donde se asustaba a los objetivos haciéndose pasar por webs legítimas como Google o Yahoo, con dominios que cambiaban constantemente para evitar ser cerrados por los registrars. Google suele alertas de este tipo de accesos con frecuencia, por lo que los emails eran bastante creíbles.

Para hacerlos más veraces, los hackers hosteaban los links en dominios como sites.google.com. También enviaban los enlaces a través de imágenes clicables en lugar de URL, saltándose el mecanismo anti-phishing de Gmail. Además, insertaban un pixel 1×1 para monitorizar cuándo se abría un email. Esto es un motivo para desactivar la carga automática de imágenes en Gmail.

Usaban dominios de sites.google.com

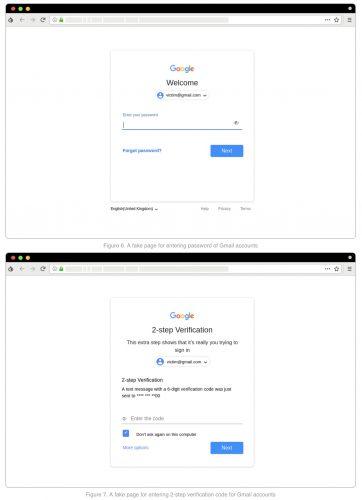

Este tipo de dominios falsos sólo suelen hacerse con las direcciones de correo y las contraseñas en el caso de que el usuario sea engañado. Sin embargo, estos dominios estaban diseñados también para obtener el código de la verificación en dos pasos requerido para acceder a la cuenta. Una vez accedías con tu cuenta de usuario y contraseña en la web falsa, el atacante se logueaba automáticamente en Google, generando el envío de SMS.

Así, la web falsa pedía que se introdujera el código recibido, y una vez puesto, la web mostraba un formulario que pedía que cambiasen la contraseña antes de redirigirlos a la web final de Google. Sin embargo, ya era demasiado tarde, ya que el mecanismo automatizado de los atacantes les permite acceder a la cuenta y cambiar la contraseña.

Como siempre, recomendamos que miréis con sumo cuidado los enlaces en los que hacéis click de los correos electrónicos que recibís, además de revisar el emisor. Si tenéis algún problema con la cuenta de algún servicio, lo mejor es que vayáis manualmente a la URL de la web o al acceso directo que tengáis en vuestros marcadores. Así puedes entrar en Gmail sin usar contraseña para evitar que nos la pueda robar fácilmente.